标签:

DVWA是一个学习Web漏洞的很好的工具。

DVWA全程是Damn Vulnerable Web Application,还有一个跟它一样好的工具尽在http://www.360doc.com/content/13/0614/22/11029609_292922372.shtml

安装教程:http://www.cnblogs.com/yaochc/p/5049832.html

声明:下面的示例都是在DVWA Security为Low时发生的。

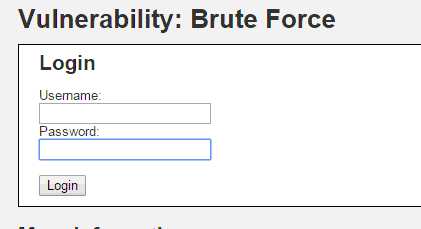

暴力破解,由于用户名和密码比较简单,又没有验证码,因此很容易被暴力破解,暴力破解工具有WebCruiser/Bruter/burpsuite(收费,免费版里没有这个功能)

WebCruiser,先请求然后被他拦截后,执行resend,然后利用bruter进行破解。

Bruter,直接进行暴力破解,当然需要配置一些参数。

burpsuite,利用burpsuite的intrude可以执行暴力破解。

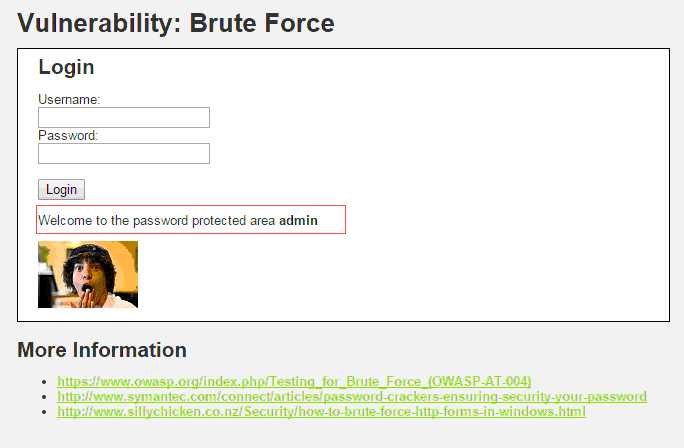

经暴力破解后得到的密码是admin/password,跟DVWA的登陆密码是一样的。

界面如下:

登陆的界面如下:

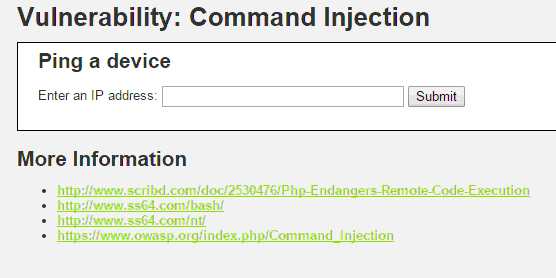

命令注入或命令执行漏洞,原本系统要执行ping ip的命令,

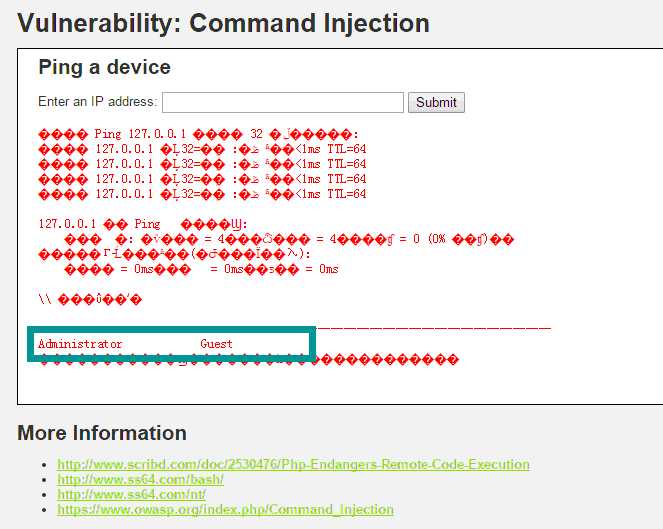

如果输入的值不是一个简单的IP,而是127.0.0.1&&net user,那么可以看到返回值里就把系统的用户名拿到了,如果执行的是其他命令呢,可想而知后果(忽略一堆乱码)。

还可以注意ping http://www.baidu.com.cn || net user的写法,这句话的意思是如果||的前面命令执行失败则执行||后面的命令。

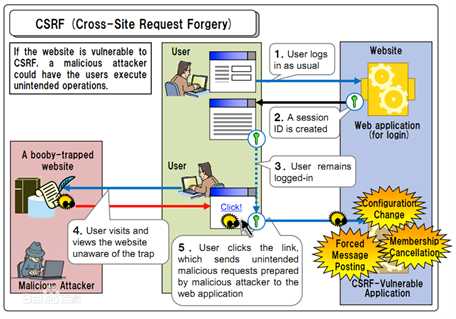

Cross-Site Request Forgery,跨站请求伪造,也称为One Click Attack,或者Session Riding。

是一种对网站的恶意利用。CSRF通过伪装来自受信任用户的请求来利用受信任的网站。

XSS与之相反,XSS利用站点内的信任用户进行攻击。

举个例子

下面这幅图片应该比较形象了,用户浏览器在不知情的情况下访问了A网站。并且A网站是可以正常访问的,因为Cookie并没有失效。

再举个实际中可能发生的例子

一个网站用户Bob可能正在浏览聊天论坛,而同时另一个用户Alice也在此论坛中,并且后者刚刚发布了一个具有Bob银行链接的图片消息。设想一下,Alice编写了一个在Bob的银行站点上进行取款的form提交的链接,并将此链接作为图片tag。如果Bob的银行在cookie中保存他的授权信息,并且此cookie没有过期,那么当Bob的浏览器尝试装载图片时将提交这个取款form和他的cookie,这样在没经Bob同意的情况下便授权了这次事务。

这个例子是上面的英文版描述。改变配置、强制提交信息、取消会员等危害。

CSRF是一种依赖web浏览器的、被混淆过的代理人攻击(deputy attack)

CSRF攻击依赖下面的假定:1 攻击者了解受害者所在的站点2 攻击者的目标站点具有持久化授权cookie或者受害者具有当前会话cookie3 目标站点没有对用户在网站行为的第二授权

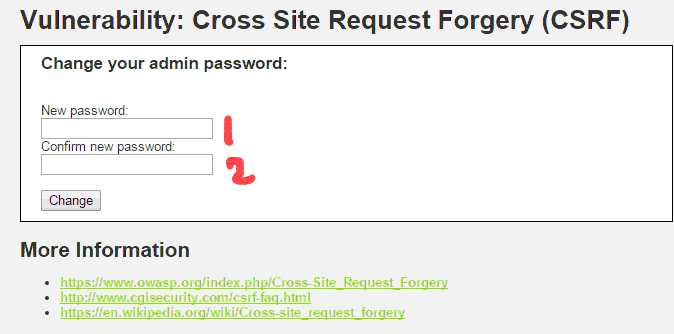

可以看到没有要求输入原密码,只要新密码是一致的就可以修改密码,这很不安全,当然现实中很少有这么傻的。

界面同安全级别为低时,依然只要求输入新密码。

增加了判断SERVER_NAME和HTTP_REFERER,有个毛线用,依然可以轻松修改。干嘛要判断这两个值相等呢?

界面同安全级别为低时,依然只要求输入新密码。

首先判断请求中的user_token和Session中的session_token是否有值,依然没毛线用,依然可以轻松修改,干嘛要判断这两个值相等呢?

首先判断老密码,这就没辙了。

6 Insecure CAPTCHA

7 SQL Injection

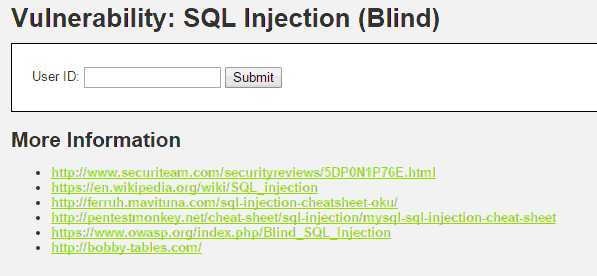

8 SQL Injection(Blind)

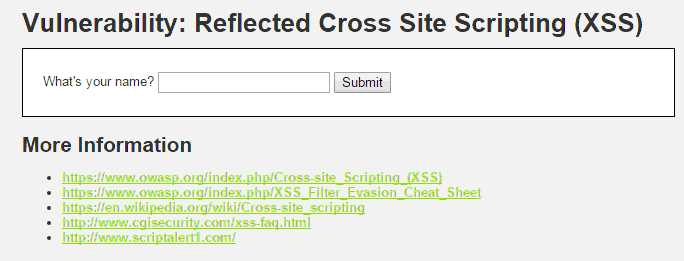

9 XSS(Reflected)

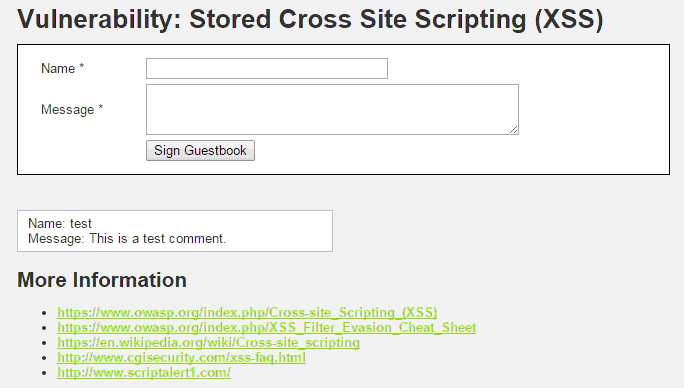

10 XSS(Stored)

文中的描述都是来自:http://wenku.it168.com/d_001292817.shtml

黑客攻防技术宝典Web实战篇(二)工具篇DVWA Web漏洞学习

标签:

原文地址:http://www.cnblogs.com/yaochc/p/5049938.html