标签:

20135336 王维臻

《Linux内核分析》MOOC课程http://mooc.study.163.com/course/USTC-1000029000

一、学习内容

(一)预处理、编译、链接和目标文件的格式

1.可执行程序是怎么得来的

2.目标文件的格式ELF

3.静态链接的ELF可执行文件和进程的地址空间

(二)可执行程序、共享库和动态加载

1.装载可执行程序之前的工作

2.装载时动态链接和运行时动态链接应用举例

(三)可执行程序的装载

1.可执行程序的装载相关关键问题分析

2.sys_execve的内部处理过程

3.使用gdb跟踪sys_execve内核函数的处理过程

4.可执行程序的装载与庄生梦蝶的故事

5.浅析动态链接的可执行程序的装载

二、课程内容

(一)预处理、编译、链接和目标文件的格式

1.可执行程序是怎么得来的

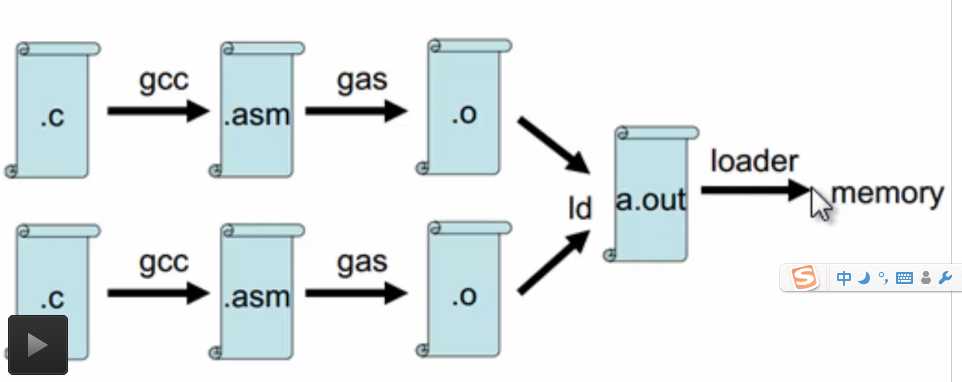

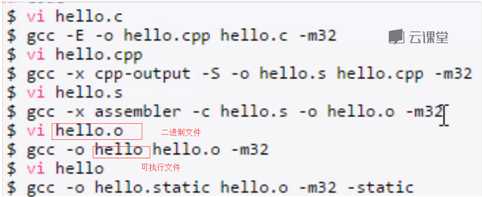

C代码——预处理——汇编代码——目标代码——可执行文件

预处理负责把include的文件包含进来及宏替换工作。

hello和hello.o都是ELF格式的文件。

2.目标文件的格式ELF

(1)A.out COFF PE、ELF(Linux中)

(2)ABI——应用程序二进制接口

(3)种类:

3.静态链接的ELF可执行文件和进程的地址空间

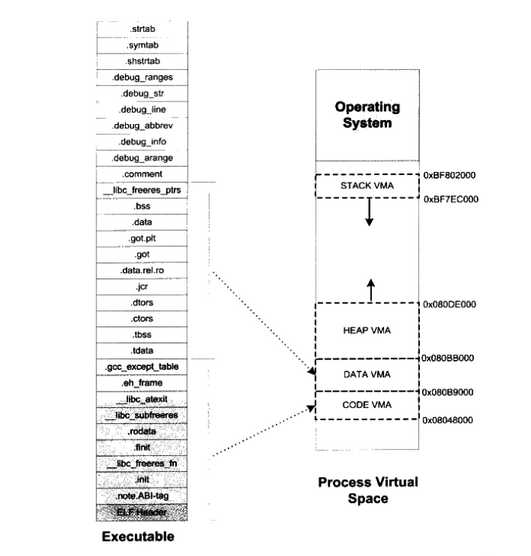

(1)ELF与Linux进程虚拟空间内存的对应关系如下图:

程序从0x804800开始。

可执行文件加载到内存中开始执行的第一行代码。

一般静态链接将会把所有代码放在同一个代码段。

动态连接的进程会有多个代码段。

(二)可执行程序、共享库和动态加载

1.装载可执行程序之前的工作

(1)命令行参数和shell环境,一般我们执行一个程序的Shell环境,我们的实验直接使用execve系统调用。

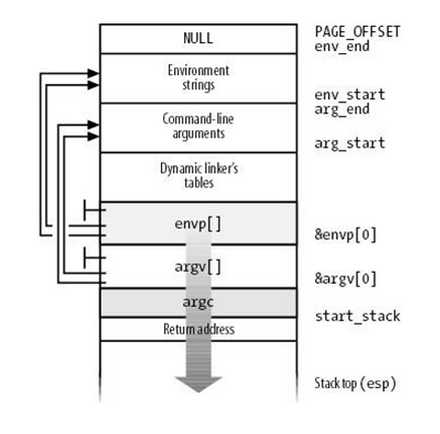

(2)命令行参数和环境变量是如何传递和保存的

命令行参数和环境串都放在用户态堆栈中

shell——execv——sys_execv

2.装载时动态链接和运行时动态链接应用举例

动态链接分为可执行程序装载时动态链接和运行时动态链接,如下代码演示了这两种动态链接。

shlibexample.h (1.3 KB) - Interface of Shared Lib Example

shlibexample.c (1.2 KB) - Implement of Shared Lib Example

编译成libshlibexample.so文件

|

1

|

$ gcc -shared shlibexample.c -o libshlibexample.so -m32 |

dllibexample.h (1.3 KB) - Interface of Dynamical Loading Lib Example

dllibexample.c (1.3 KB) - Implement of Dynamical Loading Lib Example

编译成libdllibexample.so文件

|

1

|

$ gcc -shared dllibexample.c -o libdllibexample.so -m32 #编译方式和上面一样 |

main.c (1.9 KB) - Main program

编译main,注意这里只提供shlibexample的-L(库对应的接口头文件所在目录)和-l(库名,如libshlibexample.so去掉lib和.so的部分),并没有提供dllibexample的相关信息,只是指明了-ldl

|

1

2

3

4

5

6

7

8

|

$ gcc main.c -o main -L/path/to/your/dir -lshlibexample -ldl -m32$ export LD_LIBRARY_PATH=$PWD #将当前目录加入默认路径,否则main找不到依赖的库文件,当然也可以将库文件copy到默认路径下。$ ./mainThis is a Main program!Calling SharedLibApi() function of libshlibexample.so!This is a shared libary!Calling DynamicalLoadingLibApi() function of libdllibexample.so!This is a Dynamical Loading libary! |

(三)可执行程序的装载

1.可执行程序的装载相关关键问题分析

sys_execve内部会解析可执行文件格式

|

1

2

3

4

5

6

7

|

1369 list_for_each_entry(fmt, &formats, lh) {1370 if (!try_module_get(fmt->module))1371 continue;1372 read_unlock(&binfmt_lock);1373 bprm->recursion_depth++;1374 retval = fmt->load_binary(bprm);1375 read_lock(&binfmt_lock); |

|

1

2

3

4

5

6

7

|

82static struct linux_binfmt elf_format = {83 .module = THIS_MODULE,84 .load_binary = load_elf_binary,//函数指针85 .load_shlib = load_elf_library,86 .core_dump = elf_core_dump,87 .min_coredump = ELF_EXEC_PAGESIZE,88}; |

|

1

2

3

4

5

|

2198static int __init init_elf_binfmt(void)2199{2200 register_binfmt(&elf_format);#注册2201 return 0;2202} |

2.sys_execve的内部处理过程

装载和启动一个可执行程序依次调用以下函数:

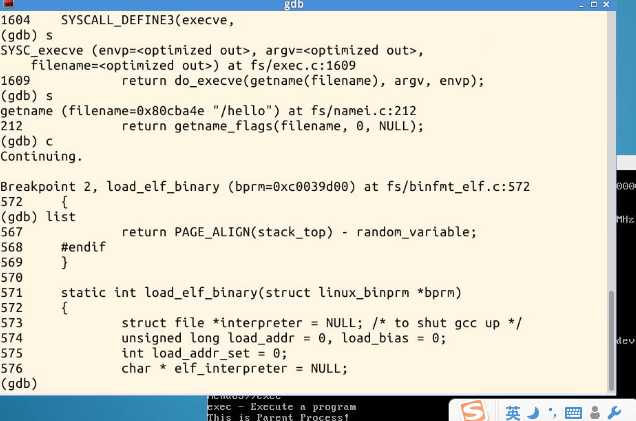

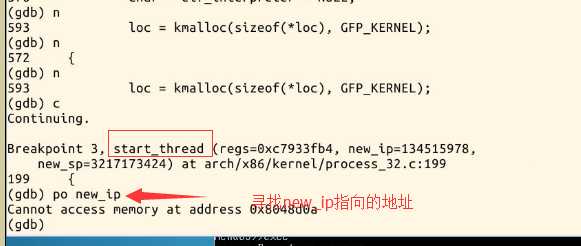

sys_execve() -> do_execve() -> do_execve_common() -> exec_binprm() -> search_binary_handler() -> load_elf_binary() -> start_thread()

3.使用gdb跟踪sys_execve内核函数的处理过程(见课后作业)

4.可执行程序的装载与庄生梦蝶的故事

可执行文件开始执行的起点在哪里?如何才能让execve系统调用返回到用户态时执行新程序?

庄生梦蝶 —— 醒来迷惑是庄周梦见了蝴蝶还是蝴蝶梦见了庄周?

庄周(调用execve的可执行程序)入睡(调用execve陷入内核),醒来(系统调用execve返回用户态)发现自己是蝴蝶(被execve加载的可执行程序)

修改int 0x80压入内核堆栈的EIP

load_elf_binary -> start_thread

5.浅析动态链接的可执行程序的装载

(1)可以关注ELF格式中的interp和dynamic。

(2)动态链接库的装载过程是一个图的遍历。

(3)装载和连接之后ld将CPU的控制权交给可执行程序。

三、课后作业

1.理解编译链接的过程和ELF可执行文件格式,详细内容参考本周第一节;

答案见第二部分学习笔记(一)预处理、编译、链接和目标文件的格式

2.编程使用exec*库函数加载一个可执行文件,动态链接分为可执行程序装载时动态链接和运行时动态链接,编程练习动态链接库的这两种使用方式,详细内容参考本周第二节;

答案见第二部分学习笔记(二)可执行程序、共享库和动态加载

3.使用gdb跟踪分析一个execve系统调用内核处理函数sys_execve ,验证您对Linux系统加载可执行程序所需处理过程的理解,详细内容参考本周第三节;推荐在实验楼Linux虚拟机环境下完成实验。

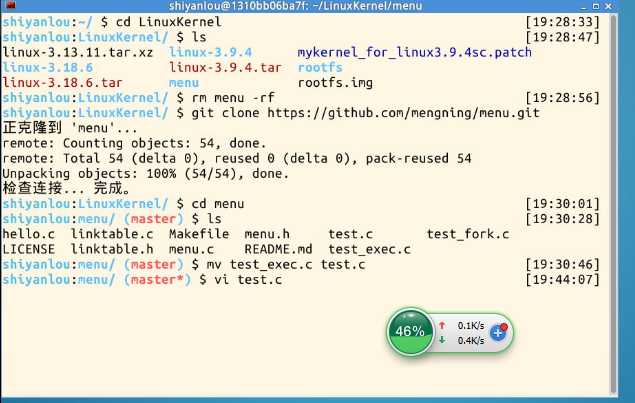

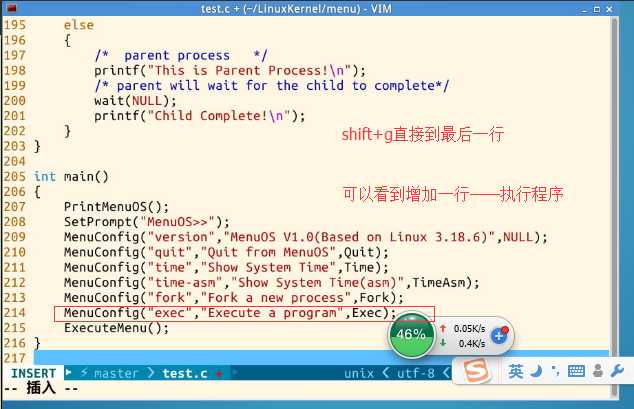

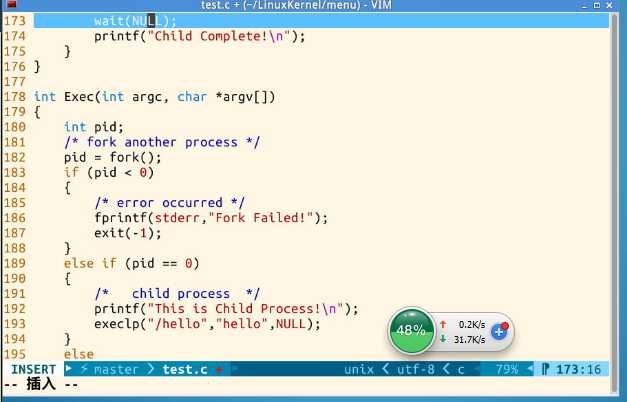

程序具体代码如下:

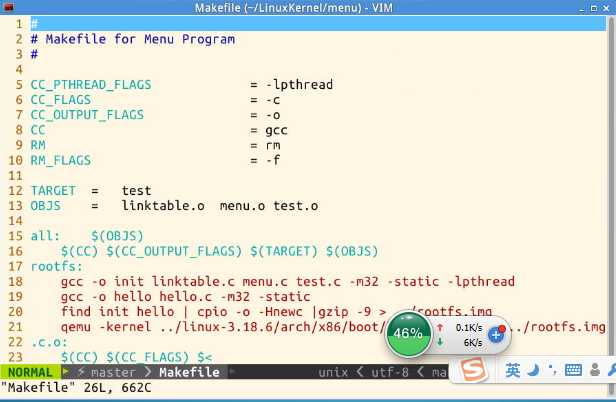

Makefile:

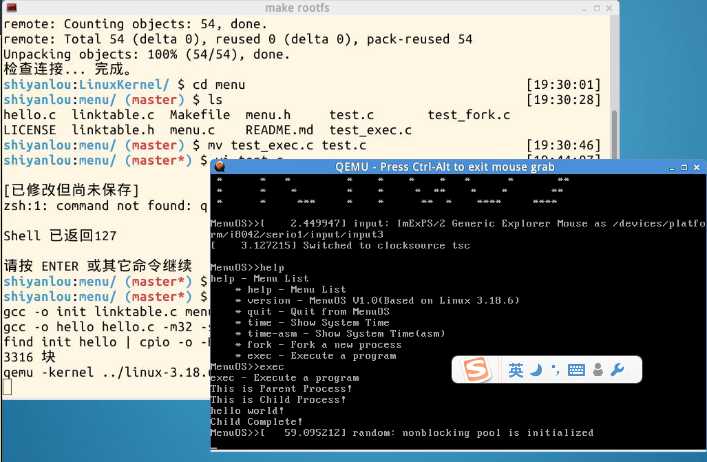

make rootfs:

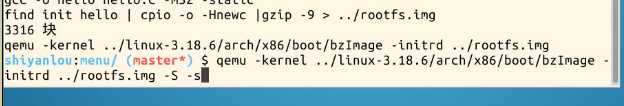

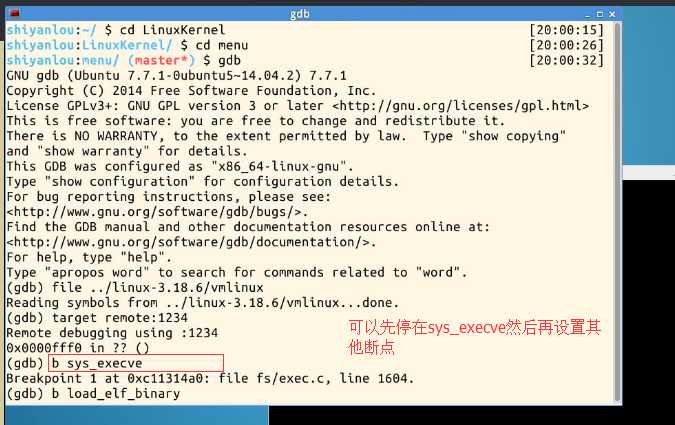

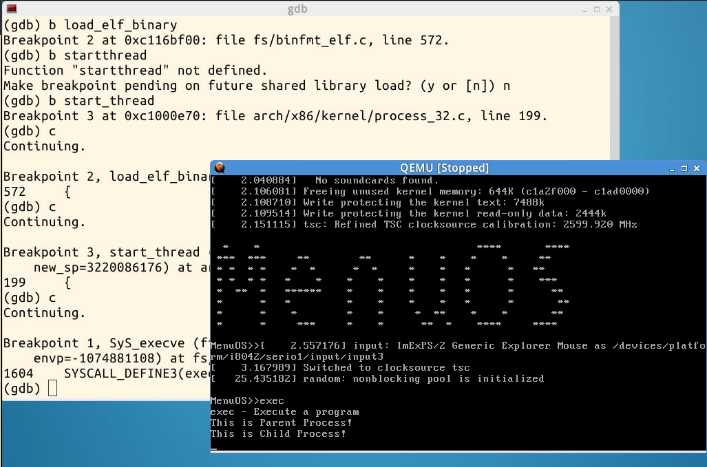

开始调试:

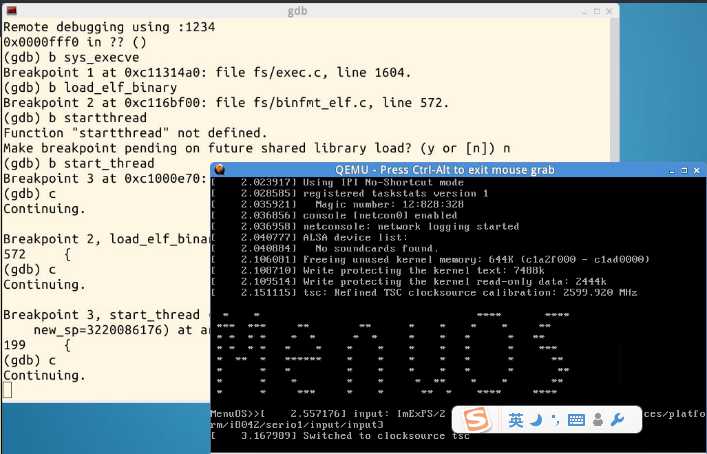

三次执行到如下界面:

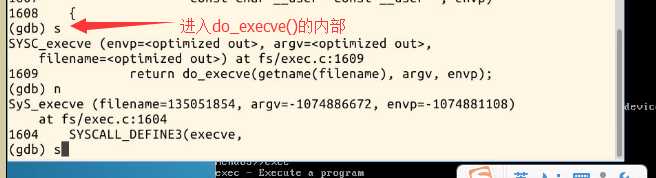

此时执行exec发现执行到的地方如图:

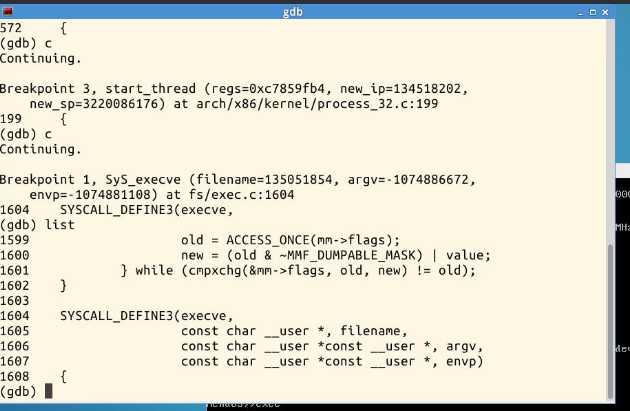

列出执行到的代码:

三、学习总结

自己对“Linux内核装载和启动一个可执行程序”的理解

标签:

原文地址:http://www.cnblogs.com/20135336wwz/p/5362984.html