标签:.com add pre eth0 inpu blank service 防火墙 img

在上一次“Linux基础网络搭建实验”中,内、外网虚拟机之所以能Ping通,是因为暂时关闭了防火墙,然而现实中这样操作显然存在很大的安全隐患,所以本次实验在上次实验的基础下,开启防火墙,并配置防火墙规则,使得内、外网虚拟机任然能够Ping通。

(Linux基础网络搭建实验:http://www.cnblogs.com/liaoyuanyang/p/6749416.html)

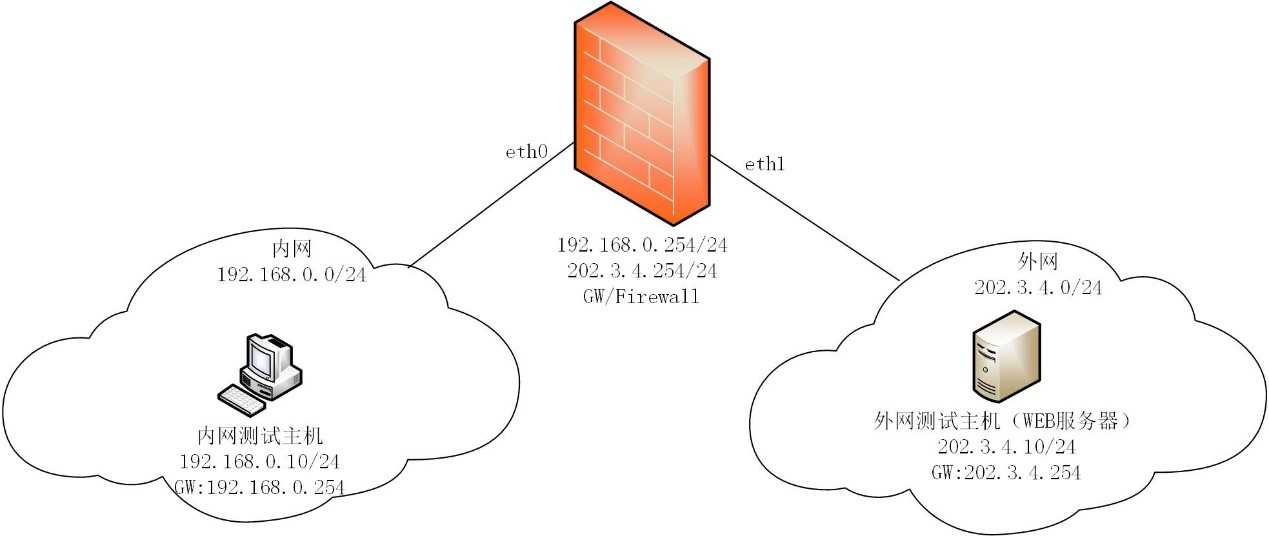

网络拓扑图:

1、搭建如图所示的网络(参考“Linux基础网络搭建实验”)

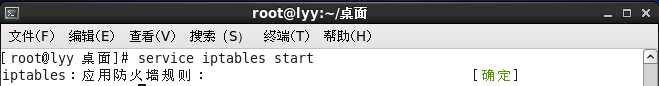

2、在网关上开启防火墙,此时内网虚拟机不能Ping通外网虚拟机

[root@lyy 桌面]# service iptables start

3、清除防火墙(Filter)所有规则

一般来说,在重新制定防火墙规则的时候,应先将原先规则清楚,然后再一条一条来设置

[root@lyy 桌面]# iptables -F //删除所有已定的规则 [root@lyy 桌面]# iptables -X //杀掉多有使用者”自定义“的chain(或者说tables)

[root@lyy 桌面]# iptables -Z //将所有的chain的计数与流量统计都归零

![]()

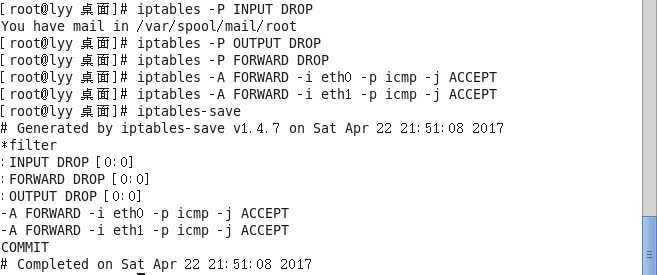

4、定义默认规则

[root@lyy 桌面]# iptables -P INPUT DROP //-P:定义策略(Policy) [root@lyy 桌面]# iptables -P OUTPUT DROP [root@lyy 桌面]# iptables -P FORWARD DROP [root@lyy 桌面]# iptables -A FORWARD -i eth0 -p icmp -j ACCEPT [root@lyy 桌面]# iptables -A FORWARD -i eth1 -p icmp -j ACCEPT

[root@lyy 桌面]# iptables-save //列出完整的防火墙规则

规则解释:

iptables -A FORWARD -i eth0 -p icmp -j ACCEPT

新增一条转发规则,允许从eth0进来的Ping包通过

-A:add,表示新增一条规则,位置在原本规则的最后面

-i:input,从哪个接口进,需要与INPUT链配合

-p:设定此规则适用于哪种数据包格式(如:tcp、udp、icmp和all)

icmp:Ping包

-j:后面接动作,主要的动作有:接受(ACCEPT)、丢弃(DROP)、拒绝(REJECT)及记录(LOG)

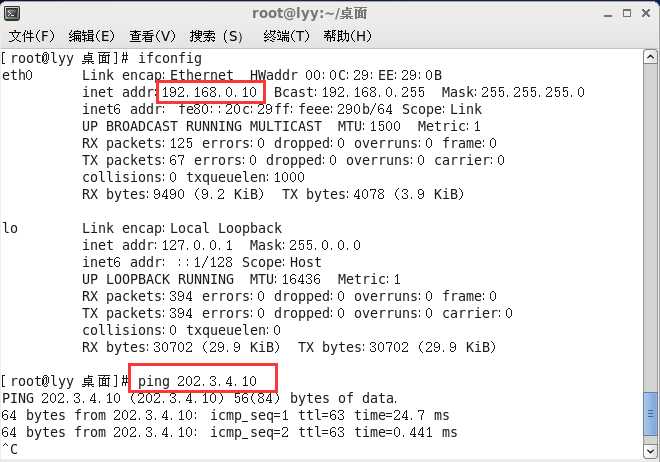

在内网虚拟机上Ping外网虚拟机

标签:.com add pre eth0 inpu blank service 防火墙 img

原文地址:http://www.cnblogs.com/liaoyuanyang/p/6750040.html