标签:put exp jpg ima 字母 asp 创建 bsp values

(1).Web前端HTML(1分)

(2).Web前端javascipt(1分)

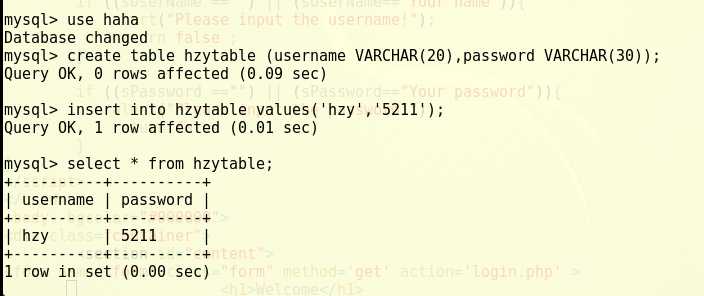

(3).Web后端:MySQL基础:正常安装、启动MySQL,建库、创建用户、修改密码、建表(1分)

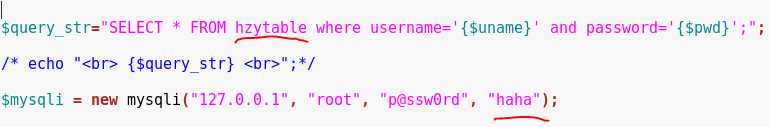

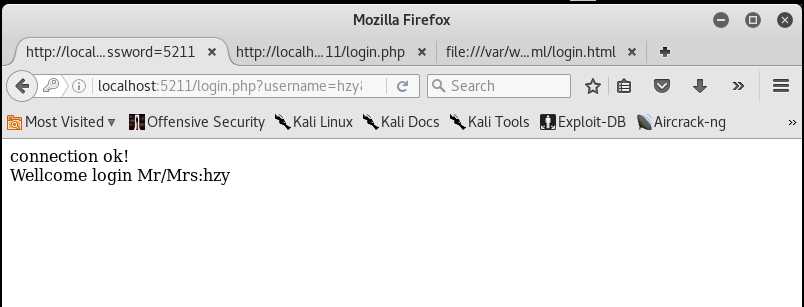

(4).Web后端:编写PHP网页,连接数据库,进行用户认证(1分)

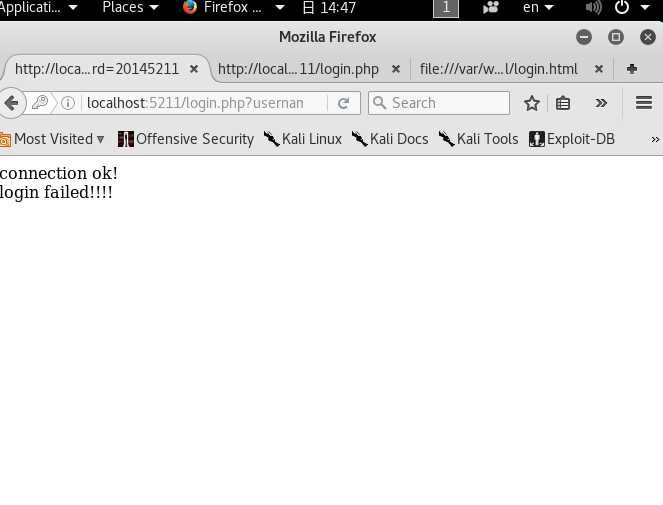

(5).最简单的SQL注入,XSS攻击测试(1分)

(1)什么是表单

表单包含表单元素——不同类型的 input 元素、复选框、单选按钮、提交按钮等等。

<form>):这里面包含了处理表单数据所用CGI程序的URL以及数据提交到服务器的方法;(2)浏览器可以解析运行什么语言?

(3)WebServer支持哪些动态语言

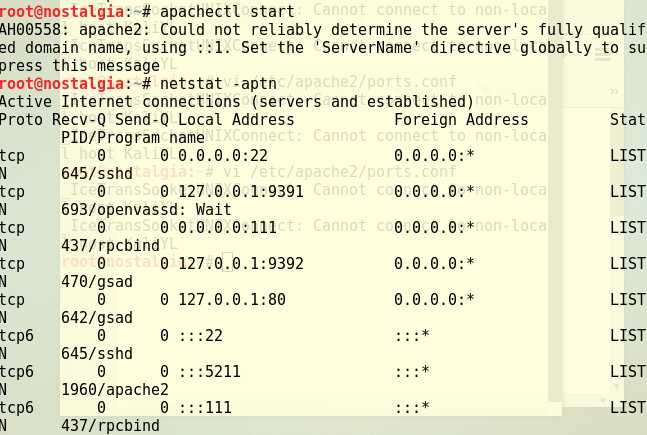

/etc/apache2/ports.conf里的端口为5211,开启apachectl start命令开启Apach,;这样避免了端口占用问题。localhost:5211可以正常开启,前期准备完成。

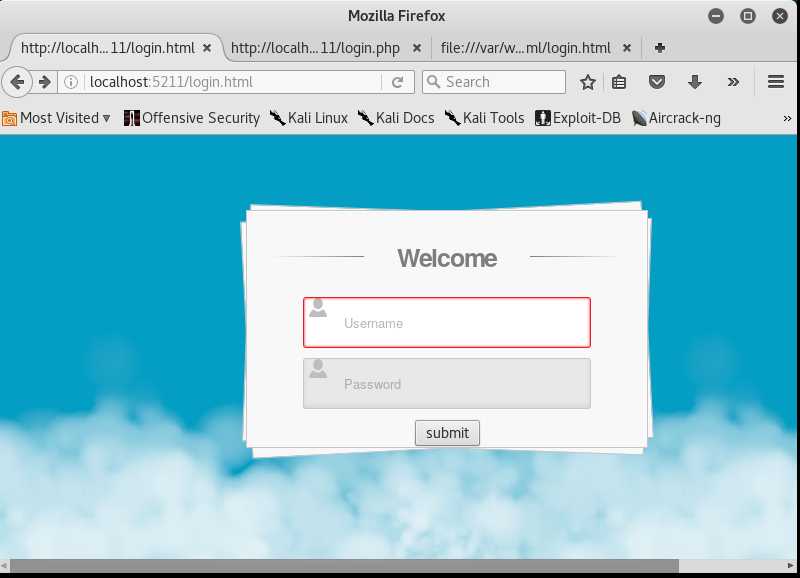

localhost:5211/5211.html,用了css架构,而且这个云是可以左右移动的,此处无法添加视频,只有静态画面。

<script type="text/javascript">

function check(){

var user=document.getElementById("username").value;

var reg_user=/^[a-zA-Z0-9]{1,10}$/;

var pwd=document.getElementById("password").value;

var reg_pwd=/^[a-zA-Z0-9]{1,10}$/;

if(reg_user.test(user)==false){

alert("username wrong");

return false;

}

else if(reg_pwd.test(pwd)==false){

alert("密码不能含有非法字符,长度在1-10之间");

return false;

}

else

return true;

}

</script>

PHP,一个嵌套的缩写名称,是英文超级文本预处理语言(PHP:Hypertext Preprocessor)的缩写。PHP 是一种 HTML 内嵌式的语言,PHP与微软的ASP颇有几分相似,都是一种在服务器端执行的嵌入HTML文档的脚本语言,语言的风格有类似于C语言,现在被很多的网站编程人员广泛的运用。

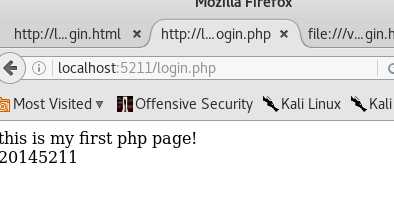

一个简单的php测试代码:

<?php

echo ($_GET["A"]);

include($_GET["A"]);

echo "this is my first php page!<br>";

?>

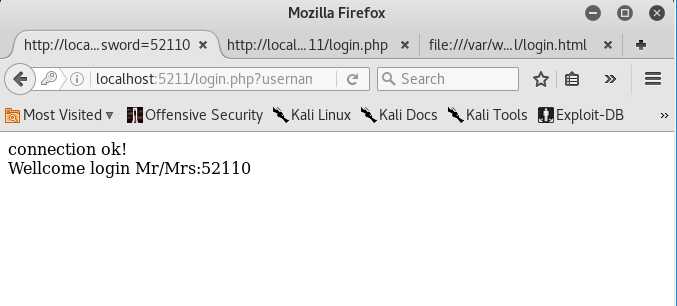

20145211localhost:5211/login.php:

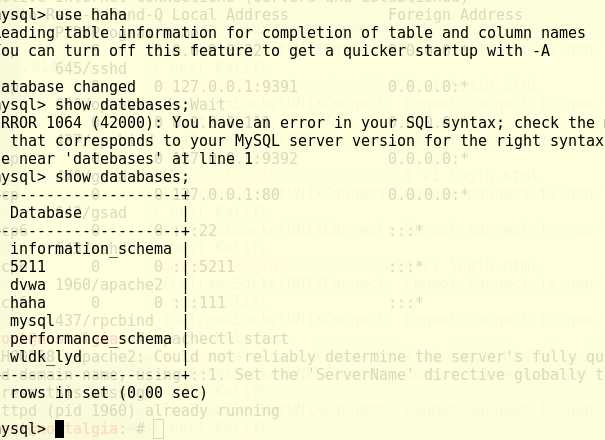

/etc/init.d/mysql start打开mysql服务mysql -u root -p,并根据提示输入密码,默认密码为p@ssw0rd,进入MySQL:CREATE SCHEMA `库表的名称`;

CREATE TABLE `库表的名称`.`users` (

`userid` INT NOT NULL COMMENT ‘‘,

`username` VARCHAR(45) NULL COMMENT ‘‘,

`password` VARCHAR(256) NULL COMMENT ‘‘,

`enabled` VARCHAR(5) NULL COMMENT ‘‘,

PRIMARY KEY (`userid`) COMMENT ‘‘);use 刚刚建立的库表的表名

insert into users(userid,username,password,enabled) values(1,‘用户id‘,password("用户密码"),"TRUE");

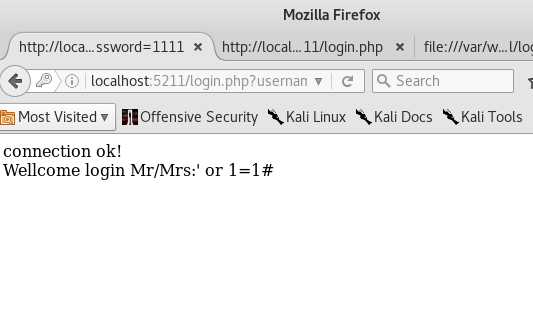

‘ or 1=1#

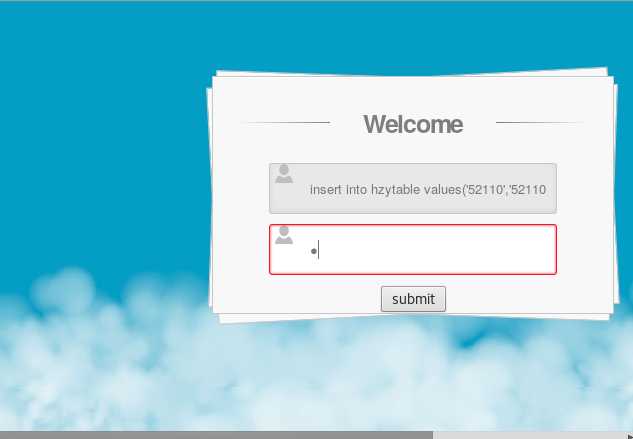

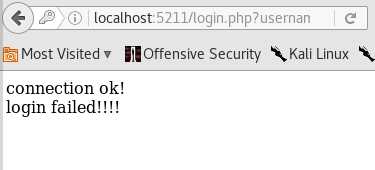

这是因为注入后的查询SQL语句是:SELECT * FROM users where username=‘‘ or 1=1#‘ and password=password(‘‘);构成了恒成立的条件同样的思路也可以通过sql注入保存用户名密码到数据库:‘;insert into users values(“52110”,"52110"));#,

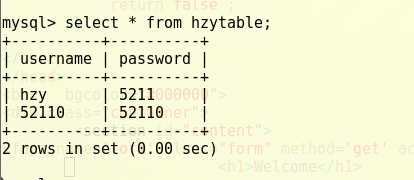

查看数据表,发现新添加了一个用户

XSS攻击:跨站脚本攻击(Cross Site Scripting),为不和层叠样式表(Cascading Style Sheets, CSS)的缩写混淆。故将跨站脚本攻击缩写为XSS。XSS是一种经常出现在web应用中的计算机安全漏洞,它允许恶意web用户将代码植入到提供给其它用户使用的页面中。比如这些代码包括HTML代码和客户端脚本。攻击者利用XSS漏洞旁路掉访问控制——例如同源策略(same origin policy)。这种类型的漏洞由于被骇客用来编写危害性更大的phishing攻击而变得广为人知。对于跨站脚本攻击,黑客界共识是:跨站脚本攻击是新型的“缓冲区溢出攻击“,而JavaScript是新型的“ShellCode”。

输入<img src="5211.jpg" />20145211</a>来读取网页目录下的图片:

标签:put exp jpg ima 字母 asp 创建 bsp values

原文地址:http://www.cnblogs.com/nostalgia-/p/6821337.html