标签:简单介绍 log 目标 内核空间 tcp、udp image tcp span table

原文地址:http://www.cnblogs.com/ggjucheng/archive/2012/08/19/2646466.html

netfilter/iptables(简称为iptables)组成Linux平台下的包过滤防火墙,与大多数的Linux软件一样。这个包过滤防火墙是免费的,它能够取代昂贵的商业防火墙解决方式。完毕封包过滤、封包重定向和网络地址转换(NAT)等功能。

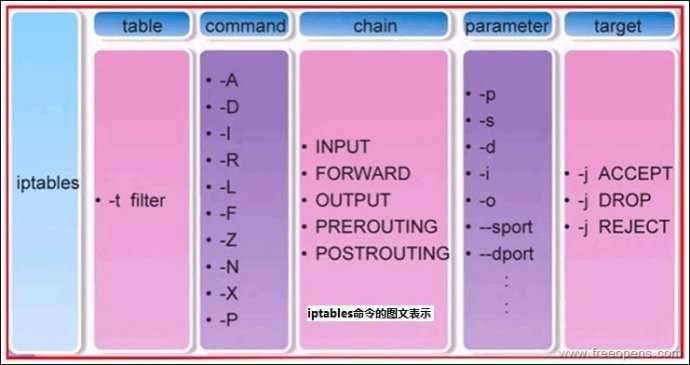

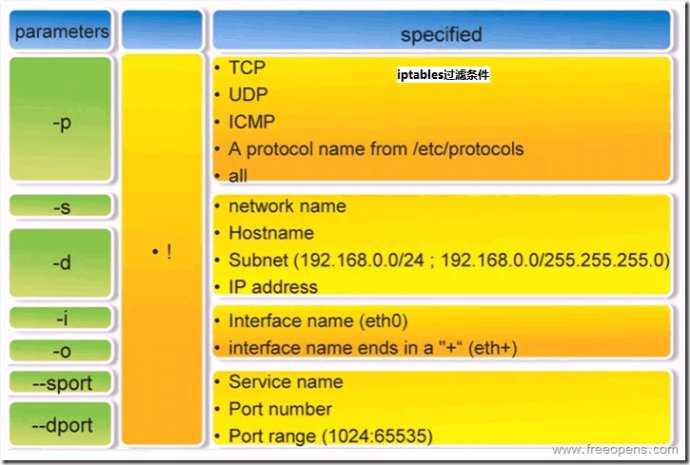

规则(rules)事实上就是网络管理员提前定义的条件。规则一般的定义为“假设数据包头符合这种条件,就这样处理这个数据包”。规则存储在内核空间的信息包过滤表中。这些规则分别指定了源地址、目的地址、传输协议(如TCP、UDP、ICMP)和服务类型(如HTTP、FTP和SMTP)等。当数据包与规则匹配时,iptables就依据规则所定义的方法来处理这些数据包,如放行(accept)、拒绝(reject)和丢弃(drop)等。配置防火墙的主要工作就是加入、改动和删除这些规则。

这是第一个要说的地方,Iptables和netfilter的关系是一个非常easy让人搞不清的问题。非常多的知道iptables却不知道netfilter。事实上iptables仅仅是Linux防火墙的管理工具而已,位于/sbin/iptables。真正实现防火墙功能的是netfilter,它是Linux内核中实现包过滤的内部结构。

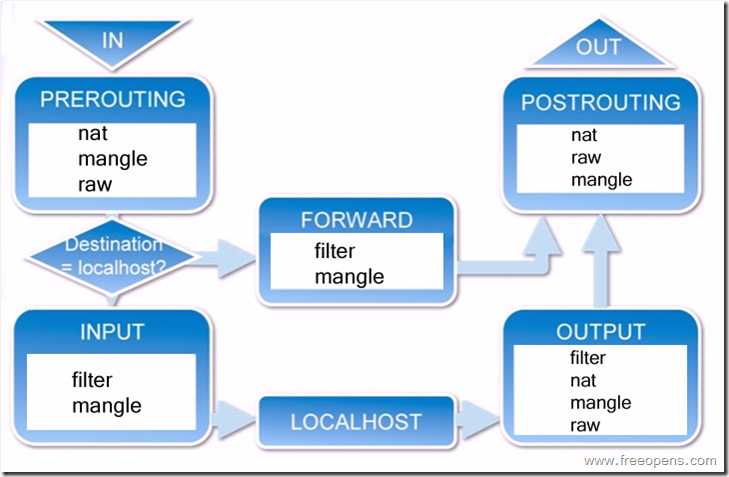

① 当一个数据包进入网卡时,它首先进入PREROUTING链。内核依据数据包目的IP推断是否须要转送出去。

② 假设数据包就是进入本机的,它就会沿着图向下移动,到达INPUT链。数据包到了INPUT链后,不论什么进程都会收到它。

本机上执行的程序能够发送数据包,这些数据包会经过OUTPUT链。然后到达POSTROUTING链输出。

③ 假设数据包是要转发出去的,且内核同意转发,数据包就会如图所看到的向右移动。经过FORWARD链。然后到达POSTROUTING链输出。

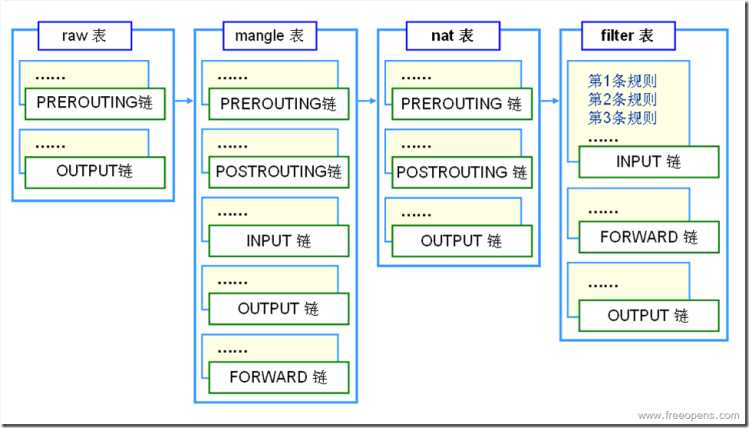

表(tables)提供特定的功能,iptables内置了4个表,即filter表、nat表、mangle表和raw表,分别用于实现包过滤,网络地址转换、包重构(改动)和数据跟踪处理。

链(chains)是数据包传播的路径,每一条链事实上就是众多规则中的一个检查清单,每一条链中能够有一条或数条规则。

当一个数据包到达一个链时。iptables就会从链中第一条规则開始检查。看该数据包是否满足规则所定义的条件。假设满足,系统就会依据该条规则所定义的方法处理该数据包。否则iptables将继续检查下一条规则,假设该数据包不符合链中任一条规则,iptables就会依据该链预先定义的默认策略来处理数据包。

Iptables採用“表”和“链”的分层结构。在REHL4中是三张表五个链。如今REHL5成了四张表五个链了,只是多出来的那个表用的也不太多,所以基本还是和曾经一样。以下罗列一下这四张表和五个链。

注意一定要明确这些表和链的关系及作用。

1.filter表——三个链:INPUT、FORWARD、OUTPUT

作用:过滤数据包 内核模块:iptables_filter.

2.Nat表——三个链:PREROUTING、POSTROUTING、OUTPUT

作用:用于网络地址转换(IP、port) 内核模块:iptable_nat

3.Mangle表——五个链:PREROUTING、POSTROUTING、INPUT、OUTPUT、FORWARD

作用:改动数据包的服务类型、TTL、而且能够配置路由实现QOS内核模块:iptable_mangle(别看这个表这么麻烦。咱们设置策略时差点儿都不会用到它)

4.Raw表——两个链:OUTPUT、PREROUTING

作用:决定数据包是否被状态跟踪机制处理 内核模块:iptable_raw

(这个是REHL4没有的,只是不用怕,用的不多)

1.INPUT——进来的数据包应用此规则链中的策略

2.OUTPUT——外出的数据包应用此规则链中的策略

3.FORWARD——转发数据包时应用此规则链中的策略

4.PREROUTING——对数据包作路由选择前应用此链中的规则

(记住!

全部的数据包进来的时侯都先由这个链处理)

5.POSTROUTING——对数据包作路由选择后应用此链中的规则

(全部的数据包出来的时侯都先由这个链处理)

Raw——mangle——nat——filter

规则链之间的优先顺序(分三种情况):

第一种情况:入站数据流向

从外界到达防火墙的数据包。先被PREROUTING规则链处理(是否改动数据包地址等),之后会进行路由选择(推断该数据包应该发往何处)。假设数据包的目标主机是防火墙本机(比方说Internet用户訪问防火墙主机中的webserver的数据包),那么内核将其传给INPUT链进行处理(决定是否同意通过等)。通过以后再交给系统上层的应用程序(比方Apacheserver)进行响应。

第二冲情况:转发数据流向

来自外界的数据包到达防火墙后。首先被PREROUTING规则链处理,之后会进行路由选择,假设数据包的目标地址是其他外部地址(比方局域网用户通过网关訪问QQ站点的数据包),则内核将其传递给FORWARD链进行处理(是否转发或拦截),然后再交给POSTROUTING规则链(是否改动数据包的地址等)进行处理。

第三种情况:出站数据流向

防火墙本机向外部地址发送的数据包(比方在防火墙主机中測试公网DNSserver时),首先被OUTPUT规则链处理,之后进行路由选择。然后传递给POSTROUTING规则链(是否改动数据包的地址等)进行处理。

管理和设置iptables规则

http://netfilter.org/ iptables官方站点

http://www.linux.gov.cn/netweb/iptables.htm iptables配置手冊

http://man.chinaunix.net/

http://man.chinaunix.net/network/iptables-tutorial-cn-1.1.19.html iptables配置手冊

http://blog.csdn.net/thmono/archive/2010/04/08/5462043.aspx

http://netsecurity.51cto.com/art/200512/14457.htm

http://blog.sina.com.cn/s/blog_40ba724c0100jz12.html

http://qiliuping.blog.163.com/blog/static/1023829320105245337799/

标签:简单介绍 log 目标 内核空间 tcp、udp image tcp span table

原文地址:http://www.cnblogs.com/llguanli/p/7073216.html