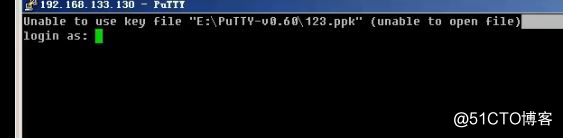

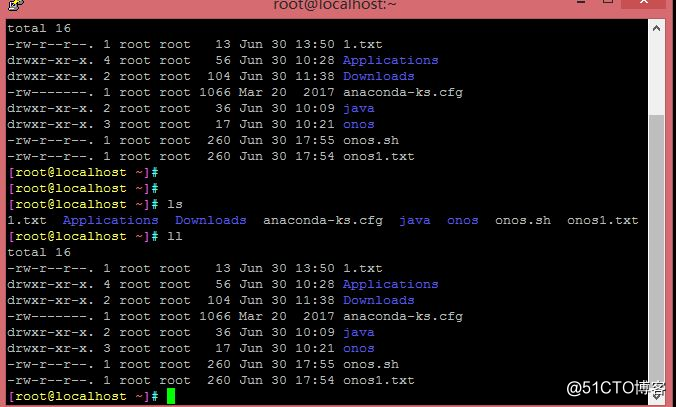

1、使用putty进行远程连接linux

登录:

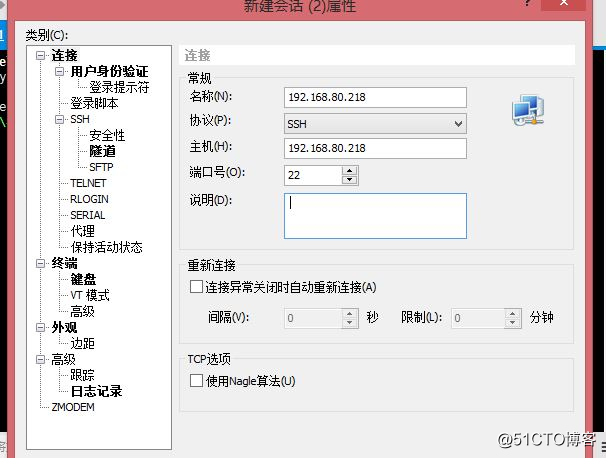

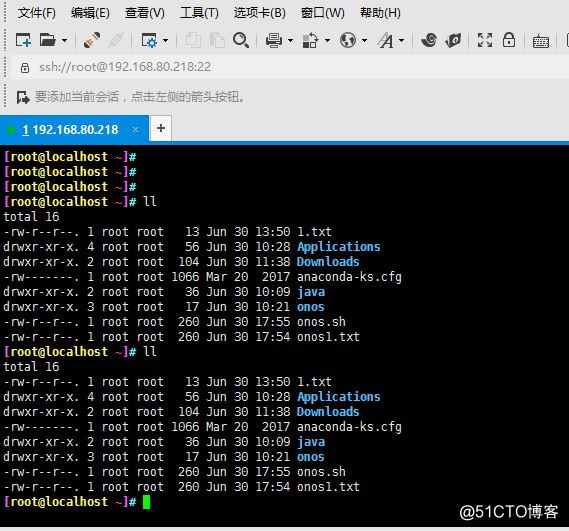

1.10 使用xshell连接Linux

1、使用xshell进行远程连接linux

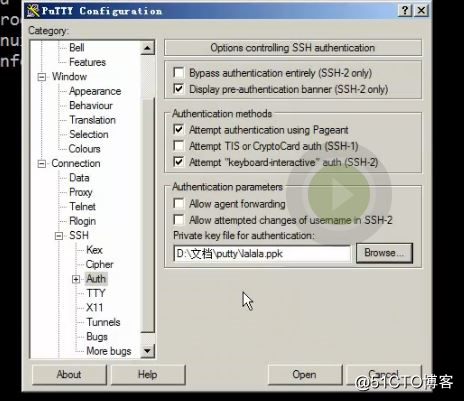

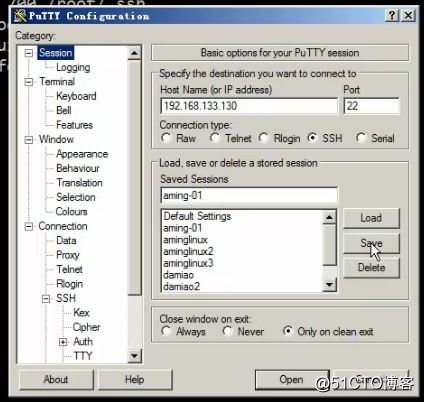

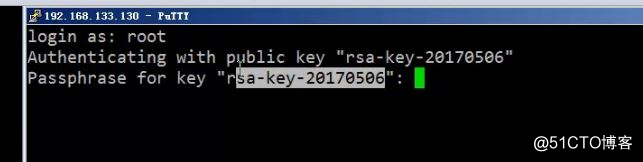

1.11 PuTTY密钥认证

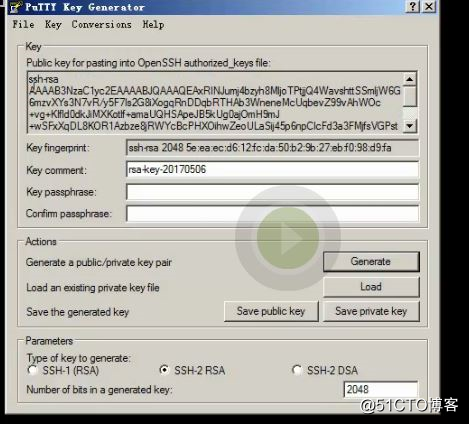

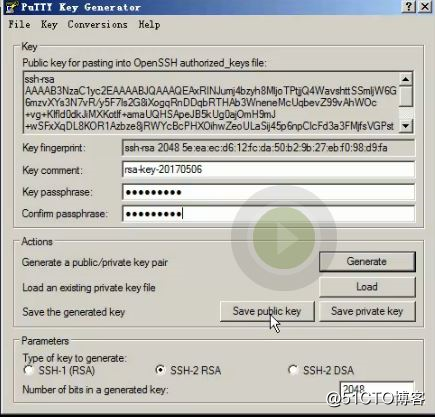

1、putty密钥认证

私钥与公钥是一一对应的;

生成密钥环境

私钥要保存在一个安全的位置;

公钥可以复制下

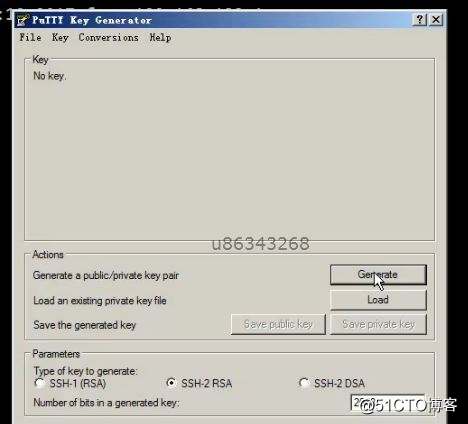

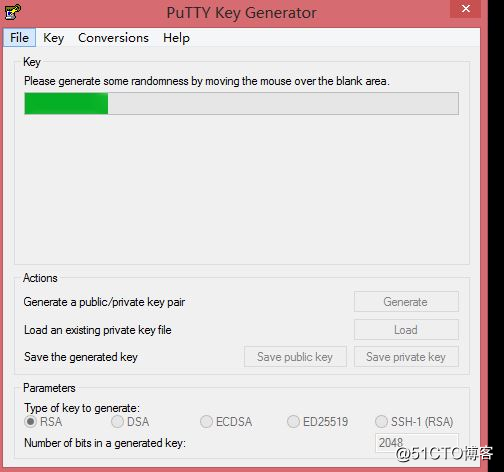

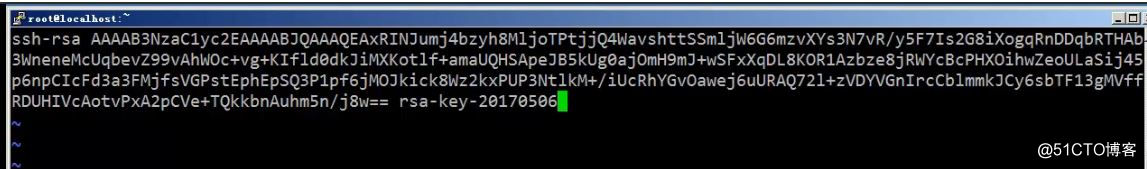

生成密钥:

[root@localhost ~]# mkdir /root/.ssh

[root@localhost ~/.ssh]# chmod 700 /root/.ssh

[root@localhost ~/.ssh]# vim /root/.ssh/authorized_key

保存退出--保存公钥

关闭防火墙

[root@localhost ~/.ssh]# setenforce 0---/临时关闭selinux防火墙/

重新打开putty

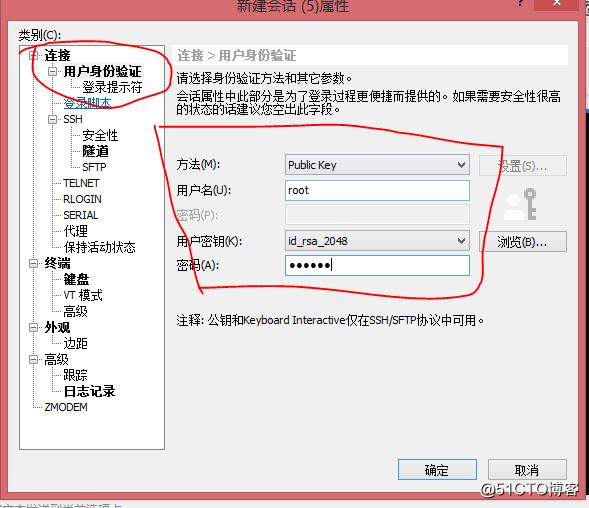

1.12 xshell密钥认证

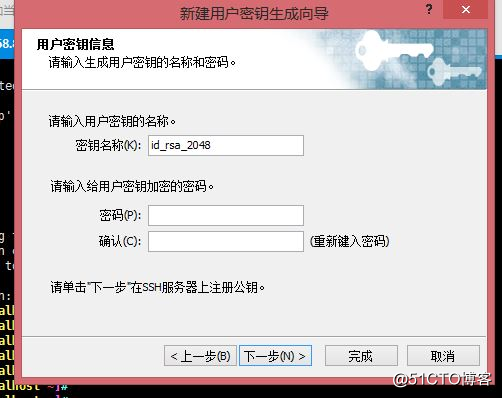

1、在xshell里 工具---新建用户密钥生成向导

ssh-rsa AAAAB3NzaC1yc2EAAAABIwAAAQEA5RwZ81S+VvpljnhX3dRpo8/Hl3PMHGTNytAaKylY1xtN9Q1QSnKuWVjRUTPlYyuyLPEhwTr0kjtu8u4KbVuGgbP/iM1w0YbOV+XPbh5Kz8v4pbvSdFvA9/7AtWqgOgdIjDGx11duaeS8eI/HlX2h1v2vbqNHTUrk3f2iKGkeIWszUQpe9K+No6YJN0wfY5MhSJZrLlUxUEYvEfySSipmCK2wR6SXqPrNTGjf1LNpWgLiIpL/QWx6M0miFNnP7cPOwWZ8z9djtm2rxOzxiB3lNnvGOvNsIhKZA93IOf6A7FdWweyrJS/B1ePHaHVTwVyxnJkJ0mNOl9nvqHWqYA97tw==

再次编辑.ssh目录下的authorized_key 文件

[root@localhost ~/.ssh]# vim authorized_key

[root@localhost ~/.ssh]# cat authorized_key

ssh-rsa AAAAB3NzaC1yc2EAAAABIwAAAQEA5RwZ81S+VvpljnhX3dRpo8/Hl3PMHGTNytAaKylY1xtN9Q1QSnKuWVjRUTPlYyuyLPEhwTr0kjtu8u4KbVuGgbP/iM1w0YbOV+XPbh5Kz8v4pbvSdFvA9/7AtWqgOgdIjDGx11duaeS8eI/HlX2h1v2vbqNHTUrk3f2iKGkeIWszUQpe9K+No6YJN0wfY5MhSJZrLlUxUEYvEfySSipmCK2wR6SXqPrNTGjf1LNpWgLiIpL/QWx6M0miFNnP7cPOwWZ8z9djtm2rxOzxiB3lNnvGOvNsIhKZA93IOf6A7FdWweyrJS/B1ePHaHVTwVyxnJkJ0mNOl9nvqHWqYA97tw==

然后在xshell里重新进行登录

备注说明:

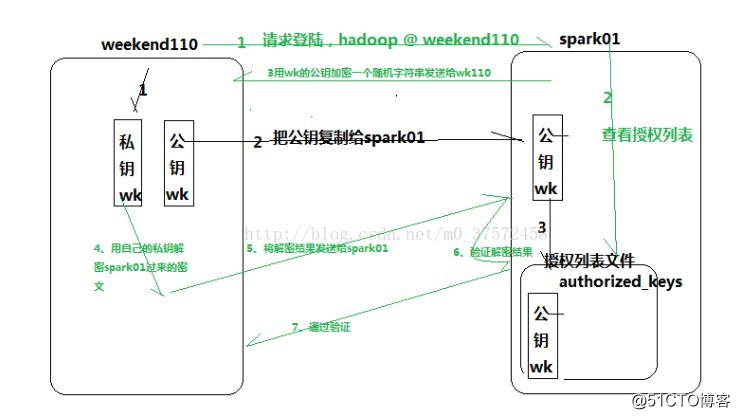

这个实际上是ssh的免密登录

如下示例:

1、跳板机:

[root@ ~]# cd .ssh/

[root@.ssh]# ls

authorized_keys id_rsa id_rsa.pub known_hosts

[root@ .ssh]#

[root@0 .ssh]#

[root@ .ssh]#

[root@ .ssh]# ls -al

total 260

drwx------ 2 root root 4096 Aug 2 17:52 .

dr-xr-x--- 10 root root 4096 Aug 2 16:32 ..

-rw-r--r-- 1 root root 832 Nov 28 2016 authorized_keys

-rw------- 1 root root 1671 Apr 18 2016 id_rsa

-rw-r--r-- 1 root root 424 Apr 18 2016 id_rsa.pub

-rw-r--r-- 1 root root 244248 Aug 2 22:31 known_hosts

[root@ .ssh]# ls -a

. .. authorized_keys id_rsa id_rsa.pub known_hosts

[root@00 .ssh]# ls

authorized_keys id_rsa id_rsa.pub known_hosts

[root@ .ssh]# cat id_rsa.pub

ssh-rsa AAAAB3NzaC1yc2EAAAABIwAAAQEA2dLgh1S4dCFGYyyoq5PcOvd3xJgh6f6qbvIZz8AmQC7K3KHtnK067GW3d6H8uV4aA4VRo4rFrek4KQVl+cnSCEYAgDOJ1kapPoFsYpAwjT4XblIzC086QheJpxXEp5HDTywD3LaW/GlYl5rgvdZ5P1TJtMi5T6vQwxtioSsq1nyMQBtiK5s4KLXPBQqGFbmxxJWoelATmZxfuFP9K4NsL7WdsLS+DwpQslk4Bgf2yCkW3E6tQlciO51N2lJa8w7mdh1UEQ8JXxBlOdp/Y0wh+yU8ZLO3QTTXcHAigk32436aEk7p1o64VP2qF9UI6CqFBrHNfu0L2c/jgdvyPx8ejQ== root@xg01-sys-netadmin01.xg01.diditaxi.com

如果没有rsa的文件,可以使用下列命令生成:

root@k8s-monitor-2.docker.gz01:~$ ssh-keygen -t rsa

在服务器端

[root@localhost ~]# mkdir .ssh

Cd .ssh

[root@localhost .ssh]# vim authorized_keys

把上面的rsa的信息复制到key里面;

[root@localhost .ssh]# vim /etc/hosts.allow

把IP地址加入到里面

SSH免密登录

免密登录设置

1、进入到我的home目录 cd ~/.ssh

2、生成ssh免登陆秘钥ssh-keygen -t rsa (四个回车)

执行完这个命令后,会生成两个文件id_rsa(私钥)、id_rsa.pub(公钥)

3、将公钥拷贝到要免登陆的机器上

4、将公钥添加到要免登陆机器的.ssh文件夹下的authorized_keys中,确保该文件权限为600.

cat id_rsa.pub >> authorized_keys

1.9 使用PuTTY远程连接Linux;1.10 使用xshell连接Linux;1.11 PuT

原文地址:http://blog.51cto.com/wbyyy/2050405