标签:blog http os 文件 sp 2014 c log r

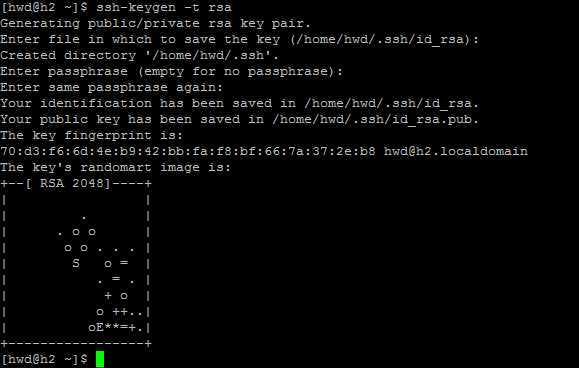

1.在用户目录下执行命令

ssh-keygen -t rsa

一路回车:

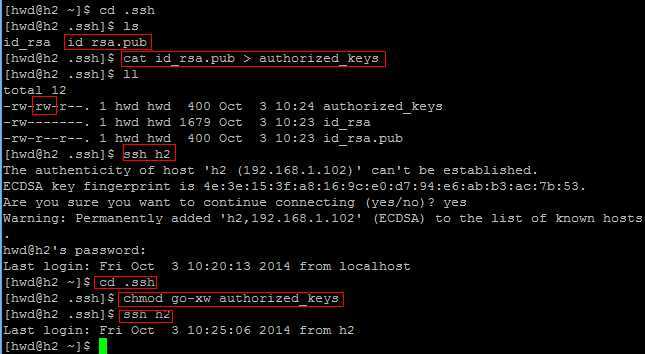

2.在当前用户目录下,进入.ssh文件夹(.ssh文件夹为隐藏文件夹,直接进去即可)。

在.ssh文件夹下执行命令:

cat id_rsa.pub > authorized_keys

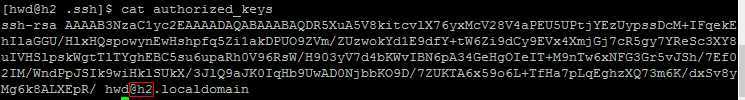

即把id_rsa.pub文件的内容写进authorized_keys文件中

此时运行命令:ll

查看生成的authorized_keys文件的权限,如果没错的话该文件应该带有写权限,当有写权限时,是不能进行无密钥登陆的,因为此时不安全。

修改authorized_keys文件的权限:

chmod go-xw -t authorized_keys

此时再执行命令:ssh h2(因为我把本机的hostname改成了h2,所以ssh h2代表登陆本机,其中ssh后面应改成你自己对应的:可查看刚生成的文件authorized_keys

)

则不会再让输入密码。如下图:

至此,就实现了本机无密钥登陆。

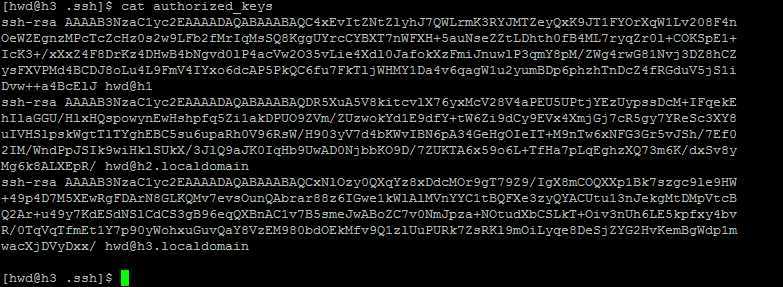

3.把剩余的机器在其对应机器上重复步骤1,2.

4.把各个机器上生成的authorized_keys文件的内容合并成一个,并用该文件替换每个机器上的authorized_keys文件,如图:

至此即可实现各个机器之间无密钥登陆

标签:blog http os 文件 sp 2014 c log r

原文地址:http://www.cnblogs.com/hwd-cnblogs/p/4005457.html