标签:混合 lan 安全性 摘要 www. sniffer public 博客 安全套

相关博客:https://www.cnblogs.com/chentianwei/p/9374341.html (讲的更明白,有图)

互联网上任何角落都存在被窃听的风险。

Packet Capture, Sniffer抓包和嗅探器,如广泛使用的Wireshark工具。

http协议由于不对身份验证,任何人都可以发送请求,所以留下各种隐患:

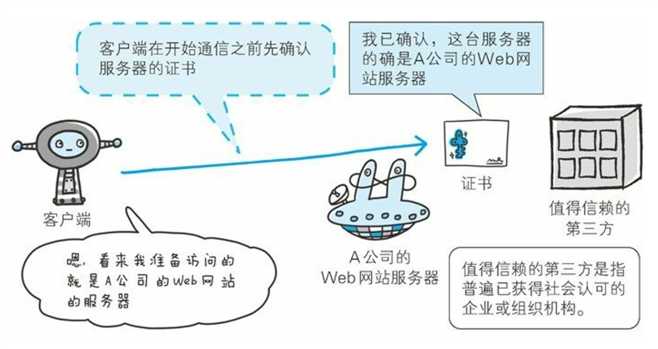

通过证书机构颁发的证书来验证身份是一种安全保障:

Man-in-the-Middle attach中间人攻击: 攻击人会篡改请求和响应,让服务器和客户端之间的通信看起来仍是正常的,但实际已经被控制。

常用的MD5和SHA-1等hash值校验的方法,和用来确认文件的数字签名方法,仍不能完全保障安全。

(见博客:6.66 Content-MD5首部)

MD5是单向函数生成的散列值。本身仍可能被篡改。因此必须使用HTTPS。

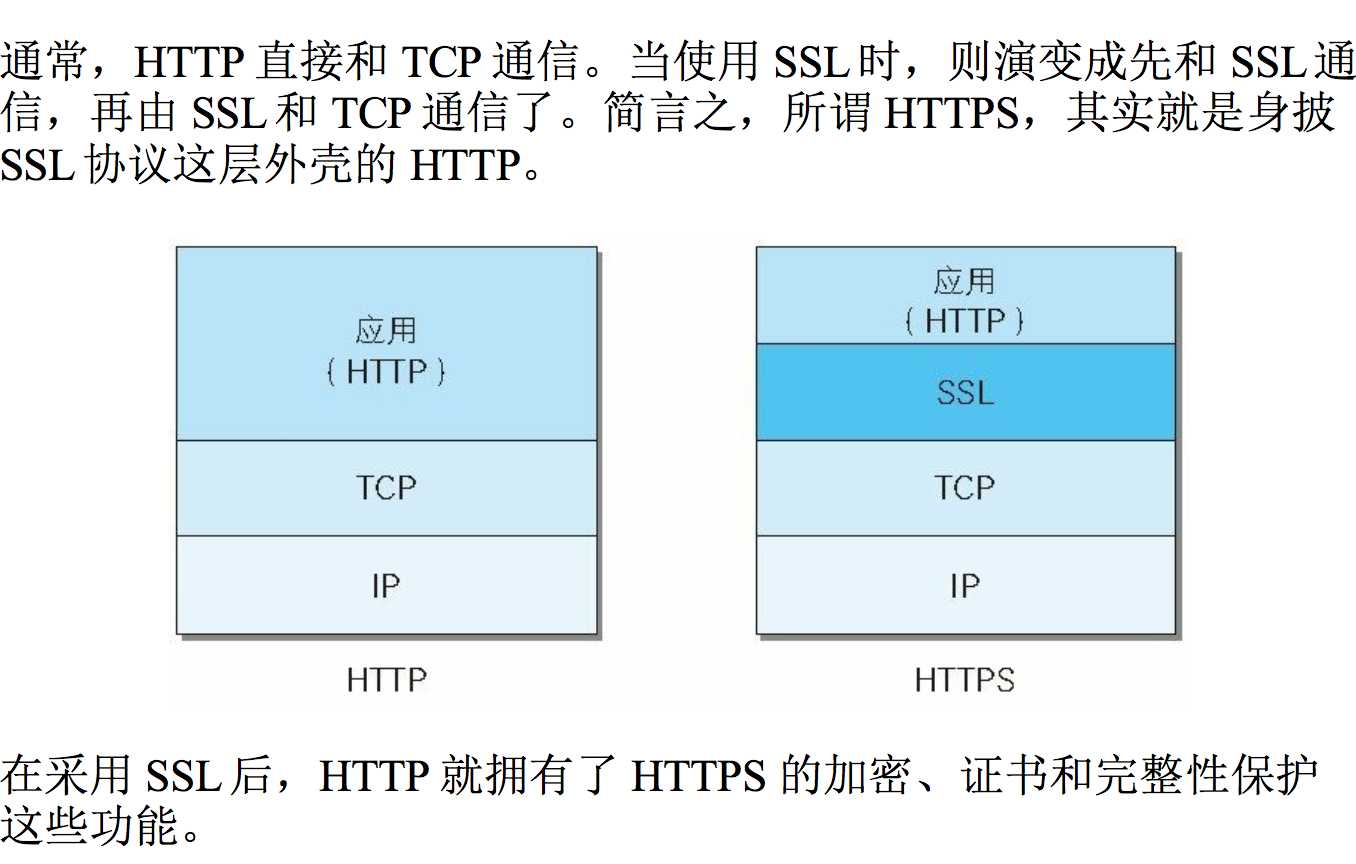

SSL提供了认证和加密处理, 摘要功能。

加密算法公开,但密匙是保密的。只有通过密匙,才能对密码解密。

双方使用这个算法对通信的内容进行加密和解密,以保障信息的安全。但是,

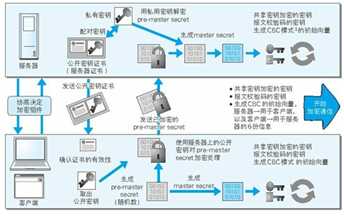

答案:使用公开密匙加密算法。又叫做非对称密匙加密算法。

公开密匙由,一把private key和 任意多的公key组成。接收密文的一方持有private key,发送密文的一方持有公key。通过公key加密的报文,只有private key可以解开。

因此,服务器只需要把公key提供给客户端。

客户端获得的公开密匙有可能被黑客调包了,客户得到的是假的公开密匙,怎么办?

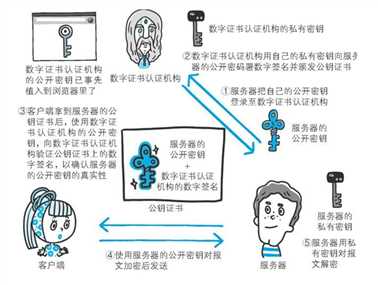

答案:使用数字证书认证机构颁发的公开密匙证书。

服务器运营者申请数字证书的业务流程:

申请->确认身份->对申请的公开密匙做数字签名->分配这个签名的公开密匙,并将密匙和证书绑定。

??: 多数浏览器内部会有常用认证机构的公开密匙。

客户端也可以使用数字证书。在安全性极高的领域:如网上银行的网银登陆就使用了客户端证书。

扩展:认证机构的信誉第一,认证机构有被黑客入侵的事件发生。

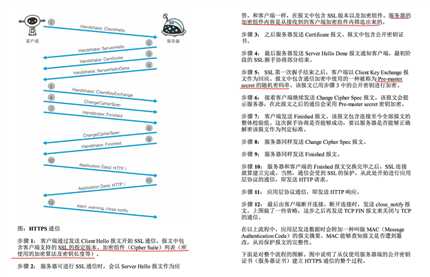

SSL导致通信慢,和处理速度慢。比http慢2-100倍。

针对这一问题有专门的服务器来改善问题,不过这又是成本。

标签:混合 lan 安全性 摘要 www. sniffer public 博客 安全套

原文地址:https://www.cnblogs.com/chentianwei/p/9496670.html