标签:... stat put font window waiting rm -rf bin win

此病毒基于Weblogic服务漏洞发起攻击,造成系统宕机,cpu使用率高达400%以上。

Linux命令:root用户执行top命令 ,会出现.data、.conn等进程。

Windows:查看设备管理器 也是出现.data。

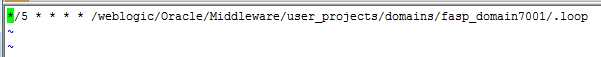

(1)查看定时任务

命令:crontab -e 进行删除

(2)删除/tmp 所有文件和文件夹

命令:rm -rf *

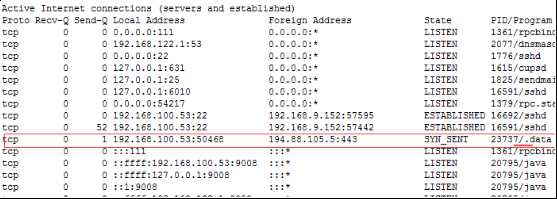

(3)查看外网攻击和内网攻击命令

netstat -anp | more

(4)禁用外网IP、内网攻击IP和删除所有相关文件

执行脚本123.sh

脚本模板

#!/bin/bash

echo Please waiting......

cd /

for i in `find / -name *.lucky`;do

rm -rf $i

done

mv /usr/bin/curl /usr/bin/curl.bak

mv /usr/bin/wget /usr/bin/wget.bak

iptables -I INPUT -s 111.90.0.0/16 -j DROP

iptables -I INPUT -s 194.88.105.5 -j DROP

iptables -I INPUT -s 192.168.0.0/24 -j DROP

iptables -I INPUT -s 192.168.1.0/24 -j DROP

iptables -I INPUT -s 192.168.2.0/24 -j DROP

iptables -I INPUT -s 192.168.3.0/24 -j DROP

iptables -I INPUT -s 192.168.5.0/24 -j DROP

iptables -I INPUT -s 192.168.6.0/24 -j DROP

iptables -I INPUT -s 192.168.8.0/24 -j DROP

iptables -I INPUT -s 13.113.240.221 -j DROP

Windows:更新杀毒软件数据库,全盘查杀病毒。

Linux:安装Weblogic补丁,禁用外网。

标签:... stat put font window waiting rm -rf bin win

原文地址:https://www.cnblogs.com/bingmengzhang/p/10069383.html