标签:for proc raw RoCE add href 程序 size header

应急响应中从进程发现被注入了EXE文件,通过processhacker的Memory模块dump出来注入的文件。PE修复后在IDA里反汇编查看这个恶意代码的功能是什么。

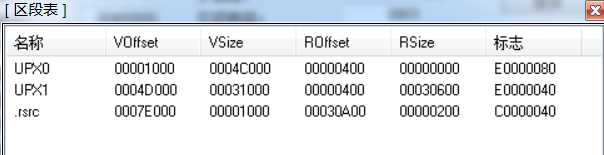

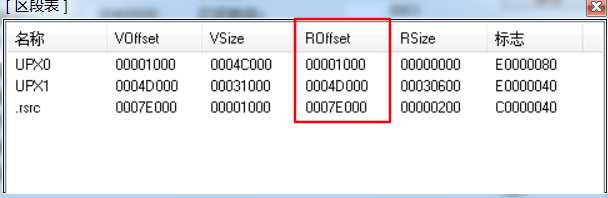

【Section Table】

每个区段的

【Basic PE Header Information】

LoadPE载入dump后的程序,查看区段信息,修正前

修正后

傀儡进程内存Dump

https://www.cnblogs.com/chen-yi/p/8052713.html

标签:for proc raw RoCE add href 程序 size header

原文地址:https://www.cnblogs.com/17bdw/p/10393244.html