标签:com 反馈 传统 奇偶校验 方法 大于 运行 enc des

3.1.1 对称加密的概述

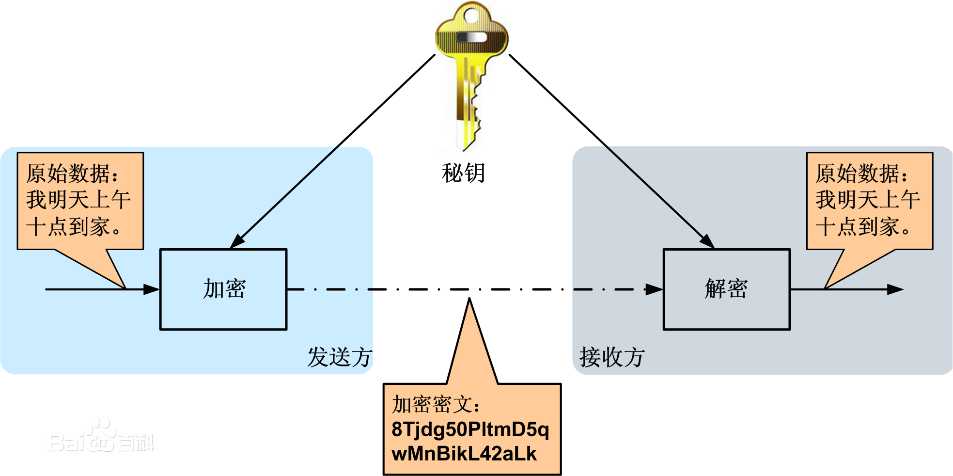

对称加密(也叫私钥加密算法)指加密和解密使用相同密钥的加密算法。它要求发送方和接收方在安全通信之前,商定一个密钥。对称算法的安全性依赖于密钥,泄漏密钥就意味着任何人都可以对他们发送或接收的消息解密,所以密钥的保密性对通信的安全性至关重要。

对称加密算法的优点是计算量小、加密速度快、加密效率高。

不足之处是,参与方需要提前持有密钥,一旦有人泄露则系统安全性被破坏;另外如何在不安全通道中提前分发密钥也是个问题,密钥管理非常困难。

基于“对称密钥”的加密算法主要有DES、3DES(TripleDES)、AES、RC2、RC4、RC5和Blowfish等。本章将介绍最常用的对称加密算法DES、3DES(TripleDES)和AES。加密过程如图13.4所示.

图3.1 加密解密

DES算法全称为Data Encryption Standard,即数据加密标准算法。DES是加密和解密使用相同密钥的加密算法,也叫做单密钥算法或私钥加密算法,传统密钥算法。它是IBM公司于1975年研究成功并公开发表的。

DES算法的入口参数有三个:Key、Data、Mode。

l 其中Key是DES算法的工作密钥,8个字节共64位;

l Data是要被加密或被解密的数据;

l Mode为DES的工作方式,有两种:加密或解密。

在没有密钥的情况下,解密耗费时间非常长,基本上认为没有可能。加密解密耗时和需要加密的文本大小成正比,这是P问题。如果知道明文和对应的密文,求解所用的密钥,这是NP问题。目前还没有NP的求解算法,但是很容易得到验证。想得到NP的解,只能暴力破解(穷举破解)穷举验证成为对称加密仅有的求解方式,求解时间呈指数级增长。

DES算法把64位的明文输入块变为数据长度为64位的密文输出块,其中8位为奇偶校验位,另外56位作为密码的长度。首先,DES把输入的64位数据块按位重新组合,并把输出分为L0、R0两部分,每部分各长32位,并进行前后置换,最终由L0输出左32位,R0输出右32位

根据这个法则经过16次迭代运算后,得到L16、R16,将此作为输入,进行与初始置换相反的逆置换,即得到密文输出。DES算法具有极高的安全性,到目前为止,除了用穷举搜索法对DES算法进行攻击外,还没有发现更有效的办法。56位长密钥的穷举空间为2^56,这意味着如果一台计算机的速度是每秒种检测100万个密钥,那么它搜索完全部密钥就需要将近2285年的时间,因此DES算法是一种很可靠的加密方法。3DES密钥是24字节,即192位二进制。

高级加密标准(英语:Advanced Encryption Standard,缩写:AES),由美国国家标准与技术研究院(NIST)于2001年11月26日发布,并在2002年5月26日成为有效的标准。2006年,高级加密标准已然成为对称密钥加密中最流行的算法之一。该算法与其他对称密码算法相比更安全、效率更高等特点。

AES使用128位,192位或者256位的密钥长度(密钥分别是:16字节、24字节、32字节),使得它比密钥长度为56位的DES更健壮可靠。

2^64 = 18446744073709551616

2^64这个数大于全球小麦1000年的产量。如果1微秒验证一个密码(1秒验证100万个),穷举需要费时58万年。

2^256 约= 10 ^ 77

10^80 是当前人类可见宇宙中所有物质原子数目的总和。

AES的加密模式对应中文名称如表所示。

|

加密模式(英文名称及简写) |

中文名称 |

|

Electronic Code Book(ECB) |

电子密码本模式 |

|

Cipher Block Chaining(CBC) |

密码分组链接模式 |

|

Cipher Feedback Mode(CFB) |

加密反馈模式 |

|

Output Feedback Mode(OFB) |

输出反馈模式 |

ECB:最基本的加密模式,也就是通常理解的加密,相同的明文将永远加密成相同的密文,无初始向量,容易受到密码本重放攻击,一般情况下很少用。

CBC:明文被加密前要与前面的密文进行异或运算后再加密,因此只要选择不同的初始向量,相同的密文加密后会形成不同的密文,这是目前应用最广泛的模式。CBC加密后的密文是上下文相关的,但明文的错误不会传递到后续分组,但如果一个分组丢失,后面的分组将全部作废(同步错误)。

CFB:类似于自同步序列密码,分组加密后,按8位分组将密文和明文进行移位异或后得到输出同时反馈回移位寄存器,优点最小可以按字节进行加解密,也可以是n位的,CFB也是上下文相关的,CFB模式下,明文的一个错误会影响后面的密文(错误扩散)。

OFB:将分组密码作为同步序列密码运行,和CFB相似,不过OFB用的是前一个n位密文输出分组反馈回移位寄存器,OFB没有错误扩散问题。

进行DES、3DES和AES三种对称加密算法时,常采用的是PKCS5Padding填充、Zeros填充(0填充)。

1. PKCS5Padding

每个填充的字节都记录了填充的总字节数

“a”填充后结果为: [97 7 7 7 7 7 7 7]

“ab”填充后结果为: [97 98 6 6 6 6 6 6]

“一a”填充后结果为:[228 184 128 97 4 4 4 4]

2. ZerosPadding

全部填充为0的字节

“a”填充后结果为: [97 0 0 0 0 0 0 0]

“ab”填充后结果为:[97 98 0 0 0 0 0 0]

“一a”填充后结果为:[228 184 128 97 0 0 0 0]

go语言教程哪里有?Go从入门到精通系列视频3.1 对称加密算法

标签:com 反馈 传统 奇偶校验 方法 大于 运行 enc des

原文地址:https://www.cnblogs.com/qfjun/p/10655863.html