标签:名称 src 服务 back 协议 需要 私有 地址栏 基于

现在想做点什么事都需要证书,要不就会让我们回忆起一个典故:滥竽充数

HTTPS使用了公开密钥加密,如何保证公开密钥就是真正的公开密钥呢?攻击者可能会替换公开密钥,这时候就需要验证,所以它采用了数字证书这种方法。

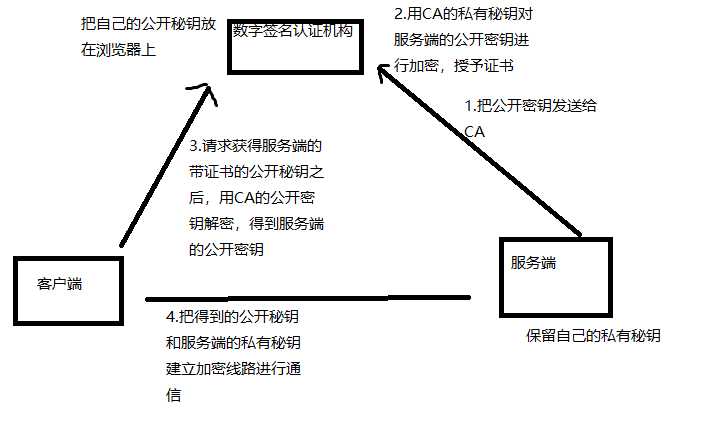

首先数字证书认证机构(CA)要被信任,然后服务器的管理员才敢去申请数字证书,下面是基本流程:

服务器把公开秘钥发给CA(数字证书认证机构),CA用自己的私有秘钥对服务器发来的公开密钥进行加密,颁发数字签名,在这之前CA的公开密钥已经植入到浏览器里了

然后,用户访问服务器时,用CA的公开密钥验证服务器的带证书的公开密钥,最后如果验证通过,就使用这个带证书的公开密钥和服务器通信。

EV SSL证书,这个证书能检测网站是否拥有真正的企业或运营方,拥有这个证书的网站的地址栏是绿色的(根据浏览器),且显示运营方的名称

//本系列教程基于《图解HTTP》,此书国内各大购物网站皆可购买

转载请注明出处 by:M_ZPHr

最后修改日期:2019-04-06

#WEB安全基础 : HTTP协议 | 0x16 HTTPS:证书,证书,全是证书

标签:名称 src 服务 back 协议 需要 私有 地址栏 基于

原文地址:https://www.cnblogs.com/MZPHr/p/10661315.html