标签:之间 数据中心 模式 原理 security img hostname 问控制 通过

| ASA(config-if)#security-level 100 | 修改接口优先级100 |

|---|---|

| ASA(config-if)#ip add 192.168.10.254 255.255.255.0 | ASA(config-if)#no shut |

ASA#show interface ip brief ,查看接口信息

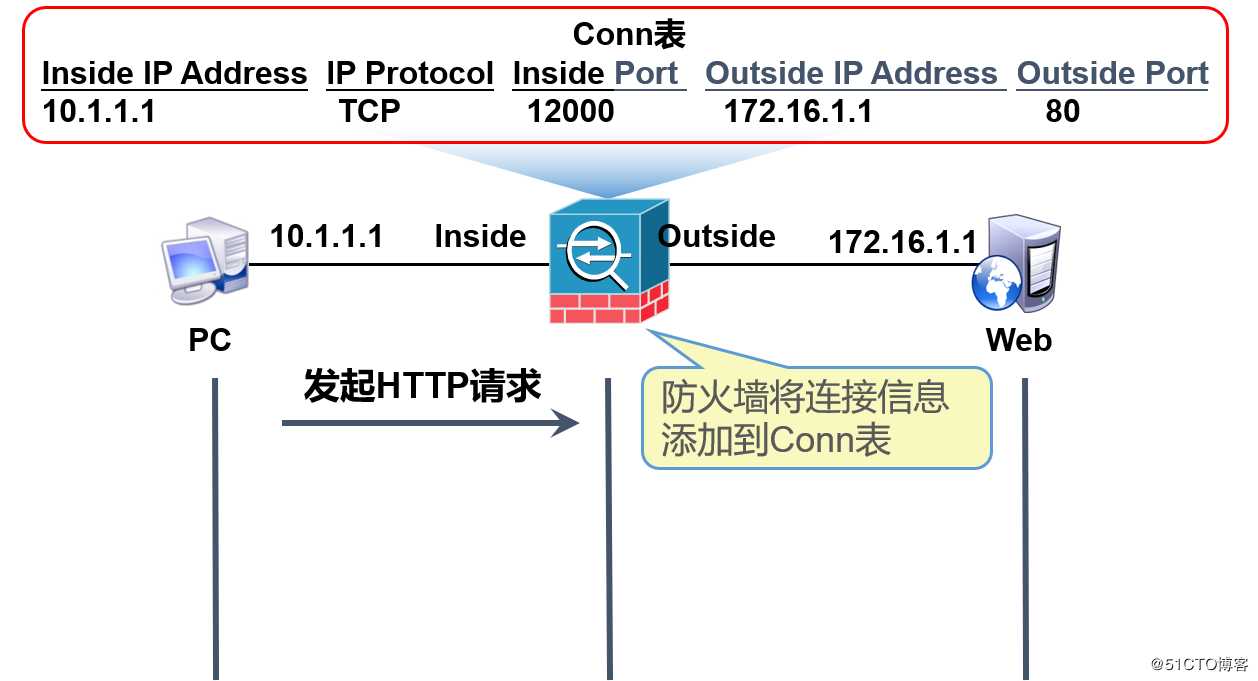

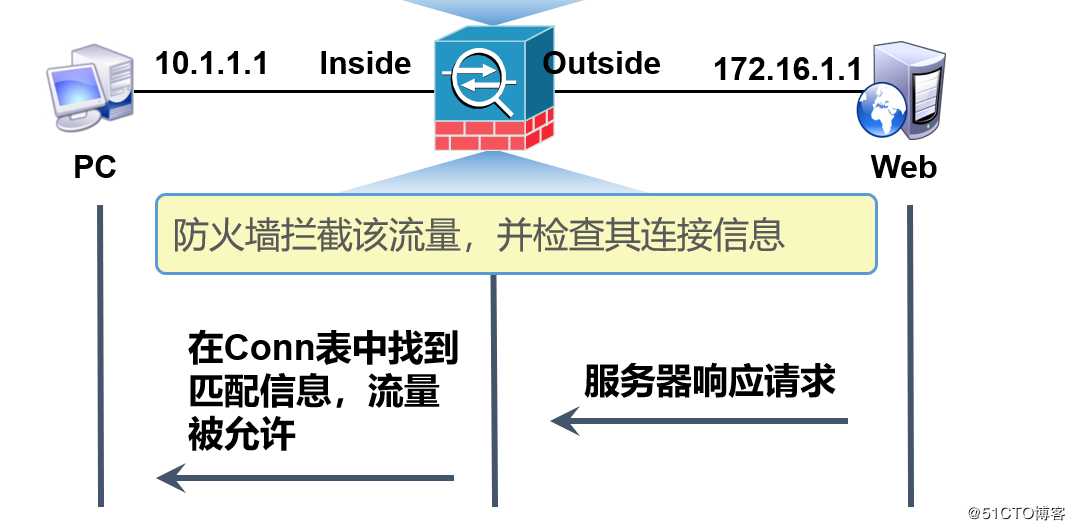

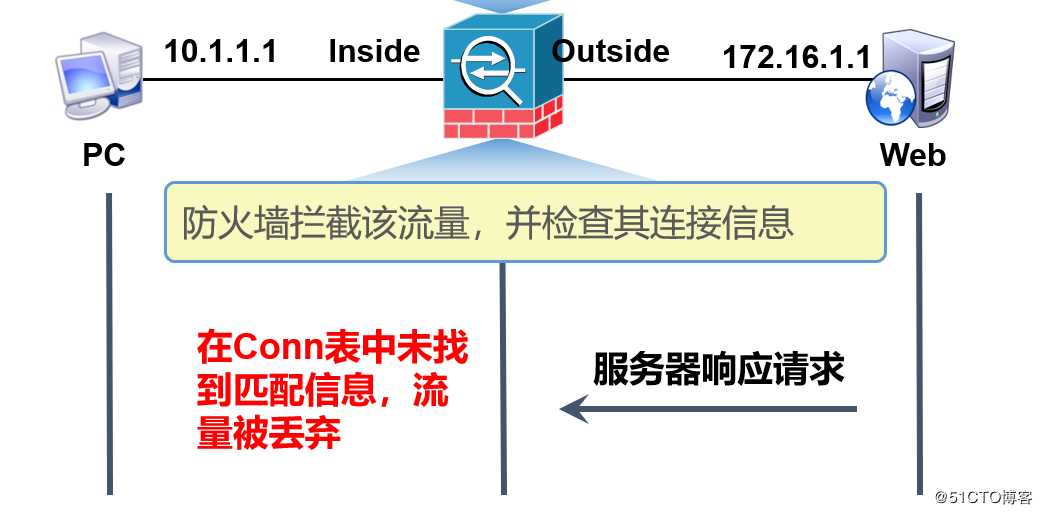

ASA#show conn detail ,查看conn表

标签:之间 数据中心 模式 原理 security img hostname 问控制 通过

原文地址:https://blog.51cto.com/14156658/2390272