标签:flag nbsp 就是 activity http 下一步 反编译 androi oid

啥也不说把题目下载下来,在模拟器里运行一下

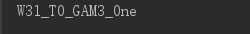

输入正确的key就是flag

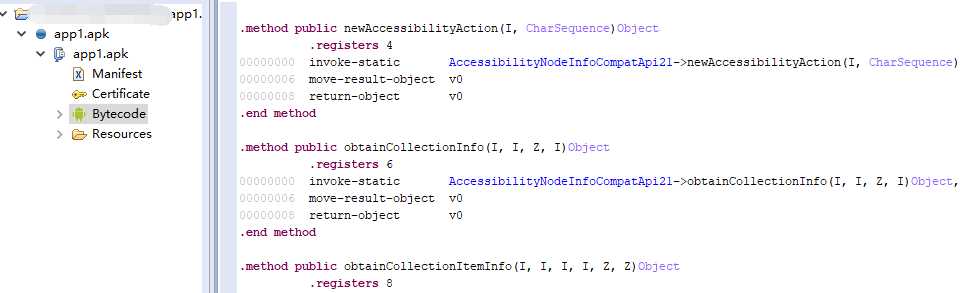

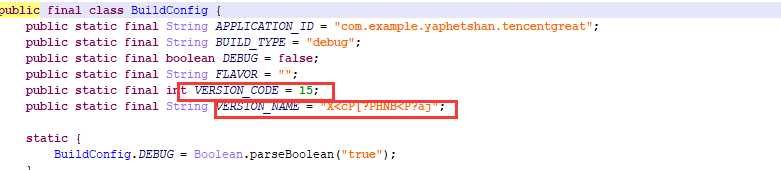

继续下一步分析,可以使用Androidkiller分析,我喜欢使用jeb这里我就使用jeb进行分析

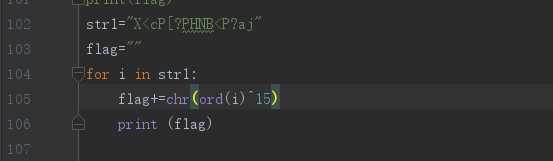

找到MainActivity,反编译

分析的差不多了,毕竟是入门题

标签:flag nbsp 就是 activity http 下一步 反编译 androi oid

原文地址:https://www.cnblogs.com/chuxinbubian/p/11420745.html