标签:随机 针对 burpsuite position 来源 右键 star 程序 repeater

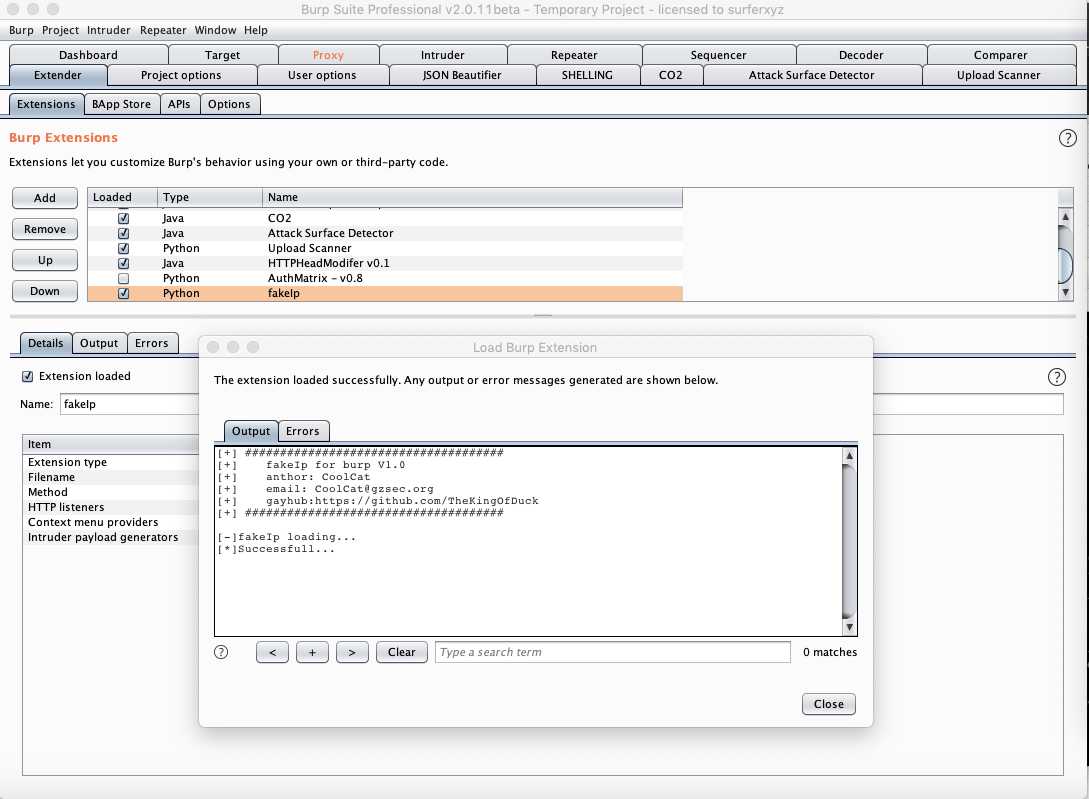

一个用于伪造ip地址进行爆破的BurpSuite插件,burpsuite伪造ip可用于突破waf及进行安全规则绕过等场景。

下载fakeIP.py:https://github.com/TheKingOfDuck/burpFakeIP

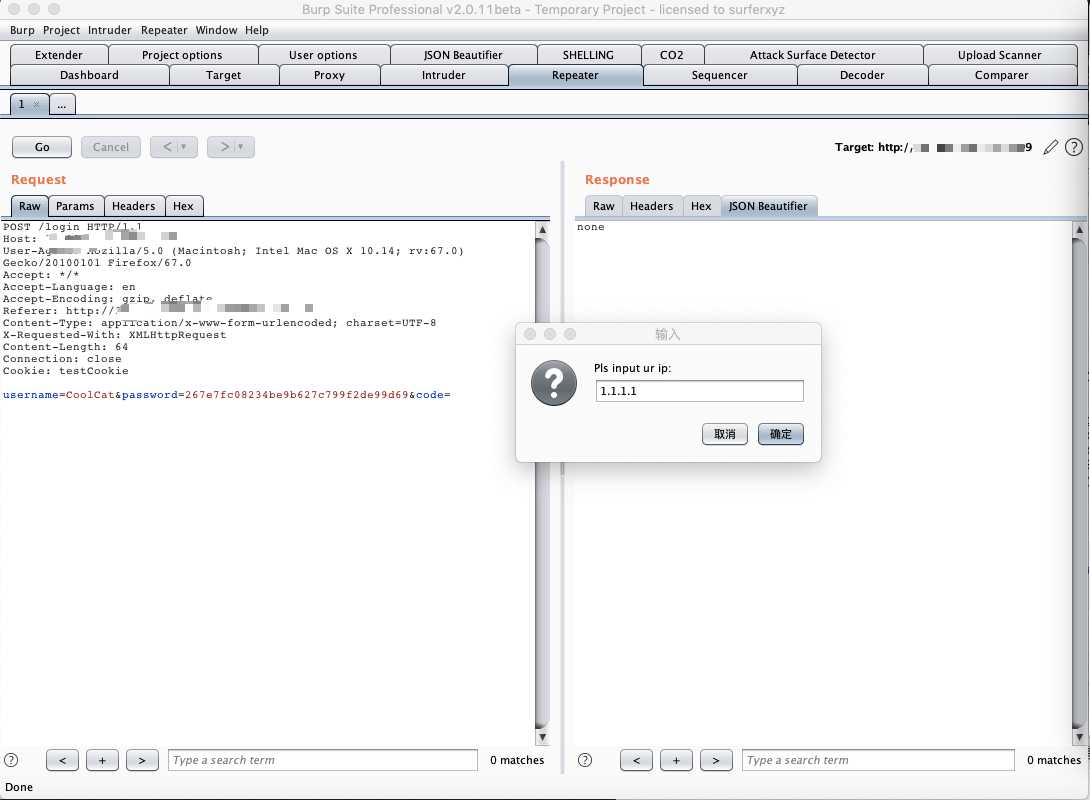

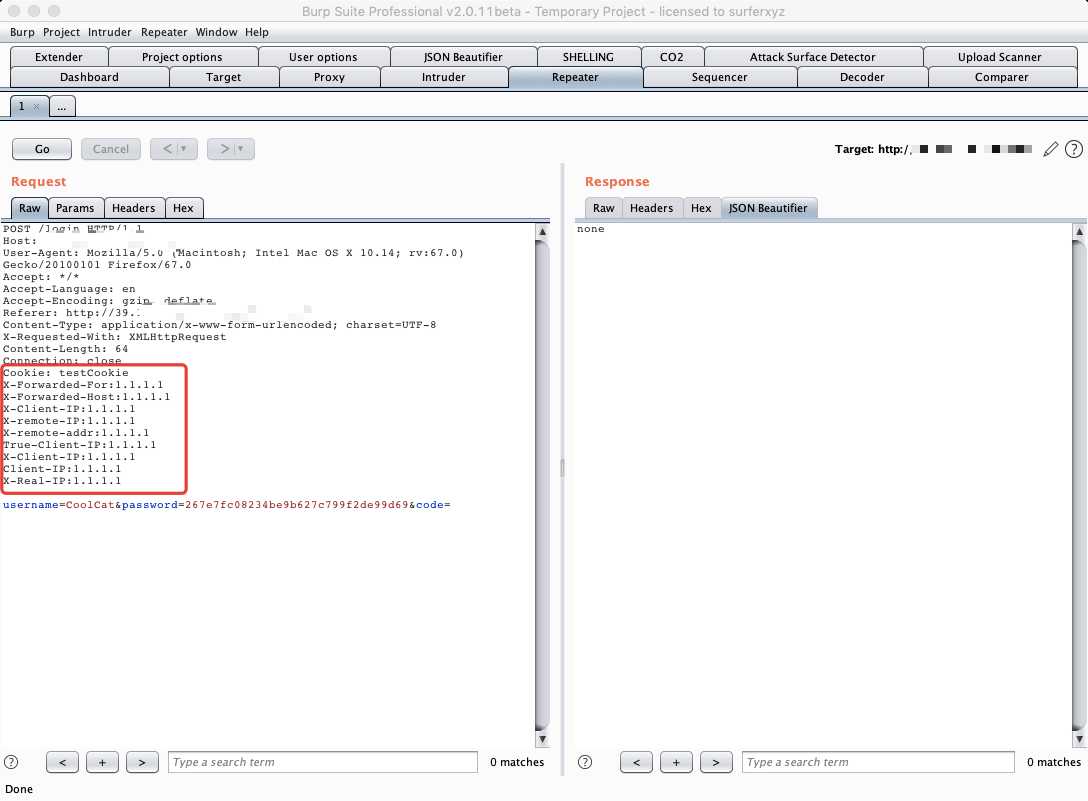

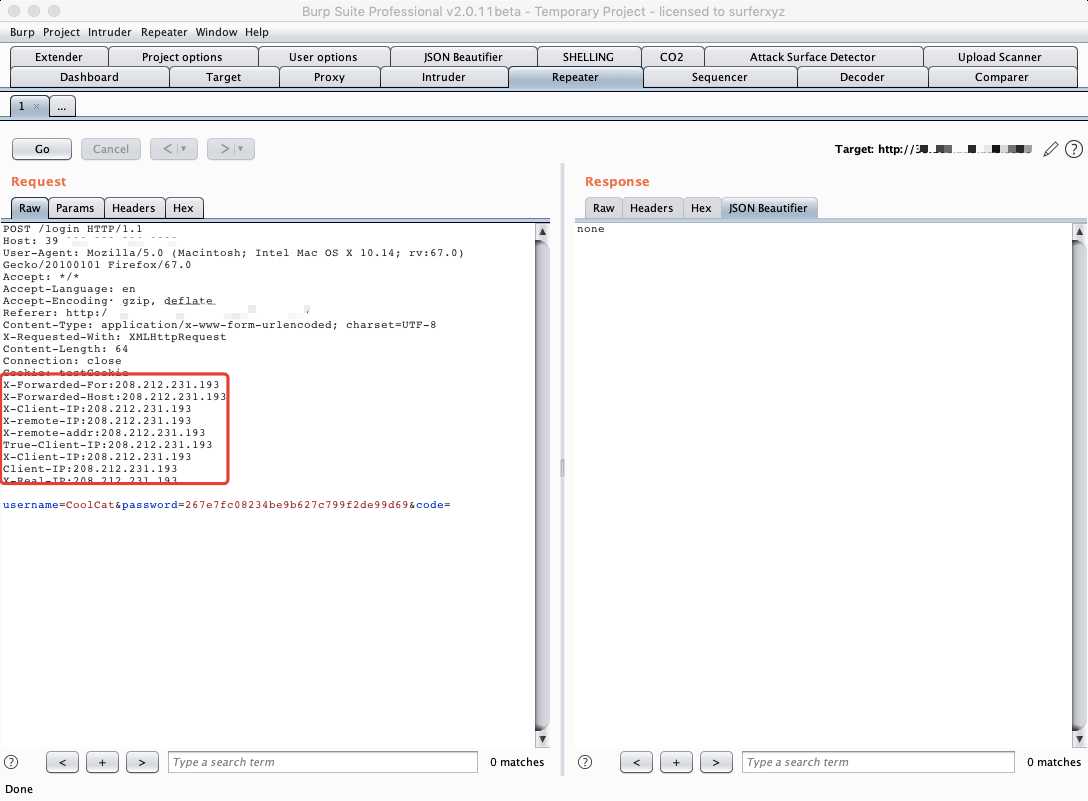

在Repeater模块右键选择fakeIp菜单,然后点击inputIP功能,然后输入指定的ip:

程序会自动添加所有可伪造得字段到请求头中。

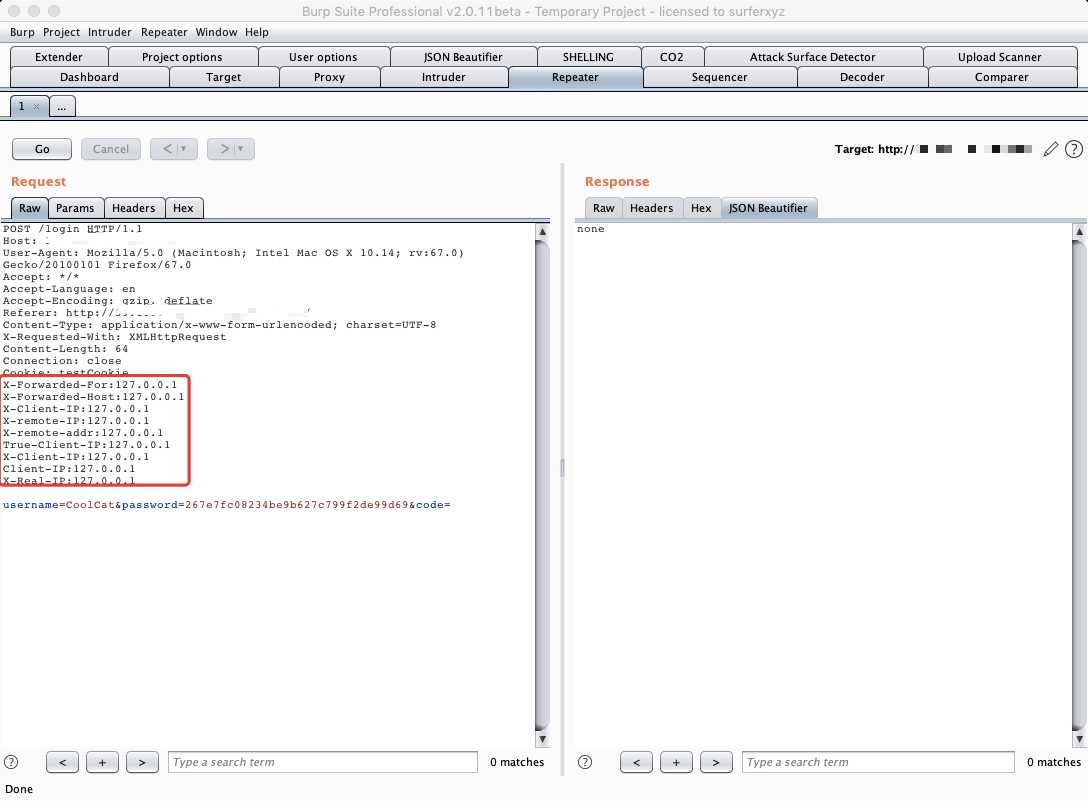

在Repeater模块右键选择fakeIp菜单,然后点击127.0.0.1功能:

在Repeater模块右键选择fakeIp菜单,然后点击randomIP功能:

伪造随机ip爆破是本插件最核心的功能。

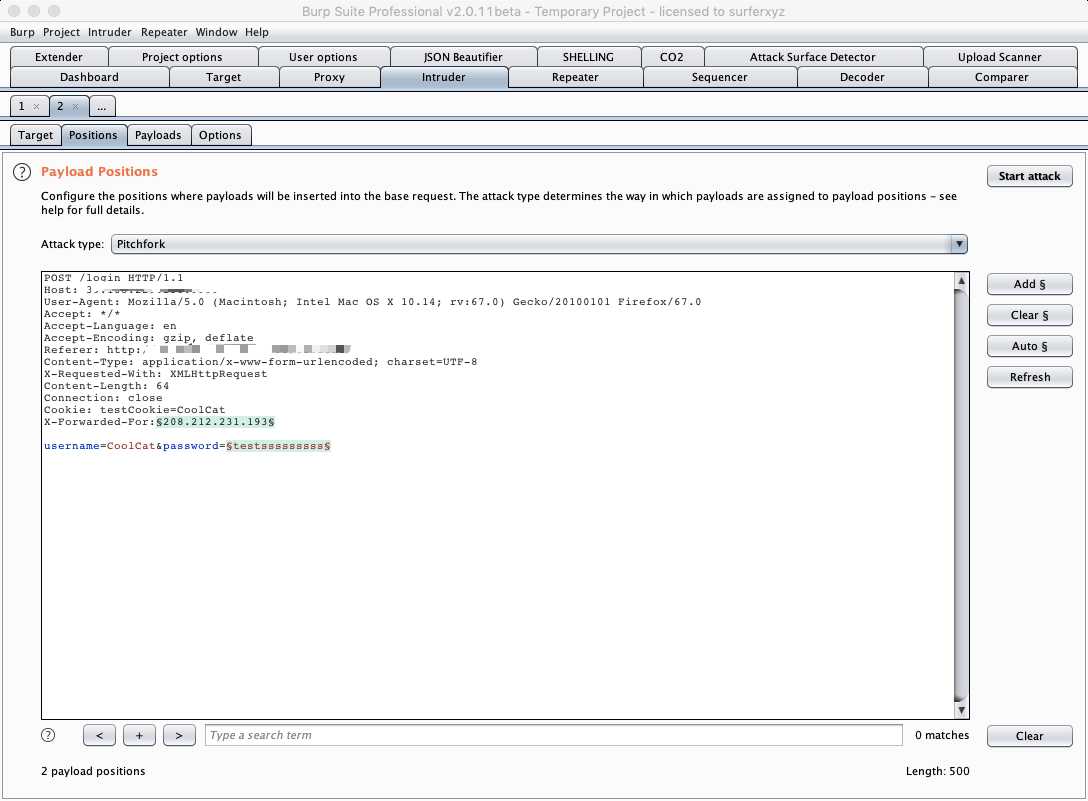

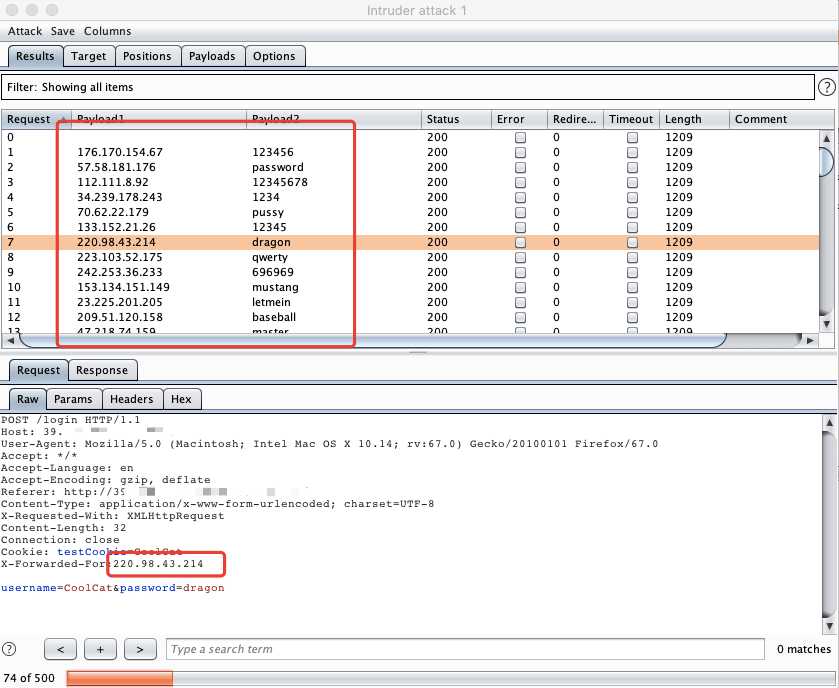

将数据包发送到Intruder模块,在Positions中切换Attack type为Pitchfork模式,选择好有效的伪造字段,以及需要爆破的字段:

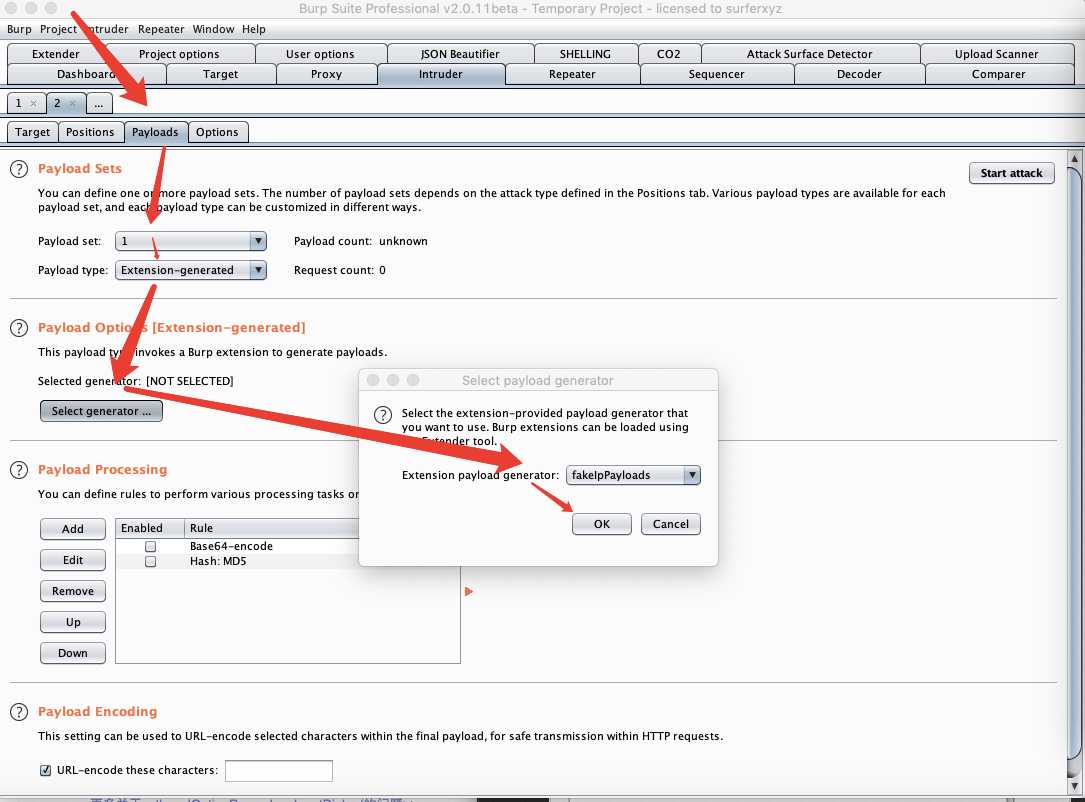

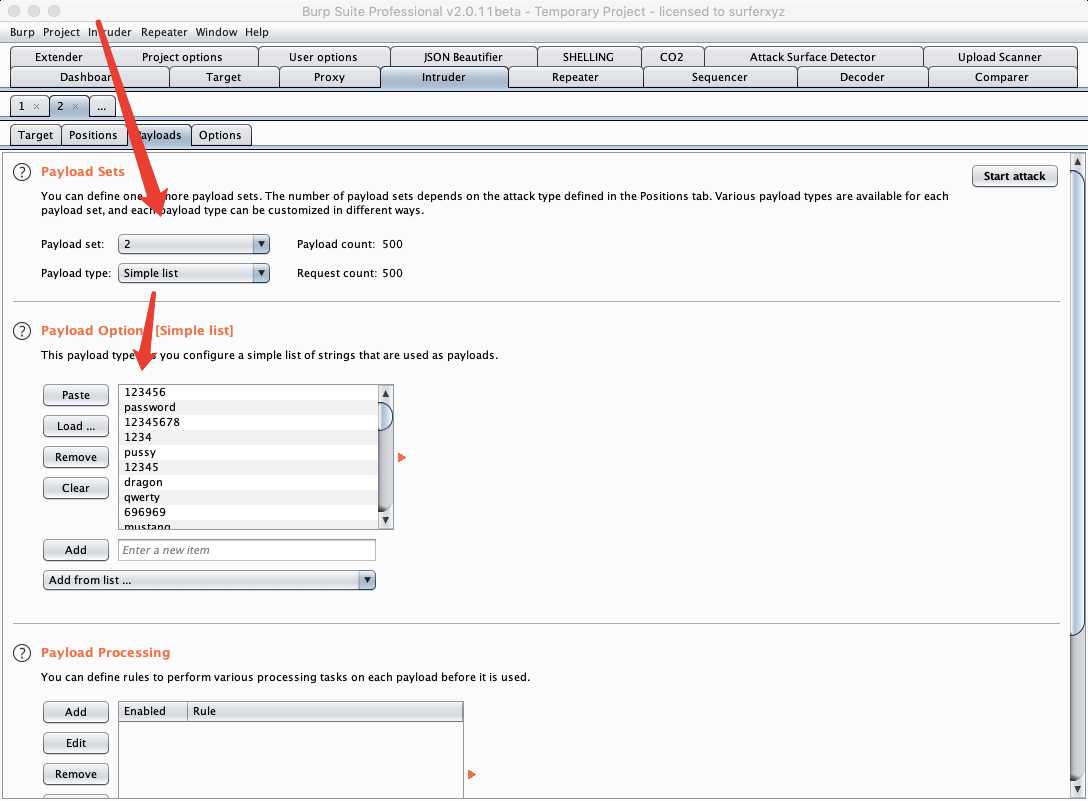

按照箭头顺序将Payload来源设置为Extensin-generated,并设置负载伪fakeIpPayloads,然后设置第二个变量。

点击Start attack开始爆破.

如上图,实现每次爆破都使用不同的伪ip进行,避免被ban和针对WAF的策略绕过。

一个用于伪造IP地址进行爆破的BurpSuite插件:BurpFakeIP

[WEB安全]伪造IP地址进行爆破的BurpSuite插件:BurpFakeIP

标签:随机 针对 burpsuite position 来源 右键 star 程序 repeater

原文地址:https://www.cnblogs.com/-mo-/p/11622345.html