标签:center star local sql注入 value 混合 tle 错误 false

(1)基础知识

1、kali默认已安装Apache,直接使用service apache2 start命令打开Apache服务即可。如图所示,如果没有任何错误提示,即表明成功开启。

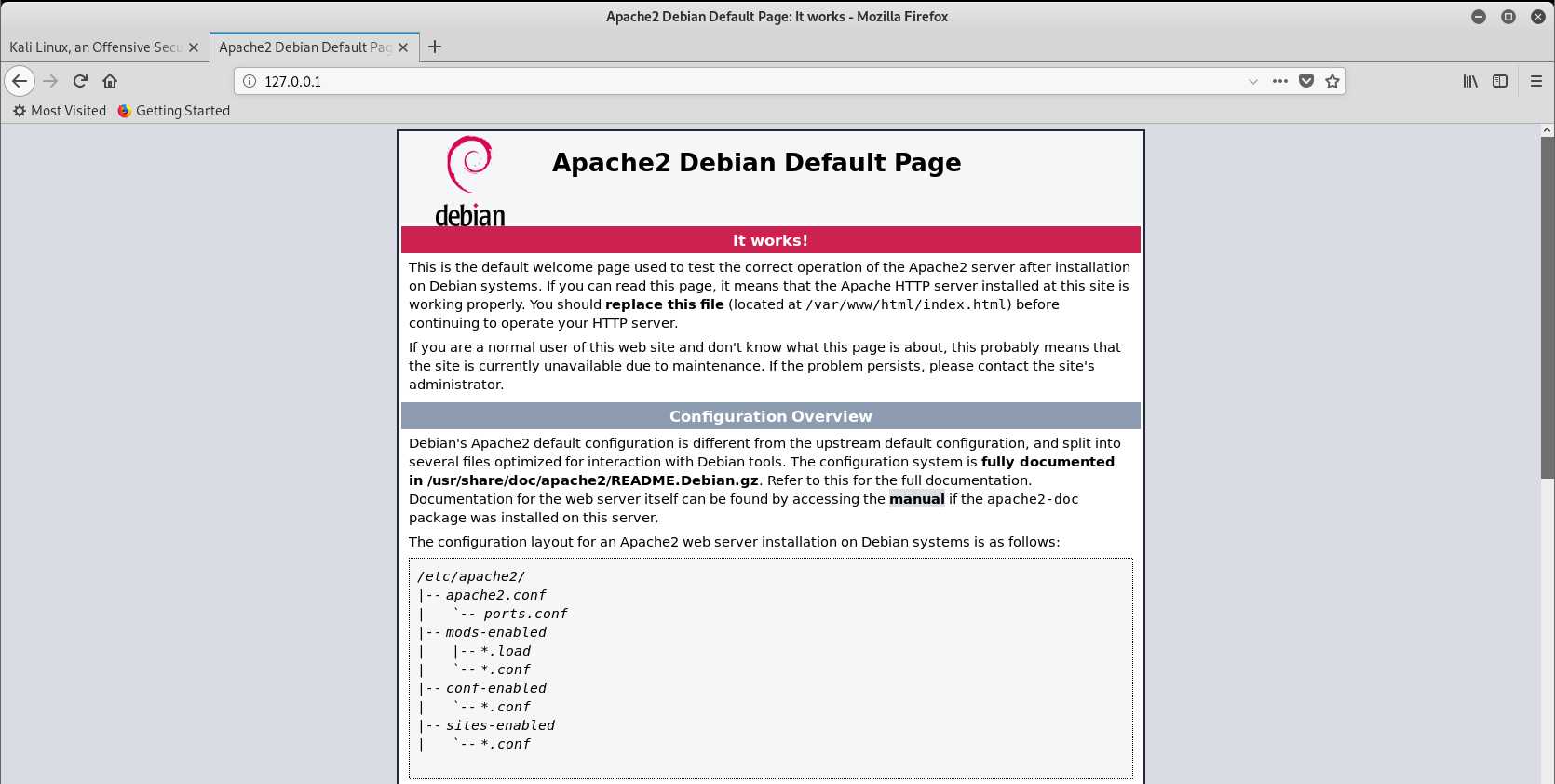

2、此时在浏览器输入127.0.0.1,如果可以打开Apache的默认网页,则开启成功:

3、使用cd /var/www/html进入Apache目录下,新建一个简单的含有表单的html文件simple_form.html,内容如下:

<html>

<head>

<title>Login</title>

<meta http-equiv="Content-Type" content="text/html; charset=utf-8" />

</head>

<body>

<h2 align="center">Login</h2>

<center>

<form action="login" method="post">

<input placeholder="E-mail" name="Name" class="user" type="email">

<br>

</br>

<input placeholder="Password" name="Password" class="pass" type="password">

<br>

</br>

<input type="submit" value="Login">

</form>

</center>

</body>

</html>

4、在浏览器中输入/var/www/html/simple_form.html打开网页如下所示:

1、在原有simple_form.html基础上,可以添加一段JavaScript代码,以完成对用户是否填写邮箱和密码的判断。修改后的login_test.html如下所示:

<html>

<head>

<title>CryptoTeam</title>

<!-- Meta tag Keywords -->

<meta http-equiv="Content-Type" content="text/html; charset=utf-8" />

<!-- Meta tag Keywords -->

</head>

<body>

<!-- main -->

<!--//header-->

<h2>Login Quick</h2>

<form action="login" method="post" name="form_login">

<input placeholder="E-mail" name="Email" class="user" type="email" onfocus="if (this.value==‘Your email‘) this.value=‘‘;" />

<br>

</br>

<input placeholder="Password" name="Password" class="pass" type="password" onfocus="if (this.value==‘Your password‘) this.value=‘‘;"/>

<br>

</br>

<input type="submit" value="Login" onClick="return validateLogin()"/>

</form>

<!--//main-->

<script language="javascript">

function validateLogin(){

var sUserName = document.form_login.Email.value ;

var sPassword = document.form_login.Password.value ;

if ((sUserName =="") || (sUserName=="Your email")){

alert("user email!");

return false ;

}

if ((sPassword =="") || (sPassword=="Your password")){

alert("password!");

return false ;

}

}

</script>

</body>

</html>

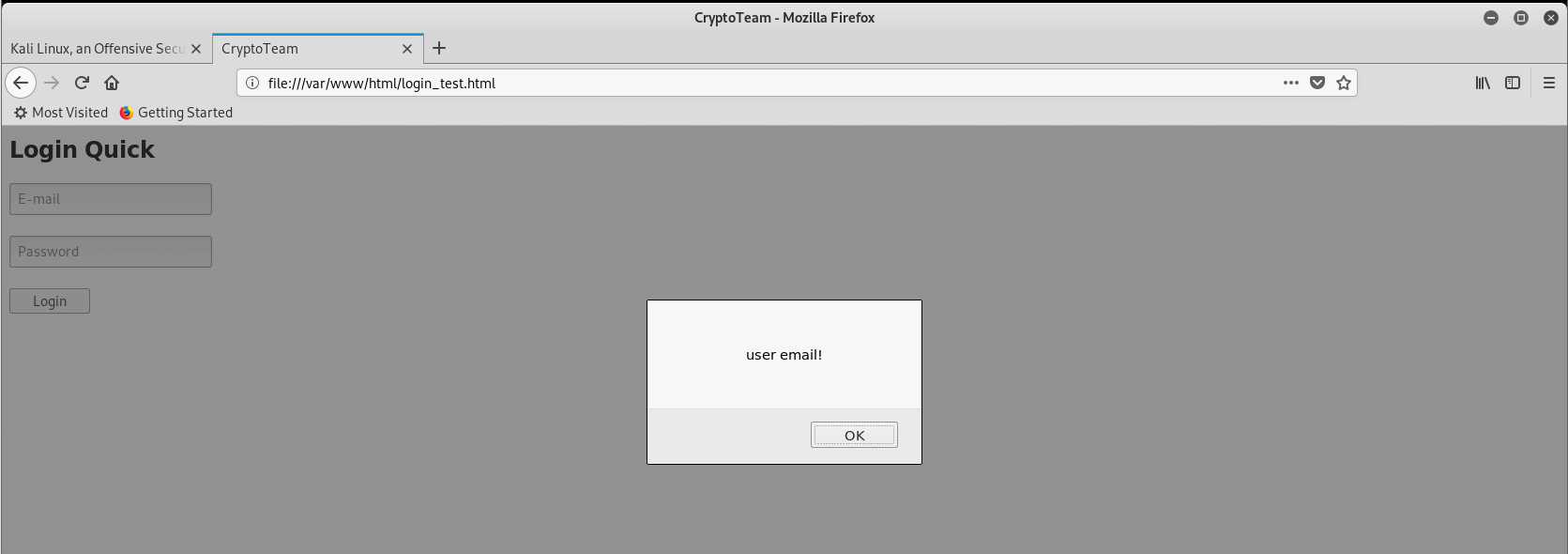

2、在浏览器访问/var/www/html/login_test.html,如果用户邮箱或密码未填写就提交,网页会出现以下提示:

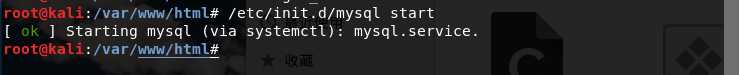

1、输入/etc/init.d/mysql start开启MySQL服务:

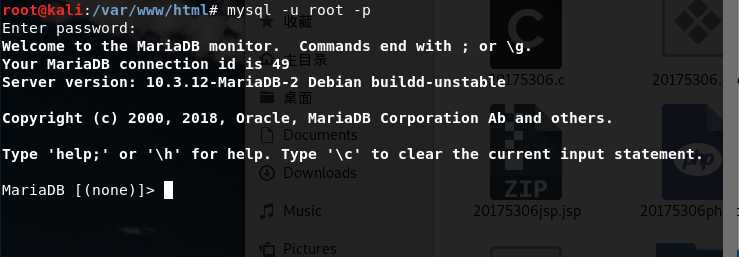

2、输入mysql -u root -p使用root权限进入,默认的密码是password:

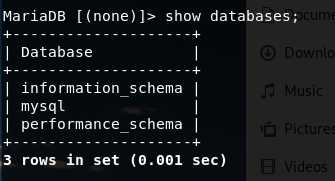

3、用show databases;查看数据库基本信息:

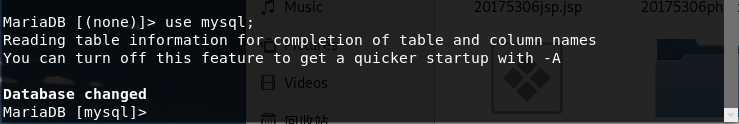

4、输入use mysql;选择使用mysql这个数据库

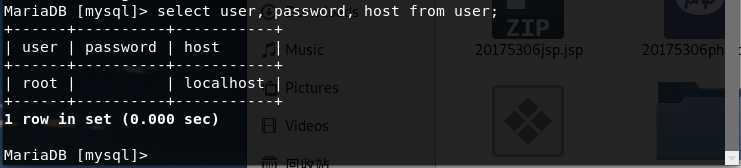

5、输入select user, password, host from user;查看当前用户信息:

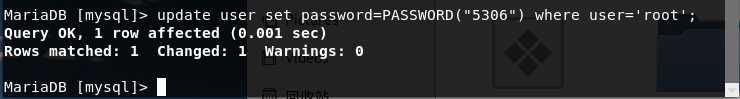

6、输入update user set password=PASSWORD("5306") where user=‘root‘;,修改密码;

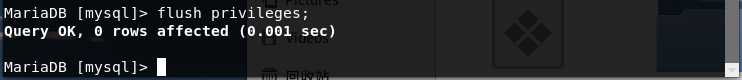

7、输入flush privileges;,更新权限:

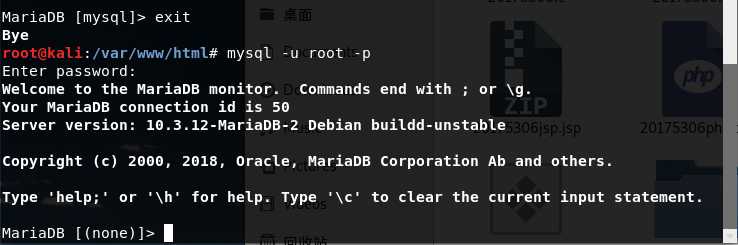

8、输入exit退出数据库,使用新的密码登录:

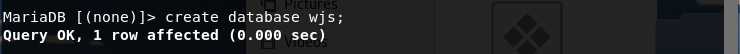

9、使用create database wjs;建立数据库:

10、使用show databases;查看存在的数据库:

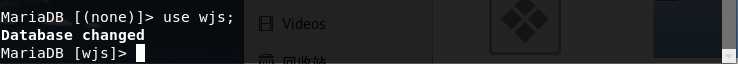

11、使用use wjs;使用我们创建的数据库:

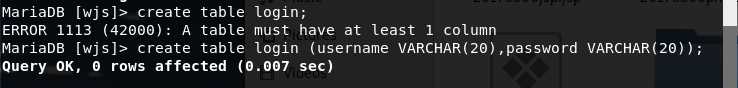

12、使用create table 表名 (字段设定列表);建立数据库表,并设置字段基本信息:

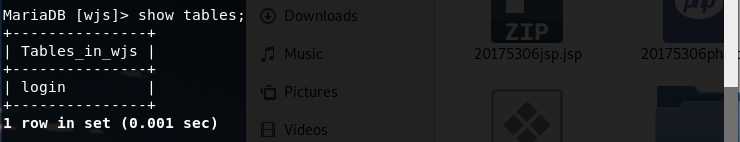

13、使用show tables;查看表信息:

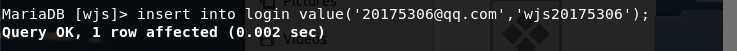

14、使用insert into 表名 values(‘值1‘,‘值2‘,‘值3‘...);插入数据:

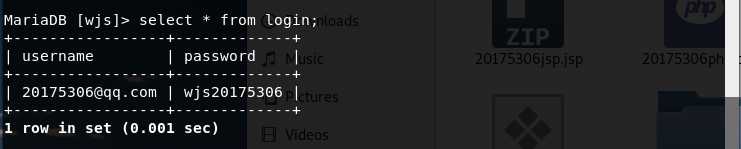

15、使用select * from 表名;查询表中的数据:

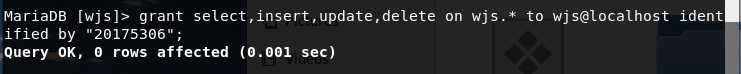

16、在MySQL中增加新用户,使用grant select,insert,update,delete on 数据库.* to 用户名@登录主机(可以是localhost,也可以是远程登录方式的IP) identified by "密码";指令,这句话的意思是将对某数据库的所有表的select,insert,update,delete权限授予某ip登录的某用户:

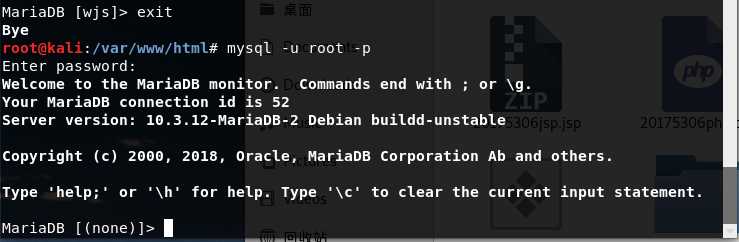

17、增加新用户后exit退出,然后使用新的用户名和密码进行登录:

登录成功,说明成功增加新用户。

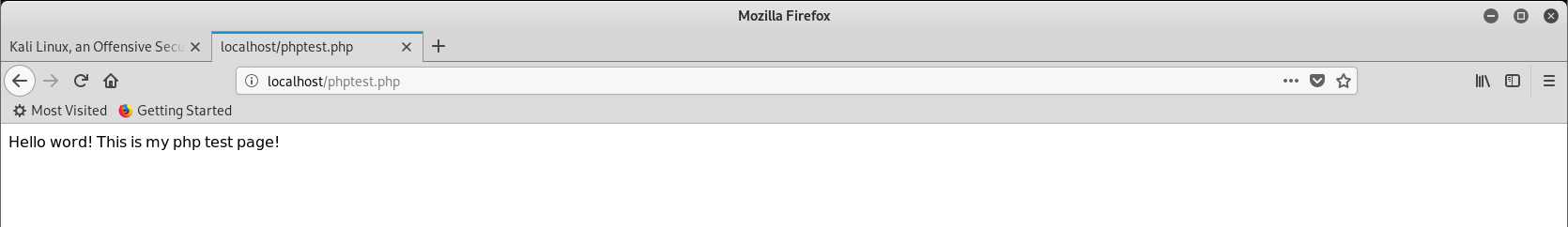

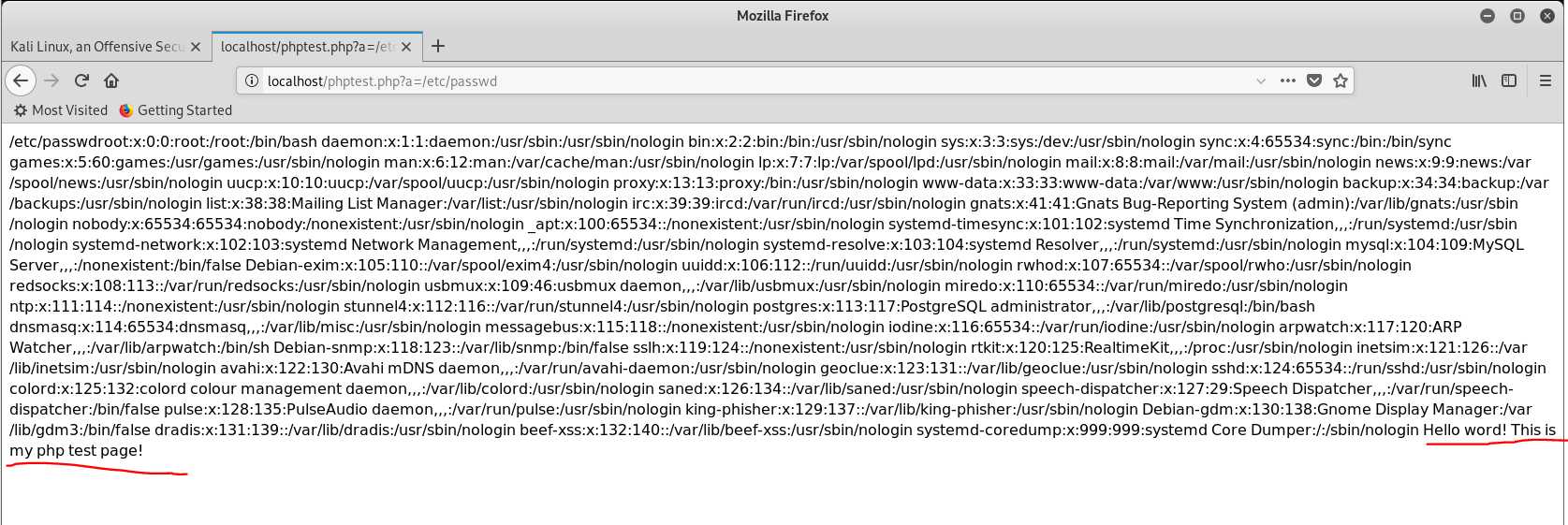

1、在/var/www/html目录下新建一个PHP测试文件phptest.php,简单了解一下它的一些语法:

<?php

echo ($_GET["a"]);

include($_GET["a"]);

echo "Hello word! This is my php test page!<br>";

?>

2、在浏览器网址栏中输入localhost:80/phptest.php,可看到文件的内容:

也可以在浏览器网址栏中输入localhost:80/phptest.php?a=/etc/passwd,可看到/etc/passwd文件的内容:

3、利用PHP和MySQL,结合之前编写的登录网页进行登录身份认证,修改后的login.php代码如下:

<?php

$uname=$_POST["Email"];

$pwd=$_POST["Password"];

echo $uname;

$query_str="SELECT * FROM login where username=‘$uname‘ and password=‘$pwd‘;";

$mysqli = new mysqli("127.0.0.1", "wjs", "20175306", "wjs");

$query_str1="use wjs;";

/* check connection */

if ($mysqli->connect_errno) {

printf("Connect failed: %s\n", $mysqli->connect_error);

exit();

}

echo "connection ok!";

/* Select queries return a resultset */

if ($result = $mysqli->query($query_str1))

echo"<br>Success into database!";

echo$uname;

if ($result = $mysqli->query($query_str)) {

if ($result->num_rows > 0 ){

echo "<br> {$uname}:Welcome!!! <br> ";

}

else {

echo "<br> login failed!!!! <br> " ; }

/* free result set */

$result->close();

}

$mysqli->close();

?>

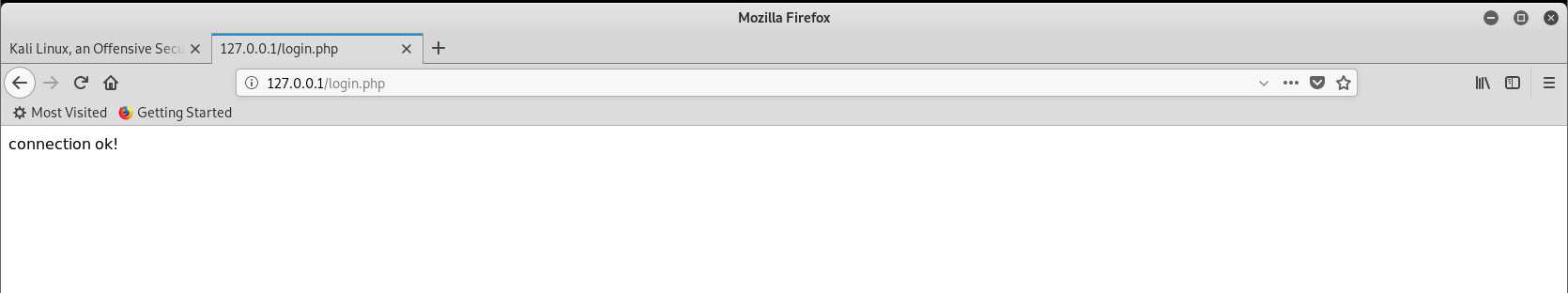

4、在浏览器中输入127.0.0.1/login.php,连接成功如下图;

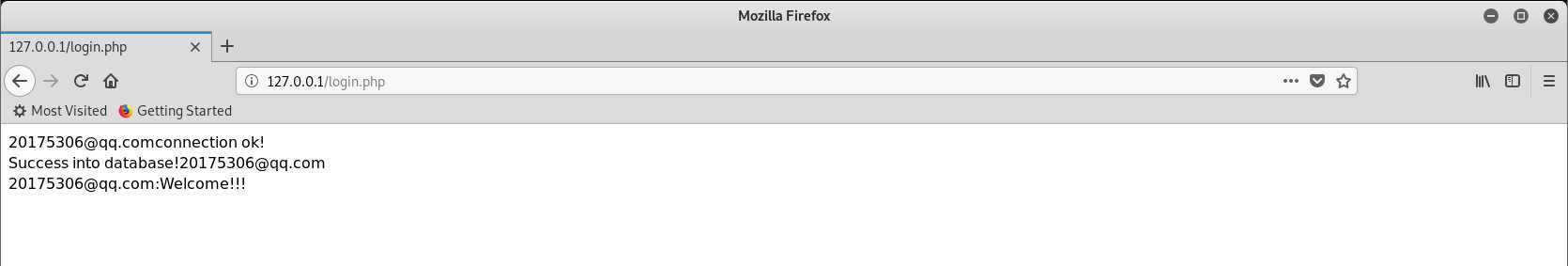

5、输入用户名和密码进行认证,成功登陆如下图所示:

6、 输入一个数据库中根本没有的用户名和密码,显示连接数据库成功,但登录失败

1、SQL注入

SQL注入,就是通过把SQL命令插入到Web表单提交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意的SQL命令。具体来说,它是利用现有应用程序,将(恶意的)SQL命令注入到后台数据库引擎执行的能力,它可以通过在Web表单中输入(恶意)SQL语句得到一个存在安全漏洞的网站上的数据库,而不是按照设计者意图去执行SQL语句。

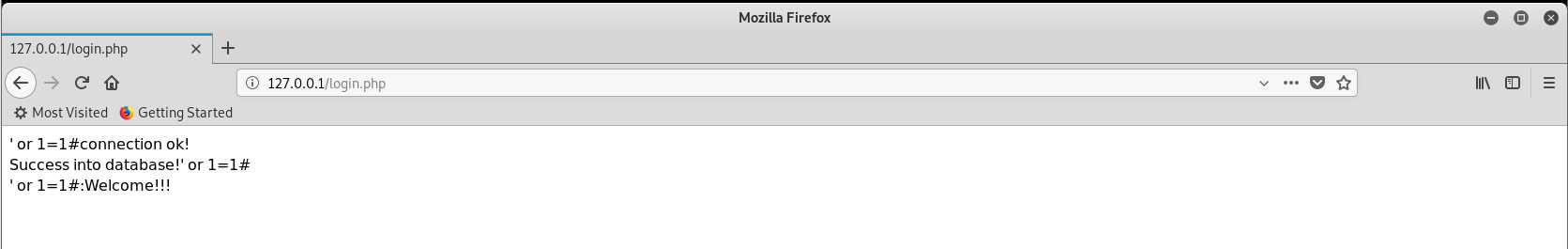

在用户名输入框输入‘ or 1=1#,密码任意输入:

这是因为,输入的用户名和我们的代码中select语句组合起来变成了select * from users where username=‘‘ or 1=1#‘ and password=‘‘,#相当于注释符,会把后面的内容都注释掉,而1=1是永真式,所以这个条件永远成立,所以不管密码是否输入正确,都能够成功登陆。

2、 XSS攻击

跨站脚本攻击(Cross Site Scripting),为不和层叠样式表(Cascading Style Sheets, CSS)的缩写混淆。故将跨站脚本攻击缩写为XSS。XSS是一种经常出现在web应用中的计算机安全漏洞,它允许恶意web用户将代码植入到提供给其它用户使用的页面中。比如这些代码包括HTML代码和客户端脚本。攻击者利用XSS漏洞旁路掉访问控制——例如同源策略(same origin policy)。这种类型的漏洞由于被骇客用来编写危害性更大的phishing攻击而变得广为人知。

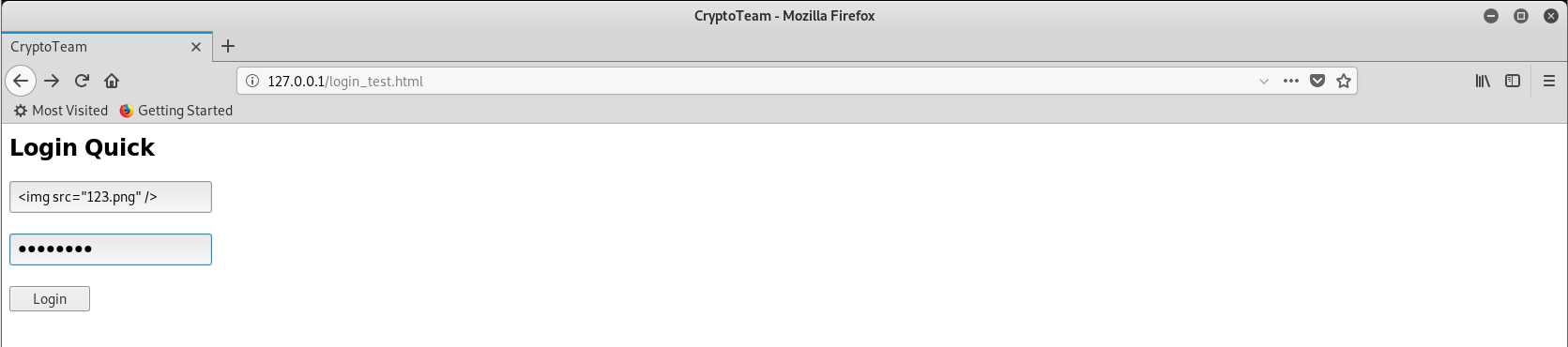

将一张图片放在/var/www/html目录下,在用户名输入框输入<img src="图片名称" />,密码随意

就可以读取图片啦

1、什么是表单

本次实验相对来说比较简单,用到了数据库,之前刘念老师的课也讲过,所以语句比较熟悉。唯一要注意的就是要记得改action里的数据。

2019-2020-2 网络对抗技术 20175306王佳烁 Exp8 Web基础

标签:center star local sql注入 value 混合 tle 错误 false

原文地址:https://www.cnblogs.com/wjs123456/p/12949318.html