标签:不可 部署过程 http 关联 生效 展示 dem 示例 server

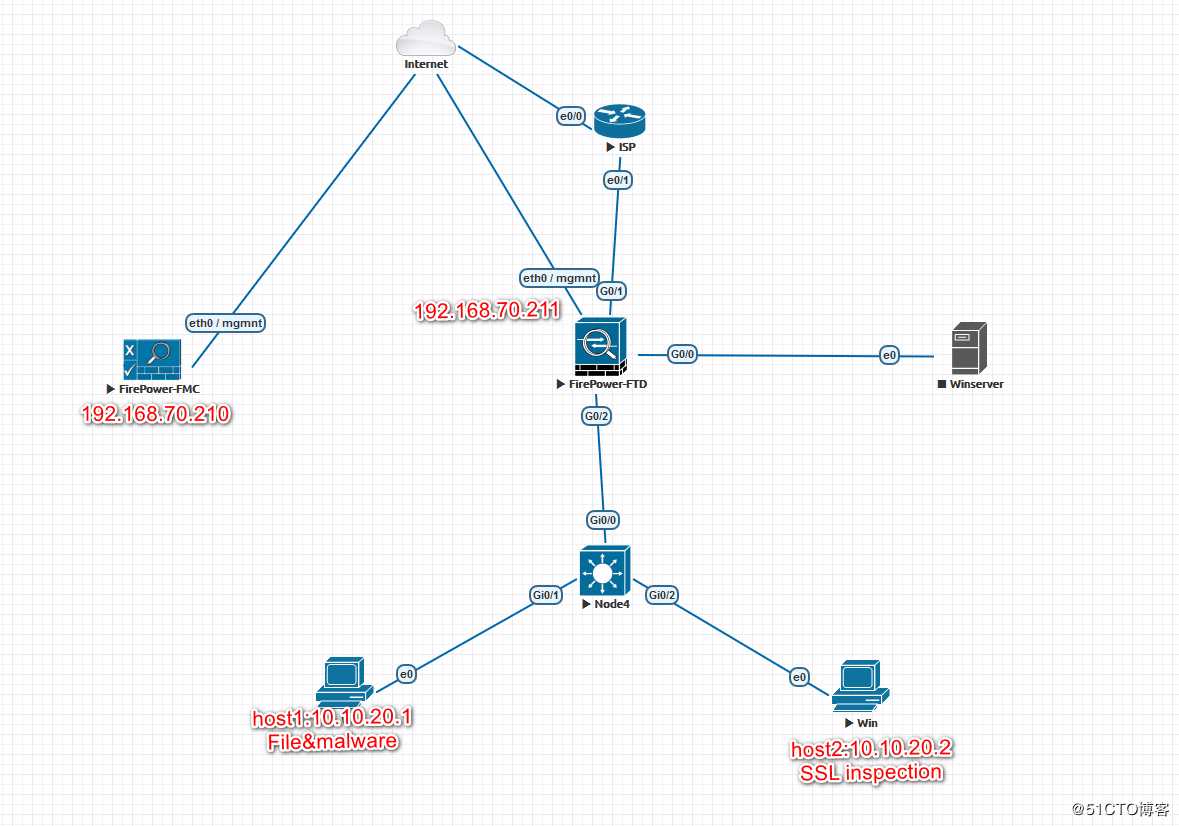

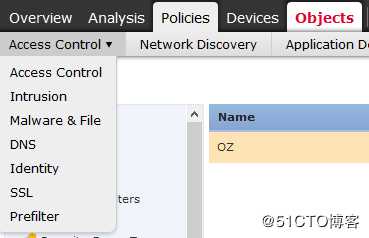

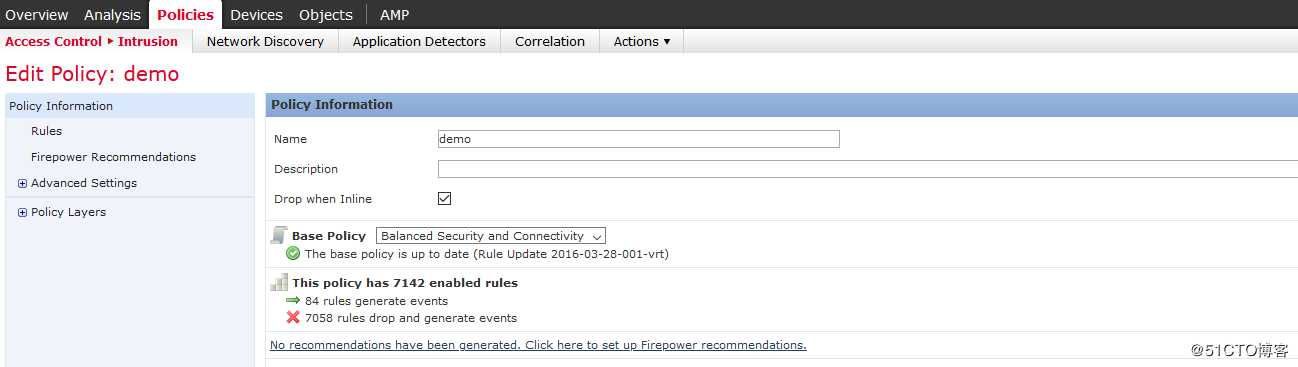

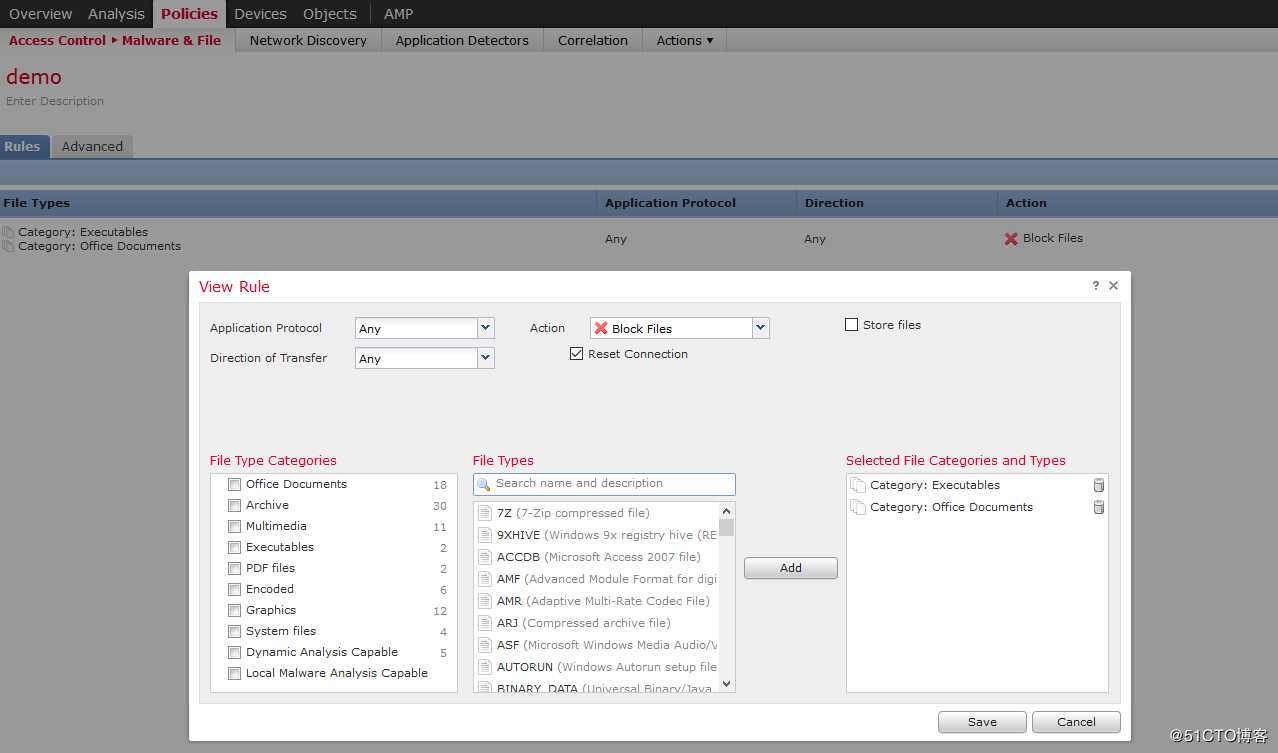

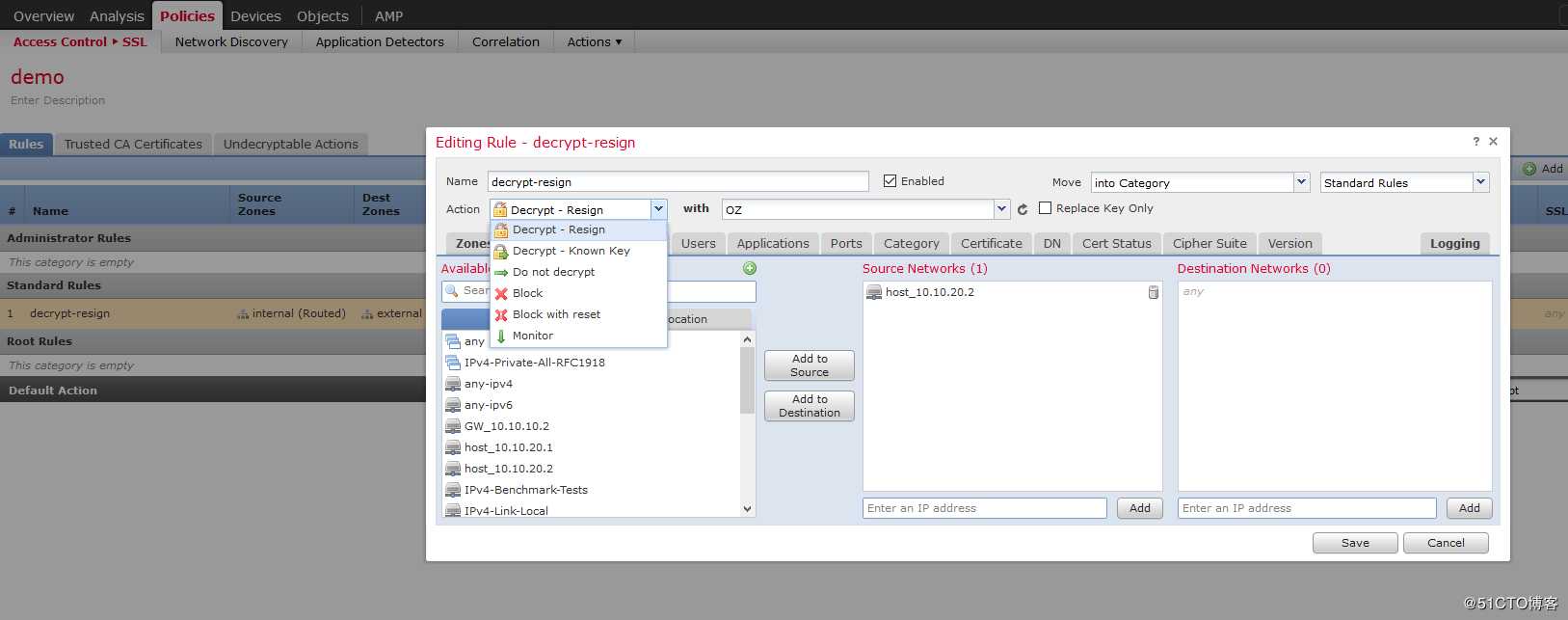

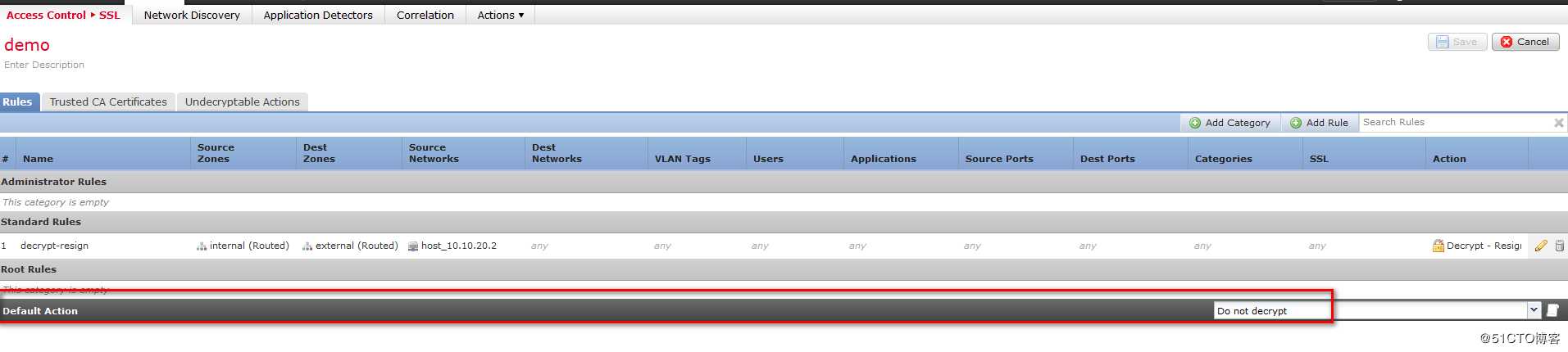

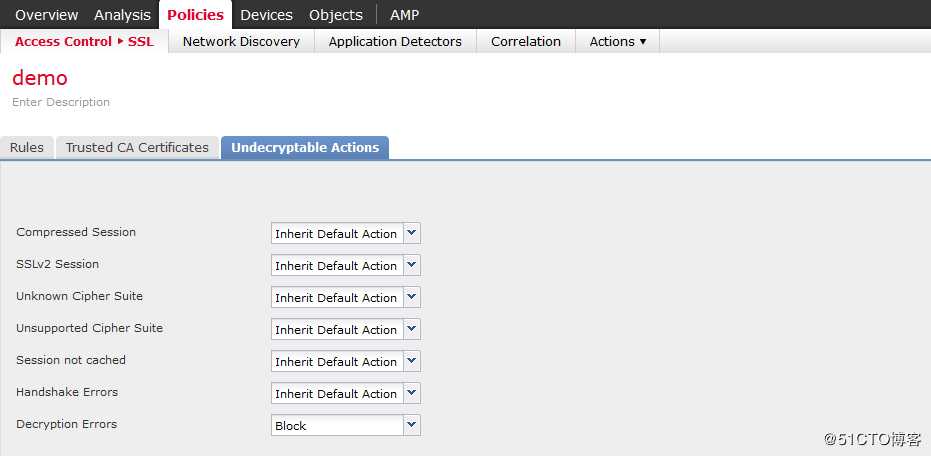

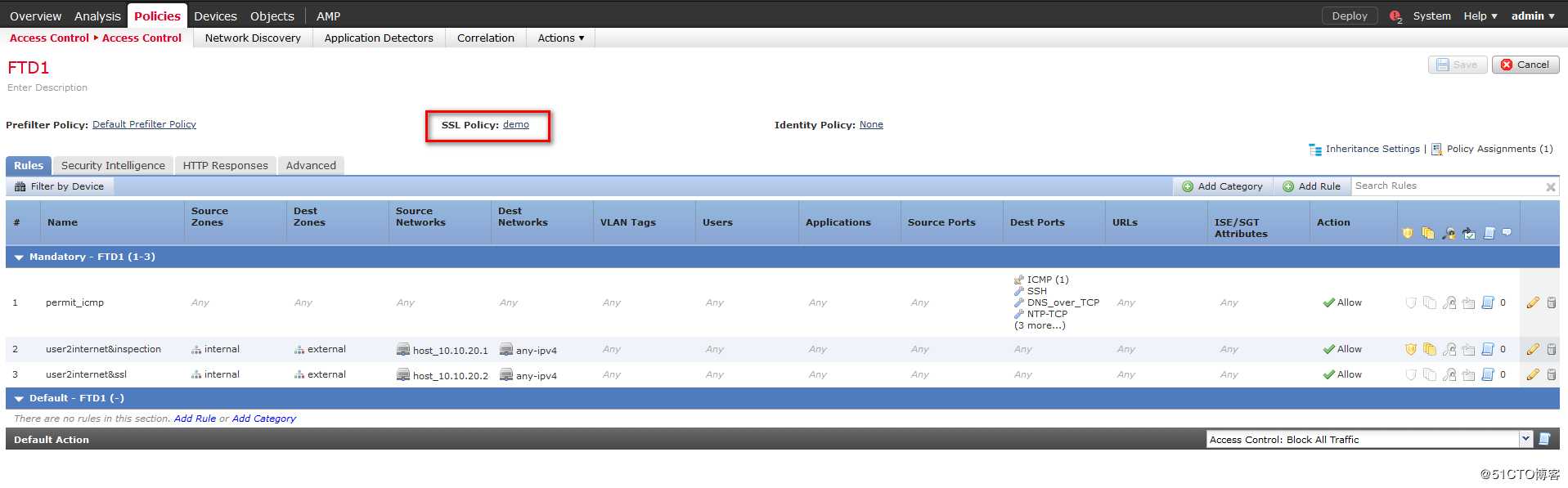

本文梳理记录了通过Cisco MFC在firepower vFTD中部署应用层一些安全检测防护策略,包括SSL检测/intrusion/File&malware策略以及验证检测过程,以及在部署过程中的问题解决。

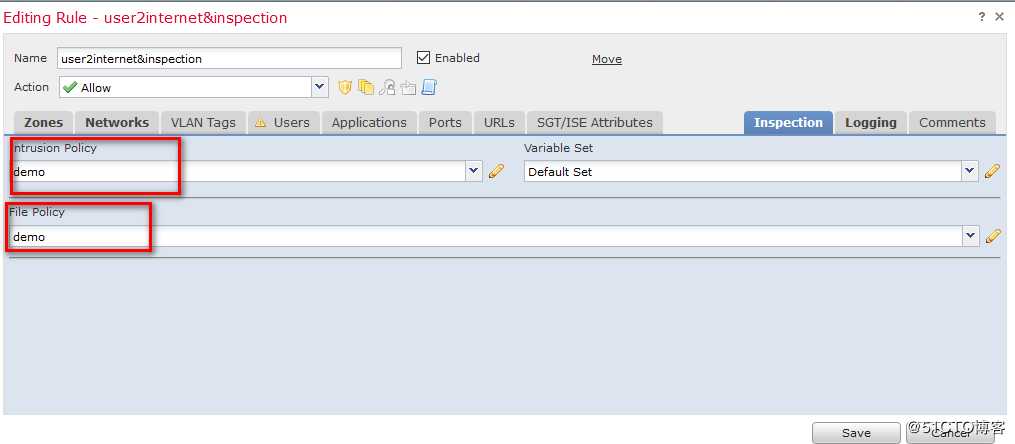

对于10.10.20.1部署的是前面指定的intrusion 和FIle&Malware策略。

说明:对于Access control策略中的Action ,如allow 是指定义的流量允许通过vFTD流向下一个报文处理模块,也就是书报文会继续被其他策略进行检测以决定是否转发,只有选择了Trust后指定流量才不会进行后续的安全检测。

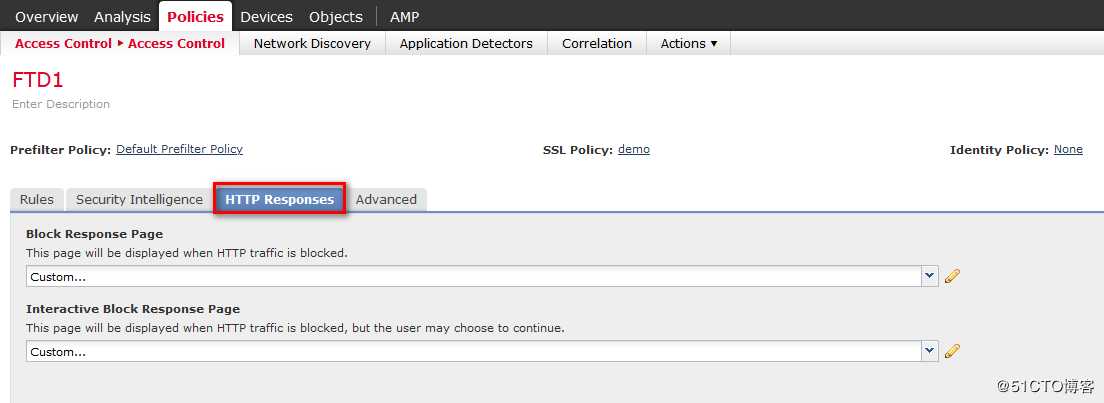

2.5 策略阻塞提示页面

这里用了指定但用户端触发block策略后再浏览器展示给用户的反馈页面信息,有系统默认和自定义页面展示。

以上策略全部制定完成后,保存,并部署到vFTD中。

3,部署验证

3.1

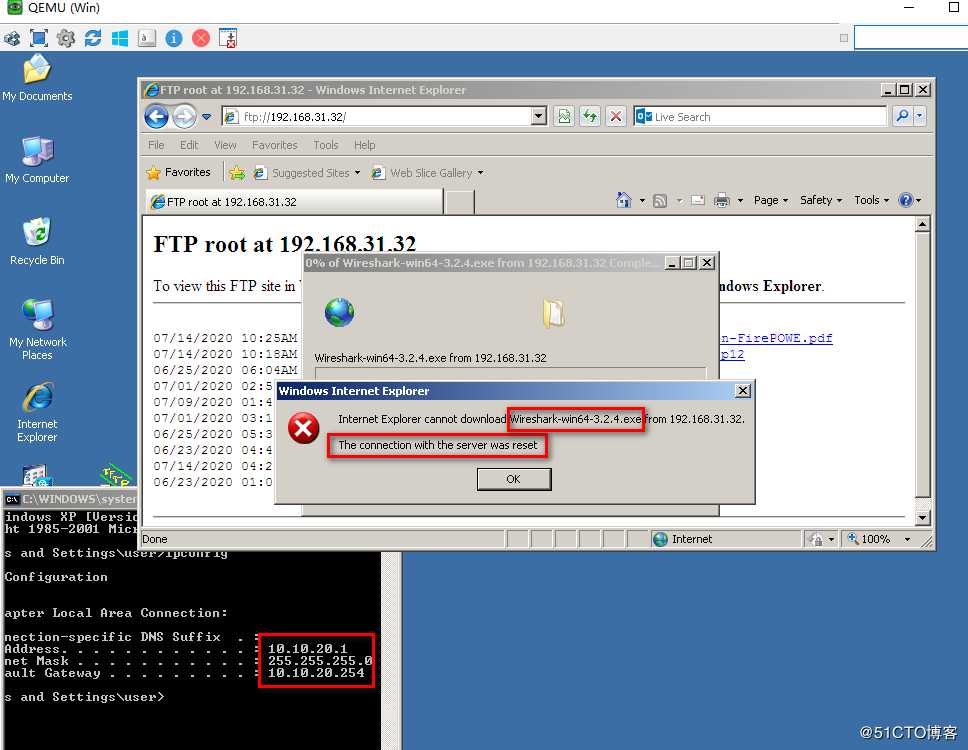

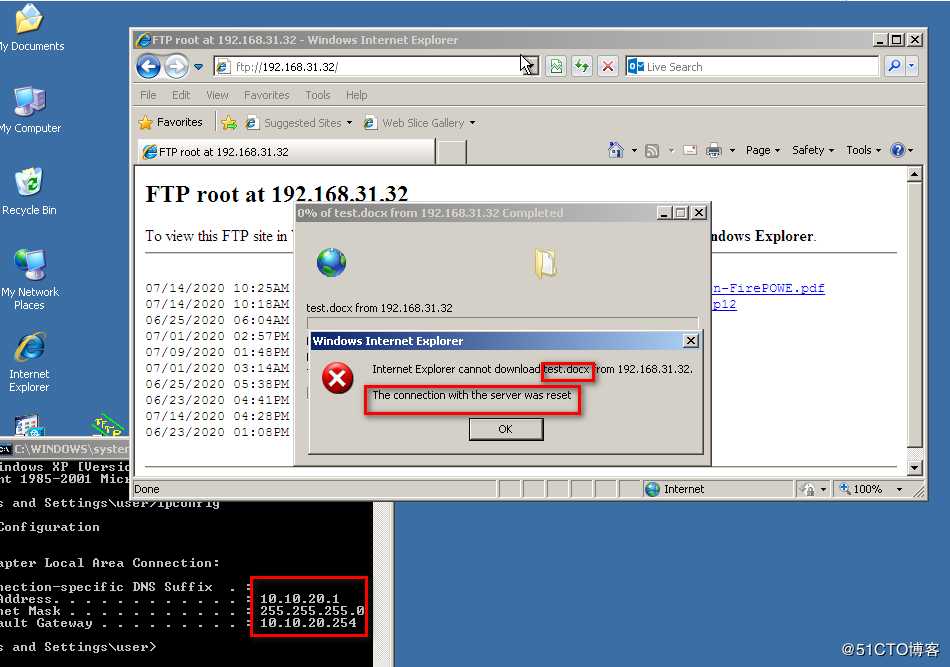

①验证host1 10.10.20.1 File 检测策略是否生效。

上面可以看到exe文件在通过ftp下载时,连接被重置,

同样office文档也在下载时被重置,用户端验证生效。

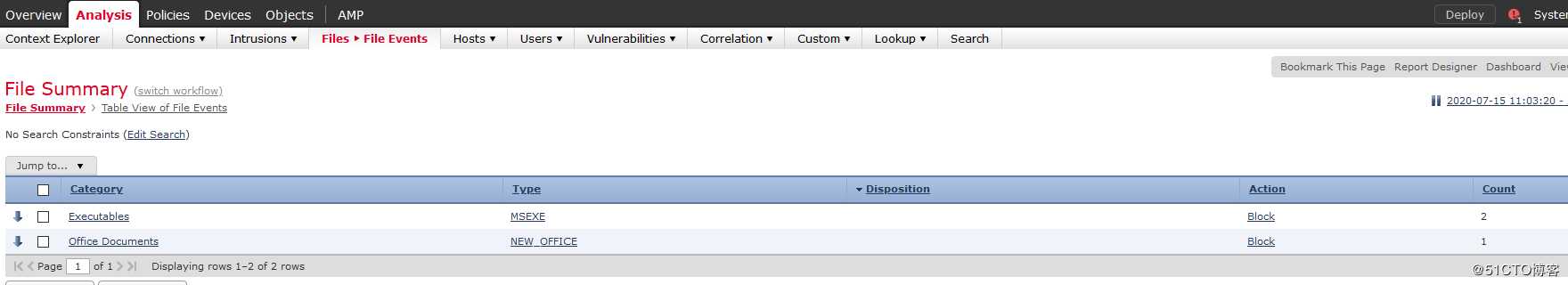

接下来再通过MFC events中查看相应日志。

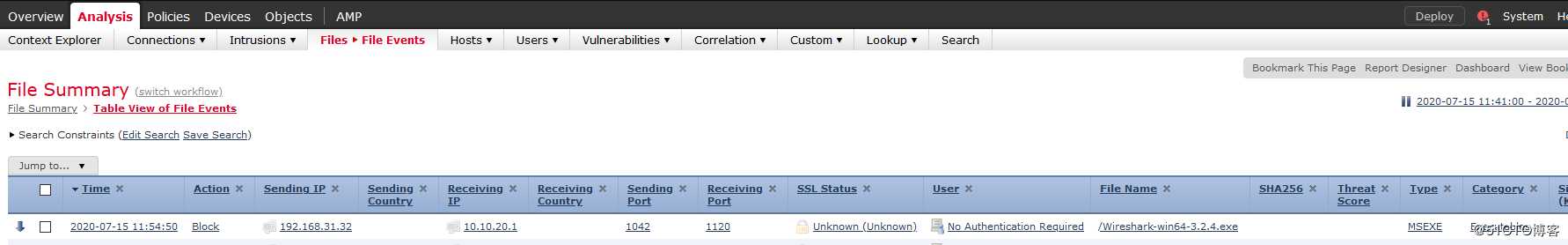

在analysis-File events中查看log ,发现有exe和office文档block记录,点击文档类型就可以看到详细内容。

验证File&Malware策略生效。

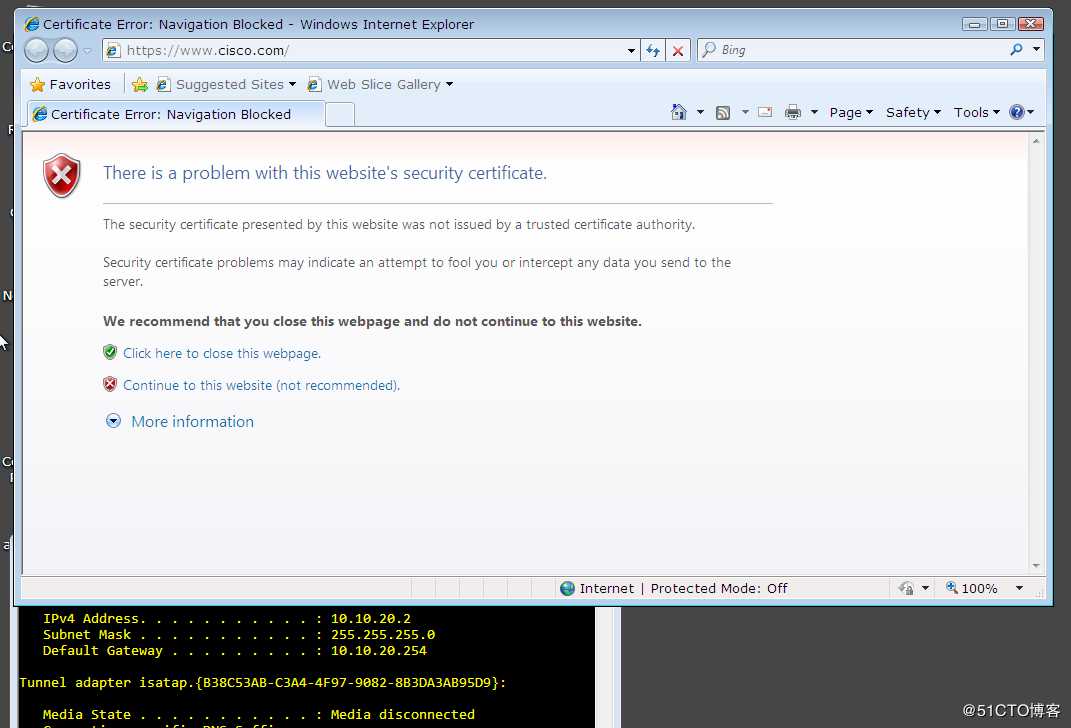

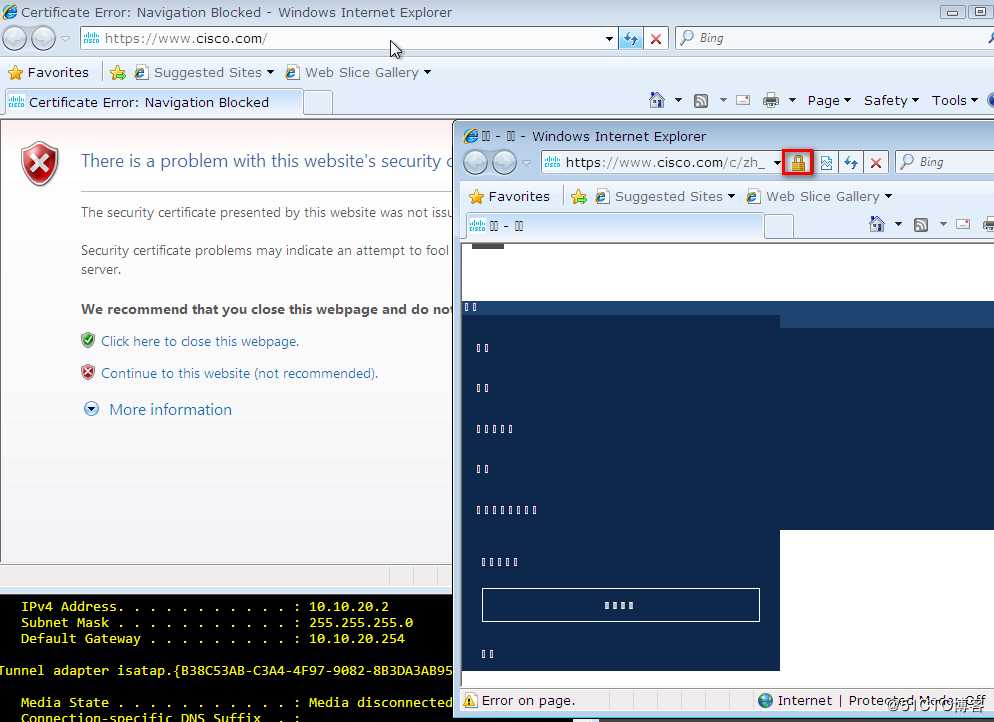

②验证host2 10.10.20.2 SSL检测策略是否生效。

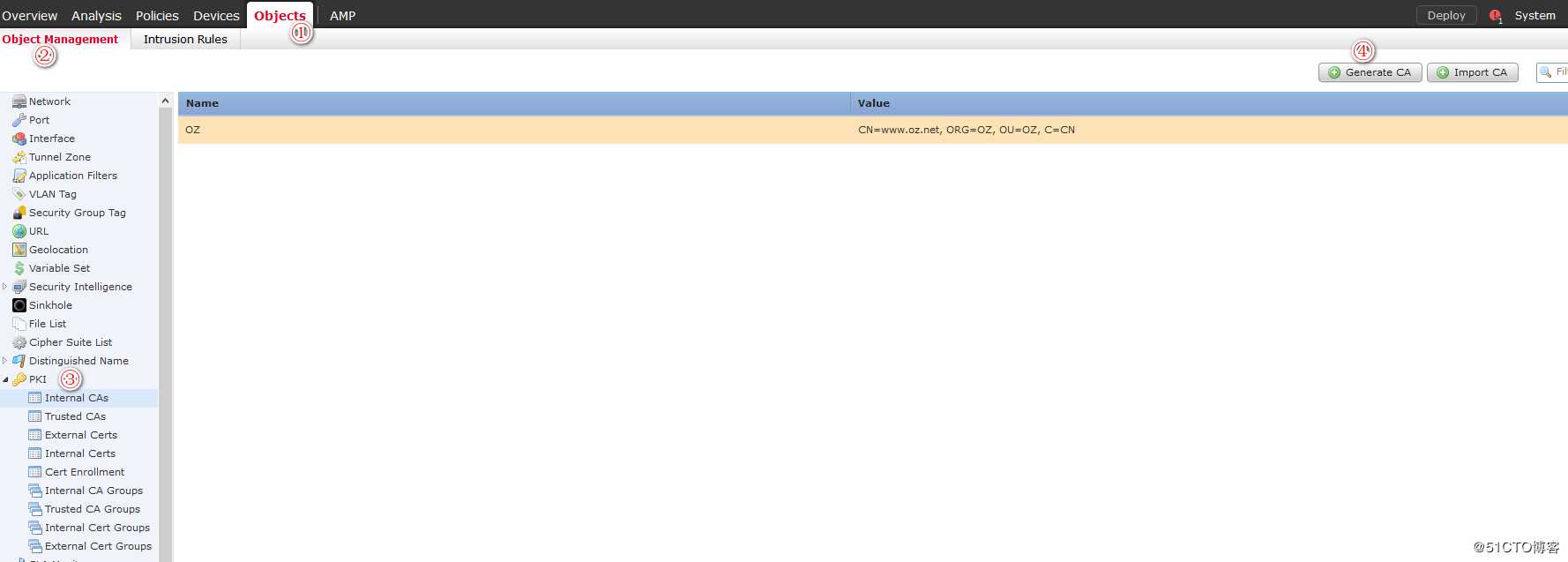

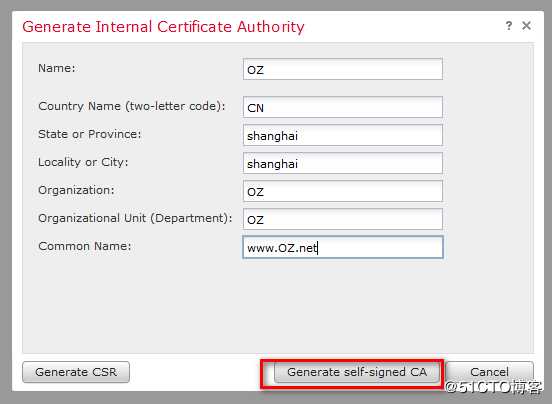

早host2中我们访问https://www.cisco.com 这时候浏览器提示网站证书不是可信证书,这种情况是我们经常遇到的,当然我们可以手动添加排除后继续访问,但我们总不能对所有的网站都手动添加例外,因为在不是了SSL resign策略后所有的https站点证书在用户端浏览都不是server签发的可信任证书而是我们的自签名证书,这个不是权威CA办法了浏览器肯定时不可信的,这样操作麻烦也影响用户体验,解决这个问题就要提到之前制作保存的自签名证书了,我们可以把自签名添加到Windows系统中作为可信任证书。

下面的方式时对于单个用户而言操作,在实际生产环境可通过域控组策略见自签名证书推送到域内主机即可,签发的证书我们要留意有效期,必须证书失效影响用户体验。

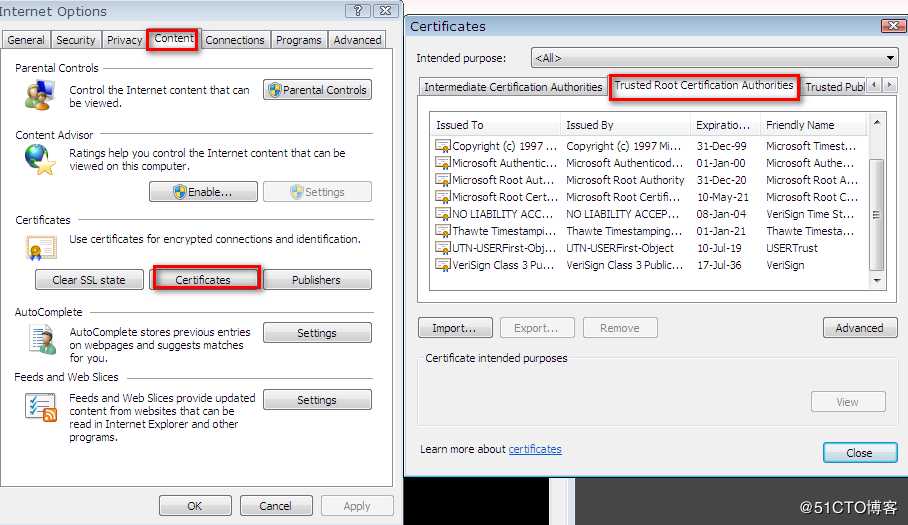

首先打开Internet option ,找到certificates,再找到受信任根证书权威机构,import我们之前保存的自签名证书(注意我们导出的证书后缀时.p12格式,在导入的时候选择支持这个格式,否则会找不到保存的证书)。

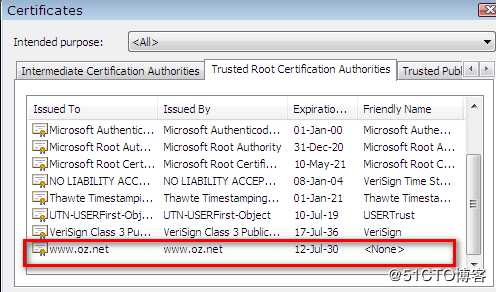

导入过程中需要输入一个密码,这个就是我们当时再制造完成后下载证书时输入的密码。导入完成后,我们的自签名证书再Windows中就成了可信证书了,这时候浏览器就不会再弹出非受信警告了。

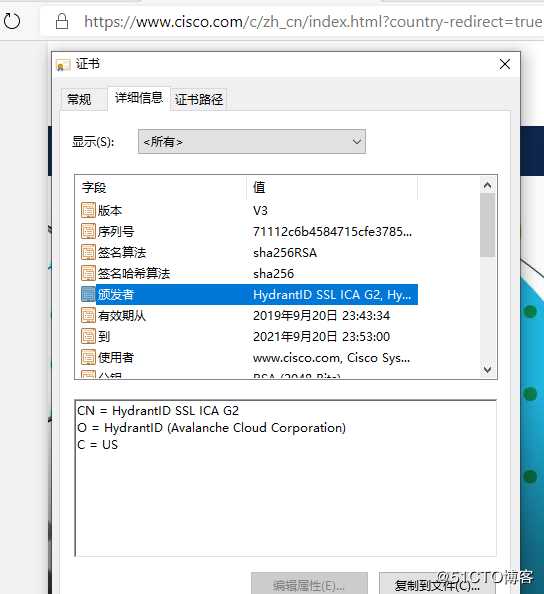

接下来重新打开一个浏览器,继续访问,这时候新打开的浏览器没有报证书警告,而且地址栏中也显示当前访问的网站时加密安全的。

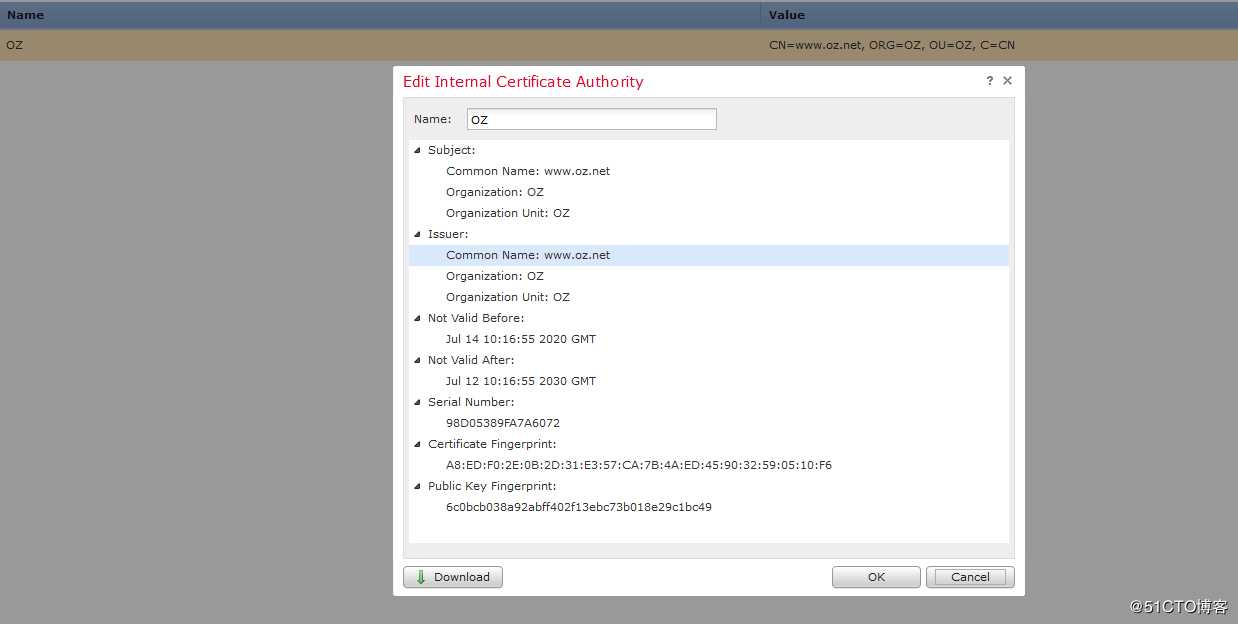

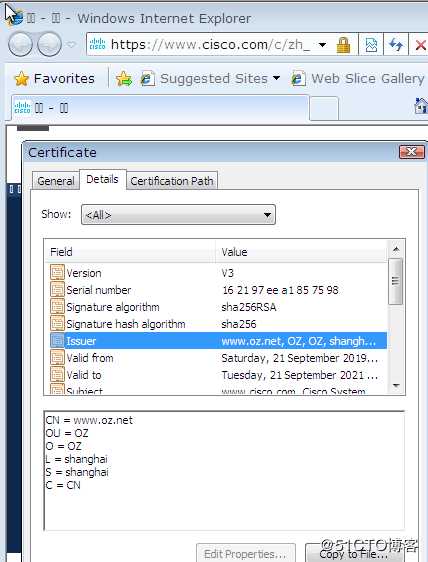

接下来我们再看看此时的这个证书信息。

这是我们自签名的证书,而正常不经过SSL检测时站点的证书是 Cisco server端下发的证书。

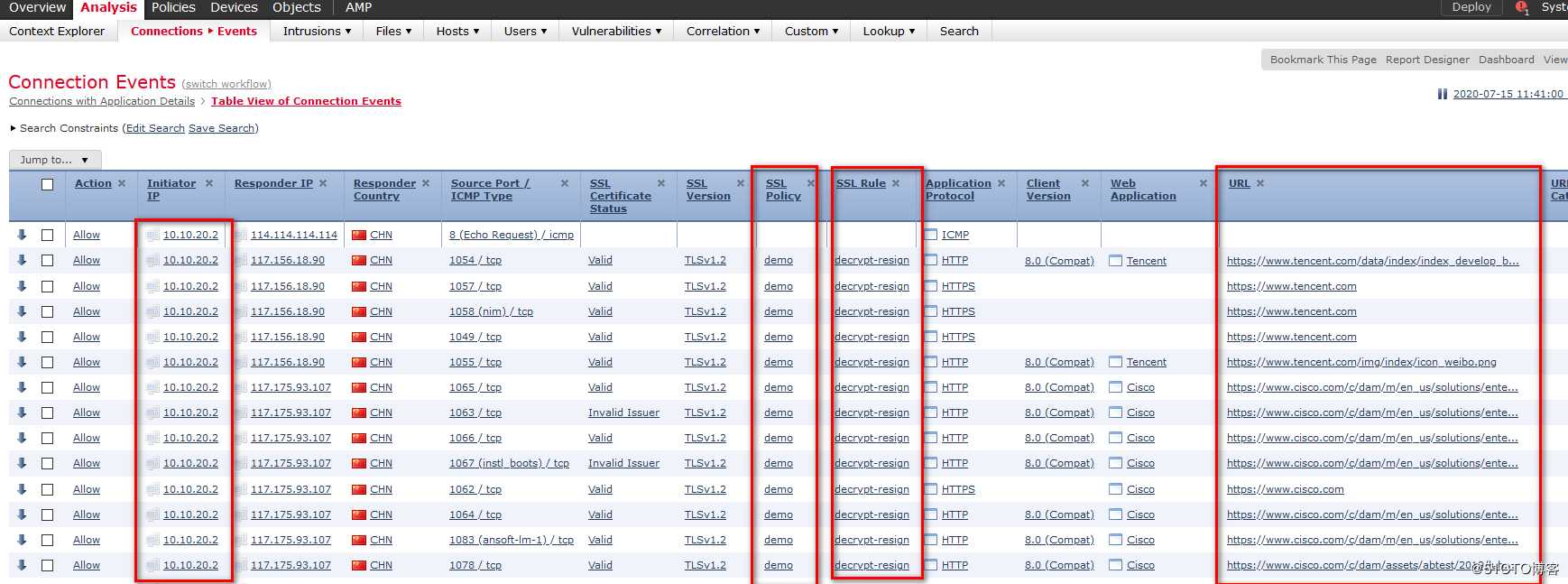

同样我们再从MFC的event中看看相应的log。再connection event 中我们选择对源IP查询后可以看到hosts访问的所有浏览,其中ssl流量我们可以很清除的看到匹配的是SSL哪个策略,以及访问的URL。

而在不匹配SSL检测的host1中访问的SSL流量我们也看看是什么信息,很明显对于https流量只能看到域名,其他路径及访问内容是看不见的,不解密当然是看不见的。

另外这里显示的日志字段可以根据查询需要自定义显示,点击右键就可以选择,有几十个字段可供选择。

到这里部署和验证工作就结束了。

CIsco firepower vFTD配置SSL检测和文件检测 --- By 年糕泰迪

标签:不可 部署过程 http 关联 生效 展示 dem 示例 server

原文地址:https://blog.51cto.com/pinglife/2510836