标签:手动 最小 info shell 目标 detection http 密码过期 动态

1、重要安全策略1.1、密码复杂度

修改方法:在“运行”中输入“gpedit.msc”打开组策略编辑器,浏览到路径“本地计算机策略\计算机配置\Windows设置\安全设置\帐户策略\密码策略”。

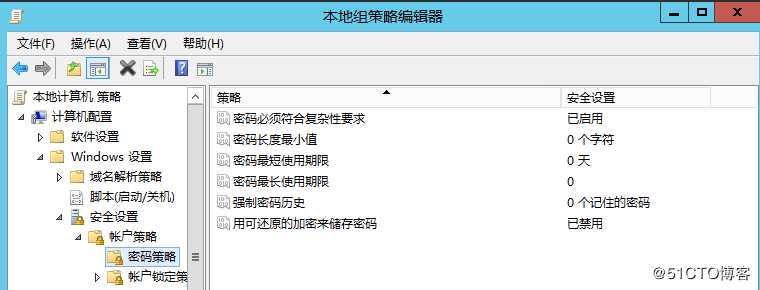

默认配置内容如下图:

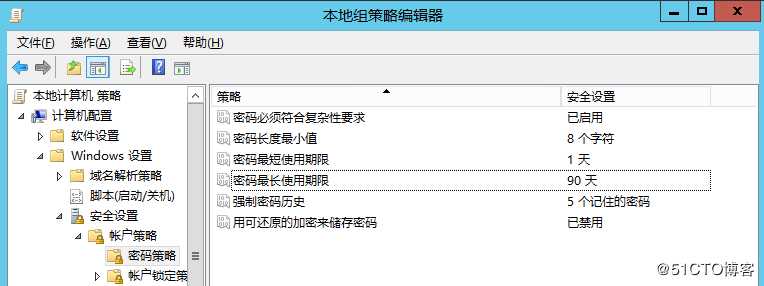

修改如下参数配置:

“密码必须符合复杂性要求”,配置为“已启用”,要求复杂性。

“密码长度最小值”,建议8或12。

“强制密码历史”,配置5,最近5个密码不能使用。

“密码最短存留期(使用期限)”,配置为1。

“密码最长存留期(使用期限)”,配置为90。

“用可还原的加密来存储密码”,已禁用。

注意:若使用堡垒机登录windows,“密码最短存留期(使用期限)”和 “密码最长存留期(使用期限)”不改,保留原设置,修改该配置项可能会影响堡垒机的使用以及信息科对服务器的管理。

1.2、账户锁定

“gpedit.msc”打开组策略编辑器,浏览到路径“本地计算机策略\计算机配置\Windows设置\安全设置\帐户策略\帐户锁定策略”。

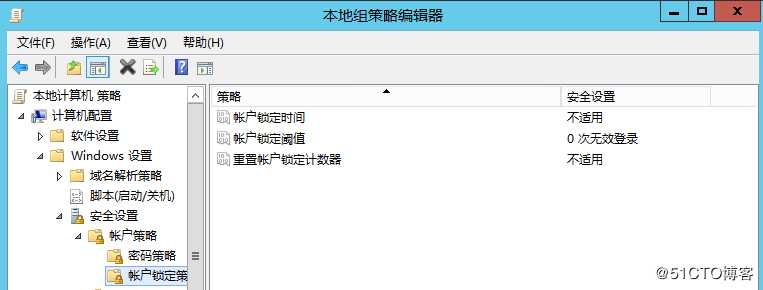

默认配置内容如下图:

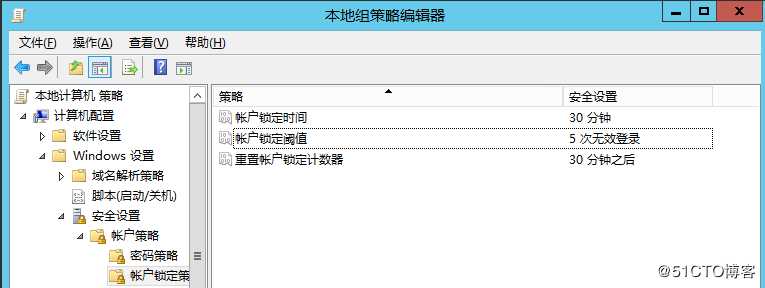

帐户锁定时间,建议30分钟。

帐户锁定阈值,建议5。

重置帐户锁定计数器,建议30分钟。

以上表示30分钟内有5次登录失败,锁定这个账户(不可登录)30分钟后解锁。

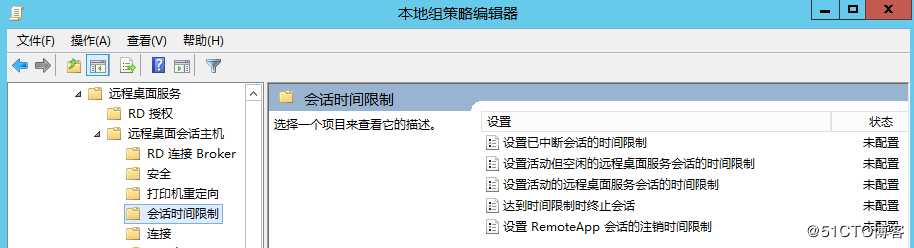

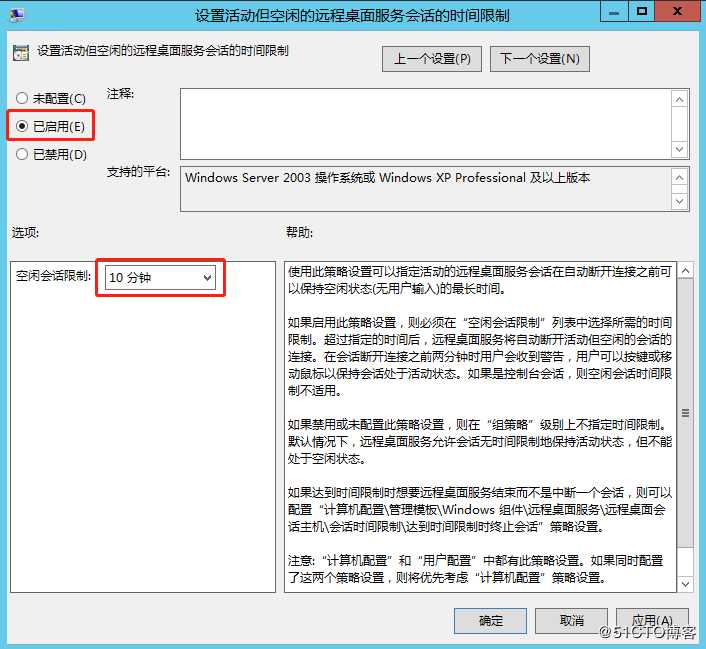

1.3、 远程会话闲置一段时间后自动断开

“gpedit.msc”打开组策略编辑器,浏览路径“本地计算机配置”\“管理模板”\“windows组件”\“远程桌面服务”\“远程桌面会话主机”\“会话时间限制”。

默认配置内容如下图:

修改配置内容:设置活动但空闲的远程桌面会话时间限制 已启用 10分钟

1.4、删除无用账户

检查系统没有无用账户,windows禁用guest账户,根据实际需要修改administrator用户名为其他用户名。

2、安全选项

“gpedit.msc”打开组策略编辑器,浏览到路径“本地计算机策略\计算机配置\Windows设置\安全设置\本地策略\安全选项”。

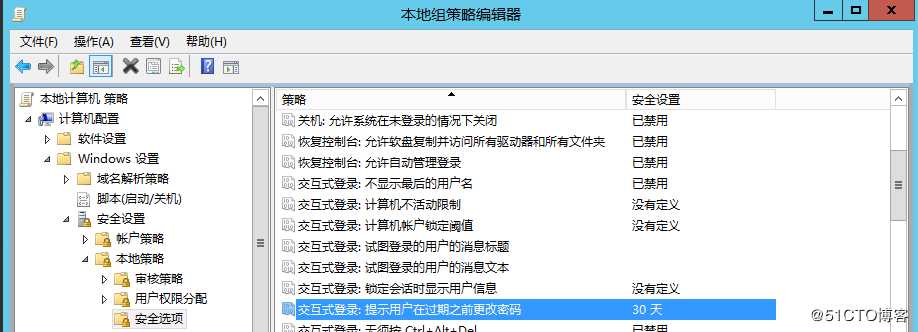

2.1、提示用户密码过期前修改的天数

“gpedit.msc”打开组策略编辑器,浏览到路径“本地计算机策略\计算机配置\Windows设置\安全设置\本地策略\安全选项”,在右边窗格中找到“交互式登录: 提示用户在过期之前更改密码”,默认为5改为30。

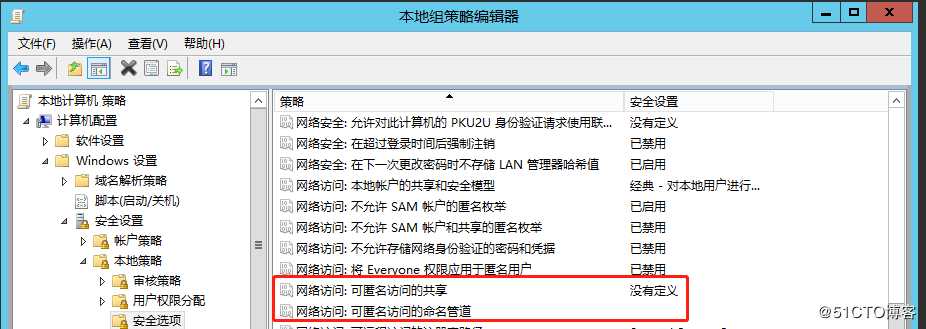

2.2、删除匿名访问的命名管道和共享

默认已是空的,请配置时核对。

“网络访问: 可匿名访问的命名管道”,配置为空。

“网络访问: 可匿名访问的共享”,配置为空。

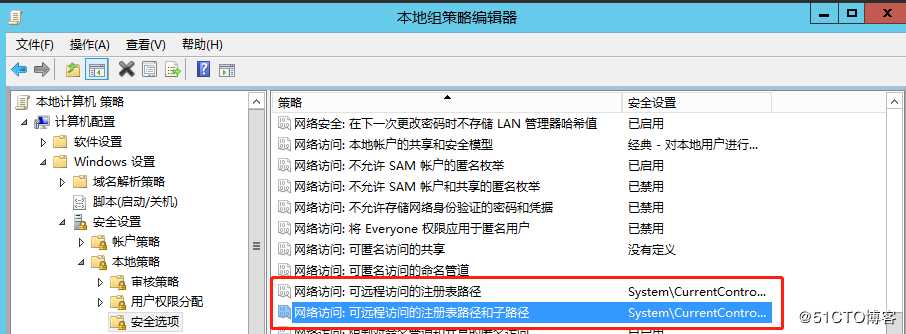

2.3、关闭远程访问注册表

“网络访问:可远程访问的注册表路径”,清空。

“网络访问: 可远程访问的注册表路径和子路径”,清空。

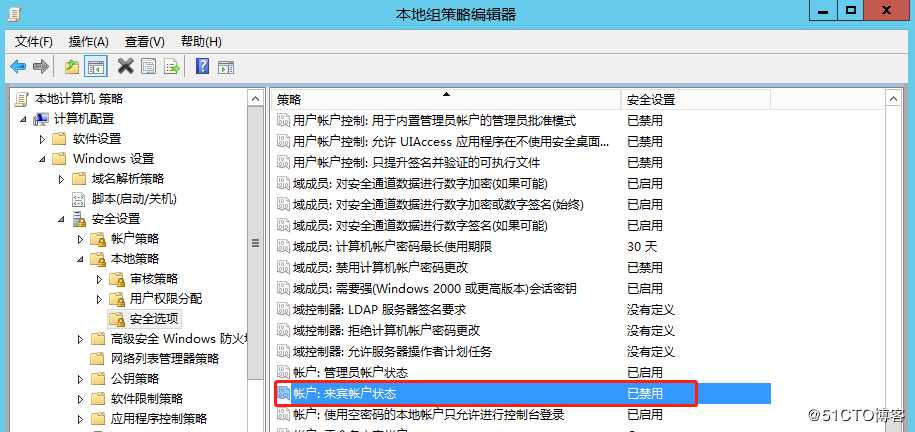

2.4、禁用guest账户

“(帐户:)来宾帐户状态”,配置为“已禁用”,默认已经为已禁用,请配置时核对。

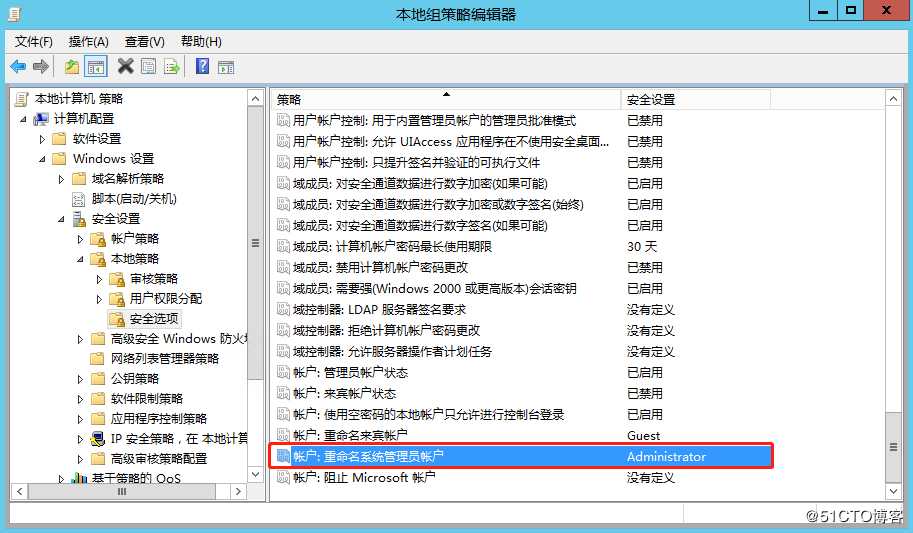

2.5、 修改管理员账户名称

注意:若不是公司维护的服务器,注意修改账户名导致不能登录。不确定则最好不要做修改。

“(帐户:)重命名(系统)管理员帐户”,更改其默认设置“Administrator”(注意:若当前是以Administrator用户登录,则无法更改)。

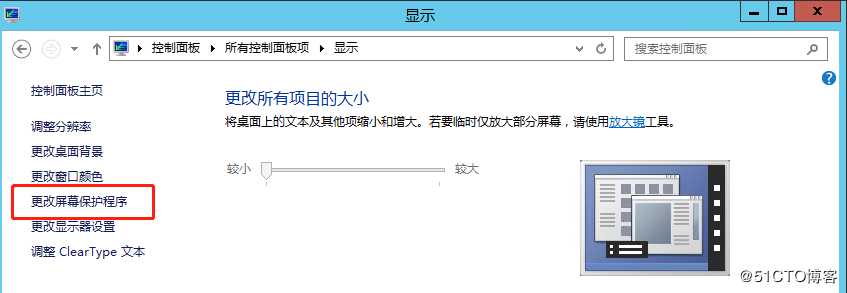

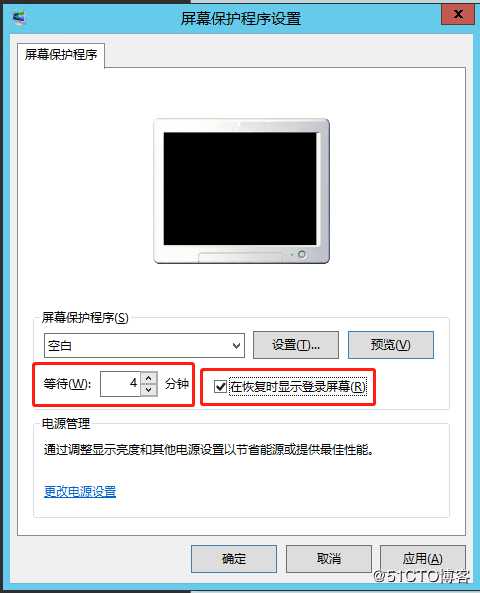

2.6、屏保启用密码

Windows Server 2008及Windows Server 2012在控制面板->显示->更改屏幕保护程序。选择一个屏幕保护程序,将等待时间配置为不大于300秒,且勾选“在恢复时显示登录屏幕”。

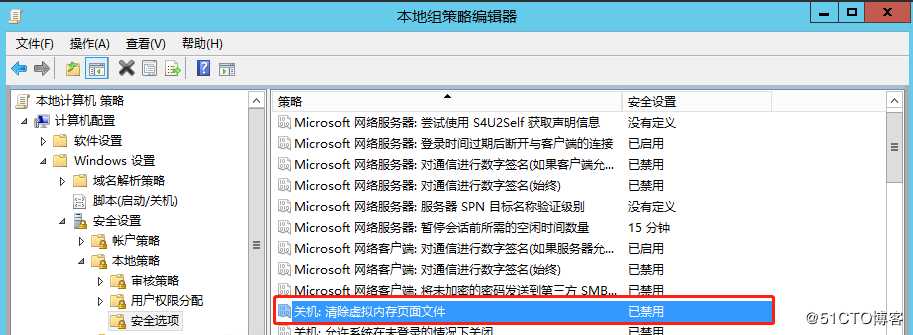

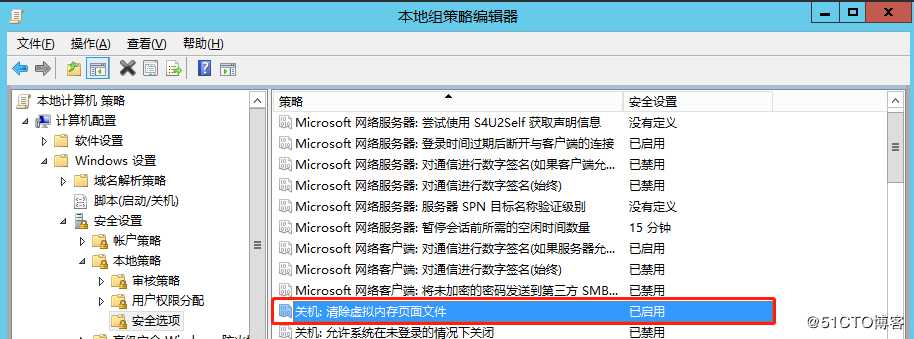

2.7、启用“关机清除虚拟内存页面文件”

默认配置为“已禁用”,请修改为“已启用”

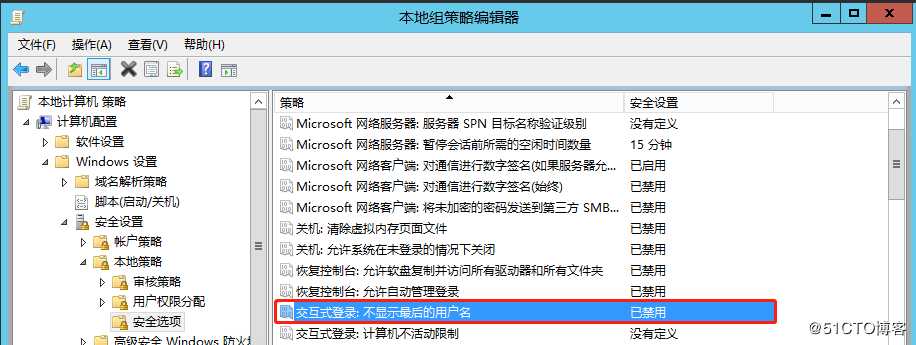

2.8、不显示最后的用户名

默认配置为“已禁用”,请修改为“已启用”

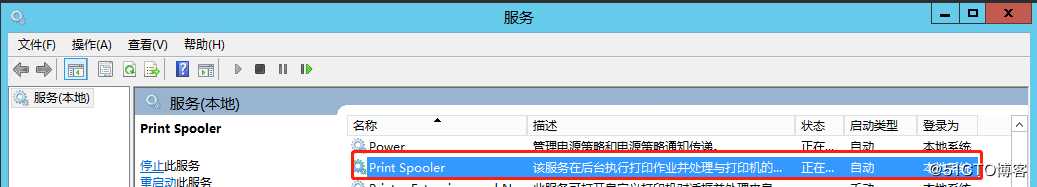

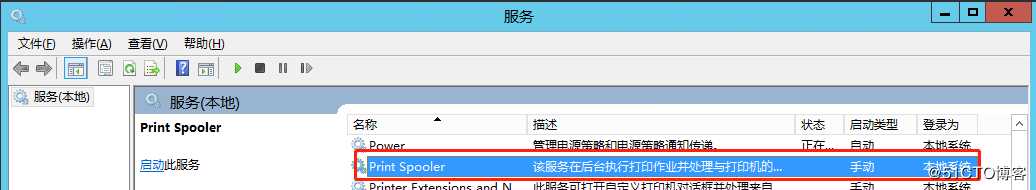

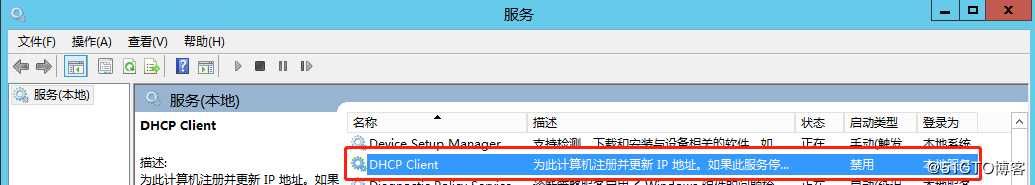

3、关闭危险服务和端口

“services.msc”打开系统服务,以下服务请停止,再设置为“手动”或“禁用”。

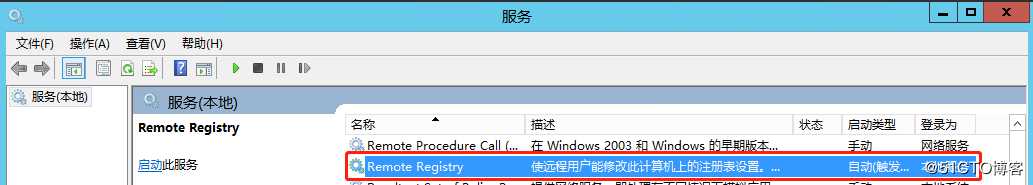

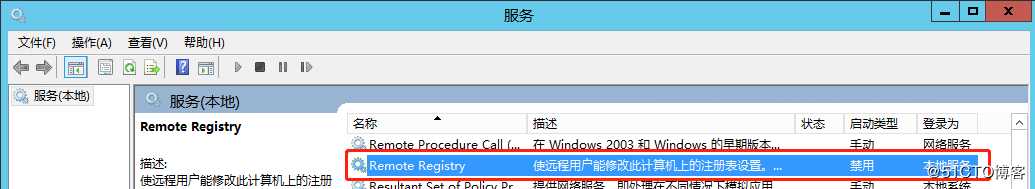

a. 关闭Remote Registry。

b. 关闭Server。

这个服务一定要关闭,大部分***针对445,139,135端口,都是这个服务,一定要关闭。更改为手动。

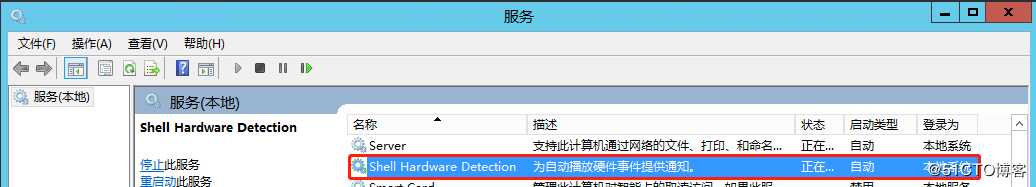

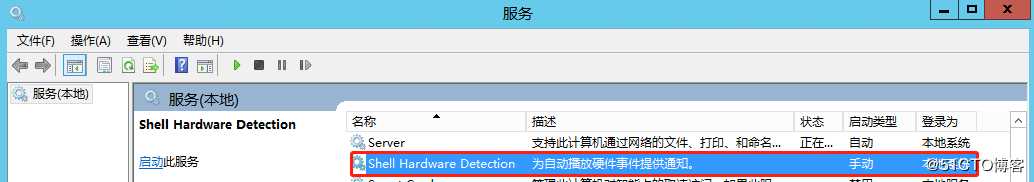

c. 关闭Shell Hardware Detection。

d. 关闭Printer Spooler。

e. 关闭DHCP Client。

注意:先查看是否是dhcp动态ip,若是固定ip,服务中关闭dhcp client。若是自动获得ip,不能关闭dhcp client。

若服务器是通过自动获得ip,dhcp client服务不能关闭。

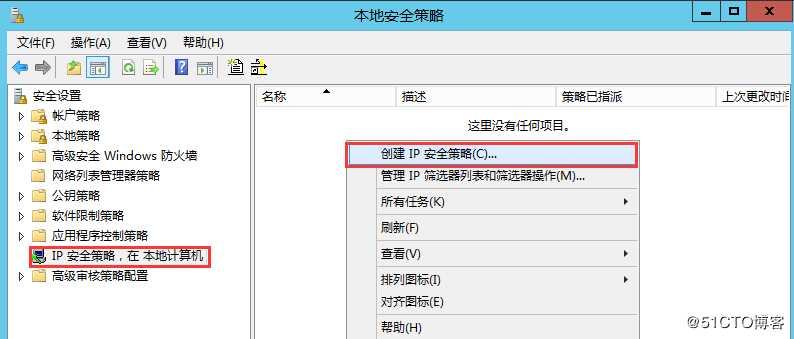

4、端口管理

4.1、关闭445,135,137,138,139端口

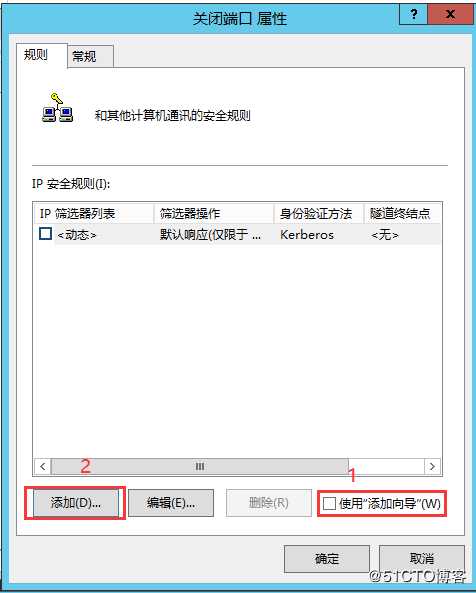

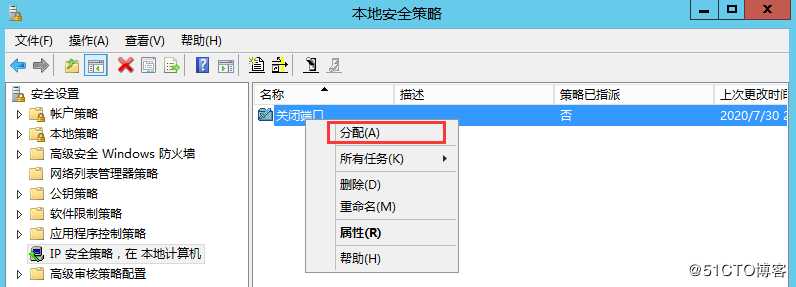

控制面板-管理工具-本地安全策略,ip安全策略,创建ip安全策略,阻止其他ip访问本机ip的危险端口。

增加ip安全规则,添加规则,规则名任意(如关闭端口,封端口):

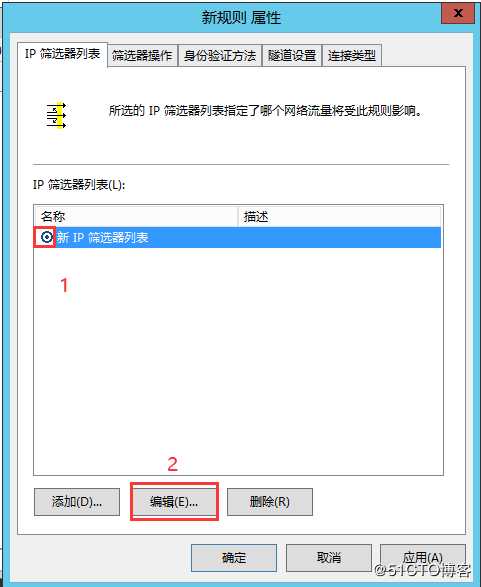

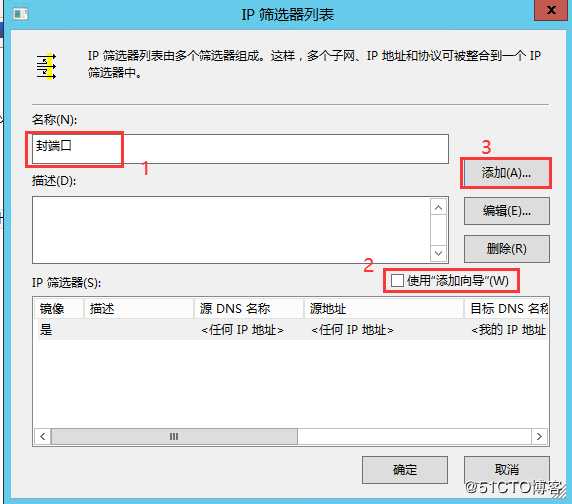

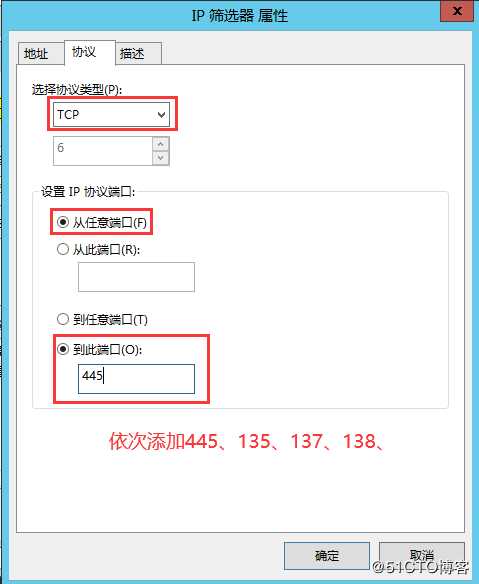

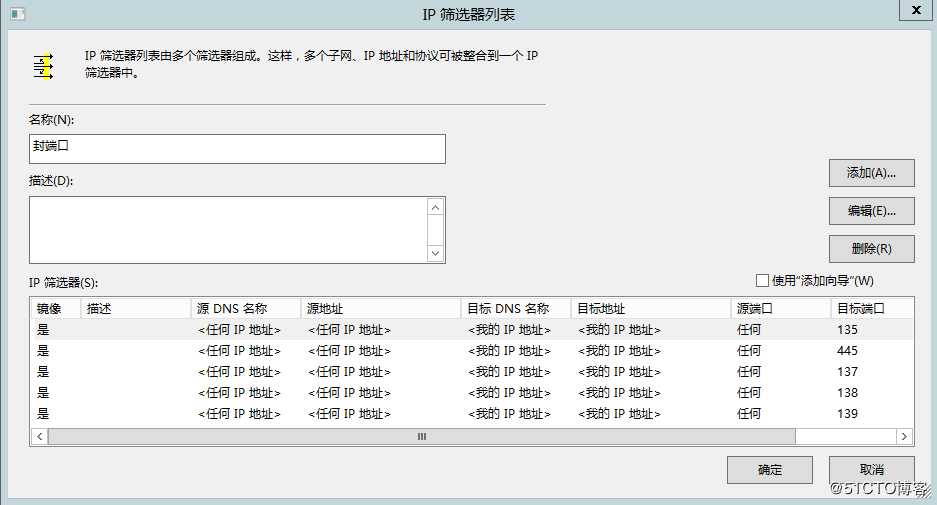

添加ip筛选器列表:

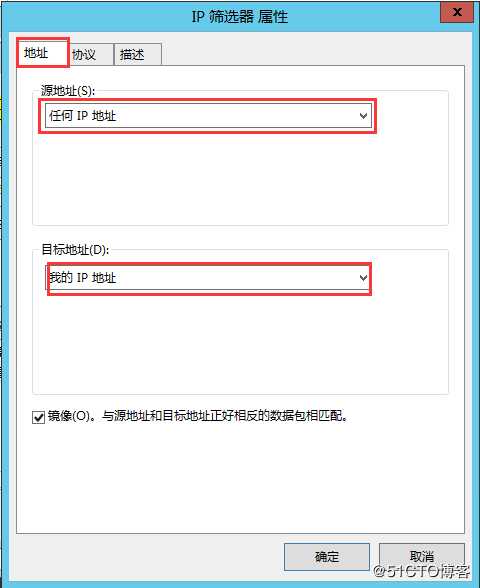

源地址:任何ip地址。

目标地址:我的ip地址。

源端口:任何端口。

目标端口:依次是445,135,137,138,139。

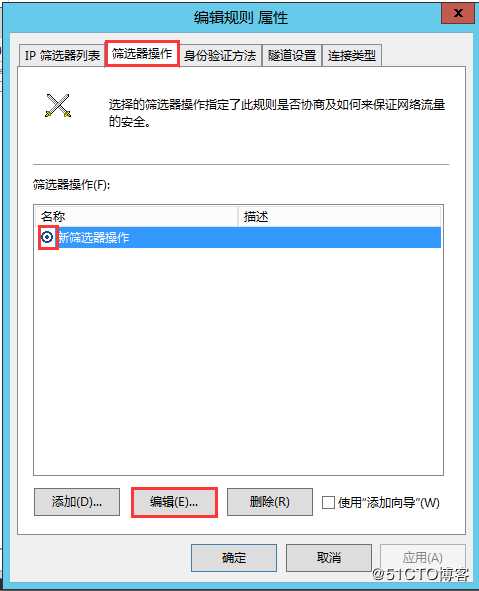

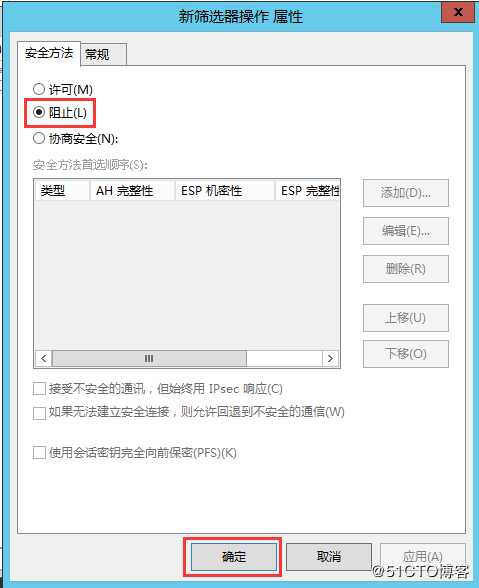

设置筛选器操作为阻止:

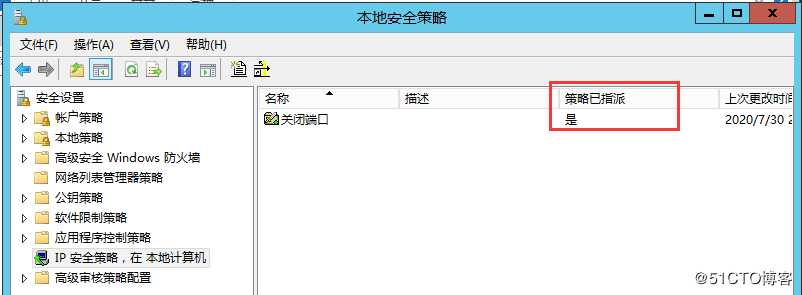

确定后,点右键-分配,策略已指派变成是。

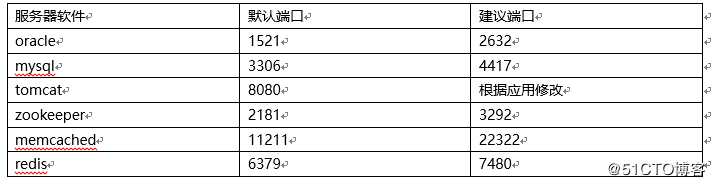

4.2、修改常用中间件默认端口(建议)

所有中间件,数据库,web服务器的默认端口,容易被***者扫描利用,也会被安全公司扫描出漏洞报告,请修改默认端口,为方便记忆,建议默认端口号每位数字+1,以下举例常用:

有条件的话修改远程端口(windows 3389,linux 22)为其他端口。

5、系统保护

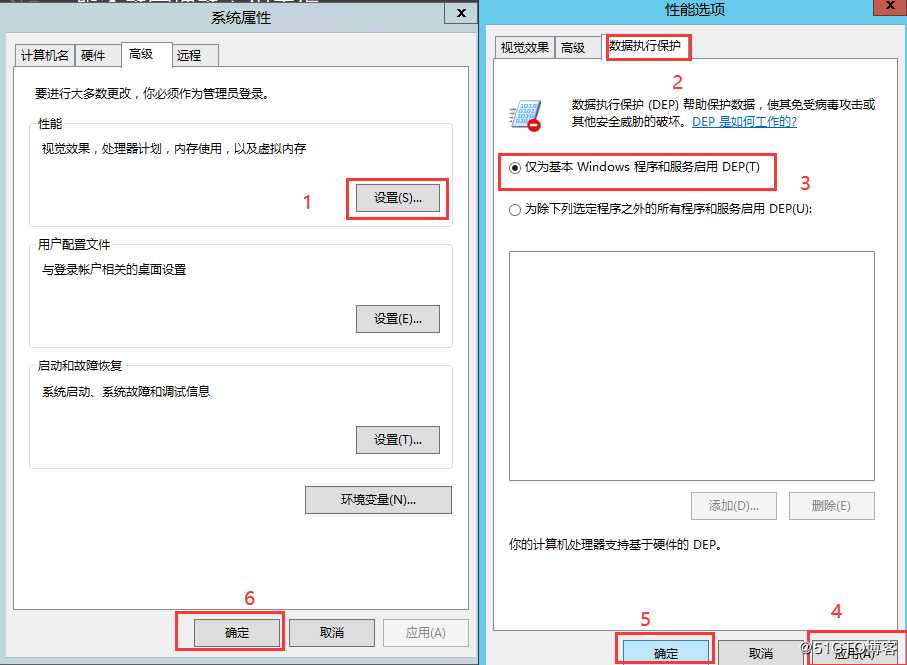

5.1、 启用数据执行保护

计算机-属性-高级系统设置-高级-性能-设置-数据执行保护,勾选“仅为基本Windows程序和服务启用DEP”。

更改此配置需要重启系统才能生效。暂时不重启,设置就好。

5.2、 安装杀毒软件

安装杀毒软件,若有购买正版杀毒则直接采用,若没有,请使用免费的火绒安全软件,资源小效果好:

https://www.huorong.cn/person5.html

注意:不要使用360杀毒,360会留下后门导致本地端口被占满,应用无法对外服务。

5.3、 密码保管

以下密码保管的建议:

a.每台服务器的登录密码满足复杂度,且各不相同。

b.远程服务器(windows远程桌面,linux远程客户端,数据库客户端)工具禁止使用记住密码功能。

c.将密码记录在本机的excel文档中,并加密。每次有登录需要时输入该excel文档密码,从文档中复制相应的密码到相应的客户端工具中登录,提高安全性。

标签:手动 最小 info shell 目标 detection http 密码过期 动态

原文地址:https://blog.51cto.com/8355320/2515099