标签:

一、过程截图:

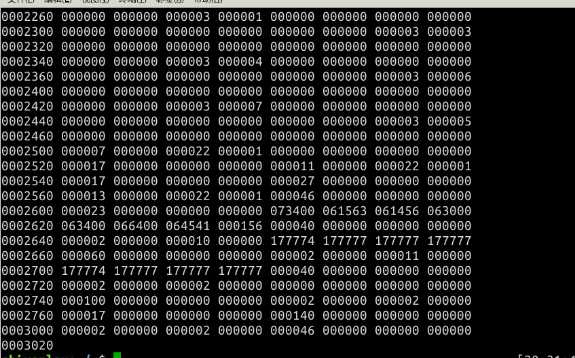

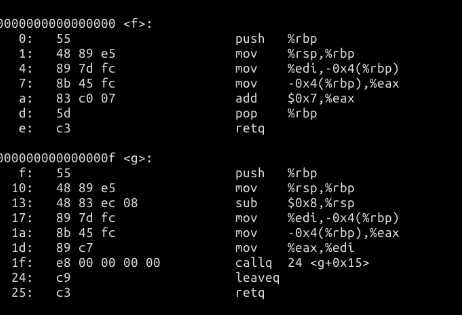

反汇编:objdump -d wsc.o

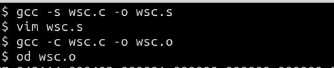

一、建立wsc1.c的c文件,并转成汇编代码:

wsc.c:

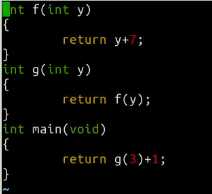

wsc.o:(查看用od xxx)

二、输入命令,得到二进制格式代码,并输入od wsc.o进行查看:

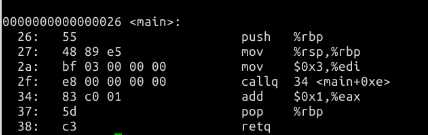

三、反汇编:objdump -d wsc.o,得到反汇编代码:

四、反汇编代码分析:

1、反汇编代码和一般汇编代码相比操作指令后面没有后缀。

2、代码分析:代码逻辑是g函数调用f函数,main函数调用g函数,以第一个为例,通过代码对栈帧进行分析:

g函数:

g调用f,先保存%ebp,将%ebp设为栈帧开始的位置,将栈指针减8,等于在栈上多分了8个字节(然而只用了四个字节,还有四个字节没用)。

将相对%ebp,偏移量为-4位置里的值(y)传给%eax,再从%eax传到%edi,然后调用f,此时返回地址也压入栈中。

f函数:

压一个%ebp,设置%ebp位置,将%edi的值(y)传到相对于%ebp偏移量为-4的位置上,再传到%eax上,将y+7的值覆盖到%eax上作为返回值传递,弹出%ebp,控制转移回g。

20145331 《信息安全系统设计基础》第5周学习实践部分总结及代码分析

标签:

原文地址:http://www.cnblogs.com/bosswsc/p/5975150.html