标签:md5 blog ges sha1 shared any cci 匹配 line

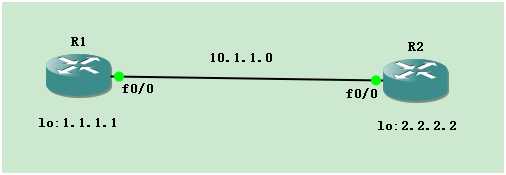

一、环境搭建

基本配置:配IP、配路由

二、IKEv2 配置

1. 第一阶段策略配置

//第一阶段策略类似于IPsec第一阶段配置

R1配置:

R1(config)# crypto ikev2 proposal tech //多个proposal可组成一个policy,tech是proposal名

R1(config-ikev2-proposal)# encryption 3des //配置加密算法

R1(config-ikev2-proposal)# integrity md5 //配置哈希算法

R1(config-ikev2-proposal)# group 15 //配置Diffie-Hellman组,15是组ID

R1(config-ikev2-proposal)# exit //退出proposal配置

R1(config)# crypto ikev2 policy techp //配置IKEv2的策略,techp是策略名

R1(config-ikev2-policy)# proposal tech //调用上面的proposal

R1(config)# crypto ikev2 keyring techk //配置钥匙串,钥匙串里的密钥作为预共享密钥

R1(config-ikev2-keyring)# peer R2 //指定密钥给谁用,R2是本地有效的

R1(config-ikev2-keyring-peer)# address 10.1.1.2 //指定peer的地址

R1(config-ikev2-keyring-peer)# pre-shared-key cisco //配置预共享密钥

R2配置:

R2(config)# crypto ikev2 proposal tech

R2(config-ikev2-proposal)# encryption 3des

R2(config-ikev2-proposal)# integrity md5

R2(config-ikev2-proposal)# group 15

R2(config-ikev2-proposal)# exit

R2(config)# crypto ikev2 policy techp

R2(config-ikev2-policy)# proposal tech

R2(config-ikev2-policy)# exit

R2(config)# crypto ikev2 keyring techk

R2(config-ikev2-keyring)# peer R1

R2(config-ikev2-keyring-peer)# address 10.1.1.1

R2(config-ikev2-keyring-peer)# pre-shared-key cisco

R2(config-ikev2-keyring-peer)# exit

R2(config-ikev2-keyring)# exit

2. 第二阶段策略配置

//第二阶段策略类似于IPsec第二阶段配置

R1配置:

R1(config)# crypto ikev2 profile techprofile //配置profile模板,techprofile是模板名

R1(config-ikev2-profile)# match identity remote address 10.1.1.2 //匹配远端peer

R1(config-ikev2-profile)# identity local address 10.1.1.1 //指明本地设备

R1(config-ikev2-profile)# authentication local pre-share //配置本地用什么方式认证

R1(config-ikev2-profile)# authentication remote pre-share //配置远端用什么方式认证

R1(config-ikev2-profile)# keyring local techk //指明钥匙串只在本地使用

R1(config)# crypto ipsec transform-set ccie ah-md5-hmac //配置转换集

R1(config)# access-list 100 permit ip host 1.1.1.1 host 2.2.2.2 //配置感兴趣流

R1(config)# crypto map ccie 10 ipsec-isakmp //配置加密图

R1(config-crypto-map)# set peer 10.1.1.2

R1(config-crypto-map)# set transform-set ccie

R1(config-crypto-map)# match address 100

R1(config-crypto-map)# set ikev2-profile techprofile

R1(config)# int f0/0 //将加密图绑定到接口

R1(config-if)# crypto map ccie

R2配置:

R2(config)# crypto ikev2 profile techprofile

R2(config-ikev2-profile)# match identity remote address 10.1.1.1

R2(config-ikev2-profile)# identity local address 10.1.1.2

R2(config-ikev2-profile)# authentication local pre-share

R2(config-ikev2-profile)# authentication remote pre-share

R2(config-ikev2-profile)# keyring local techk

R2(config-ikev2-profile)# exit

R2(config)# crypto ipsec transform-set ccie ah-md5-hmac

R2(cfg-crypto-trans)# exit

R2(config)# access-list 100 permit ip host 2.2.2.2 host 1.1.1.1

R2(config)# crypto map ccie 10 ipsec-isakmp

R2(config-crypto-map)# set peer 10.1.1.1

R2(config-crypto-map)# set transform-set ccie

R2(config-crypto-map)# match address 100

R2(config-crypto-map)# set ikev2-profile techprofile

R2(config-crypto-map)# exit

R2(config)# int f0/0

R2(config-if)# crypto map ccie

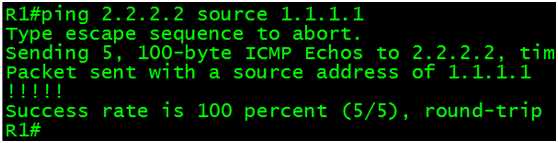

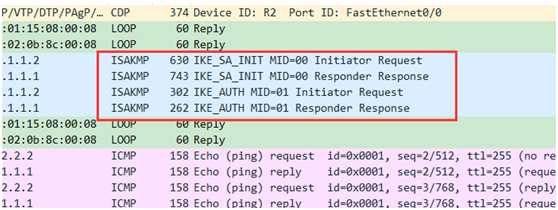

三、测试

四、show

1. show crypto ikev2 proposal

查看proposal配置:show crypto ikev2 proposal

IKEv2 proposal: default //默认的proposal,如果我们不配置proposal则采用默认配置

Encryption : AES-CBC-256 AES-CBC-192 AES-CBC-128

Integrity : SHA512 SHA384 SHA256 SHA96 MD596

PRF : SHA512 SHA384 SHA256 SHA1 MD5

DH Group : DH_GROUP_1536_MODP/Group 5 DH_GROUP_1024_MODP/Group 2

IKEv2 proposal: tech //手动配置的proposal

Encryption : 3DES //加密算法

Integrity : MD596 //哈希算法

PRF : MD5

DH Group : DH_GROUP_3072_MODP/Group 15 //Diffie-Hellman组

2. show crypto ikev2 policy

查看第一阶段策略配置:show crypto ikev2 policy

IKEv2 policy : default //默认的策略,如果我们不手动配置则采用默认配置

Match fvrf : any

Match address local : any

Proposal : default

IKEv2 policy : techp //手动配置的策略

Match fvrf : global

Match address local : any

Proposal : tech

3. show crypto ikev2 sa

4. show crypto ipsec sa

标签:md5 blog ges sha1 shared any cci 匹配 line

原文地址:http://www.cnblogs.com/pzk7788/p/6019913.html