标签:腾讯云 pos 共享 word 开启 类型 read 包含 协议

北京时间2017年5月12日晚,勒索软件"WannaCry"感染事件爆发,全球范围内99个国家遭到大规模网络攻击,被攻击者电脑中的文件被加密,被要求支付比特币以解密文件;众多行业受到影响,比如英国的NHS服务,导致至少40家医疗机构内网被攻陷,电脑被加密勒索;而我国众多行业的也是如此,其中又以教育网最为显著,导致部分教学系统无法正常运行,相关学子毕业论文被加密等。截止到北京时间5月15日09点,目前事件趋势已经蔓延到更多行业,包含金融、能源、医疗、交通等行业均受到影响。

今年4月14日黑客组织Shadow Brokers(影子经纪人)公布了Equation Group(方程式组织)使用的"网络军火",其中包含了一些Windows漏洞(微软编号为MS17-010)和利用工具,这些漏洞利用中以Eternalblue(永恒之蓝)最为方便利用,并且网上出现的相关攻击脚本和利用教程也以该漏洞为主,而在4月14日后我们监控捕获的多起Windows主机入侵事件均是以利用Eternalblue进行入侵;Eternalblue可以远程攻击Windows的445端口,该端口主要用于基于SMB协议的文件共享和打印机共享服务。在以往捕获的利用Eternalblue进行入侵攻击的事件,黑客主要进行挖矿、DDoS等行为,而本次事件则是利用该漏洞进行勒索病毒的植入和传播。

本次事件影响范围广泛,腾讯安全云鼎实验室发布本处理指南意在指导云上用户在遭受攻击前后进行相关处理,个人用户也可参考部分章节。 ?

可以采用一些免疫工具进行自动化的补丁安装和端口屏蔽,比如电脑管家勒索病毒免疫工具(下载地址:http://dlied6.qq.com/invc/xfspeed/qqpcmgr/download/VulDetector.exe

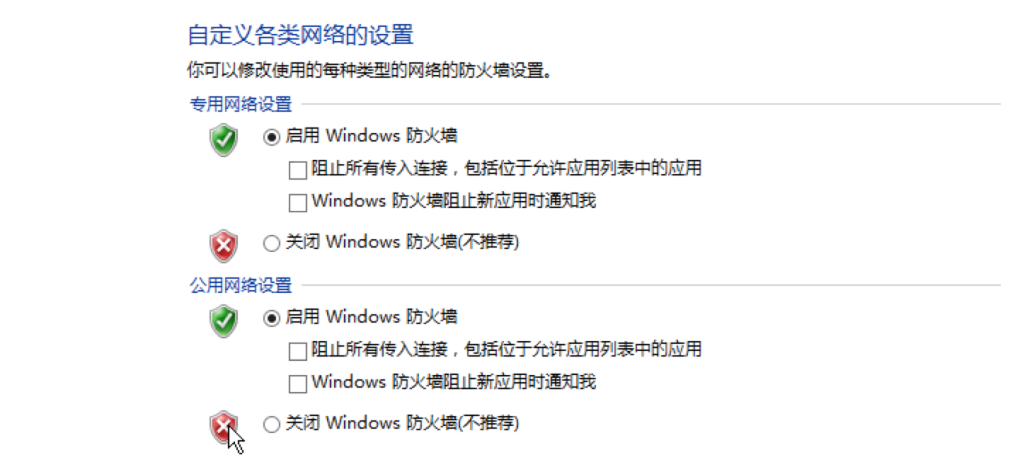

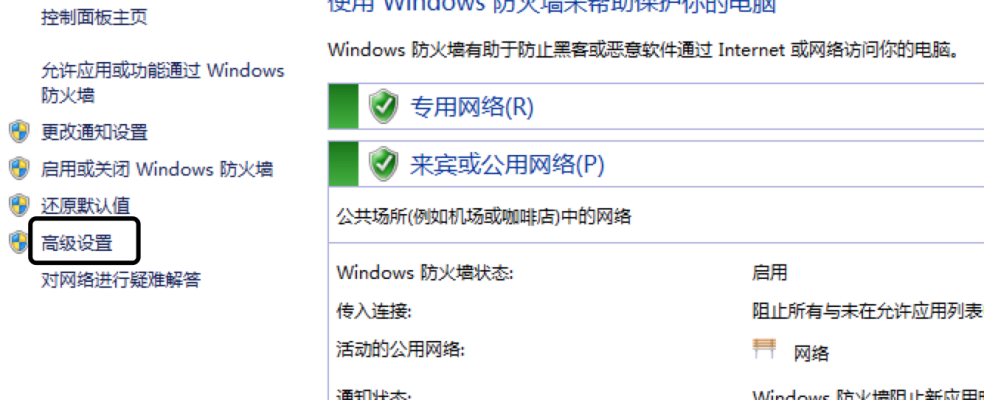

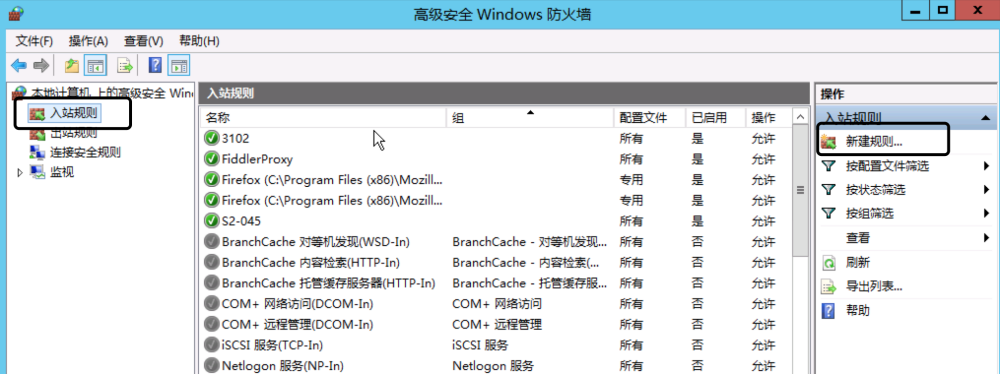

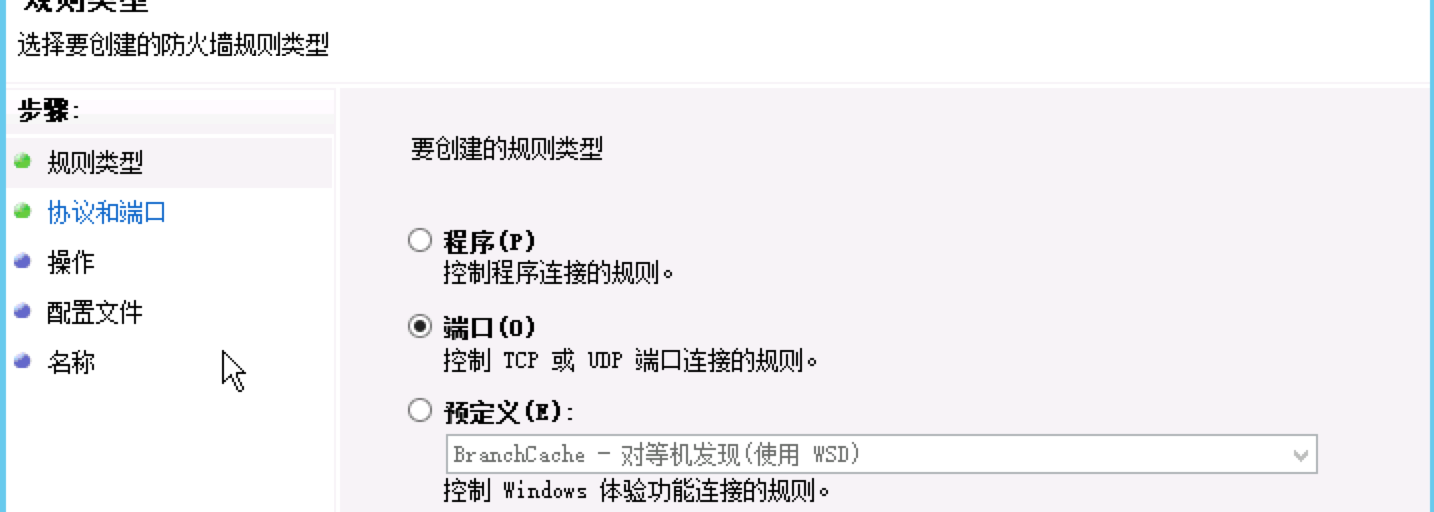

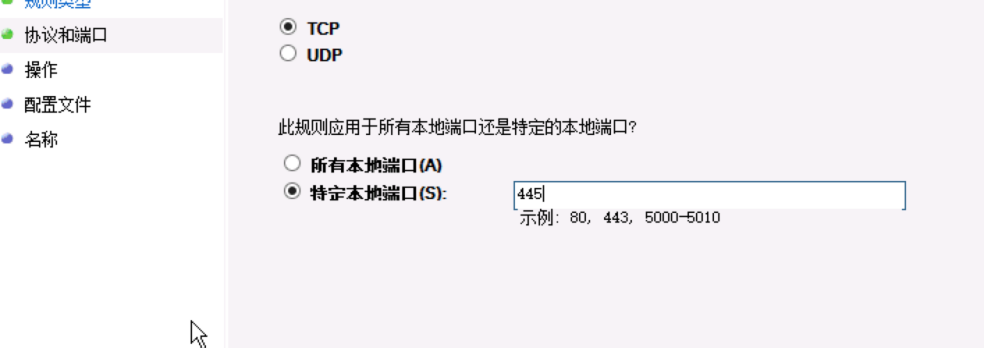

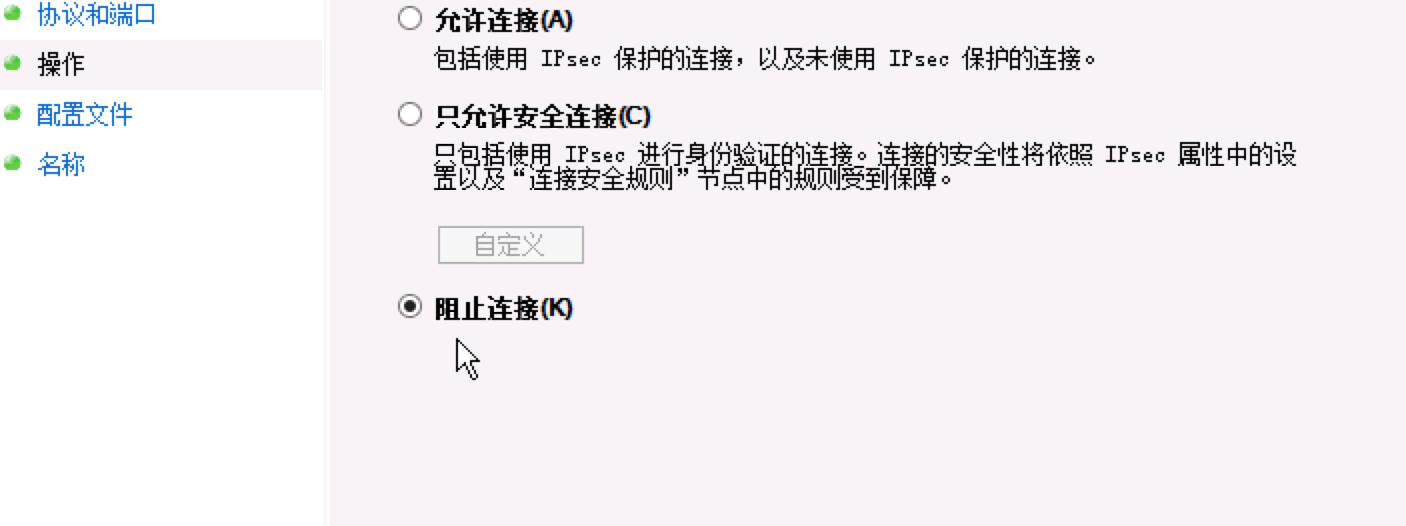

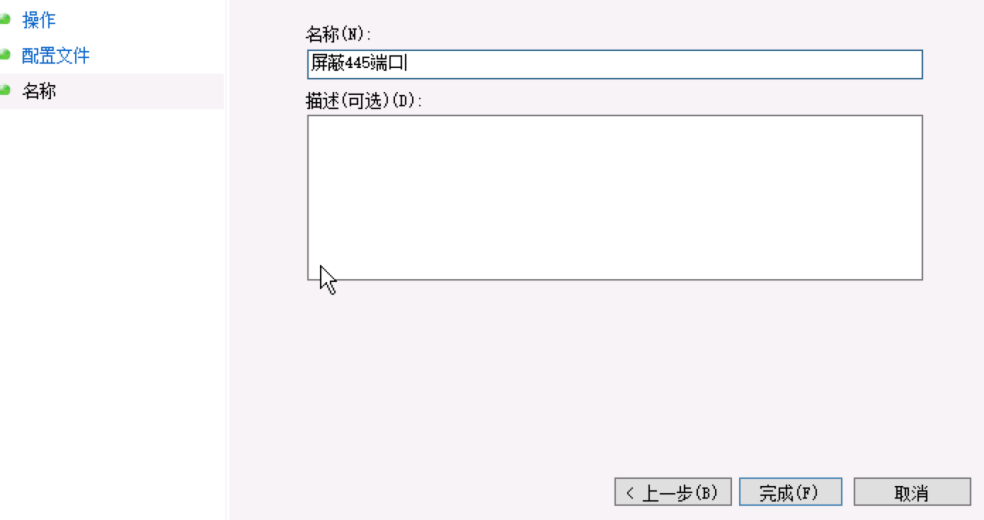

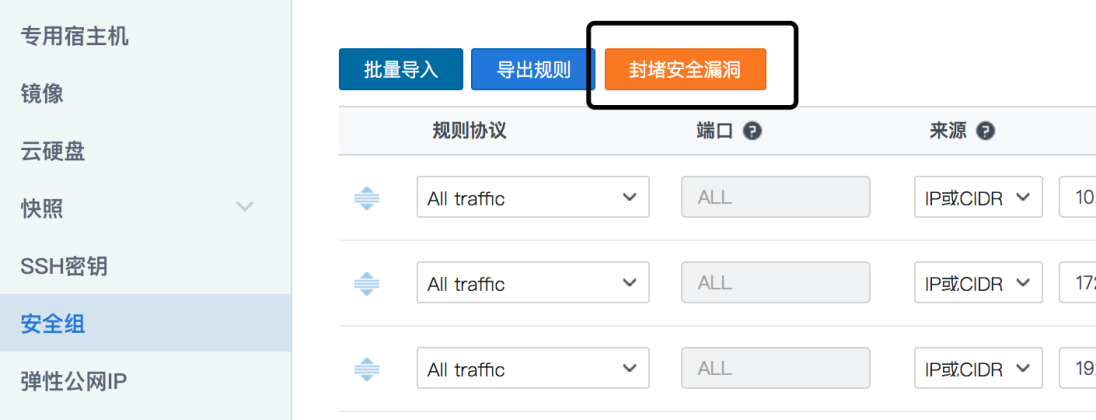

手动关闭端口,下载安装补丁,为确保补丁安装,请一定要手工安装补丁。

http://www.catalog.update.microsoft.com/Search.aspx?q=KB4012598、

https://technet.microsoft.com/zh-cn/library/security/ms17-010.aspx

根据对已有样本分析,勒索软件存在触发机制,如果可以成功访问iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com,则电脑在中了勒索病毒后不会进行文件加密而直接退出。目前该域名已被安全人员注册,可以正常访问。

基于目前已知的情况,当前没有完美的文件恢复方案,可以通过以下的方式恢复部分文件:

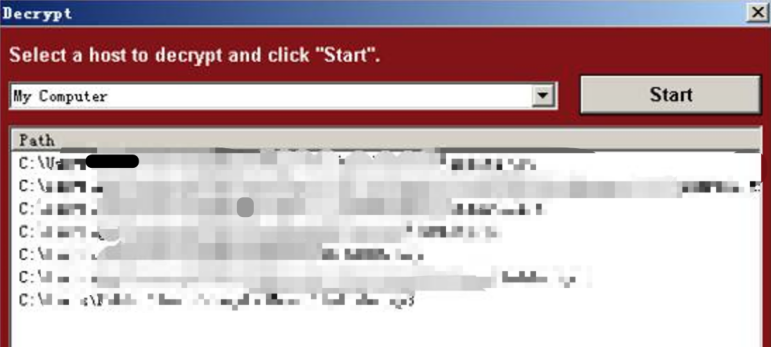

勒索软件带有恢复部分加密文件的功能,可以直接通过勒索软件恢复部分文件,不过该恢复有限;直接点击勒索软件界面上的"Decrypt"可弹出恢复窗口,显示可免费恢复的文件列表,然后点击"Start"即可恢复列表中文件

根据对勒索病毒分析,勒索软件在加密文件后会删除源文件,所以通过数据恢复软件可以有一定概率恢复已被加密的部分文件,可以使用第三方数据恢复工具尝试数据恢复,云上用户请直接联系我们协助处理。 ?

[1] 微软MS17-010漏洞公告及补丁下载

[2] 微软Windows XP/2003补丁下载

[3] 腾讯云事件预警

[4] 勒索病毒”爆发 腾讯云安全专家教你来防范

[5] 电脑管家下载及事件专题页面

[6] 腾讯电脑管家对于WannaCry蠕虫的详细分析

[7] 腾讯云针对方程式工具包预警及修复建议

[8] 腾讯安全反病毒实验室解读“Wannacry”勒索软件

原文出自腾讯云技术社区

原文链接https://www.qcloud.com/community/article/590084

标签:腾讯云 pos 共享 word 开启 类型 read 包含 协议

原文地址:http://www.cnblogs.com/hongge66/p/6858960.html