标签:文件恢复 迁移 概率 2008 r2 vdi smi windows系统 amp 运行

1 概述

WannaCry(又叫Wanna Decryptor),一种“蠕虫式”的勒索病毒软件,大小3.3MB,由不法分子利用NSA(National Security Agency,美国国家安全局)泄露的危险漏洞“EternalBlue”(永恒之蓝)进行传播。该恶意软件会扫描电脑上的TCP 445端口(Server Message Block/SMB),以类似于蠕虫病毒的方式传播,攻击主机并加密主机上存储的文件,然后要求以比特币的形式支付赎金。勒索金额为300至600美元。2017年5月14日,WannaCry 勒索病毒出现了变种:WannaCry 2.0,取消Kill Switch 传播速度或更快。截止2017年5月15日,WannaCry造成至少有150个国家受到网络攻击,已经影响到金融,能源,医疗等行业,造成严重的危机管理问题。中国部分Windows用户遭受感染,校园网用户首当其冲,受害严重,大量实验室数据和毕业设计被锁定加密。

目前,安全业界暂未能有效破除该勒索软件的恶意加密行为。微软总裁兼首席法务官Brad Smith称,美国国家安全局未披露更多的安全漏洞,给了犯罪组织可乘之机,最终带来了这一次攻击了150个国家的勒索病毒。

2 分析

2.1 病毒概况

2017年4月16日,CNCERT主办的CNVD发布《关于加强防范Windows操作系统和相关软件漏洞攻击风险的情况公告》,对影子纪经人“Shadow Brokers”披露的多款涉及Windows操作系统SMB服务的漏洞攻击工具情况进行了通报(相关工具列表如下),并对有可能产生的大规模攻击进行了预警:

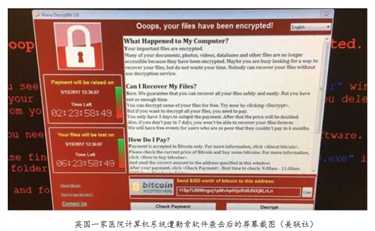

当用户主机系统被该勒索软件入侵后,弹出如下勒索对话框,提示勒索目的并向用户索要比特币。而对于用户主机上的重要文件,如:照片、图片、文档、压缩包、音频、视频、可执行程序等几乎所有类型的文件,都被加密的文件后缀名被统一修改为“.WNCRY”。目前,安全业界暂未能有效破除该勒索软的恶意加密行为,用户主机一旦被勒索软件渗透,只能通过重装操作系统的方式来解除勒索行为,但用户重要数据文件不能直接恢复。

WannaCry主要利用了微软“视窗”系统的漏洞,以获得自动传播的能力,能够在数小时内感染一个系统内的全部电脑。勒索病毒被漏洞远程执行后,会从资源文件夹下释放一个压缩包,此压缩包会在内存中通过密码:WNcry@2ol7解密并释放文件。这些文件包含了后续弹出勒索框的exe,桌面背景图片的bmp,包含各国语言的勒索字体,还有辅助攻击的两个exe文件。这些文件会释放到了本地目录,并设置为隐藏。(#注释:说明一下,“永恒之蓝”是NSA泄露的漏洞利用工具的名称,并不是该病毒的名称#。永恒之蓝”是指NSA泄露的危险漏洞“EternalBlue”,此次的勒索病毒WannaCry是利用该漏洞进行传播的,当然还可能有其他病毒也通过“永恒之蓝”这个漏洞传播,因此给系统打补丁是必须的。)

2017年5月12日,WannaCry蠕虫通过MS17-010漏洞在全球范围大爆发,感染了大量的计算机,该蠕虫感染计算机后会向计算机中植入敲诈者病毒,导致电脑大量文件被加密。受害者电脑被黑客锁定后,病毒会提示支付价值相当于300美元(约合人民币2069元)的比特币才可解锁。

2017年5月13日晚间,由一名英国研究员于无意间发现的WannaCry隐藏开关(Kill Switch)域名,意外的遏制了病毒的进一步大规模扩散。

2017年5月14日,监测发现,WannaCry 勒索病毒出现了变种:WannaCry 2.0, 与之前版本的不同是,这个变种取消了Kill Switch,不能通过注册某个域名来关闭变种勒索病毒的传播,该变种传播速度可能会更快。请广大网民尽快升级安装Windows操作系统相关补丁,已感染病毒机器请立即断网,避免进一步传播感染。

2.2 攻击特点

WannaCry利用Windows操作系统445端口存在的漏洞进行传播,并具有自我复制、主动传播的特性。

被该勒索软件入侵后,用户主机系统内的照片、图片、文档、音频、视频等几乎所有类型的文件都将被加密,加密文件的后缀名被统一修改为.WNCRY,并会在桌面弹出勒索对话框,要求受害者支付价值数百美元的比特币到攻击者的比特币钱包,且赎金金额还会随着时间的推移而增加

2.3 攻击类型

常用的Office文件(扩展名为.ppt、.doc、.docx、.xlsx、.sxi)

并不常用,但是某些特定国家使用的office文件格式(.sxw、.odt、.hwp)

压缩文档和媒体文件(.zip、.rar、.tar、.mp4、.mkv)

电子邮件和邮件数据库(.eml、.msg、.ost、.pst、.deb)

数据库文件(.sql、.accdb、.mdb、.dbf、.odb、.myd)

开发者使用的源代码和项目文件(.php、.java、.cpp、.pas、.asm)

密匙和证书(.key、.pfx、.pem、.p12、.csr、.gpg、.aes)

美术设计人员、艺术家和摄影师使用的文件(.vsd、.odg、.raw、.nef、.svg、.psd)

虚拟机文件(.vmx、.vmdk、.vdi)

2.4 调查处理

欧洲警察署正在与美国联邦调查局(FBI)合作展开调查。英国国家犯罪局正在与欧洲刑警组织以及英国政府通信总部(GCHQ)的国家网络安全中心进行合作,追踪犯罪者。

虽然下黑手者目前还找不到,但其所用的工具,却明确无误地指向了一个机构——NSA(National Security Agency),美国国家安全局。这一机构又称国家保密局,隶属于美国国防部,是美国政府机构中最大的情报部门,专门负责收集和分析外国及本国通讯资料。黑客所使用的“永恒之蓝”,就是NSA针对微软MS17-010漏洞所开发的网络武器。

NSA本身手里握有大量开发好的网络武器,但在2013年6月,“永恒之蓝”等十几个武器被黑客组织“影子经纪人”(ShadowBreakers)窃取。

2017年3月,微软已经放出针对这一漏洞的补丁,但是一是由于一些用户没有及时打补丁的习惯,二是全球仍然有许多用户在使用已经停止更新服务的WindowsXP等较低版本,无法获取补丁,因此在全球造成大范围传播。加上“蠕虫”不断扫描的特点,很容易便在国际互联网和校园、企业、政府机构的内网不间断进行重复感染

2.5 涉及范围

(1)WannaCry国内

2017年5月12日晚,中国大陆部分高校学生反映电脑被病毒攻击,文档被加密。病毒疑似通过校园网传播。随后,山东大学、南昌大学、广西师范大学、东北财经大学等十几家高校发布通知,提醒师生注意防范。除了教育网、校园网以外,新浪微博上不少用户反馈,北京、上海、江苏、天津等多地的出入境、派出所等公安网也疑似遭遇了病毒袭击。

中石油所属部分加油站运行受到波及。5月13日,包括北京、上海、杭州、重庆、成都和南京等多地中石油旗下加油站在当天凌晨突然断网,因断网无法刷银行卡及使用网络支付,只能使用现金,加油站加油业务正常运行。

截至14日10时30分,国家互联网应急中心已监测到约242.3万个IP地址遭受“永恒之蓝”漏洞攻击;被该勒索软件感染的IP地址数量近3.5万个,其中中国境内IP约1.8万个。

2017年5月15日,珠海市公积金中心下发了《关于5月15日暂停办理住房公积金业务的紧急通知》,为有效应对Windows操作系统敲诈者病毒在互联网和政企专网大面积蔓延,对住房公积金业务数据和服务终端资料可能造成的安全威胁,珠海市住房公积金管理中心决定加固升级内外网络,暂停办理所有住房公积金业务。

陕西部分地市的交通管理网络也受到了勒索病毒爆发的影响,暂停了业务办理[10] 。此外,部分地区因“系统维护”发布相关通知,暂停办理交管、出入境等业务。

(2)WannaCry国外

俄罗斯:内政部称约1000台Windows计算机遭到攻击,但表示这些计算机已经从该部门计算机网络上被隔离。

英国:2017年5月13日,全球多地爆发“WannaCry”勒索病毒,受影响的包括英国16家医院(截止北京时间5月13日5点)。

朝鲜:在这大范围的攻击下逃过一劫,守住了一方净土。

日本:日本警察厅当天表示在该国国内确认了2起,分别为某综合医院和个人电脑感染病毒,并未造成财产损失。尚不清楚日本的案例是否包含在这150个国家中。

西班牙:国家情报中心证实,西班牙多家公司遭受了“大规模”的网络黑客攻击。该国电信业巨头西班牙电信总部的多台电脑陷入瘫痪。

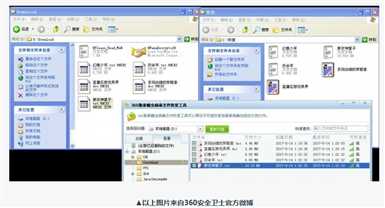

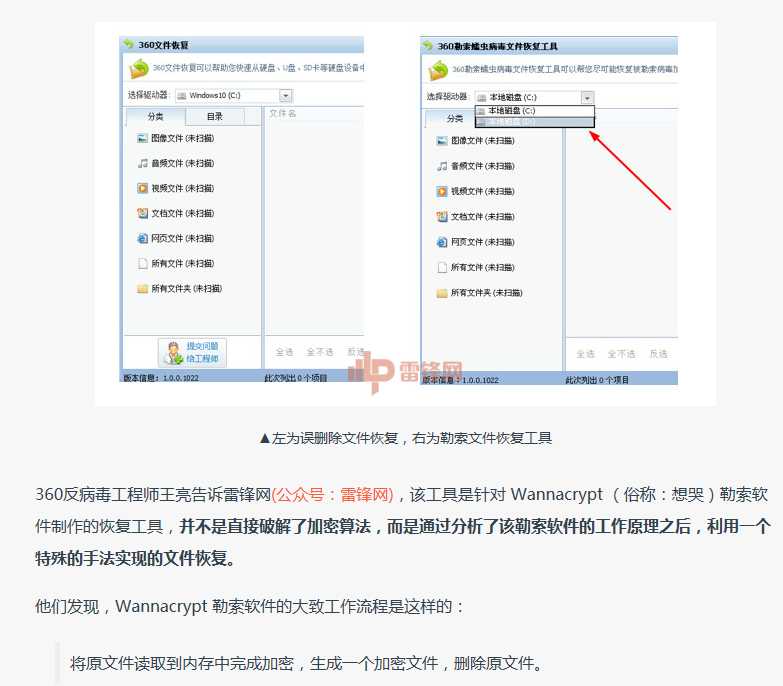

3 360安全卫士公布软件恢复方法

文件恢复工具下载地址 :http://dl.360safe.com/recovery/RansomRecovery.exe

选择加密文件所在驱动器

扫描后,选择要恢复的文件

恢复前后对比图

在微博中,作者强烈建议用户选择把恢复的文件保存在干净的移动硬盘或U盘上。同时作者还表示并不能百分之百恢复文件,但是有

可能恢复一定比例文件,成功概率会受到文件数量等多重因素影响:

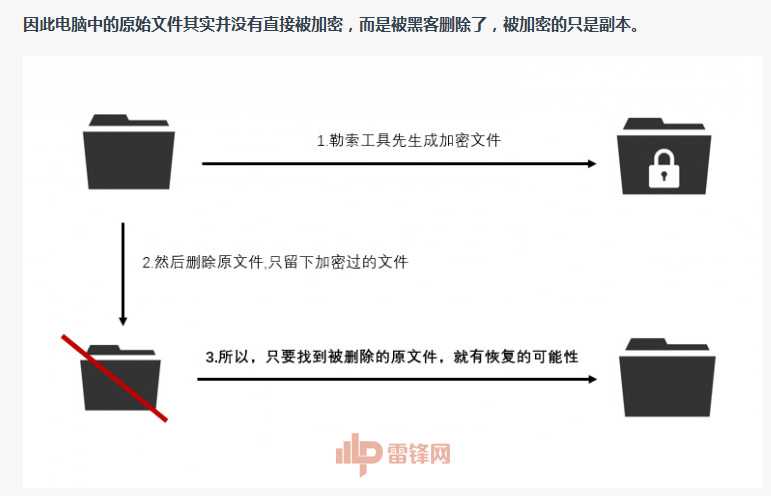

根据此前安全研究者的说法,勒索软件采用的是 RSA + AES 加密算法,属于几乎无法在有限时间内破解的加密算法,那么此次360发

布的工具又是基于什么原理呢?为什么恢复文件还存在一定概率?而且,不少网友发现,此次的“勒索蠕虫病毒文件恢复工具”和360此前

推出的“误删除文件恢复工具”极其相似,这又是为什么呢?他们是否使用了类似原理?

4 勒索加密算法(关于加密算法,后期有时间,单独写一篇文章,这里只是略提及)

(1)RSA

(2)AES

总结:AES和RSA加密算法比价复杂,如AES 32位加密,破解难度极大。

5 操作指南

5.1 开启防火墙(比较简单,跳过)

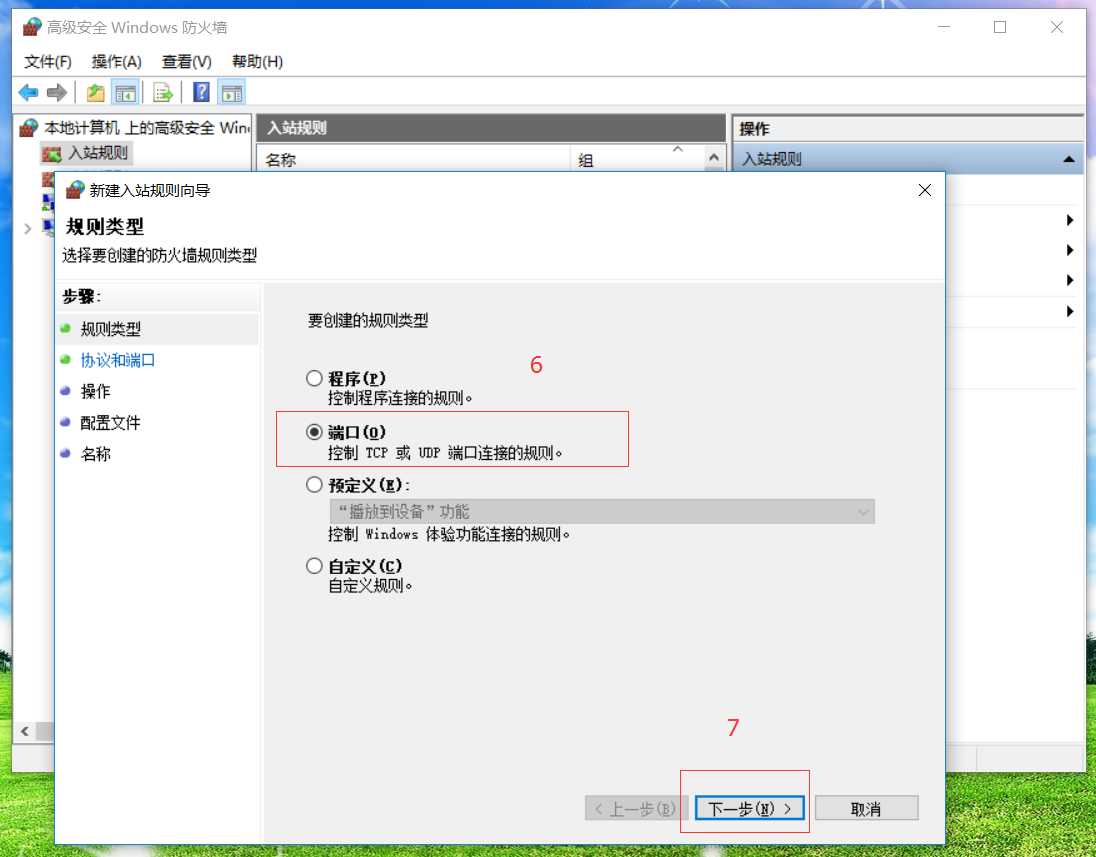

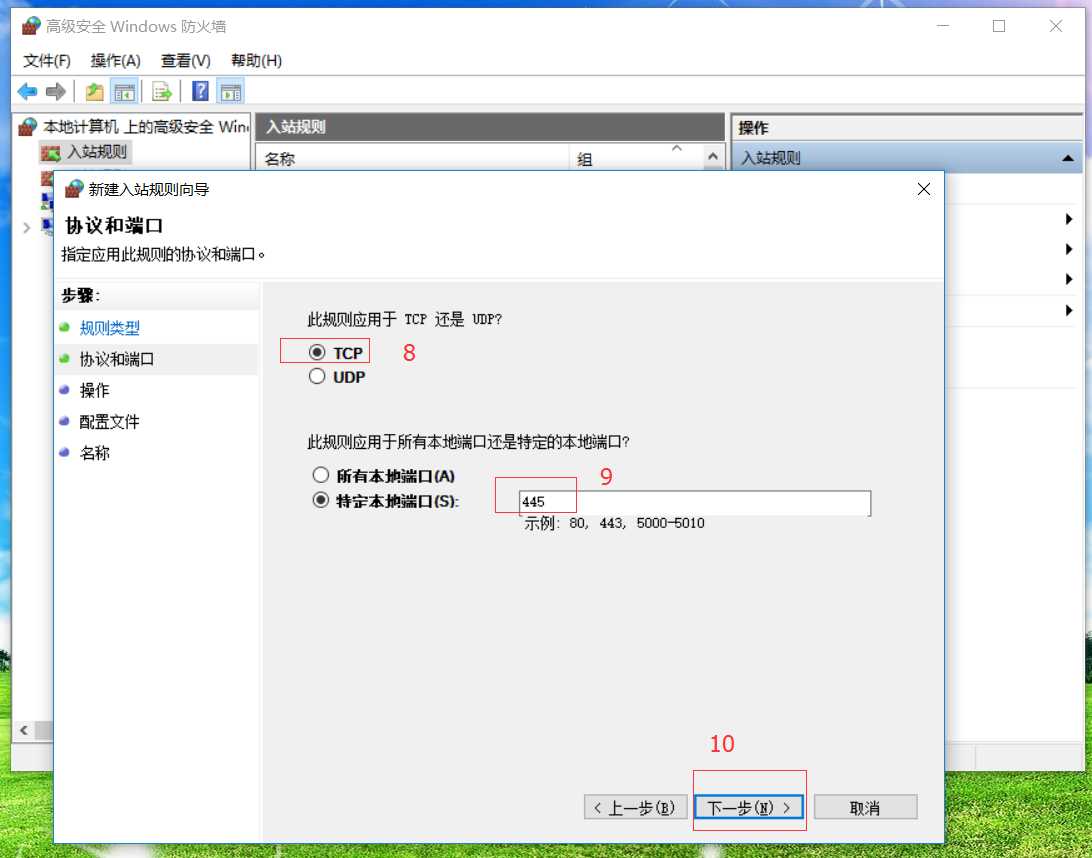

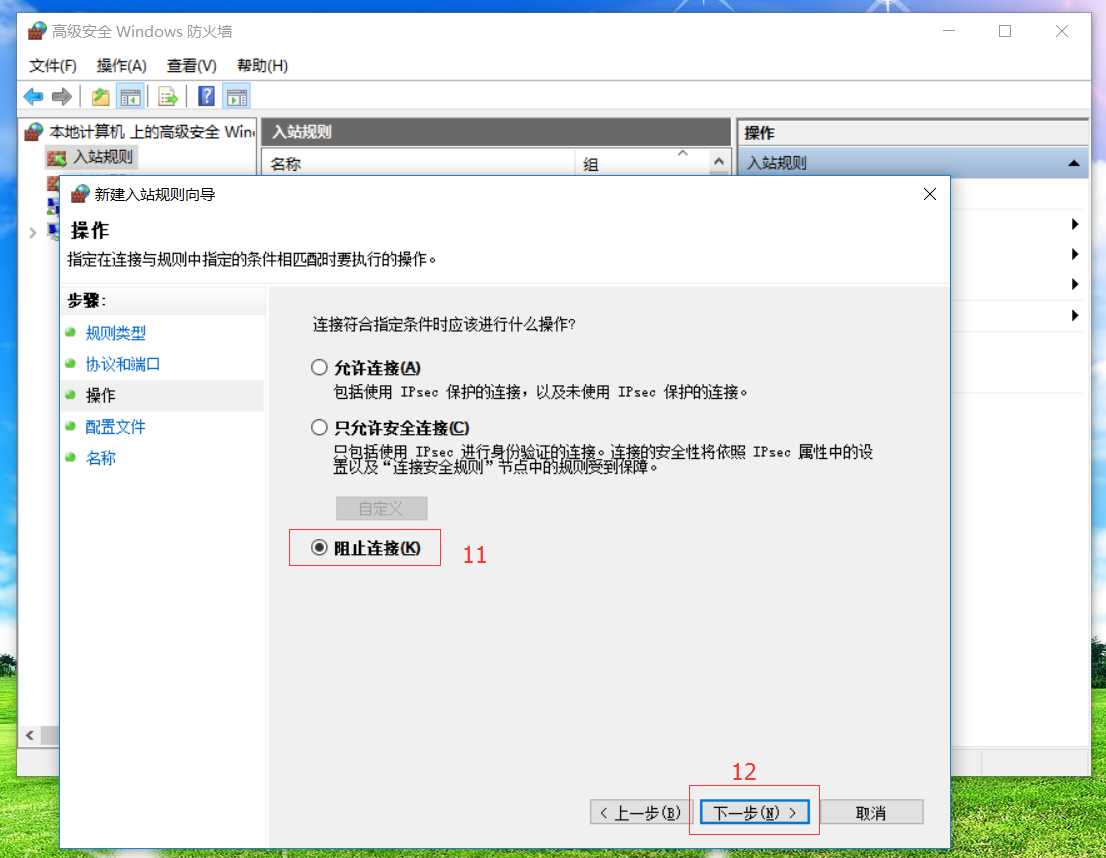

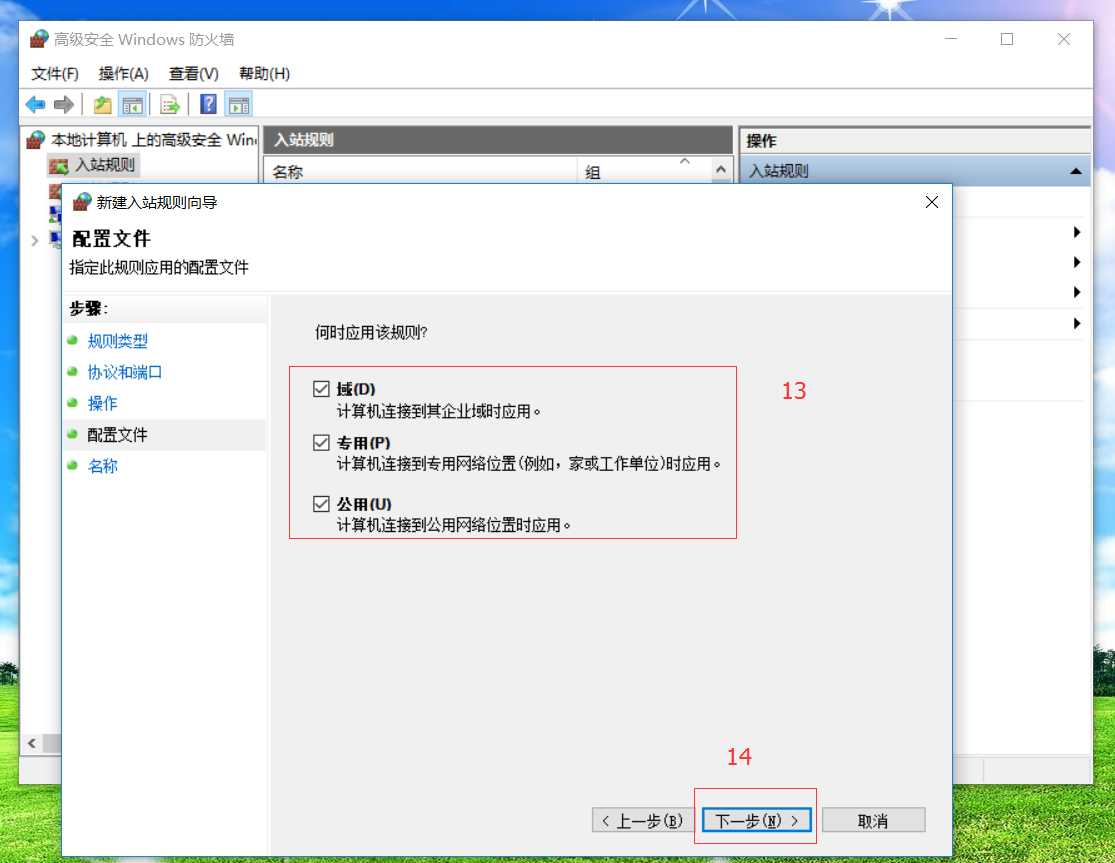

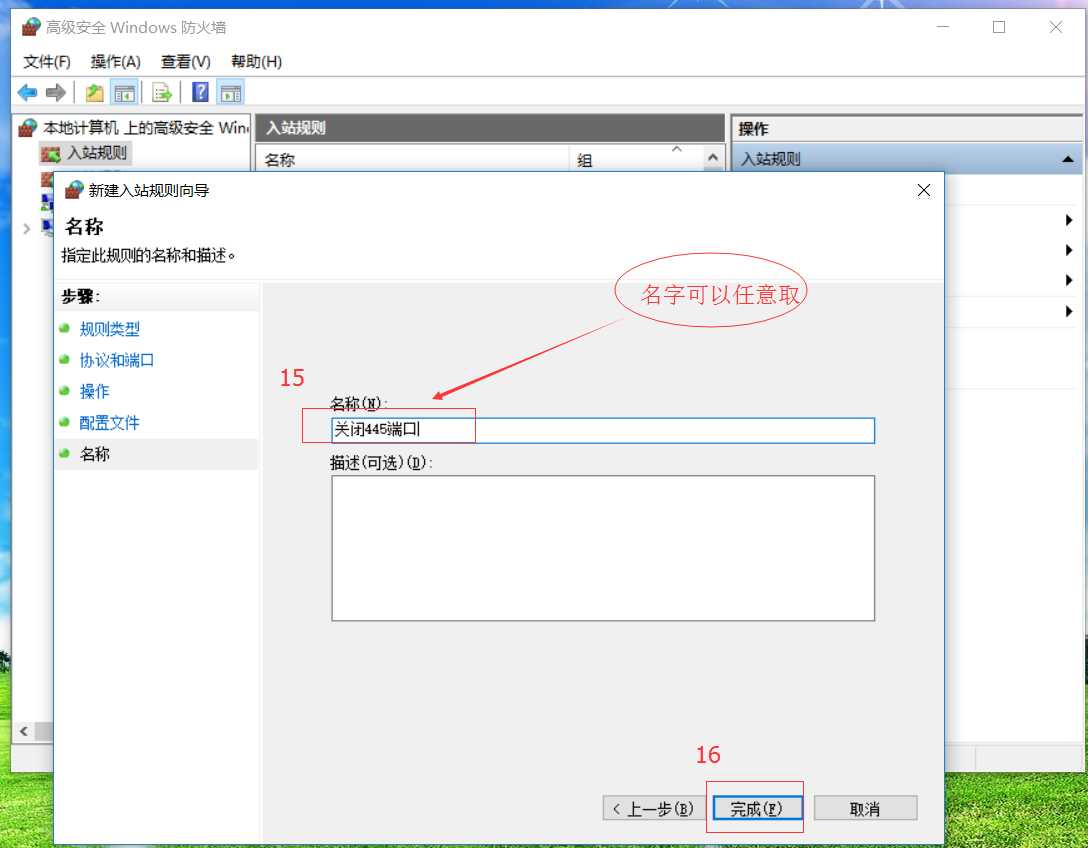

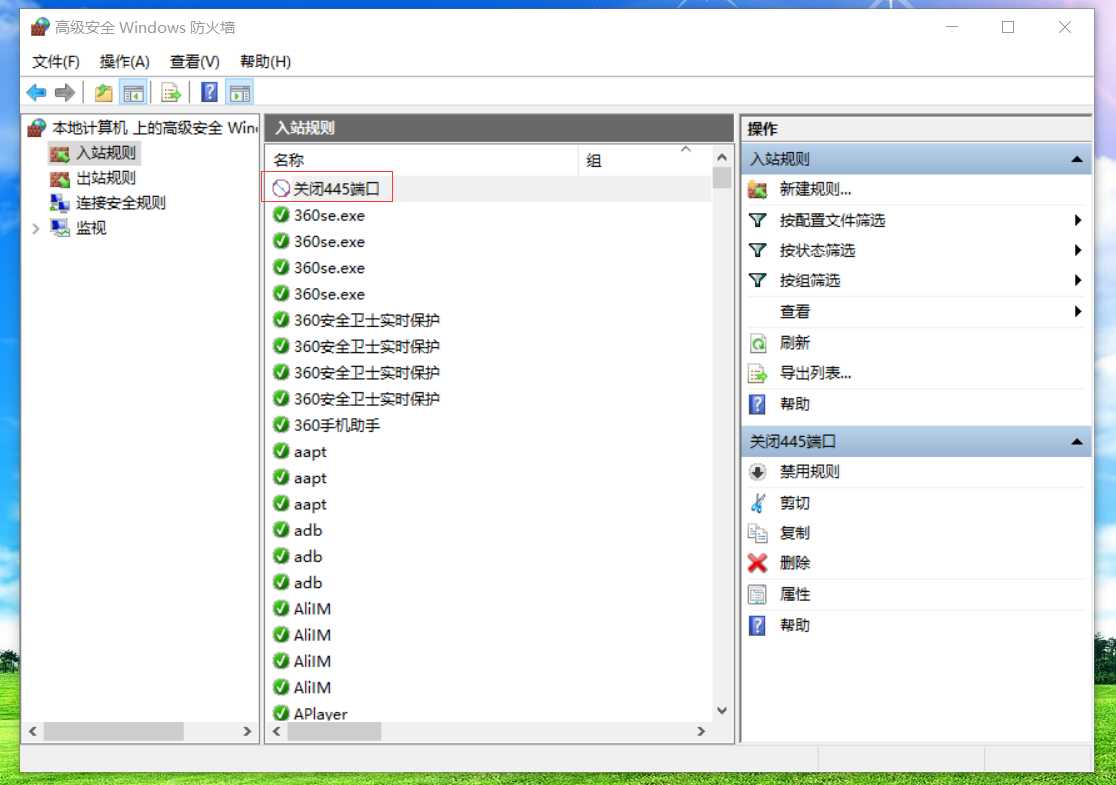

5.2 关闭445端口

第一种方法

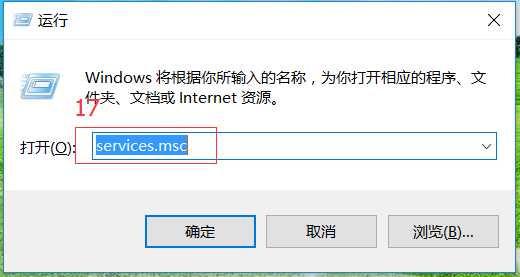

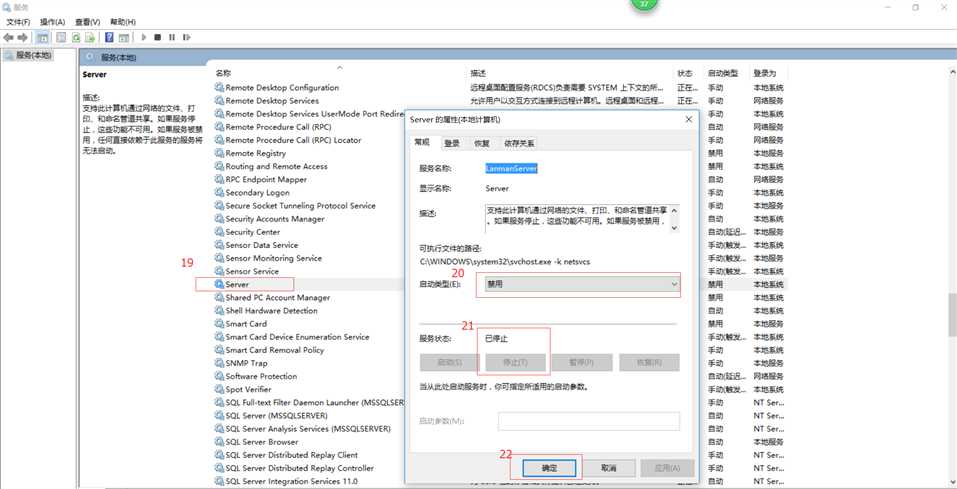

关闭服务server:Win+R,输入services.msc

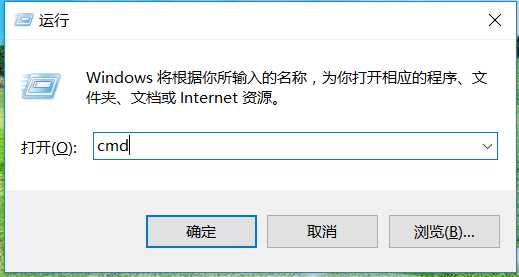

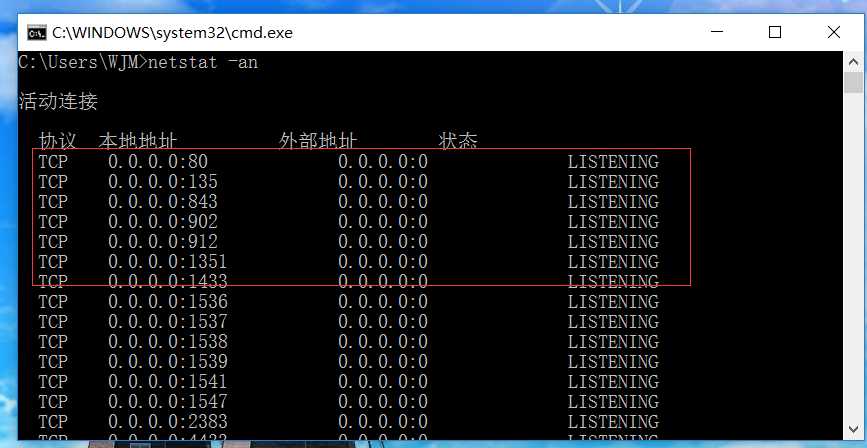

检测445端口是否关闭:Win+R,输入cmd,DOS命令:netstat -an

445端口已关闭

第二种方式:通过注册表关闭(比较简单,跳过)

5.3 升级XP系统(简单,跳过)

5.4 给不同系统打补丁

下载地址:https://technet.microsoft.com/zh-cn/library/security/MS17-010

下载时,对应好相应OS版本。

NSA检测:http://dl.360safe.com/nsa/nsatool.exe

5.5 开启OS自动更新(比较简单,跳过)

5.6常见问题答疑

(1)这个勒索病毒会攻击哪些系统?

答:这次病毒爆发影响确实非常大,为近年来所罕见。该病毒利用NSA“永恒之蓝”这个严重漏洞传播,几乎所有的Windows系统如果没有打补丁,都会被攻击。

微软在今年 3 月发布了 MS17-010 安全更新,以下系统如果开启了自动更新或安装了对应的更新补丁,可以抵御该病毒——Windows Vista、Windows Server 2008、Windows 7、Windows Server 2008 R2、Windows 8.1、Windows Server 2012、Windows 10、Windows Server 2012 R2、Windows Server 2016 。

最安全的是Windows 10 的用户,该系统是是默认开启自动更新且无法关闭的,所以不会受该病毒影响。

另外:由于此次事件影响巨大,微软破天荒的再次为已经不在维护期的Windows XP、Windows 8和 Windows Server 2003 提供了紧急安全补丁更新。

(2)除了Windows系统的电脑外,手机、Pad、Mac等终端是否会被攻击?

答:不会的,病毒只攻击Windows系统的电脑,手机等终端不会被攻击,包括Unix、Linux、Android等系统都不会受影响。

请大家不要惊慌,不要听信谣言。例如下图,明显是假的,是造谣者PS的。

(3)被这个勒索病毒感染后的症状是什么?

答:中毒后最明显的症状就是电脑桌面背景被修改,许多文件被加密锁死,病毒弹出提示。

被病毒加密锁死的文件包括以下后缀名:

.doc;.docx;.xls;.xlsx;.ppt;.pptx;.pst;.ost;.msg;.eml;.vsd;.vsdx;.txt;.csv;.rtf;.123;.wks;.wk1;.pdf;.dwg;.onetoc2;.snt;.jpeg;.jpg;.docb;.docm;.dot;.dotm;.

(4)小白用户如何防御这个勒索病毒?

广大用户无需过度担心,安装“火绒安全软件”即可防御这个勒索病毒,以及新出现的变种。同时,请给操作系统升级、安装补丁程序。

(5)哪些用户容易被感染,为什么政府机关和大学是重灾区?

目前这个病毒通过共享端口传播,除了攻击内网IP以外,也会在公网进行攻击。但是,只有直接暴露在公网且没有安装相应操作系统补丁的计算机才会受到影响,因此那些通过路由拨号的个人用户,并不会直接通过公网被攻击。如果企业网络也是通过总路由出口访问公网的,那么企业网络中的电脑也不会受到来自公网的直接攻击,但并不排除病毒未来版本会出现更多传播渠道。

很多校园网或其他网络存在一些直接连接公网的电脑,而内部网络又类似一个大局域网,因此一旦暴露在公网上的电脑被攻破,就会导致整个局域网存在被感染的风险。

根据“火绒威胁情报系统”的数据,互联网个人用户被感染的并不多。

(6)已经被感染用户,能否恢复被加密锁死的文件?

结论:这非常难,几乎不可能,即使支付赎金,也未必能得到解密密钥。

相比以往的勒索病毒,这次的WannaCry病毒存在一个致命缺陷——病毒作者无法明确认定哪些受害者支付了赎金,因此很难给出相应的解密密钥(密钥是对应每一台电脑的,没有通用密钥)。

请不要轻易支付赎金(比特币),如上所述,即使支付了赎金,病毒作者也无法区分到底谁支付赎金并给出相应密钥。

网上流传一些“解密方法”,甚至有人说病毒作者良心发现,已经公布了解密密钥,这些都是谣言。这个勒索病毒和以往的绝大多数勒索病毒一样,是无法解密的,请不要相信任何可以解密的谎言,防止上当受骗。

某些安全公司也发布了解密工具,其实是“文件修复工具”,可以有限恢复一些被删除的文件,但是依然无法解密被锁死的文件。

(7)“永恒之蓝”和“勒索病毒”是什么关系?

答:“永恒之蓝”是指NSA泄露的危险漏洞“EternalBlue”,此次的勒索病毒WannaCry是利用该漏洞进行传播的,当然还可能有其他病毒也通过“永恒之蓝”这个漏洞传播,因此给系统打补丁是必须的。

(8)听说一个英国小哥的意外之举,阻止了近日席卷全球网络的比特币勒索病毒攻击事件的继续蔓延,拯救了全世界,是不是真的?

答:勒索病毒WannaCry的病毒体中包含了一段代码,内容是病毒会自动联网检测“http://www.iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com”这个网址是否可以访问,如果可以访问,则不再继续传播。这就是该病毒的“神奇开关”。

国外安全研究人员(英国小哥)发现这段代码后立刻注册了这个网址,的确是有效地阻止了该病毒的更大范围的传播。但是,这仅仅阻止了病毒的传播,已经被感染的电脑依然被攻击,文件会被加密锁死。

另外,病毒体中的这段代码没有被加密处理,任何一个新的病毒制造者都可以修改、删除这段代码,因此未来可能出现“神奇开关”被删除了的新变种病毒。

(9)如果使用正版操作系统,并开启了自动更新,那还是否需要使用网上的免疫工具?

答:Vista以上系统如果开启了自动更新,就不需要使用任何免疫工具,更不需要手工关闭相关端口。Winxp、Win2003和Win8这3个系统如果打了微软紧急提供的补丁,也无需再用免疫工具,以及手动关闭端口。

6 建议

(1)开机前,拔掉网线、停用无线等一切互联网连接;

(2)在拔掉一切网线后,开机,对关键数据进行备份和关键数据迁移(转移到非网络连接本地服务器存储);

(3)使用安全(无病毒)的U盘下载系统补丁(https://technet.microsoft.com/zh-cn/library/security/ms17-010.aspx),并给每台计算机打上该补丁(注意仔细核对操作系统的版本并下载相应补丁);

(4)使用安全(无病毒)的U盘下载“360NSA武器库免疫工具”(https://technet.microsoft.com/zh-cn/library/security/ms17-010.aspx),对计算机补丁升级情况进行安全检测;60安全中心也已推出“NSA武器库免疫工具”,(NSA武器库免疫工具:http://dl.360safe.com/nsa/nsatool.exe)免疫工具可以关闭漏洞利用的端口,防止电脑被NSA黑客武器植入勒索病毒等恶意程序。建议电脑用户尽快使用360“NSA武器库免疫工具”进行防御;

(5)关闭计算机操作系统不必要开放的445、135、137、138、139等端口关闭网络共享功能;

(6)完成上述步骤后,方可联网;

(7)不要打开陌生邮件;

(8)升级低版本操作系统,尤其是windows 2003和windows XP,最低升级到win7;

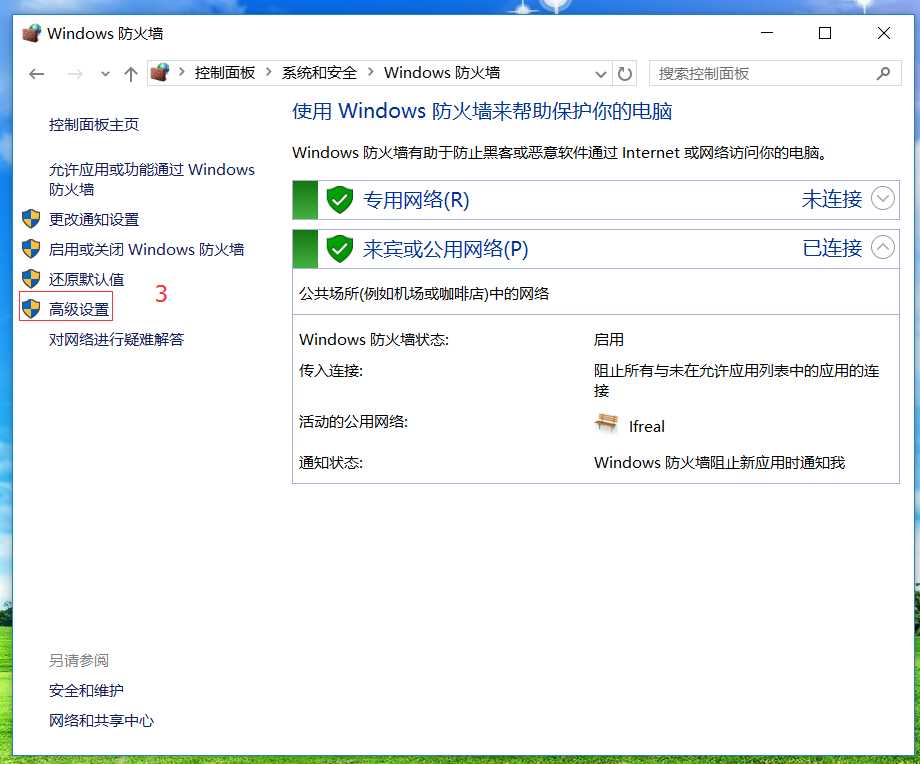

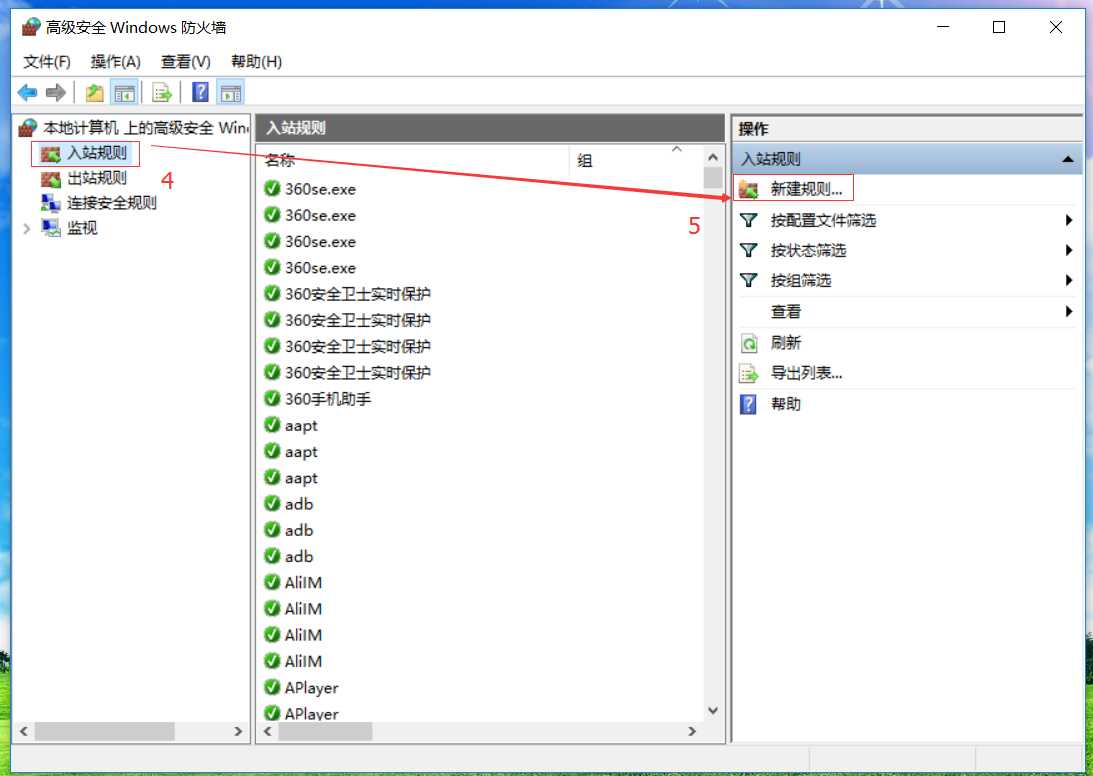

(9)未升级操作系统的处理方式(不推荐,临时缓解)。打开“Windows防火墙”,进入“高级设置”,在入站规则里禁用“文件和打印机共享”相关规则;

(10)使用正版操作系统;

(11)建议win7及以上版本的系统安装微软MS17-010补丁(Windows XP/2003 微软已停止服务)。https://technet.microsoft.com/zh-cn/library/security/MS17-010;

(12)单位要规范员工网络下载,尤其是文件,邮件,软件等,下载的资料经过杀毒软件杀毒后再打开;

(13)一旦发现电脑有异常,马上隔离处理;

参考文献

【1】http://www.tuicool.com/articles/2yMFR3Y

【2】http://liuxingliang.baijia.baidu.com/article/850507

【3】http://liuxingliang.baijia.baidu.com/article/850507

【4】http://www.leiphone.com/news/201705/KNhWA9frdZpfCZNu.html

标签:文件恢复 迁移 概率 2008 r2 vdi smi windows系统 amp 运行

原文地址:http://www.cnblogs.com/wangjiming/p/6879570.html