标签:mysq 0.12 技术 microsoft 线索 ddr 关联 通过 .net

网络对抗技术

实验报告

|

实验一 |

|

网络侦查与网络扫描 |

|

学生姓名 |

孙静舒 |

|

年级 |

14 |

|

区队 |

四区 |

|

指导教师 |

高见 |

信息技术与网络安全学院

2017年7月7日

实验任务总纲

2017—2018 学年 第 一 学期

一、实验目的

1.加深并消化本课程授课内容,复习所学过的互联网搜索技巧、方法和技术;

2.了解并熟悉常用搜索引擎、扫描工具、社交网站等互联网资源,对给定的任务进行搜索、关联、分析;

3.达到巩固课程知识和实际应用的目的。

二、实验要求

1.认真阅读每个实验内容,需要截图的题目,需清晰截图并对截图进行标注和说明。

2.文档要求结构清晰,图文表达准确,标注规范。推理内容客观、合理、逻辑性强。

3.软件工具可使用office2003或2007、Nmap、等。

4.实验结束后,保留电子文档。

三、实验步骤

1.准备

提前做好实验准备,实验前应把详细了解实验目的、实验要求和实验内容,熟悉并准备好实验用的软件工具,按照实验内容和要求提前做好实验内容的准备。

2.实验环境

描述实验所使用的硬件和软件环境(包括各种软件工具);

开机并启动软件office2003或2007、浏览器、扫描软件。

3.实验过程

1)启动系统和启动工具软件环境。

2)用软件工具实现实验内容。

4.实验报告

按照统一要求的实验报告格式书写实验报告。把按照模板格式编写的文档嵌入到实验报告文档中,文档按照规定的书写格式书写,表格要有表说图形要有图说。

实验任务(一)

网络侦查是指黑客为了更加有效地实施攻击而在攻击前或攻击过程中对目标主机的所有探测活动。网络侦查有时也被称为“踩点”。通常“踩点”包括以下内容:目标主机的域名、IP地址、操作系统类型、开放了哪些端口,以及这些端口后面运行着什么样的应用程序,这些应用程序有没有漏洞等。那么如何收集信息呢?可以利用与技术无关的“社会工程学”,搜索引擎以及扫描工具。

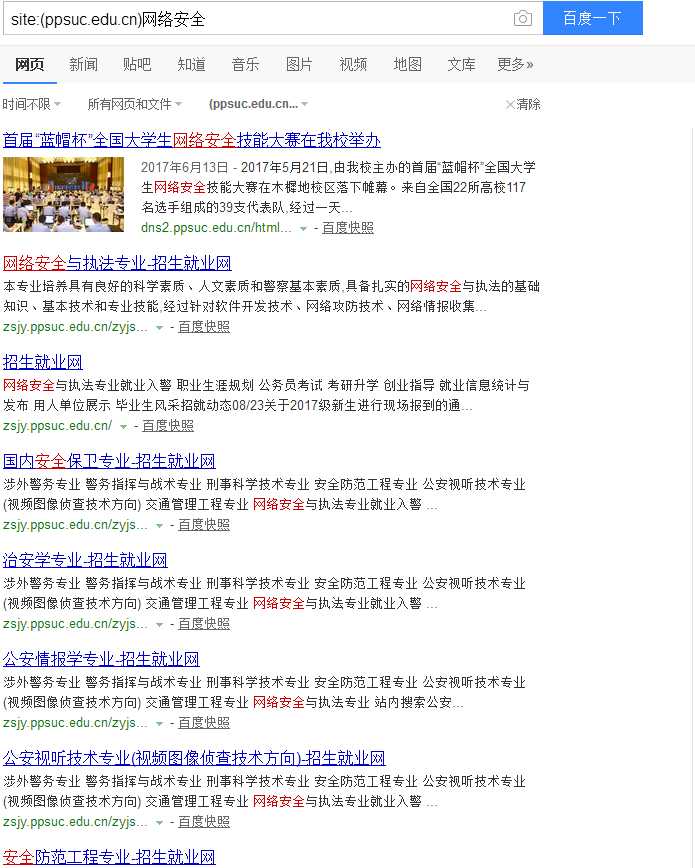

问题一:

用百度或google搜索www.ppsuc.edu.cn中所有包含“网络安全”的网页。(附截图)

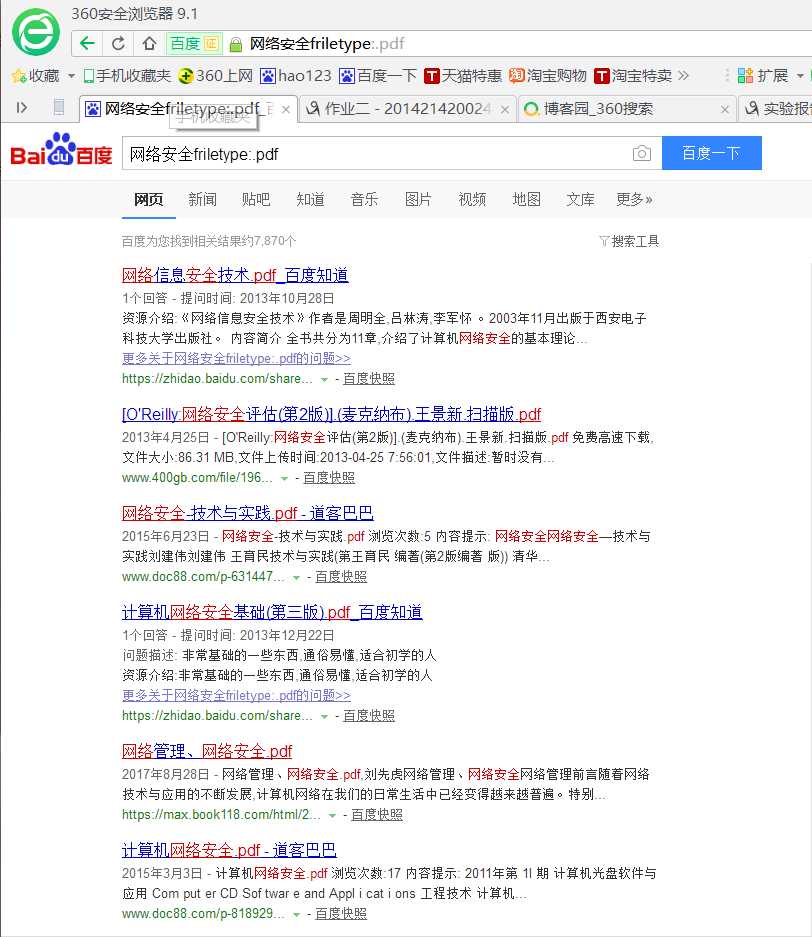

问题二:

用百度或google搜索所有包含“网络安全”的pdf文档(附截图)

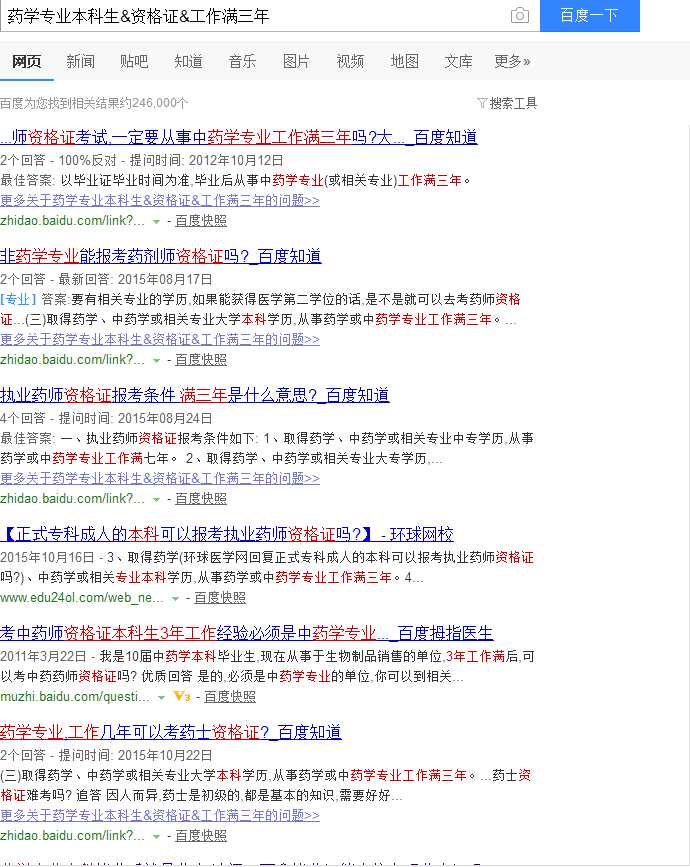

问题三:

小丽是药学专业的一名本科生,现已从事药学专业的工作,目前她想考取一个资格证,但是报名条件中要求其工作满三年。那么,小丽想考取的是什么证。(请回答并附截图证明。)

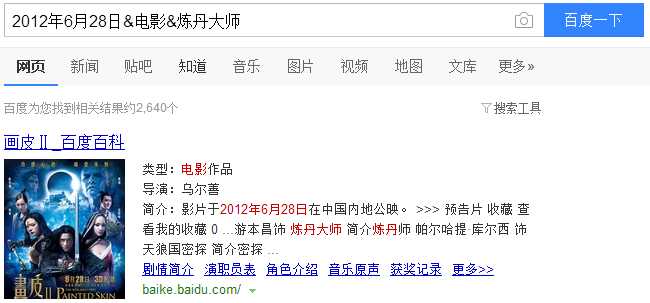

问题四:

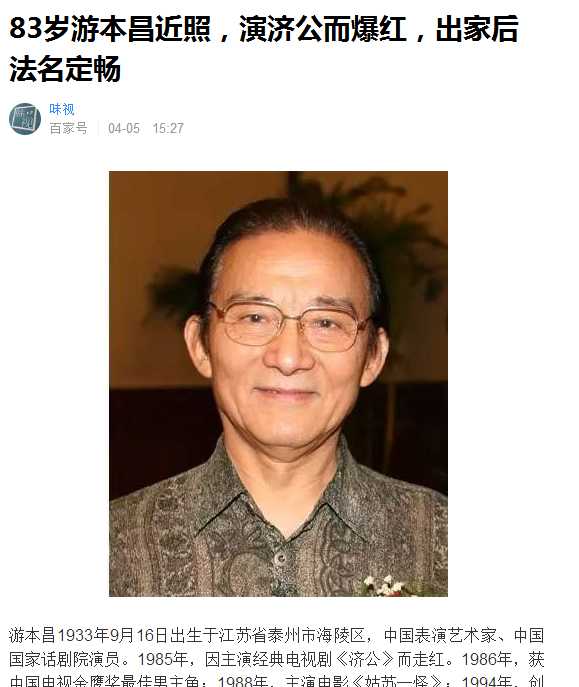

6月28日是小王的生日,他是中国人民公安大学2008年入学的本科生。在大四这年,为了庆祝生日,他和朋友们一起看了一场刚好在生日这天上映的国产玄幻电影。在这场电影中,饰演“炼丹大师”角色的演员曾经出家,请问他当时的法号是什么?(附截图)

问题五:

210.31.48.31,该IP地址是属于哪个单位的(附截图)

问题六:

在一个案件中,获取了犯罪嫌疑人的一个MAC地址:40-16-9F-4E-7F-B4,请查询该MAC地址对应的厂商是(附截图)

问题七:

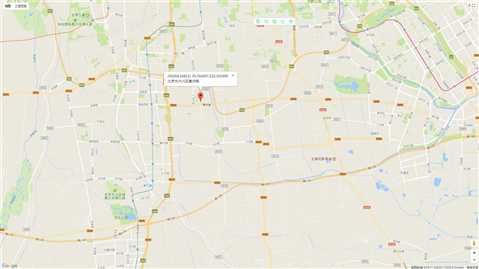

在一个案件中,获取了犯罪嫌疑人的LAC是41064,CID是16811,这个人可能在什么地方?(附截图)

问题八:

获取www.zzz.gov.cn域名注册时,注册人的邮箱是(附截图)

问题九:

通过一个人的QQ号码,从互联网扩充相关线索。如网络昵称,MSN号码等信息。

也可以自己选择一个网络虚拟身份(QQ,Mail,Tel),通过互联网搜索获取该虚拟身份的其它相关信息。(请说明推理过程,附搜索截图)

例如:昵称->邮箱->QQ号码->电话、姓名->微信->物理地址...................

问题十:

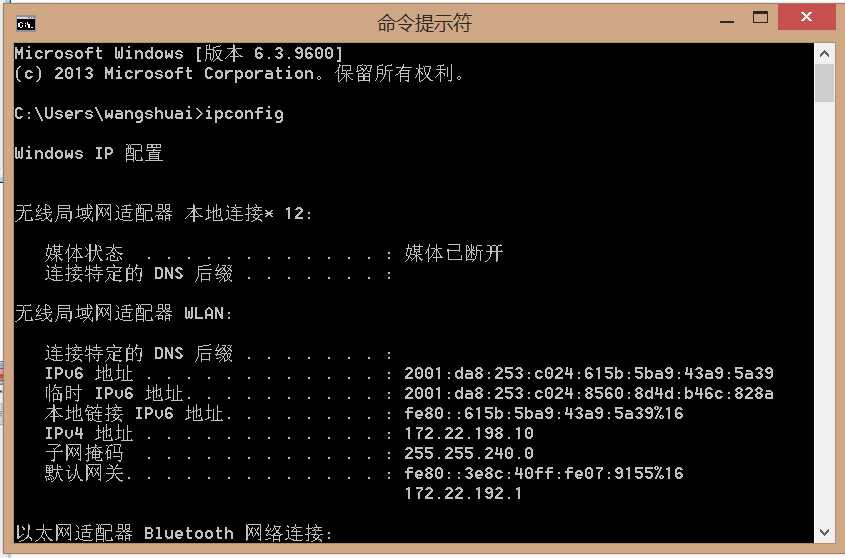

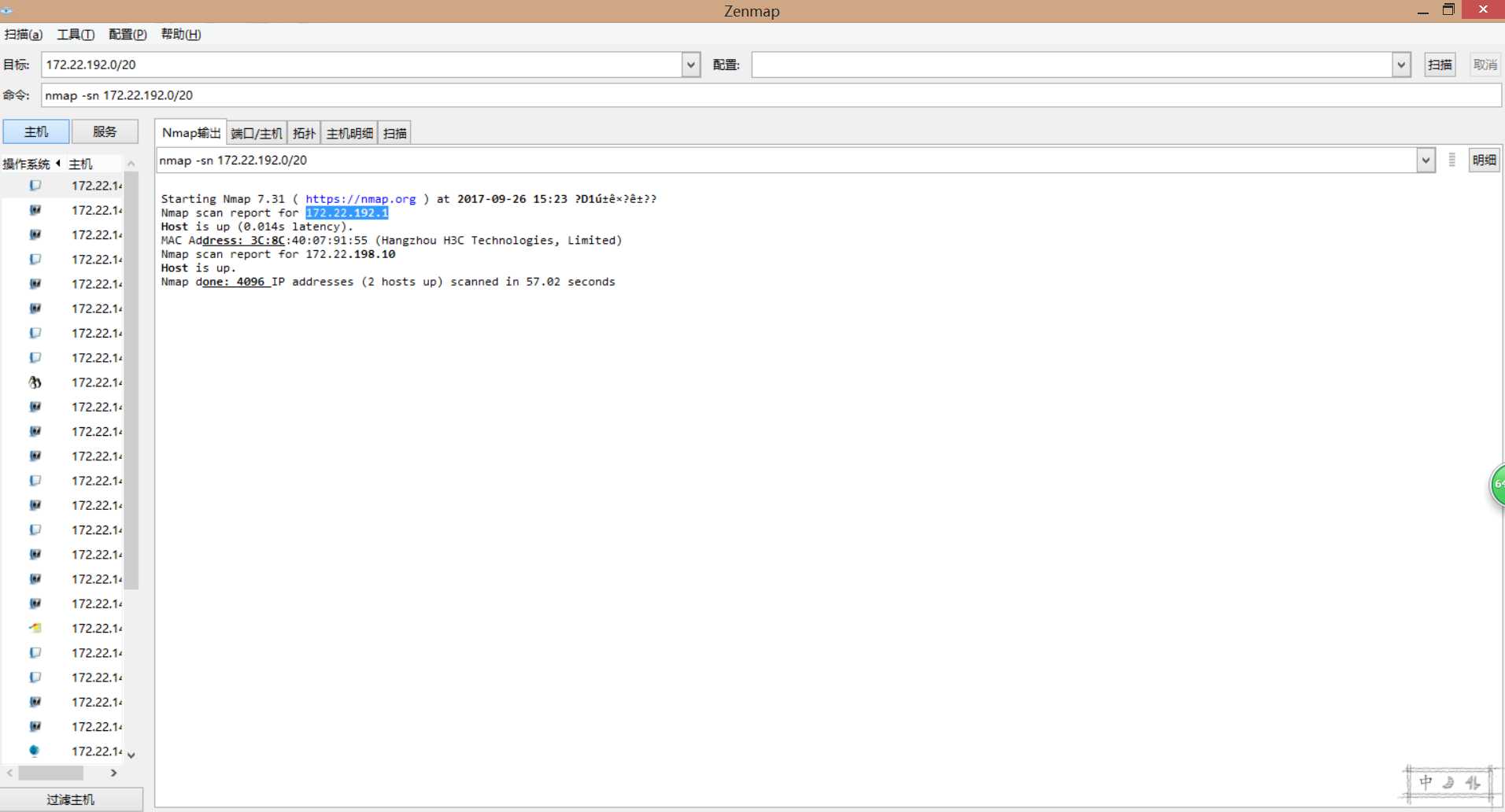

请查询本机的IP地址和子网掩码,并在局域网中扫描本网段内的所有存活主机(附搜索截图)

问题十一:

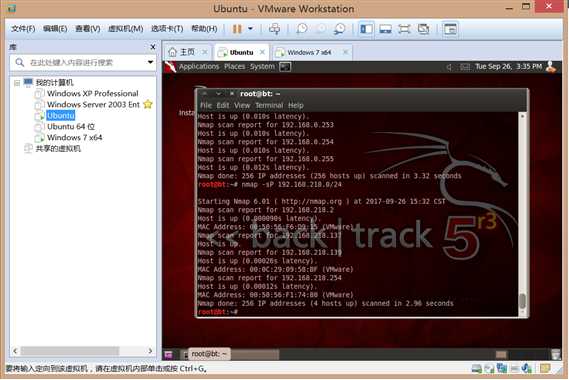

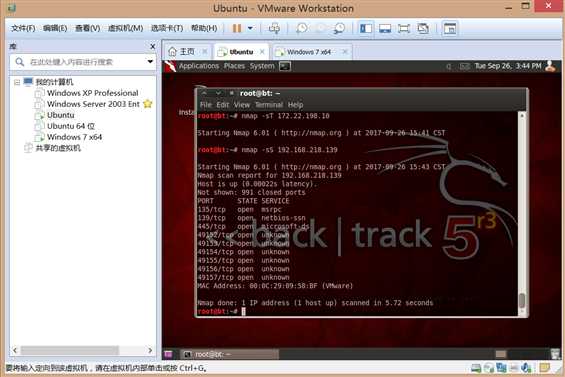

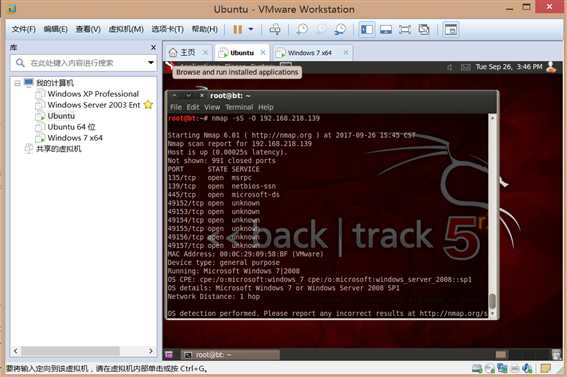

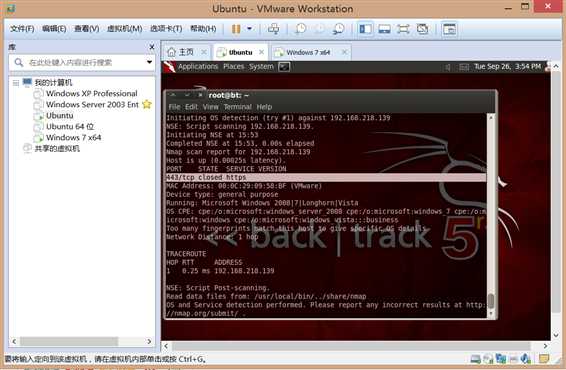

选择一个存活IP地址,扫描所开放的端口(分别用ping扫描,syn扫描尝试),并查询常用端口所对应的服务及操作系统信息。

熟悉nmap相关命令(附搜索截图)

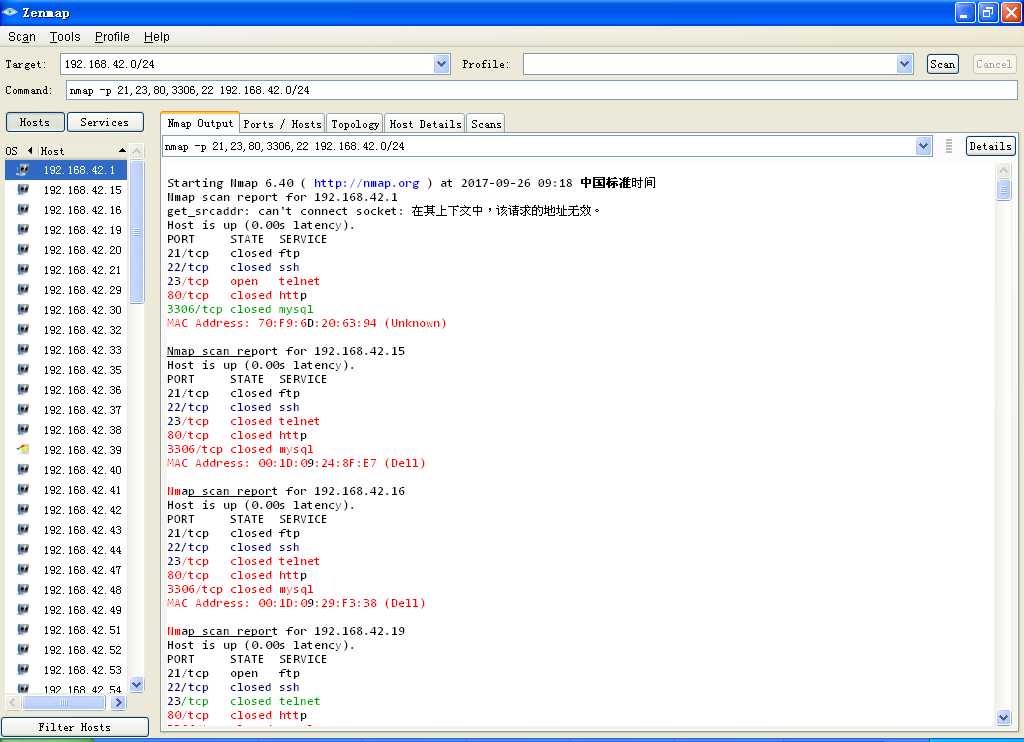

问题十二:

在实验楼上网的局域网内,某一台机器上安装了ftp服务器,请扫描出来,并附截图证明。

声明:凡因违规浏览而引起的任何法律纠纷,本人概不负责!

nmap命令

1、ping扫描:扫描192.168.0.0/24网段上有哪些主机是存活的;

[root@laolinux ~]# nmap -sP 192.168.0.0/24

Starting Nmap 4.11 ( http://www.insecure.org/nmap/ ) at 2009-04-25 06:59 CST

Host laolinux (192.168.0.3) appears to be up.

Host 192.168.0.20 appears to be up.

MAC Address: 00:1E:4F:CD:C6:0E (Unknown)

Host 192.168.0.108 appears to be up.

MAC Address: 00:E3:74:27:05:B7 (Unknown)

Host 192.168.0.109 appears to be up.

MAC Address: 00:E0:E4:A6:14:6F (Fanuc Robotics North America)

Host 192.168.0.111 appears to be up.

MAC Address: 00:E0:E4:A6:1C:91 (Fanuc Robotics North America)

Host 192.168.0.114 appears to be up.

MAC Address: 00:11:1A:35:38:65 (Motorola BCS)

Host 192.168.0.118 appears to be up.

MAC Address: 00:E0:2A:51:AC:5B (Tandberg Television AS)

Host 192.168.0.119 appears to be up.

MAC Address: 00:EA:E5:C1:21:D6 (Unknown)

Host 192.168.0.124 appears to be up.

MAC Address: 00:E0:4C:39:05:81 (Realtek Semiconductor)

Host 192.168.0.127 appears to be up.

MAC Address: 00:11:1A:35:38:62 (Motorola BCS)

Host 192.168.0.128 appears to be up.

MAC Address: 00:E0:E4:A6:1C:96 (Fanuc Robotics North America)

Host 192.168.0.134 appears to be up.

MAC Address: 00:E0:2A:51:AC:5F (Tandberg Television AS)

Host 192.168.0.135 appears to be up.

MAC Address: 00:11:1A:35:38:60 (Motorola BCS)

Host 192.168.0.137 appears to be up.

MAC Address: 00:1F:06:D6:3E:BA (Unknown)

Host 192.168.0.139 appears to be up.

MAC Address: 00:E0:E4:A6:1C:92 (Fanuc Robotics North America)

Host 192.168.0.140 appears to be up.

MAC Address: 00:1F:1A:39:1B:8D (Unknown)

Host 192.168.0.155 appears to be up.

MAC Address: 00:1C:23:4C:DB:A0 (Unknown)

Host 192.168.0.211 appears to be up.

MAC Address: 00:1D:72:98:A2:8C (Unknown)

Host 192.168.0.220 appears to be up.

MAC Address: 00:40:45:20:8C:93 (Twinhead)

Host 192.168.0.221 appears to be up.

MAC Address: 00:09:6B:50:71:26 (IBM)

Nmap finished: 256 IP addresses (20 hosts up) scanned in 3.818 seconds

2、端口扫描:扫描192.168.0.3这台主机开放了哪些端口;

[root@laolinux ~]# nmap -sT 192.168.0.3

Starting Nmap 4.11 ( http://www.insecure.org/nmap/ ) at 2009-04-25 07:02 CST

Interesting ports on laolinux (192.168.0.3):

Not shown: 1667 closed ports

PORT STATE SERVICE

21/tcp open ftp

22/tcp open ssh

25/tcp open smtp

53/tcp open domain

80/tcp open http

110/tcp open pop3

111/tcp open rpcbind

143/tcp open imap

964/tcp open unknown

993/tcp open imaps

995/tcp open pop3s

3306/tcp open mysql

10000/tcp open snet-sensor-mgmt

Nmap finished: 1 IP address (1 host up) scanned in 4.755 seconds

3、隐藏扫描,只在目标主机上留下很少的日志信息:隐藏扫描192.168.0.220

[root@laolinux ~]# nmap -sS 192.168.0.127

Starting Nmap 4.11 ( http://www.insecure.org/nmap/ ) at 2009-04-25 07:08 CST

Interesting ports on 192.168.0.127:

Not shown: 1675 closed ports

PORT STATE SERVICE

21/tcp open ftp

135/tcp open msrpc

139/tcp open netbios-ssn

445/tcp open microsoft-ds

912/tcp open unknown

MAC Address: 00:11:1A:35:38:62 (Motorola BCS)

Nmap finished: 1 IP address (1 host up) scanned in 3.121 seconds

4、UDP端口扫描:扫描192.168.0.127开放了哪些UDP端口;

[root@laolinux ~]# nmap -sU 192.168.0.127

Starting Nmap 4.11 ( http://www.insecure.org/nmap/ ) at 2009-04-25 07:08 CST

Interesting ports on 192.168.0.127:

Not shown: 1480 closed ports

PORT STATE SERVICE

123/udp open|filtered ntp

137/udp open|filtered netbios-ns

138/udp open|filtered netbios-dgm

445/udp open|filtered microsoft-ds

500/udp open|filtered isakmp

1900/udp open|filtered UPnP

4500/udp open|filtered sae-urn

MAC Address: 00:11:1A:35:38:62 (Motorola BCS)

Nmap finished: 1 IP address (1 host up) scanned in 2.947 seconds

5、操作系统识别:

[root@laolinux ~]# nmap -sS -O 192.168.0.127

Starting Nmap 4.11 ( http://www.insecure.org/nmap/ ) at 2009-04-25 07:09 CST

Interesting ports on 192.168.0.127:

Not shown: 1675 closed ports

PORT STATE SERVICE

21/tcp open ftp

135/tcp open msrpc

139/tcp open netbios-ssn

445/tcp open microsoft-ds

912/tcp open unknown

MAC Address: 00:11:1A:35:38:62 (Motorola BCS)

Device type: general purpose

Running: Microsoft Windows 2003/.NET|NT/2K/XP

OS details: Microsoft Windows 2003 Server or XP SP2

Nmap finished: 1 IP address (1 host up) scanned in 5.687 seconds

****************************************************

** by : laolinux

** my blog: http://laolinux.cublog.cn

标签:mysq 0.12 技术 microsoft 线索 ddr 关联 通过 .net

原文地址:http://www.cnblogs.com/p201421440026/p/7640502.html