标签:mail 并且 完成 实际应用 unix tcp 随机 init 远程

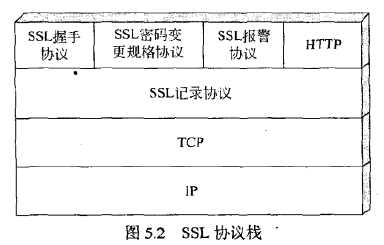

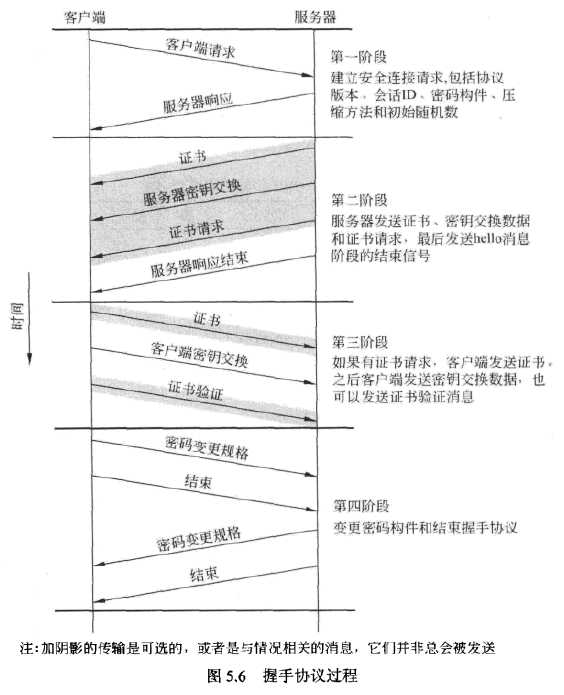

两层协议组成。会话通过握手协议创建。

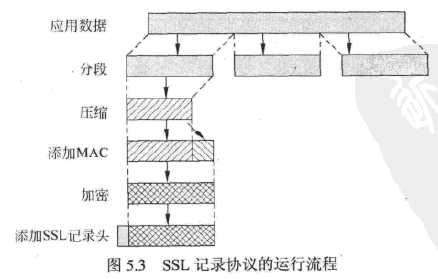

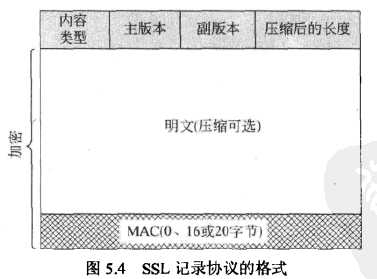

会话状态:会话标识符、对等证书、压缩方法、密码规格、主密钥(C/S共享的48字节的会话密钥)、可恢复性。

连接状态:随机字节串、服务器写MAC密钥、客户端写MAC密钥、服务器写密钥、客户端写密钥、初始化向量IV、序列号(改变密码规格时置零)

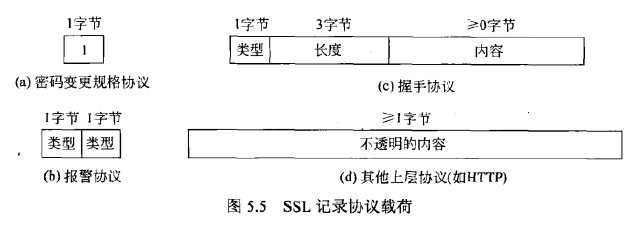

使延迟状态改变为当前状态,协议只包含一条消息,由一个值为1的字节组成。

第一个字节为警告,第二个字节为致命,致命时立即结束当前连接并且本次会话不允许建立新连接。

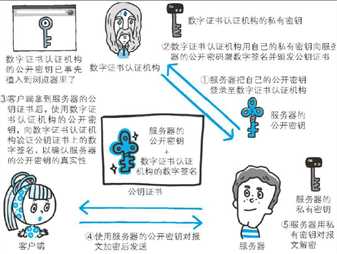

HTTP(80端口)+SSL

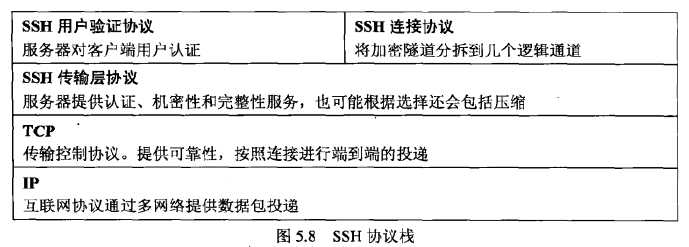

安全的远程登录、文件传输和Email等。

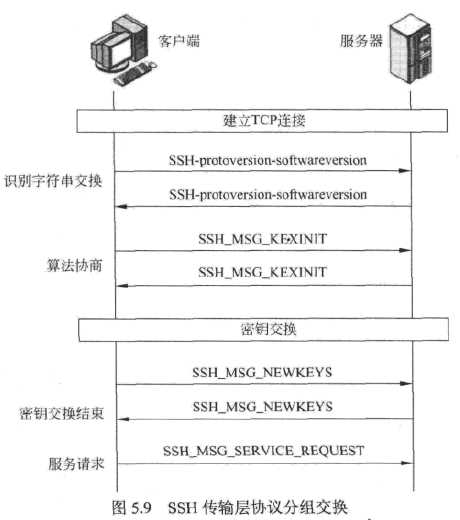

1)识别字符串交换:字符串用于Diffie-Hellman密钥交换

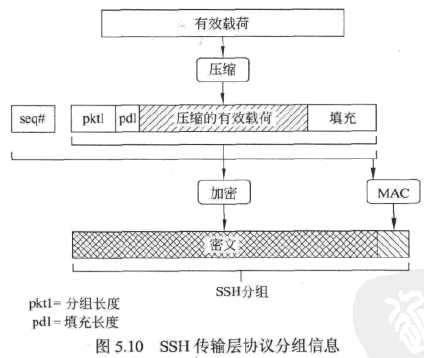

2)算法协商:SSH_MSG_KEXINIT包含公钥算法列表、加密算法列表、MAC算法列表、压缩算法列表等

3)密钥交换:以SSH_MSG_NEWKEYS作为结束符,利用DH交换算法、主机密钥对等参数,生成会话密钥和会话ID,并完成客户端对服务器身份的验证

4)服务请求:请求身份验证或数据传输,之后的数据会作为有效载荷

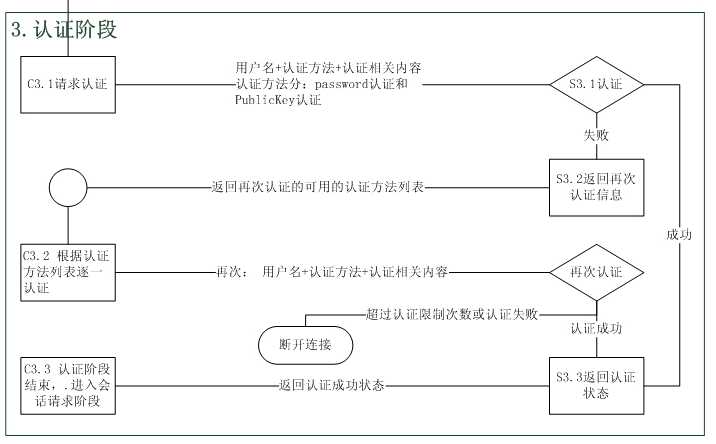

1)Client发送SSH_MSG_USERAUTH_REQUEST

2)Sever检查用户名,无效则返回SSH_MSG_USERAUTH_FAILURE,有效则返回SSH_MSG_USERAUTH_FAILURE及可使用的认证方式名单

3)Client选择一种认证方式,再次发送SSH_MSG_USERAUTH_REQUEST

5)Server返回SSH_MSG_USERAUTH_FAILURE,成功则返回信息的布尔值(表示是否部分成功)为true及可使用的认证方式名单,失败则返回的布尔值为false

6)当所有身份认证都成功后,Server发送SSH_MSG_USERAUTH_SUCCESS,当超过认证次数限制或认证失败,则关闭连接

1)本地端口映射:客户端创建一个拦截进程将不安全的TCP连接重新传入到SSH通道中,利用选择的端口抓取所有传输。

2)远端映射:

参考:http://blog.chinaunix.net/uid-21854925-id-3082425.html

《网络安全基础应用与标准》

标签:mail 并且 完成 实际应用 unix tcp 随机 init 远程

原文地址:http://www.cnblogs.com/wanghuohuo/p/7691332.html