壹 Kali视频学习(5-10节)

首先根据视频的讲述,进行kali虚拟机的网络配置。并最终ping成功。结果如下所示:

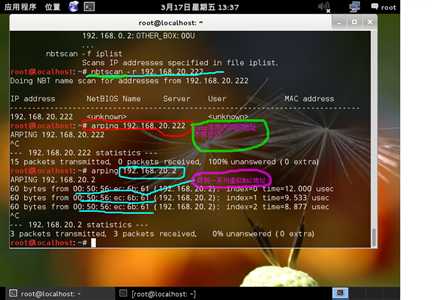

arping的命令执行结果如下:

nbtscan命令执行如下:

对目标进行waf进行探测,结果如下:

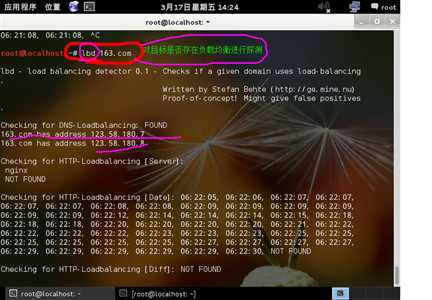

对目标是否存在负载均衡进行探测结果如下:

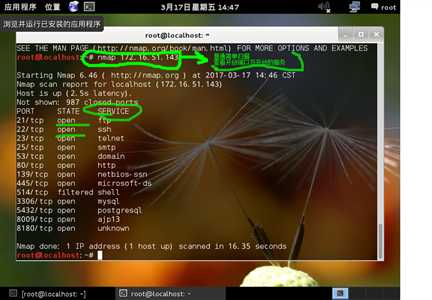

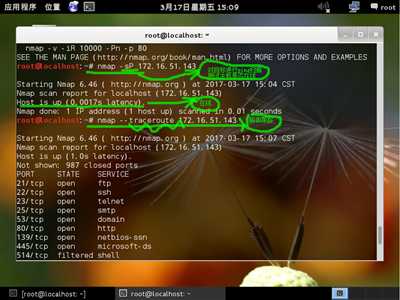

nmap普通简单扫描

nmap加参数,使结果详细输出:

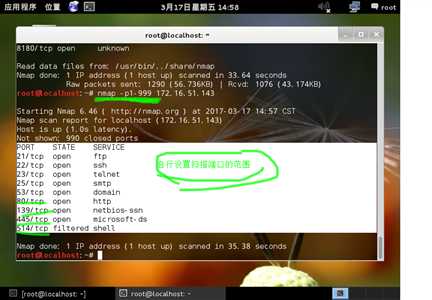

自行设置扫描端口号:

测试主机是否在线:

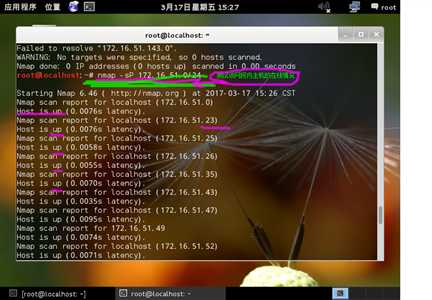

测试网段内主机的在线情况:

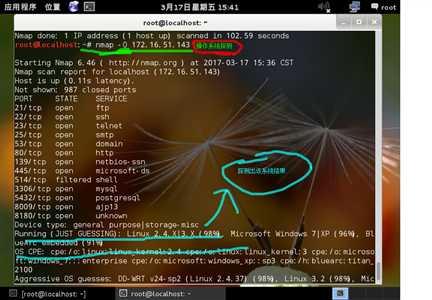

操作系统检测:

万能开关扫描:

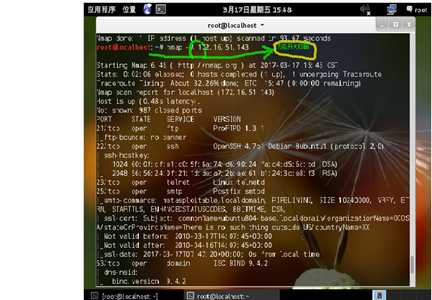

banner抓取工具:

常规主动指纹识别工具:

xprobe2指纹识别工具:

被动指纹工具pof:

web指纹识别工具:

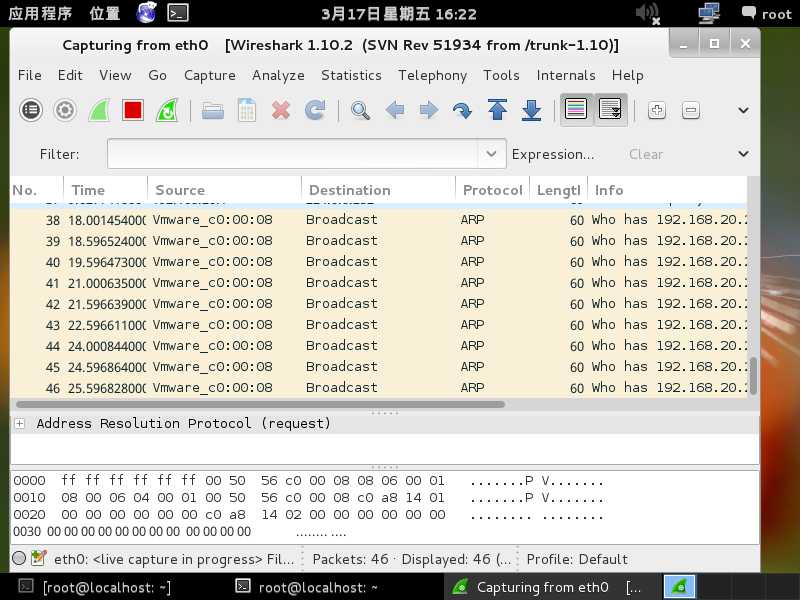

wireshark命令截取网络流量包,并尽可能详细的显示封包资料:

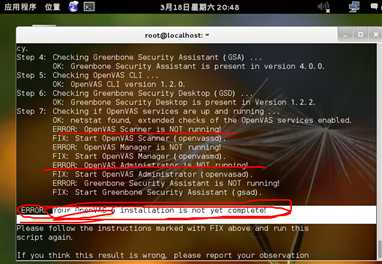

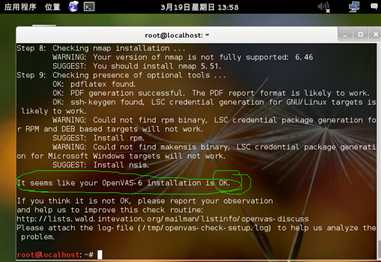

openvas检测,首先查看系统中openvas的安装情况:

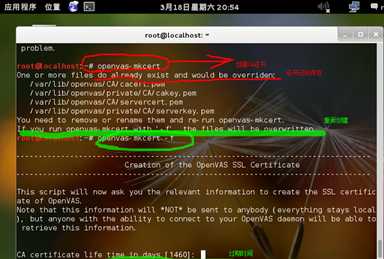

查看CA证书,已经存在,移除或重新安装证书,并保持默认:

更新,时间比较长:

校验MD值显示OK:

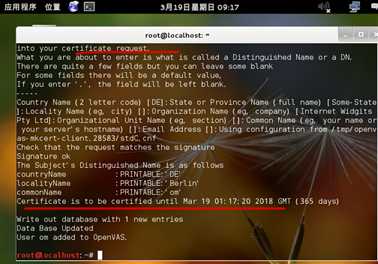

创建证书:

openvas安装完成,打开登录即可。

贰 课后作业

1 通过搜索引擎搜索自己在互联网上留下的痕迹,并确认是否隐私相关,提出解决办法:

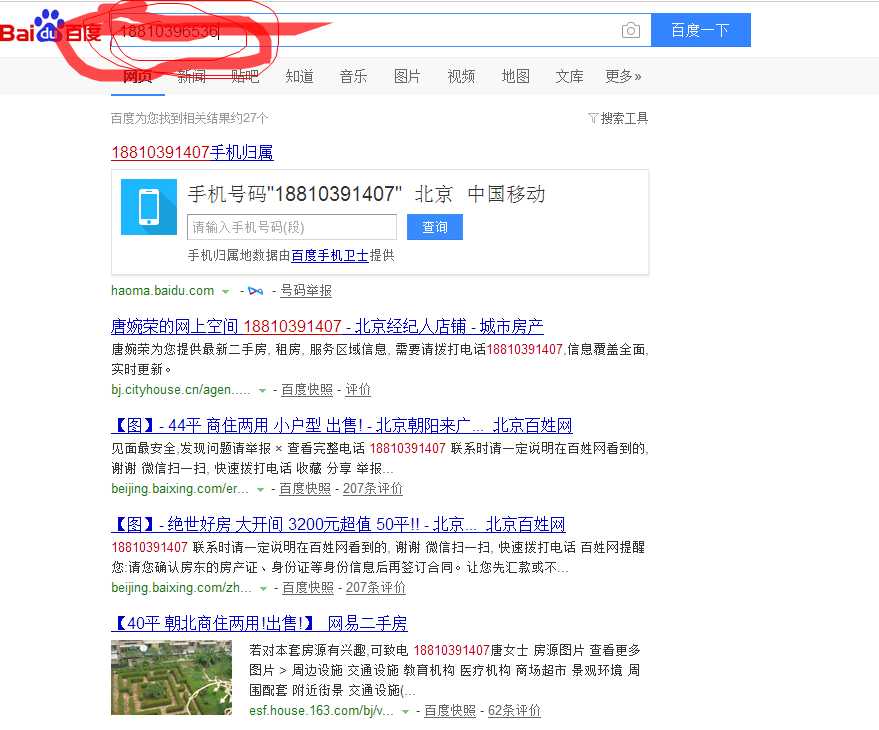

我用百度对自己本科的学号进行搜索:

发现确实有好多搜索痕迹。解决办法登录然后删除痕迹。下面是对自己现有的手机号进行搜索:

并没有发现隐私性质的信息,因为使用并不多久,我也很少在百度上用手机号进行注册之类的。

2

通过教材了解到远过程调用RPC服务在类UNIX环境中用于保障应用程序之间的跨网络通信,是一个非常流行且基础的协议。在各个操作系统中都默认安装且开放。通过使用rpcinfo查点RPC服务,可以让攻击者知道目标主机上运行着的rpc.statd服务和NFS服务,以及他们对应的RPC程序,接下来攻击者就可以针对这些服务进行更深入的查点与攻击,可以使用nmap进行RPC查点:如下图:

叁 学习进度条

1 kali视频(6--10)

2 Linux基础入门2节

3 教材第三章内容

4 黑客介绍

肆 python学习感悟

本周编写的黑帽子程序多为python版本,其与正在学习的python3在一些语法上有所不同。而在我的ubuntu上存在和的版本。所以就正在学习其冲突的解决办法。