标签:抓取 html标签 UI 只读 需要 传统 提取 sid 操作

Web应用体系结构包括浏览器、web服务器、web应用程序数据库、传输协议。

Web应用安全威胁和攻击类型:针对浏览器和终端用户的Web浏览安全威胁;系统层安全威胁;Web服务器软件安全威胁;Web应用程序安全威胁;Web数据安全威胁。

Web应用的信息收集,针对Web应用程序的探测和漏洞发现的技术方法:手工审查Web应用程序结构与源代码、自动下载与镜像Web站点页面、使用Google Hacking技术审查与探测Web应用程序、Web应用程序安全评估与漏洞探测。

攻击Web服务器软件,Web服务器平台中的安全漏洞主要有:数据驱动的远程代码执行安全漏洞、服务器功能扩展模块漏洞、样本文件安全漏洞、源代码泄露、资源解析攻击。

攻击web应用程序(6类):针对认证机制的攻击、授权机制的攻击、客户端攻击、命令执行攻击、信息暴露、逻辑攻击。

攻击Web数据内容,具体包括安全敏感数据泄露、网站内容遭受篡改和不良信息内容上传。

针对上述各种类型Web应用安全威胁、信息收集和攻击技术手段,应设计、部署和实施安全防护措施:Web站点网络传输安全设防措施、Web站点操作系统及服务安全设防措施、web应用安全设防措施、web站点数据安全设防措施。 1、跨站脚本攻击(CSS or XSS, Cross Site Scripting)

2、SQL注入攻击(SQL injection)

3、远程命令执行(Code execution,个人觉得译成代码执行并不确切)

4、目录遍历(Directory traversal)

5、文件包含(File inclusion)

6、脚本代码暴露(Script source code disclosure)

7、Http请求头的额外的回车换行符注入(CRLF injection/HTTP response splitting)

8、跨帧脚本攻击(Cross Frame Scripting)

9、PHP代码注入(PHP code injection)

10、XPath injection

11、Cookie篡改(Cookie manipulation)

12、URL重定向(URL redirection)

13、Blind SQL/XPath injection for numeric/String inputs

14、Google Hacking利用web应用程序的输入验证不完善漏洞,使得web应用程序执行由攻击者所注入的恶意指令和代码,造成敏感信息泄露、权限提升或对系统的未授权访问等危害后果。

SQL注入攻击步骤:

发现SQL注入点

判断后台数据库类型

后台数据库中管理员用户口令字猜解

上传ASP后门,得到默认账户权限

本地权限提升

利用数据库扩展存储过程执行Shell命令SQL注入攻击工具:

Wposion 能在动态web文档中找出SQL注入漏洞

wieliekoek.pl 以网站镜像工具生成的输入为输出,对表单页面注入字符串修改

SPIKE Proxy 对待注入的字符串进行定制

SPI Toolkit工具包与代码注入攻击不同的是,XSS跨站脚本攻击的最终目标不是提供服务的web应用程序,而是使用web应用程序的用户。

XSS攻击技术原理

是Web应用程序对用户数输入内容的安全验证与过滤不完善。攻击方式

绕过客户端安全策略访问敏感信息,窃取或修改会话Cookie、进行客户端渗透攻击获取访问权。XSS攻击类型

持久性XSS漏洞和非持久性XSS漏洞,利用这两类漏洞的攻击也称为持久性XSS攻击和非持久性XSS攻击。XSS攻击防范措施

服务器端:输入验证、输出净化、消除危险的输入点。

客户端:提升浏览器的安全设置,如关闭cookie或者设置cookie只读等,也可以采用非主流的安全浏览器。软件安全困境三要素:复杂性、可扩展性、连通性。浏览器软件面临着严重的威胁。

Web浏览器的渗透攻击威胁 网页木马

网页木马存在的技术基础:Web浏览端安全漏洞。

网页木马的本质核心——浏览器渗透攻击。

网页挂马机制,最主要的有如下四类策略:内嵌HTML标签、恶意Script脚本、内嵌对象连接、ARP欺骗挂马。

网页木马的检测与分析方法:基于特征码匹配的传统检测方法、基于统计与机器学习的静态分析方法、基于动态行为结果判定的检测分析方法、基于模拟浏览器环境的动态分析检测方法、网页木马检测分析技术综合对比。数据库评估

1、BBQ.Sql:Python 盲注工具,检测可以的注入漏洞,半自动

2、DBPWAudit:(数据库用户名密码枚举工具)

破解SQL.server数据库

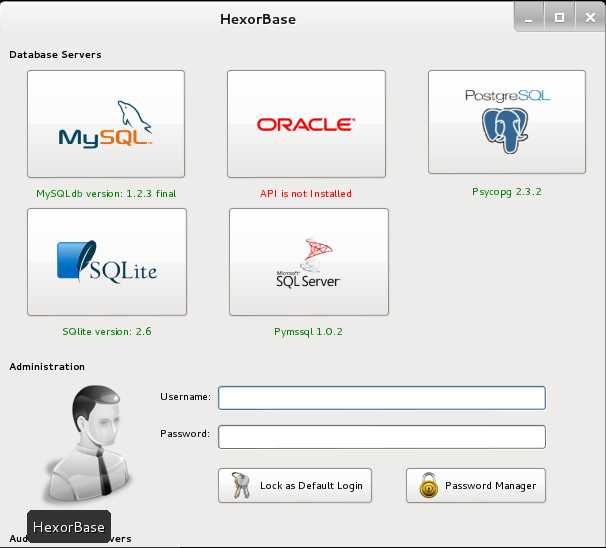

3、HexorBase:图形化的密码破解数据连接工具,开源。

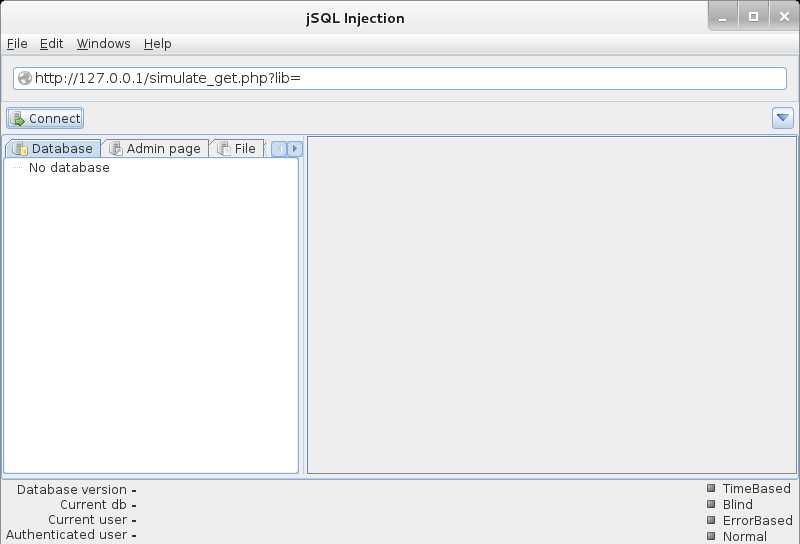

4、jsql:java编写,轻量级,可检测SQL注入漏洞,跨平台,开源免费。缺点:有待改善。

5、MDBTools:包括MDB-Export、MDB-Dump、mdb-parsecsv、mdb.sql

、mdb-tables。

6、Oracle Scanner:Java开发的oracle评估工具,基于插件的结构,SID列举,口令测试,列举Oracle版本,列举账号角色,列举账号特权,列举帐号哈希,列举审计信息,列举口令策略,列举数据库链接。

7、SIDGusser:针对Oracle的SID暴力枚举工具,SID为Oracle实例名,Oracle连接字符串,通过实例名+用户+密码连接

8、Sqldict:用户名密码枚举工具,通过wine运行(windows程序)

9、tnscmdlog:允许向Oracle注入命令

10、Sqlsus:perl编写,开源musql注入和接管工具,最好用的两点:注射获取数据速度非常快、自动搜索可写目录。过程:生成配置文件 sqlsus-g test.conf、编辑配置文件 vi test.conf、写入地址、启动测试 sqlsus test.conf。

11、sqlninja:perl编写,针对microsoft sql server,侧重于获得一个shell,高权限利用。特点:可找到远程sql服务器标志和特征,“sa”口令强行攻击,可定制新xp.cmdshell,不需要ftp连接,可针对sql服务器的tcp/udp端口扫描以找到防火墙允许端口,逃避技术,盲目执行攻击模式等。

12、sqlmap:python编写,用于自动化侦测和实施sql注入攻击以及渗透数据库服务器,强大的侦测引擎,可绕过WAF的tamper,修改UA的random.agent。web应用代理

1、可分析数据包,修改数据包重放,暴力攻击等

2、BURPSUITE:攻击web应用程序的集成平台,Burpsuite带有一个代理,运行在默认端口8080上,可截获并修改客户端到web应用程序的数据包。

3、OwaspIAP:拦截代理,自动处理,被动处理,暴力破解,端口扫描以及蜘蛛搜索等。会话类调试工具,不会对网站发起大量的请求,对服务器影响小。

4、Pavos:基于JAVA的web代理程序,可评估web应用程序漏洞,检查漏洞形式:sql注入,跨站点脚本攻击,目录遍历等。

5、Proxystrike

6、vaga代理:可验证sql注入,跨站脚本,敏感信息泄漏及其它,java编写。

7、webscarab:基于GNV协议,JAVA编写,支持多平台。Burpsuite

1、大量接口相互通信,高效,享有同一robust框架,可统一处理请求,工具之间相互协作,分享信息。

2、proxy:代理服务器可设置一定拦截规则

3、spide:爬行蜘蛛抓取网站内容和基本结构,可列出网站中已获得的目录与文件以及引用到的其他网站。

4、scanner :web应用程序漏洞自动发现工具,用于渗透测试、

5、reperter:可手动发送单个HTTP请求,改包重放模块,直观的该报提交,查看回显。

6、intruder:优势,自动实施各种定制攻击。资源枚举、数据提取、模糊测试等。

7、sequencer:随机键值的可预测性分析

8、decoder:转化成规范的形式编码数据(编码转换)

9、comparer:比较工具

10、插件模块fuzz工具

1、模糊测试工具,发送一连串字符尝试使得程序报错进行判断。

2、bed.pl:纯文本协议,检查缓冲区溢出、格式串漏洞、整数溢出。

bed -s FTP -t 地址 -p 端口21 -o 5

3、fuzz.ipv6:针对ipv6的工具

4、0hrwuwm:SIP通信

5、Powefuzzer

6、w-fuzz:针对web应用的模糊测试工具,可暴力猜解,轻量级,高效。

7、sfuzz

8、xsser:针对xss漏洞发掘。BBQSQL是一种用Pyhthon写的SQL盲注框架。当发动狡猾的SQL注入漏洞攻击时,它将非常有用。BBQSQL也是半自动工具,允许许多难以触发的SQL注入变得用户化。该工具是与数据库无关的,其用法非常灵活。它也自带一个直观的UI用户界面,使设置攻击更容易。

特征

注意,BBQSQL最重要的是它不关心数据或数据库,而大多数SQL注入工具是要具体的数据库或语言建立的。

利用SQL盲注漏洞

半自动

与数据库无关

多功能

利用两种搜索技术(二元搜索和按频次搜索)

并发的HTTP请求

配置导入/导出

自定义的Hooks

高速

使用

类似于其他的SQL注入工具,必须为它的运作提供一定的请求信息。BBQSQL如下:

URL

HTTP方法

标题

Cookies

编码方法

重定向方式

文件夹

HTTP认证

代理破解SQLServer 数据库、

./dbpwaudit -s IP -d master(数据库名) -D mssql(数据库类型) -U username(字典) -P password(字典)

破解MySql数据库

./dbpwaudit.sh-s IP -d mysql(数据库名称) -D MySQL(数据库类型) -U username(字典) -P password(字典)

HexorBase

图形化的密码破解与数据库连接工具,开源

jsql

JSQL是一款轻量级安全测试工具,可以检测SQL注入漏洞。它跨平台(windows,linux,mac os x,solaris),开源且免费。将存在注入漏洞的URL贴进来即可进行响应的漏洞利用。

它可以很方便的查看数据库内容,读取文件,写入文件等

MDBTools

包括MDB-Export,MDB-Dump,mdb-parsecsv,mdb-sql,mdb-tables等子工具。主要是针对mdb数据库的,具体环境具体使用。

oscanner

Oscanner是一个用java开发的oracle评估工具,它是基于插件的结构,当前由两个插件可以做:

Sid列举

口令测试

列举oracle版本

列举账号角色

列举账号特权

列举账号哈希

列举审计信息

列举口令策略

列举数据库链接

标签:抓取 html标签 UI 只读 需要 传统 提取 sid 操作

原文地址:https://www.cnblogs.com/bloomeet/p/8746667.html