标签:als xpl 选择 使用方法 run tps https 分享图片 标签

安装配置sysinternals里的sysmon工具,设置合理的配置文件,监控自己主机的重点事可疑行为。

分析软件的其任意操作

如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么。请设计下你想监控的操作有哪些,用什么方法来监控。

答:个恶意代码最终是要进行数据传输的,一旦进行了网络数据的传输,那么一定会留下日志。这些日志,是可以被我们所监视到。如果已经确定是某个程序或进程有问题,你有什么工具可以进一步得到它的哪些信息。

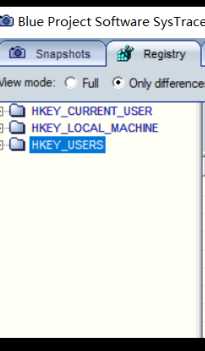

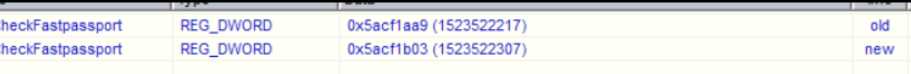

答:systracer可以用来做行为的差异分析动态分析注册表修改情况,分析原因,这样做的目的,查看文件修改情况和端口情况并分析原因;peid可以用来看这个软件是否加壳等;procmon和processexplore都可以用来分析这个软件的内容、连接等等

##### 1. 系统运行监控

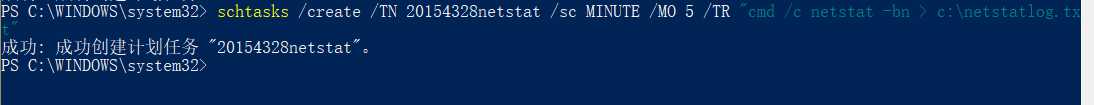

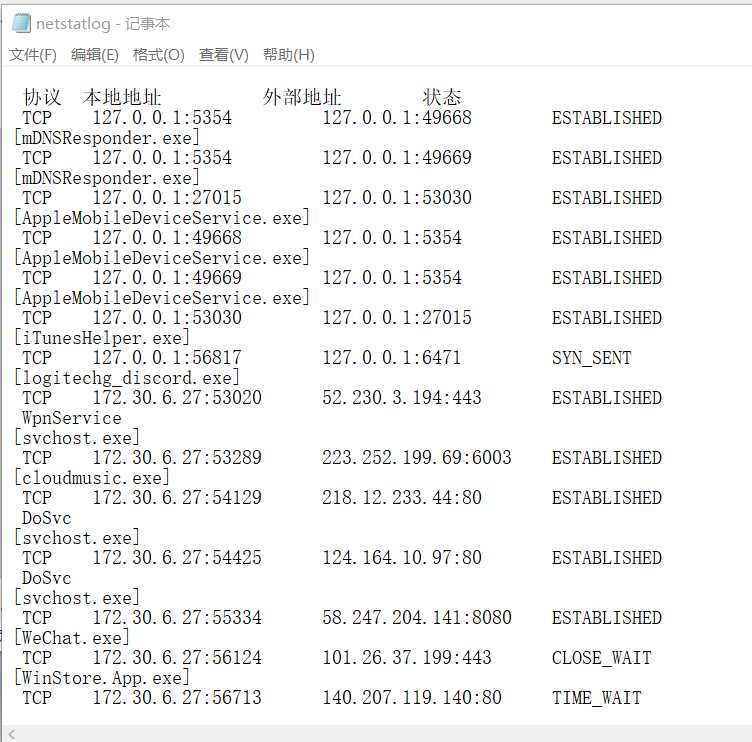

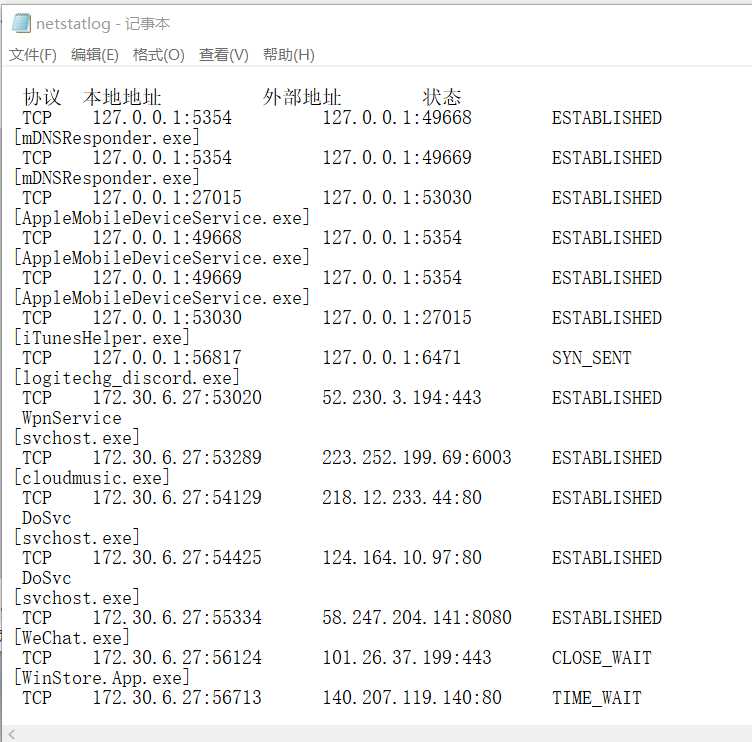

schtasks /create /TN 20154328netstat /sc MINUTE /MO 2 /TR "cmd /c netstat -bn > c:\netstatlog.txt"

释义:TN是TaskName的缩写,我们创建的计划任务名是20154301netstat;sc表示计时方式,我们以分钟计时填MINUTE;TR=Task Run,要运行的指令是 netstat -bn,b表示显示可执行文件名,n表示以数字来显示IP和端口,MO 表示隔两分钟进行一次。

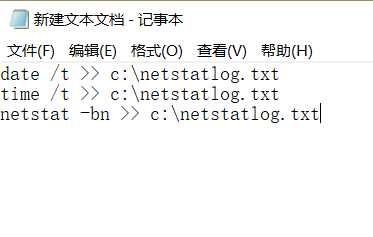

在C盘要目录下建一个文件c:\netstatlog.bat(先把后缀设为txt,保存好内容后把后缀改为bat)

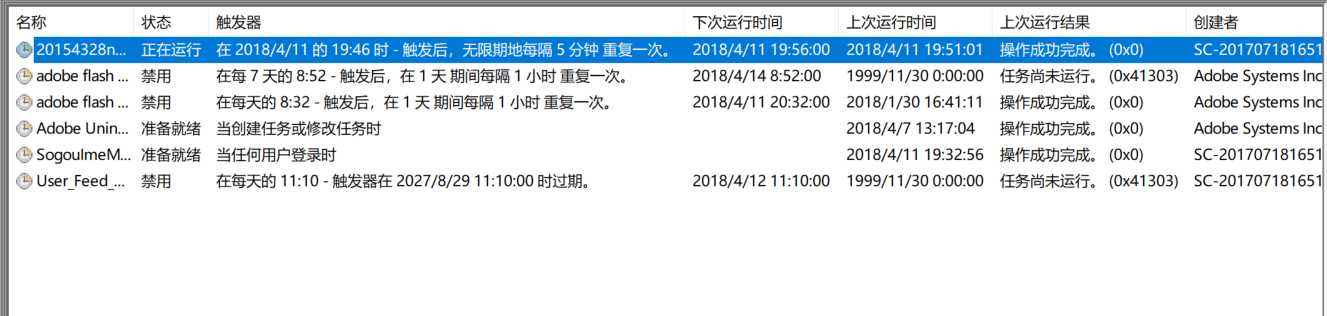

打开控制面板->任务计划程序,找到我们的任务20154328netstat

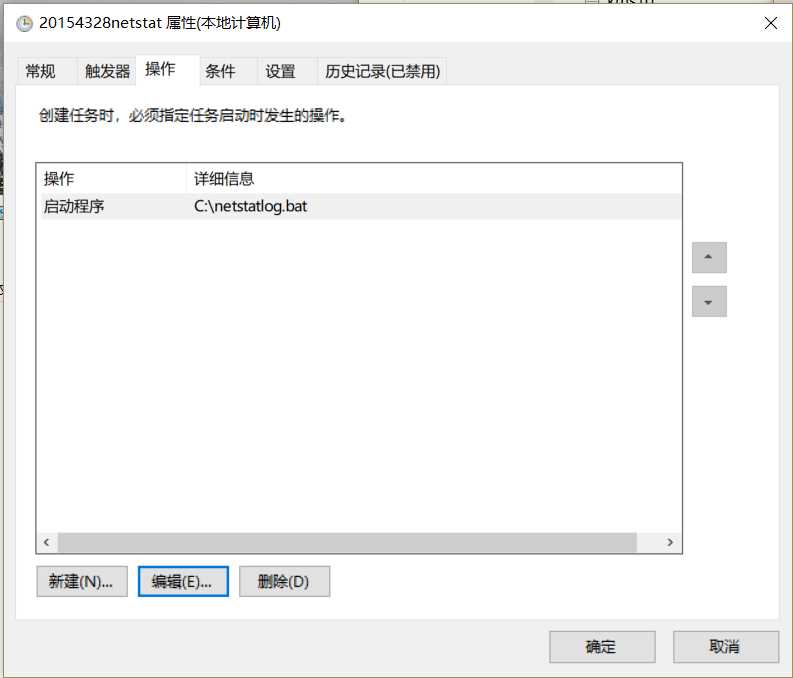

双击点开,找到操作,点击所有项里的属性选项:

可以对任务进行修改:找到操作选项卡,选择netstatlog.bat脚本。

修改成功后,显示:

可以看到记录文件netstatlog.txt中的记录有了时间:

接下来我们要做的就是等待,等记录项目够多了再进行分析。

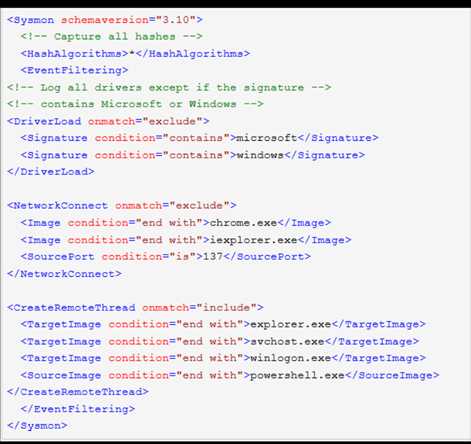

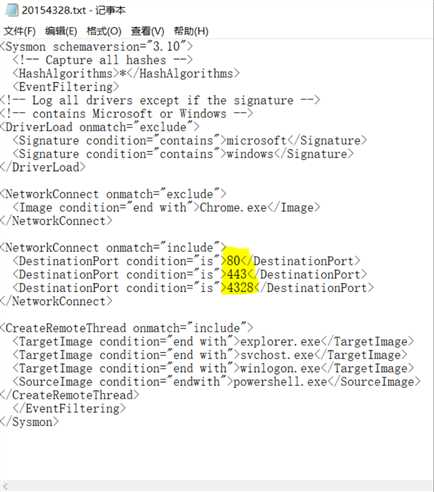

网络连接、驱动加载、远程线程创建、进程创建、访问和结束等

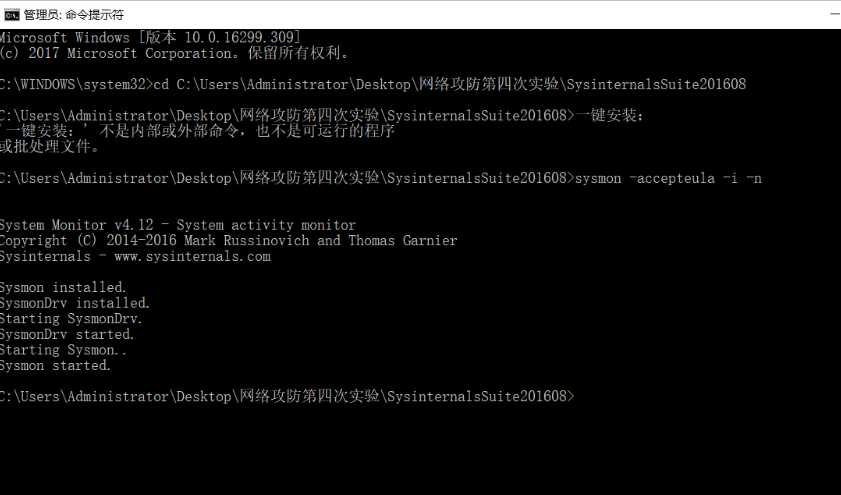

配置好文件之后,要先使用Sysmon.exe -i C:\Sysmoncfg.txt指令对sysmon进行安装:

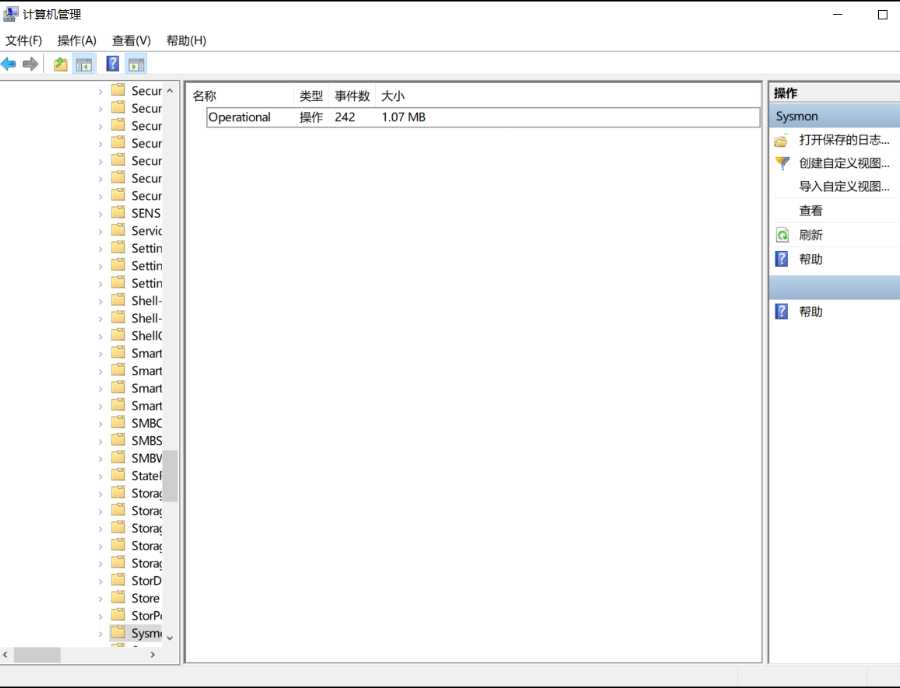

启动之后,便可以到事件查看器里查看相应的日志,在"运行"窗口输入eventvwr命令,打开应用程序和服务日志,根据Microsoft->Windows->Sysmon->Operational路径找到记录文件:

将后门程序放入windows主机,在Kali下进行回连操作:

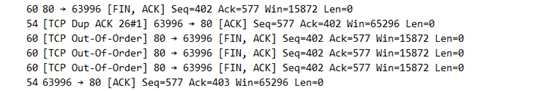

木马很可能伪装成电脑自带的explorer.exe进程

之后,我对Sysmoncfg.txt配置文件进行了修改,重点是监视80和443以及4328端口的联网情况

4328端口

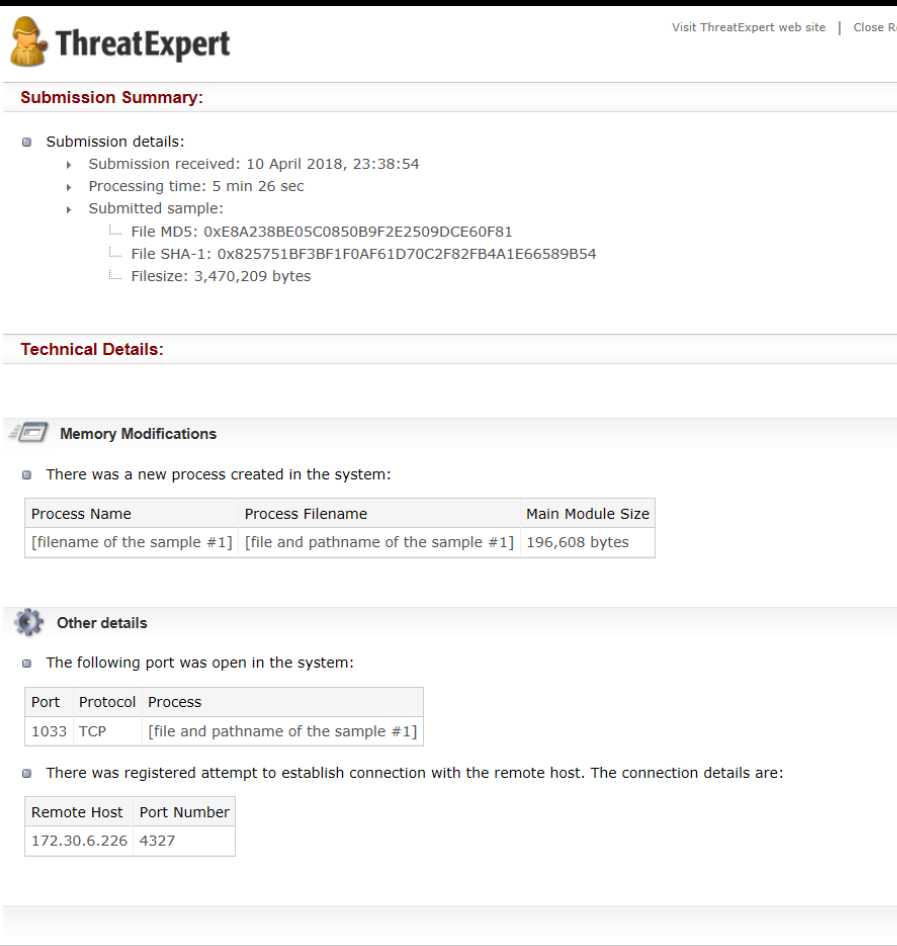

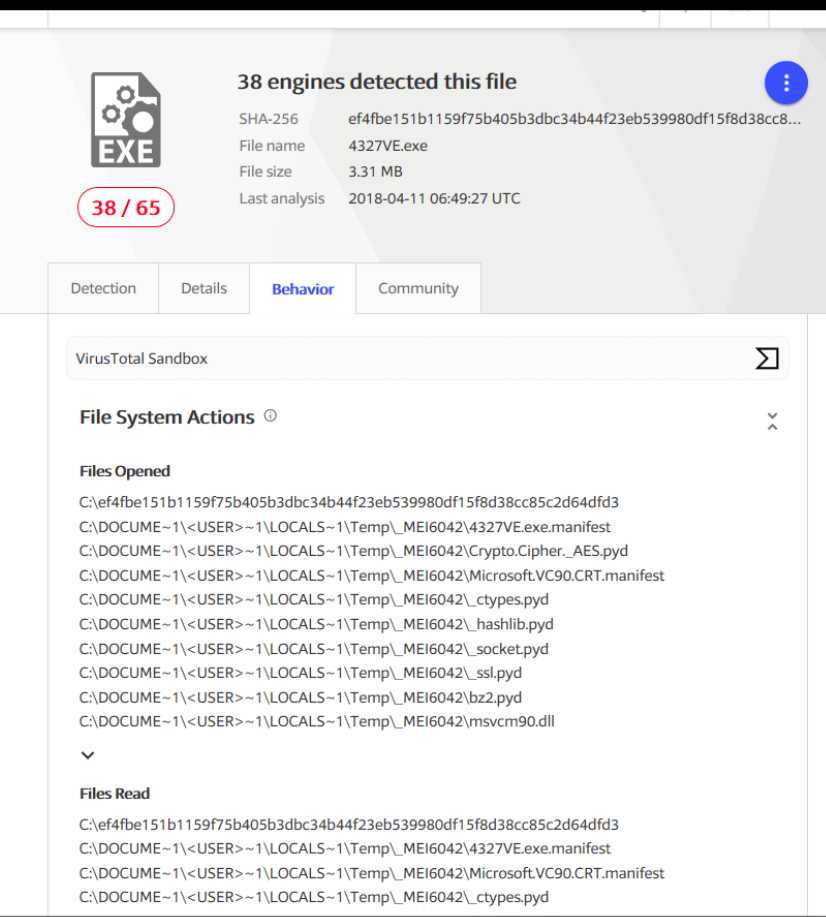

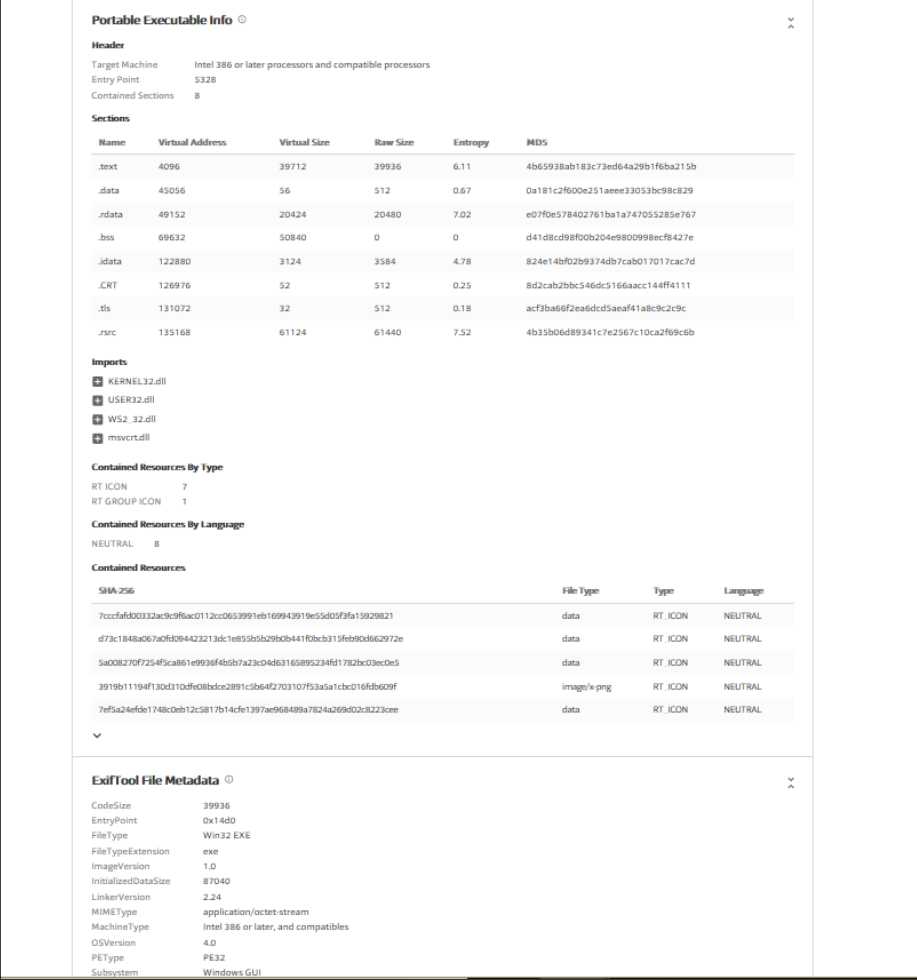

由于哈勃关闭了普通用户进行行为分析,virscan也调用不了,这里我们使用两个国外的在线沙盘进行分析。

报告可以看到其启动回连主机的部分IP地址以及端口号

点击take snapshot来快照,四个快照:1.恶意软件启动回连时;2.恶意软件执行dir命令进行查看时;3.恶意软件进行截屏操作时;4.将恶意软件植入到目标主机中后。

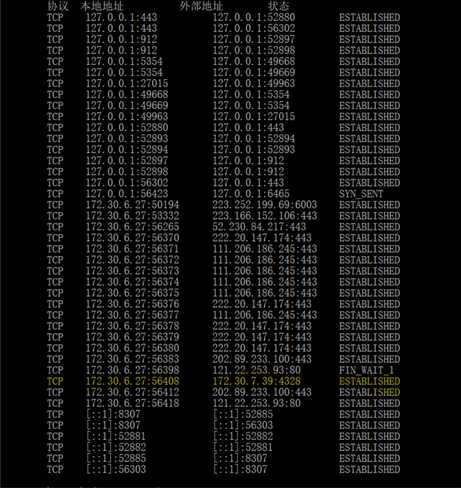

比较1、4,我们可以看到很多信息,包括IP及端口

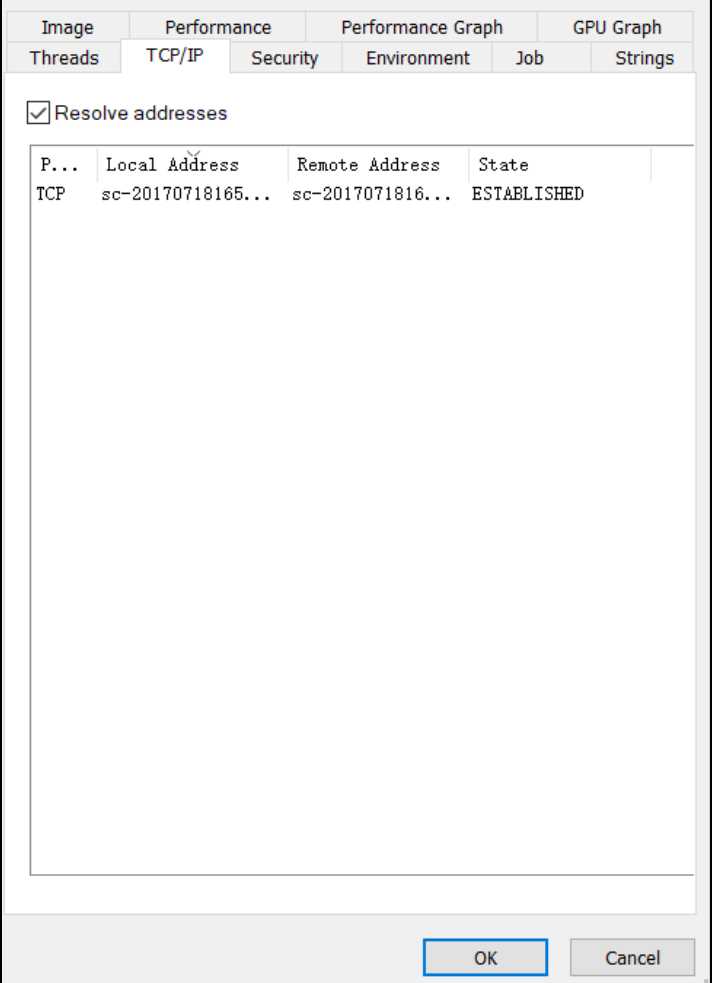

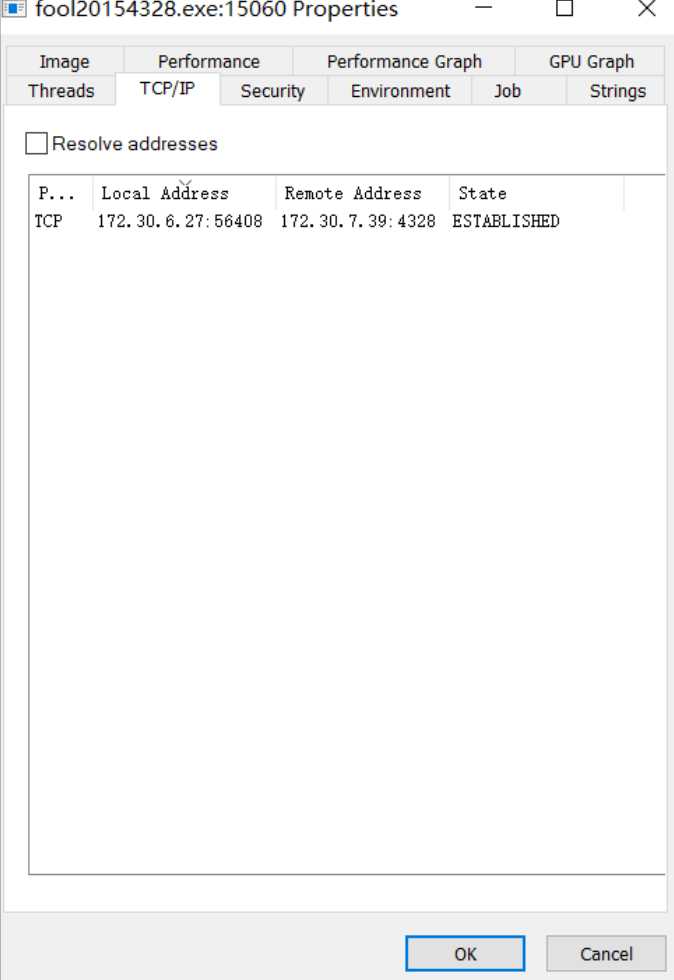

回连时建立tcp连接

在后门程序回连时,打开wireshark,进行捕包分析,查看详细的协议分析发现,后门程序建立了三次握手并回连时进行了基于IP和端口的连接

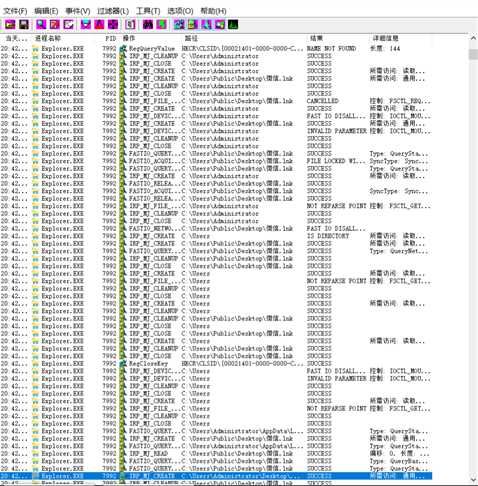

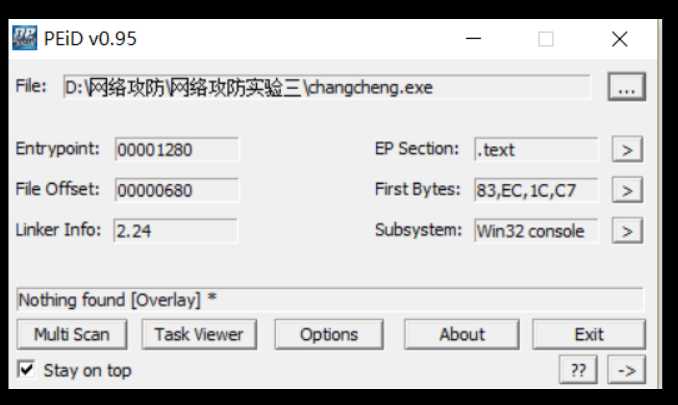

PEiD是一个常用的的查壳工具,可以分析后门程序是否加了壳。

加壳

不加壳

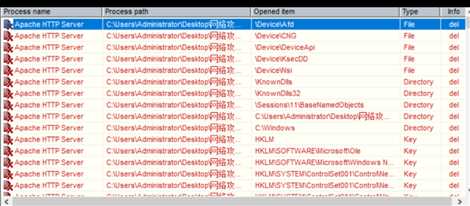

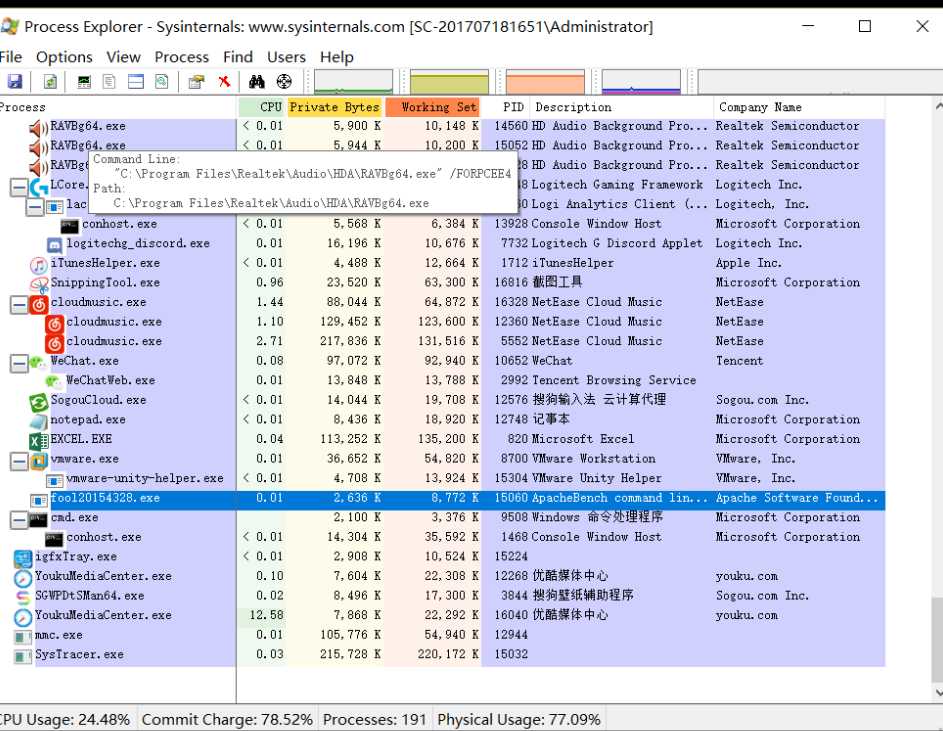

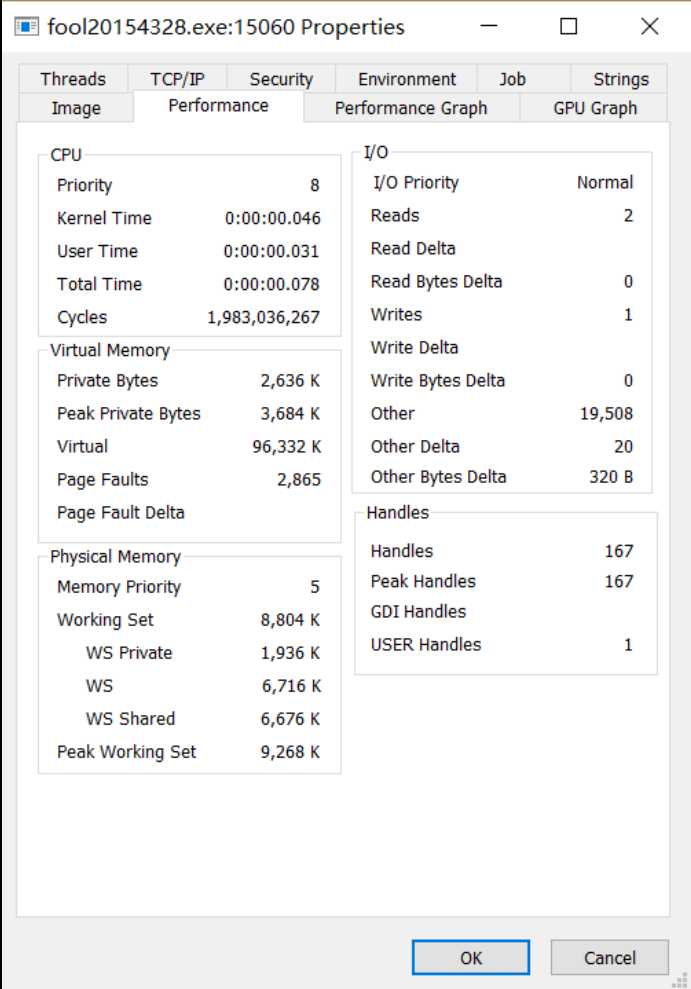

打开Process Explorer,运行后门程序fool20154328.exe,在Process栏可以找到fool20154328.exe

TCP/IP页签有程序的连接方式、回连IP、端口等信息。

Performance页签有程序的CPU、I/O、Handles等相关信息。

标签:als xpl 选择 使用方法 run tps https 分享图片 标签

原文地址:https://www.cnblogs.com/20154328changcheng/p/8810875.html