标签:输入 bubuko 检测 命令行 .com exce 扫描 nat bat

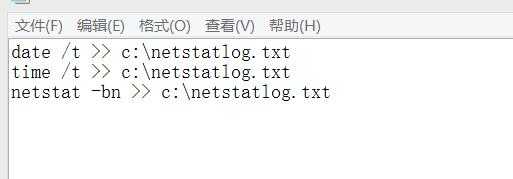

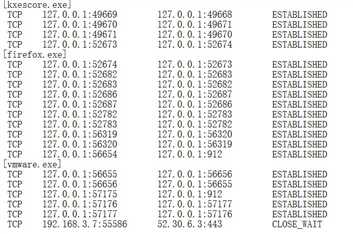

在C盘根目录下建立一个netstatlog.bat文件(先把后缀设为txt,保存好内容后记得把后缀改为bat),内容如下:

date /t >> c:\netstatlog.txt

time /t >> c:\netstatlog.txt

netstat -bn >> c:\netstatlog.txt

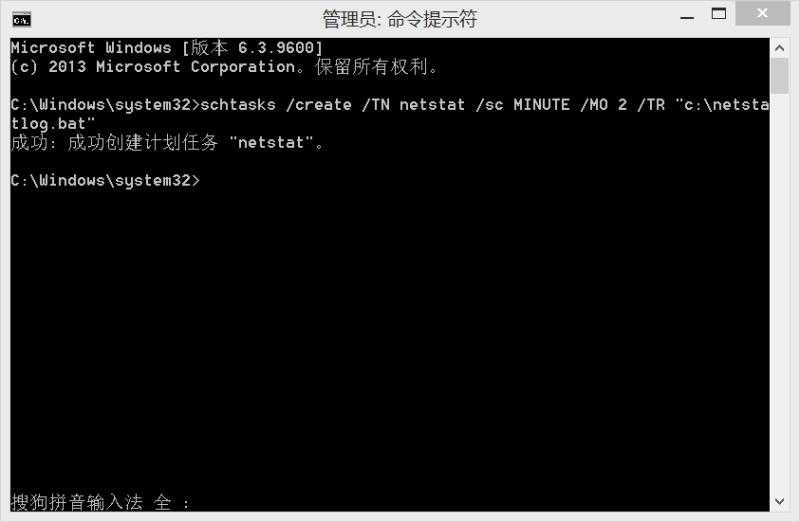

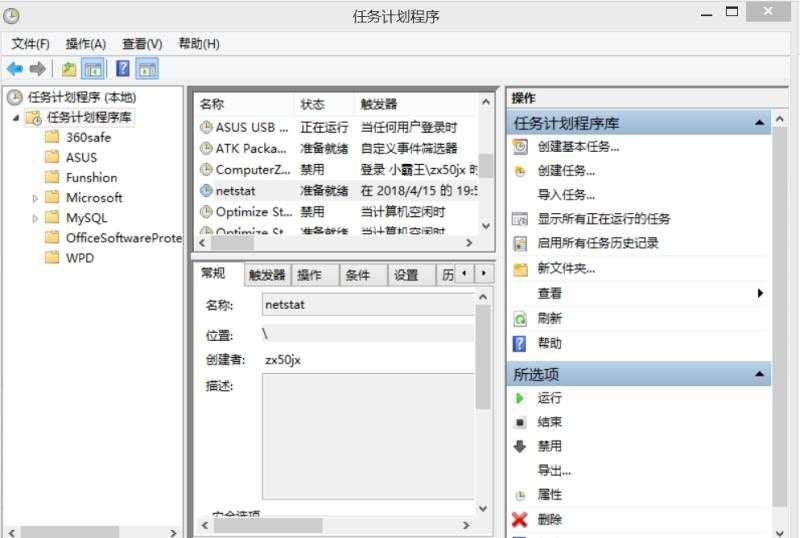

以管理员身份打开命令行,输入schtasks /create /TN netstat /sc MINUTE /MO 1 /TR "c:\netstat.bat"指令创建一个任务。

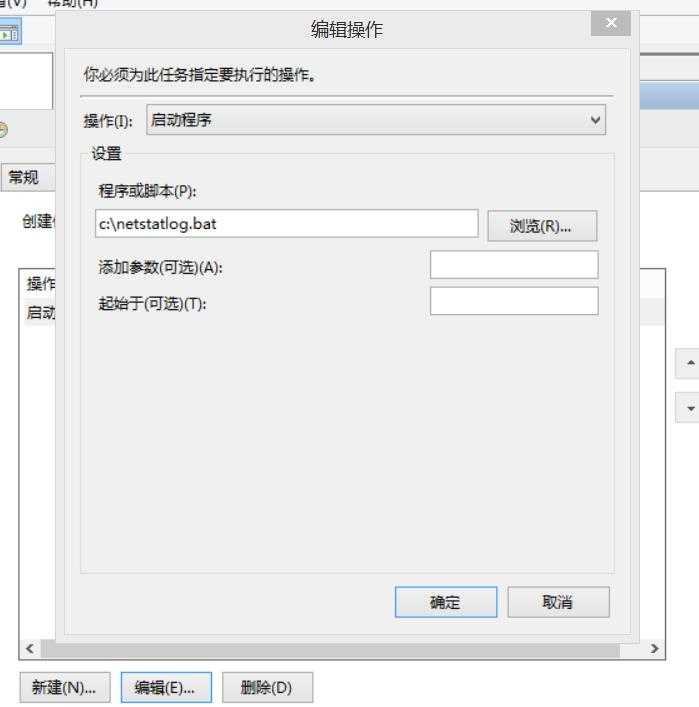

设置任务里的操作:

检测完成:

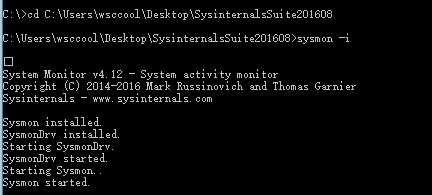

下载老师发到群里的文件~首先对sysmon进行配置,在C盘下面建立Sysmoncfg.txt,用来存储安装指令,指令如下:

<Sysmon schemaversion="3.10">

<!-- Capture all hashes -->

<HashAlgorithms>*</HashAlgorithms>

<EventFiltering>

<!-- Log all drivers except if the signature -->

<!-- contains Microsoft or Windows -->

<DriverLoad onmatch="exclude">

<Signature condition="contains">microsoft</ Signature>

<Signature condition="contains">windows</ Signature>

</DriverLoad>

<NetworkConnect onmatch="exclude">

<Image condition="end with">chrome.exe</Image>

<Image condition="end with">iexplorer.exe</Image>

<SourcePort condition="is">137</SourcePort>

</NetworkConnect>

<CreateRemoteThread onmatch="include">

<TargetImage condition="end with">explorer.exe</ TargetImage>

<TargetImage condition="end with">svchost.exe</ TargetImage>

<TargetImage condition="end with">winlogon.exe</ TargetImage>

<SourceImage condition="end with">powershell.exe</SourceImage>

</CreateRemoteThread>

</EventFiltering>

</Sysmon>进入安装文件夹底下 输入命令Sysmon.exe -i C:\Sysmoncfg.txt 进行安装。.然后再更新一下。

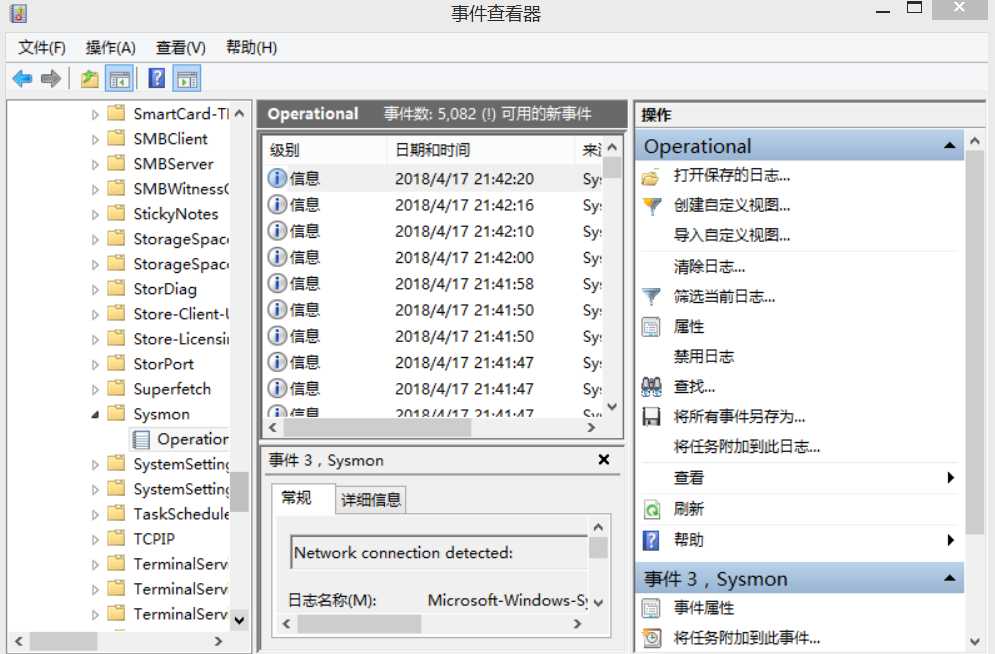

启动软件之后,便可以到事件查看器里查看相应的日志

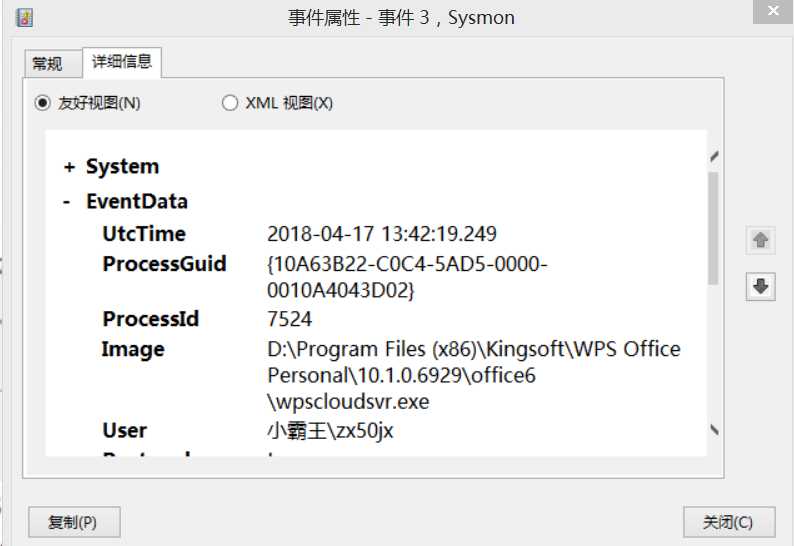

在下方打开详细信息的友好视图,可以查看程序名、使用时间、目的ip、使用端口、通信协议类型等等信息。从事件1,事件2,事件3,和事件5都有记录,例:

首先在网页上或是在一些软件商城中都可下载

安装很简单,之后捕获快照

1、首先在没有任何操作下,先对电脑进行捕捉快照。

2、在再电脑上放置后门文件对电脑进行捕捉快照。

3、将kali和后门文件回连后进行捕捉快照。

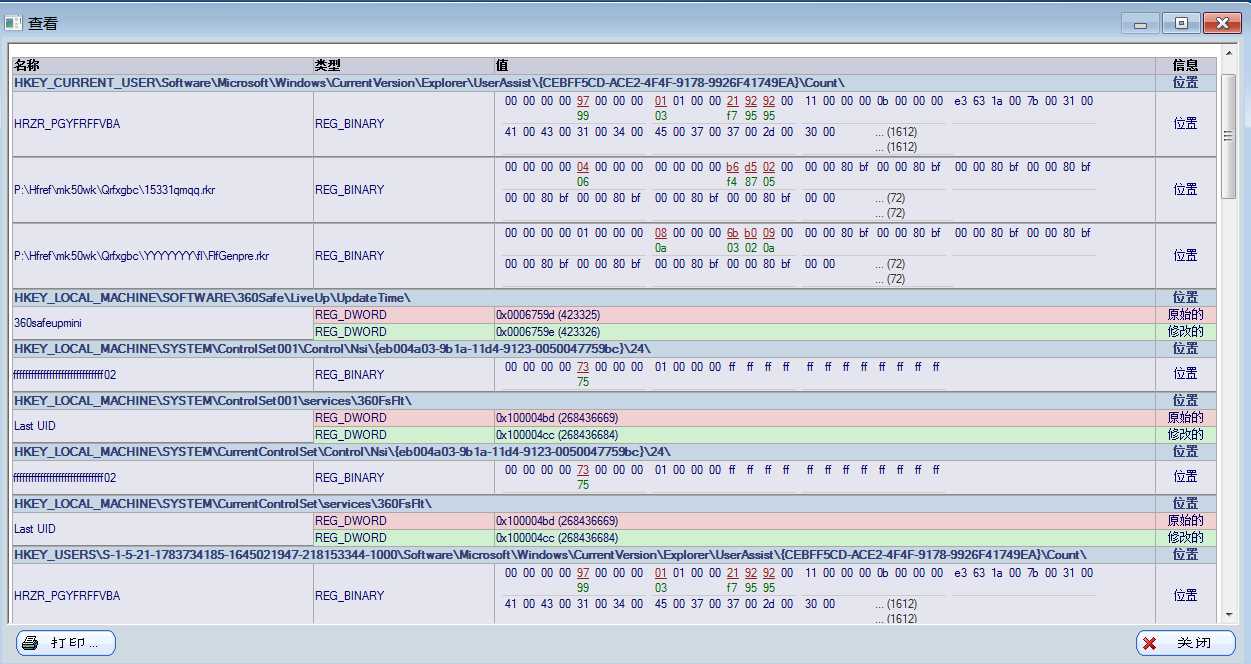

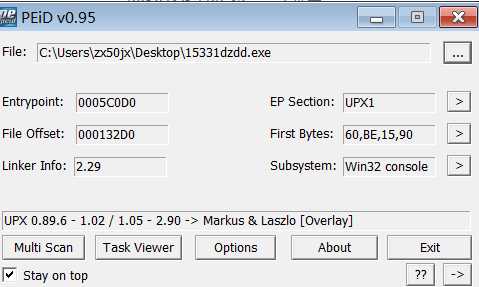

PEiD是一个常用的的查壳工具,PEID下载网址,可以分析后门程序是否加了壳

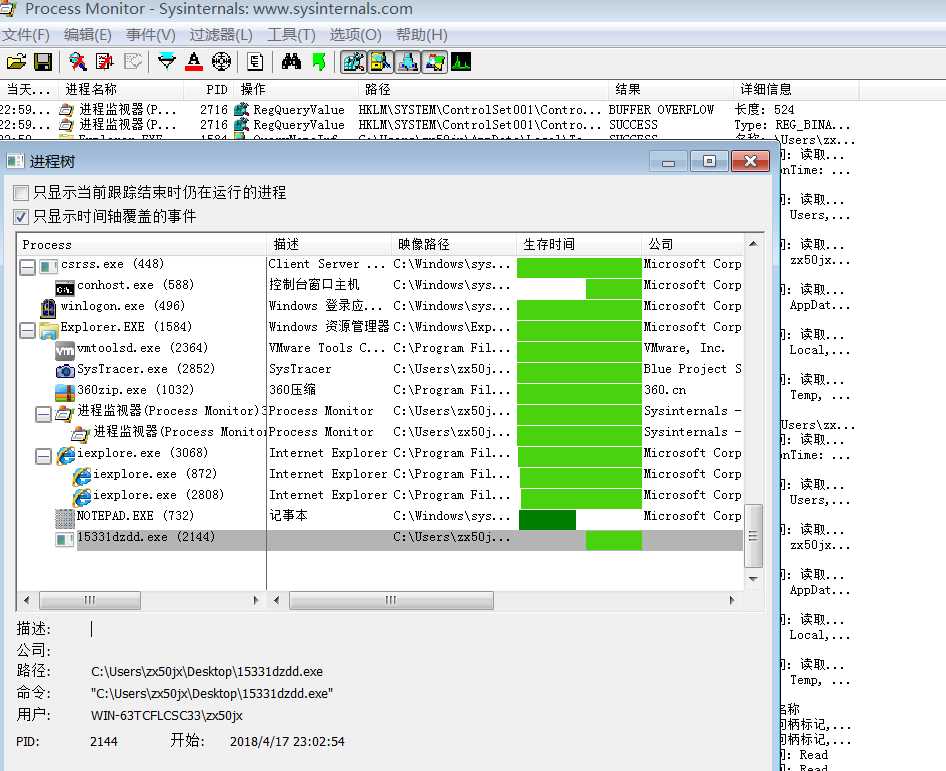

打开Process Monitor就可以就看到按时间排序的winxp执行的程序的变化,运行一下后门程序155331.exe,用进程树就能找到运行的后门155331.exe.

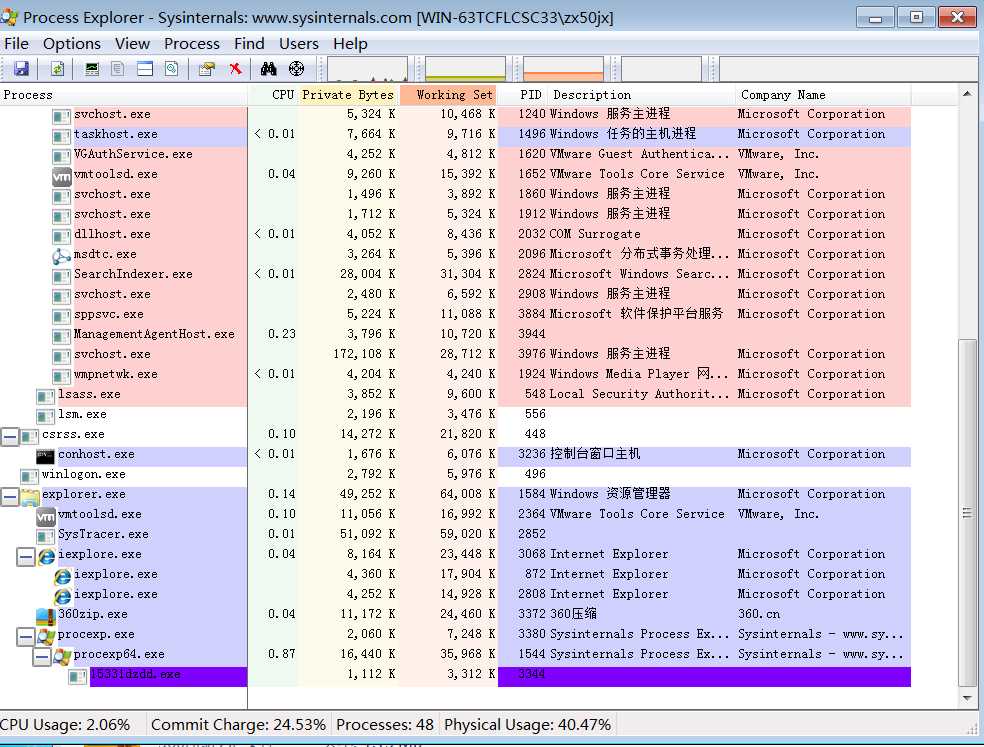

打开Process Explorer,运行后门程序155331.exe,在Process栏可以找到155331.exe

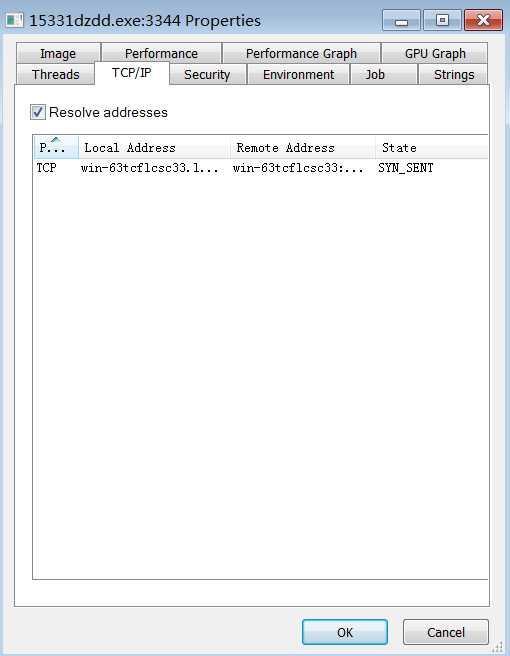

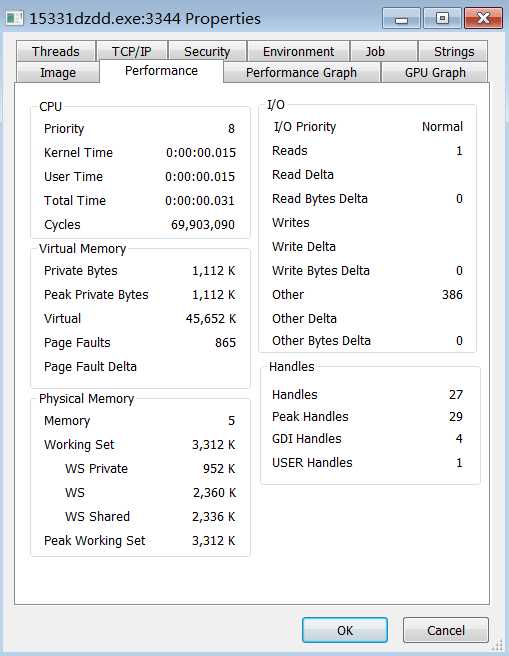

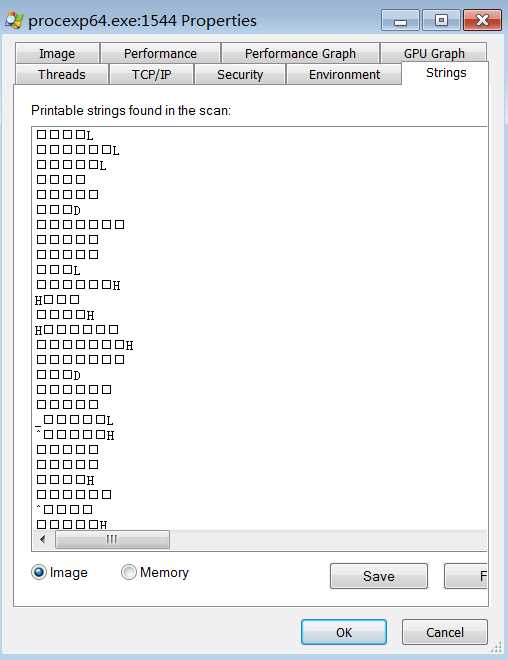

双击后门程序155331.exe那一行,点击不同的页标签可以查看不同的信息:

TCP/IP页签有程序的连接方式、回连IP、端口等信息。

Performance页签有程序的CPU、I/O、Handles等相关信息

Strings页签有扫描出来的字符串,有些有意义,有些无意义。

这个实验感觉还是挺麻烦的,要装的东西太多,中间也出了一些差错,但总算是完成了。然后就是这次的恶意代码分析,能够知道恶意代码是很普遍的存在于我们的电脑中,因此我们应该学会分析恶意代码,掌握这项技能。

标签:输入 bubuko 检测 命令行 .com exce 扫描 nat bat

原文地址:https://www.cnblogs.com/dd1174751354/p/8870903.html