标签:有用 三次 not 启动 algo .com 函数实现 hash net

(1)如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么。请设计下你想监控的操作有哪些,用什么方法来监控。

(2)如果已经确定是某个程序或进程有问题,你有什么工具可以进一步得到它的哪些信息。

这次实验是告诉我们如何分析恶意代码,让我们学到如何发现并分析恶意代码的恶意,很有用。这次用到了许多工具,刚开始做实验还是本着学会这些工具去的,用完之后看看老师的要求才发现这等于没做啊,这才看着截图来学分析,不得不说还是分析更有意义些。

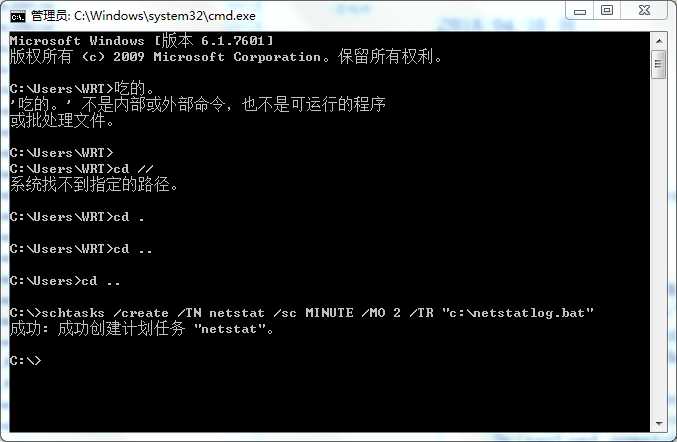

1.先在C盘目录下建立一个netstatlog.bat文件,用来将记录的联网结果格式化输出到netstatlog.txt文件中.

2.netstatlog.bat内容为:

date /t >> c:\netstatlog.txt

time /t >> c:\netstatlog.txt

netstat -bn >> c:\netstatlog.txt3.打开cmd输入schtasks /create /TN netstat /sc MINUTE /MO 5 /TR "c:\netstatlog.bat",命令会创建一个任务每隔五分钟记录计算机联网。

4.过一段时间可以看到txt文件中的记录。

[] (https://images2018.cnblogs.com/blog/1071529/201804/1071529-20180418143655792-781796717.png)

1.在网上下载了sysmon的7.01版本,然后配置文件如下:

<Sysmon schemaversion="7.01">

<!-- Capture all hashes -->

<HashAlgorithms>*</HashAlgorithms>

<EventFiltering>

<!-- Log all drivers except if the signature -->

<!-- contains Microsoft or Windows -->

<DriverLoad onmatch="exclude">

<Signature condition="contains">microsoft</Signature>

<Signature condition="contains">windows</Signature>

</DriverLoad>

<NetworkConnect onmatch="exclude">

<Image condition="end with">YoudaoNote.exe</Image>

<Image condition="end with">UCBrowser.exe</Image>

<Image condition="end with">WeChat.exe</Image>

<SourcePort condition="is">137</SourcePort>

</NetworkConnect>

<CreateRemoteThread onmatch="include">

<TargetImage condition="end with">explorer.exe</TargetImage>

<TargetImage condition="end with">svchost.exe</TargetImage>

<TargetImage condition="end with">winlogon.exe</TargetImage>

<SourceImage condition="end with">powershell.exe</SourceImage>

</CreateRemoteThread>

</EventFiltering>

</Sysmon>2.使用sysmon -accepteula –i指令对sysmon进行安装。

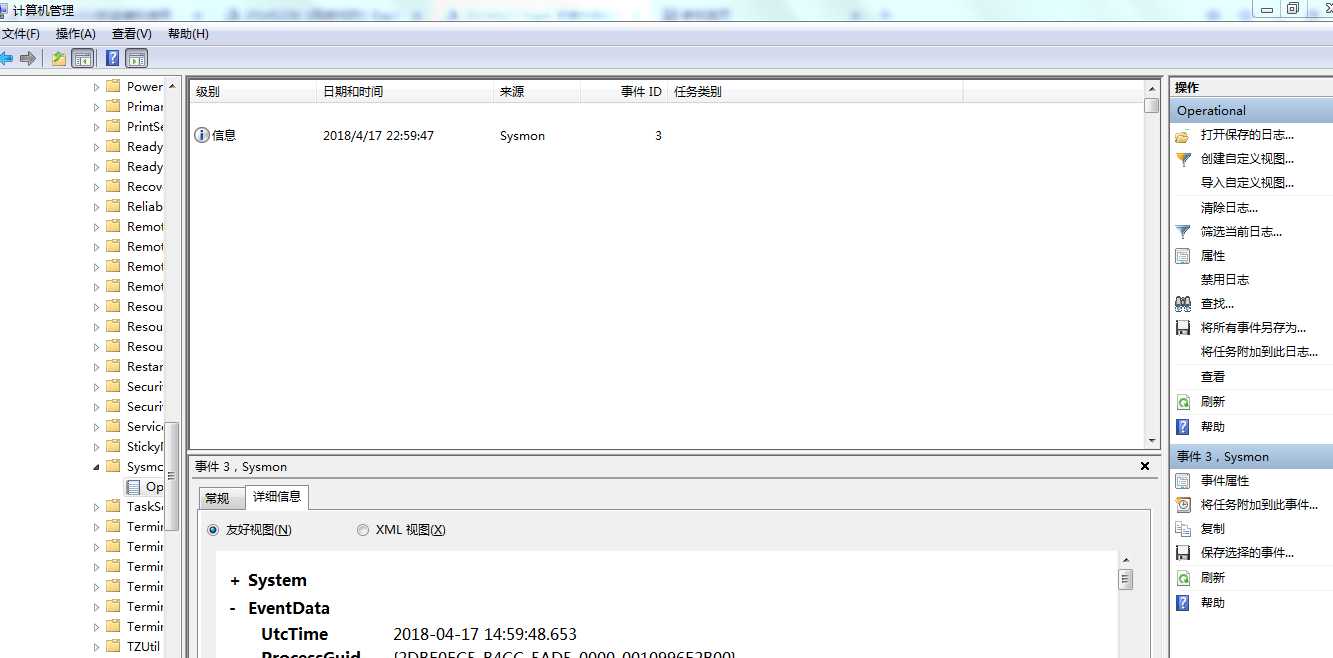

3.启动后门程序后,用事件查看器可以查看相应日志。

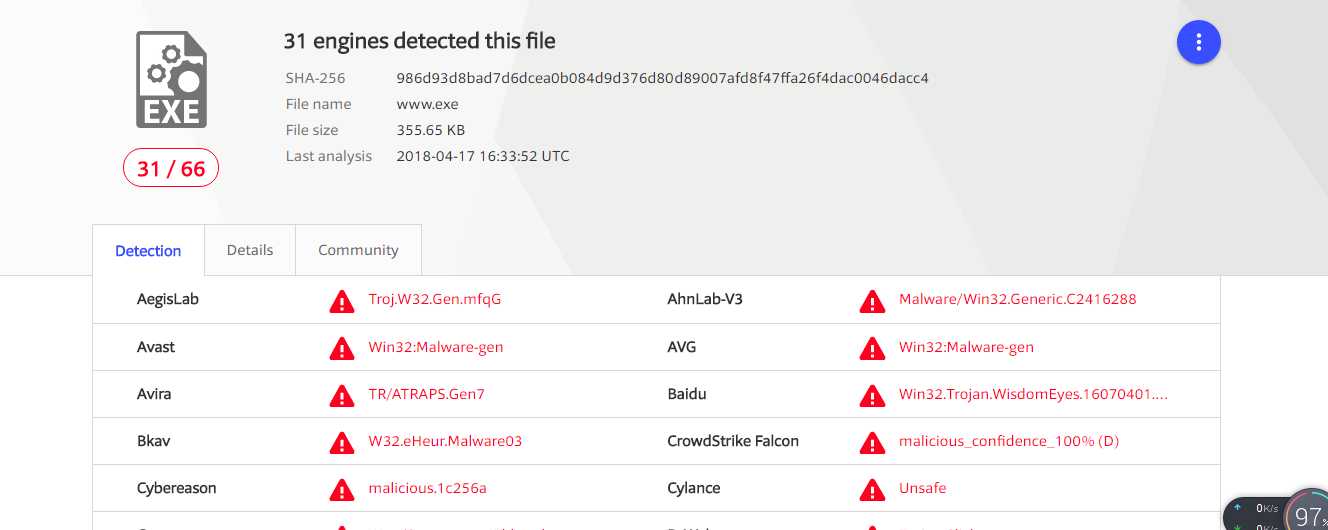

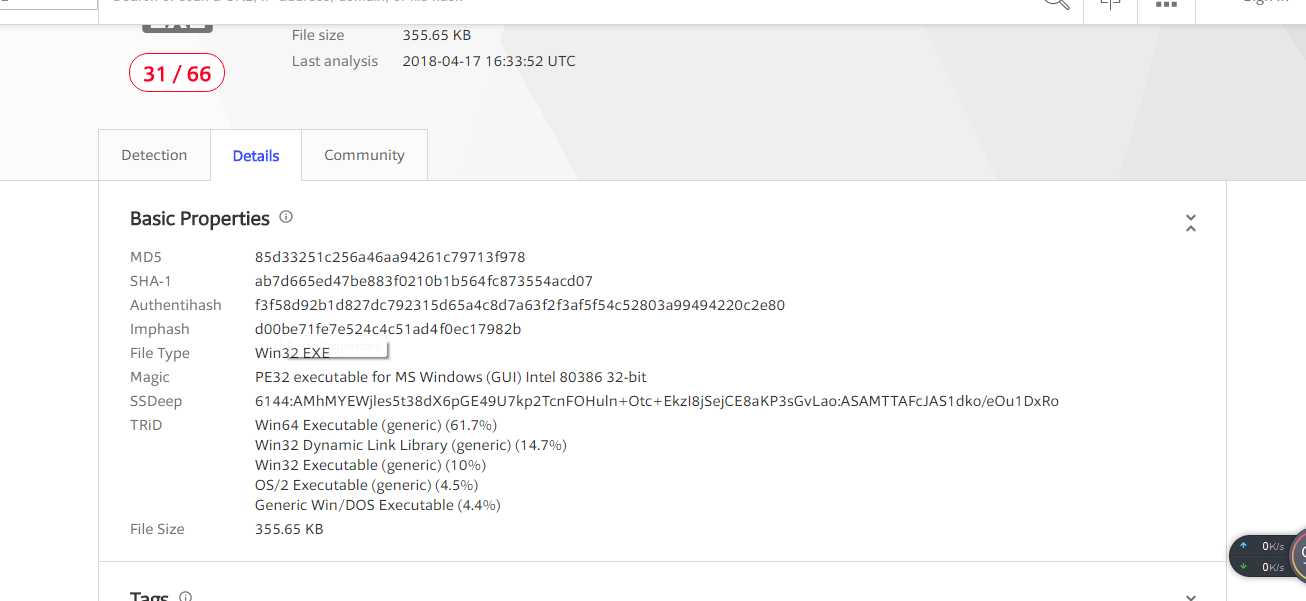

1.扫描刚刚的后门程序,可以看到行为分析以及查毒。

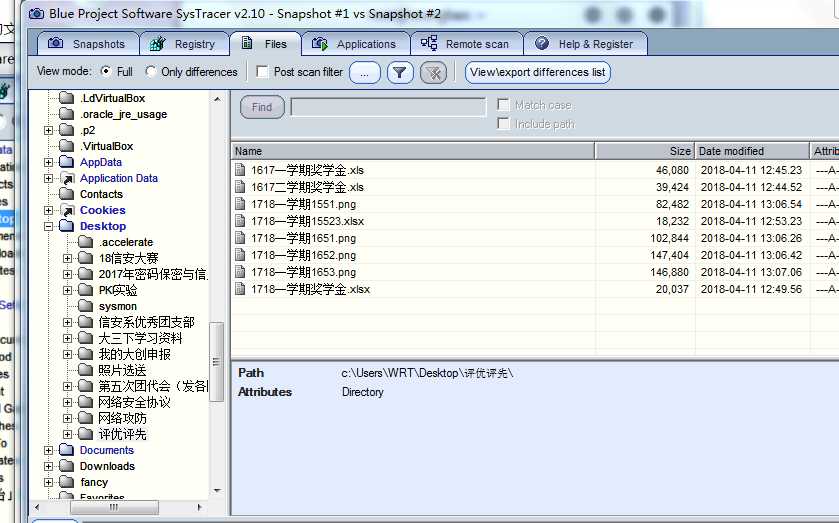

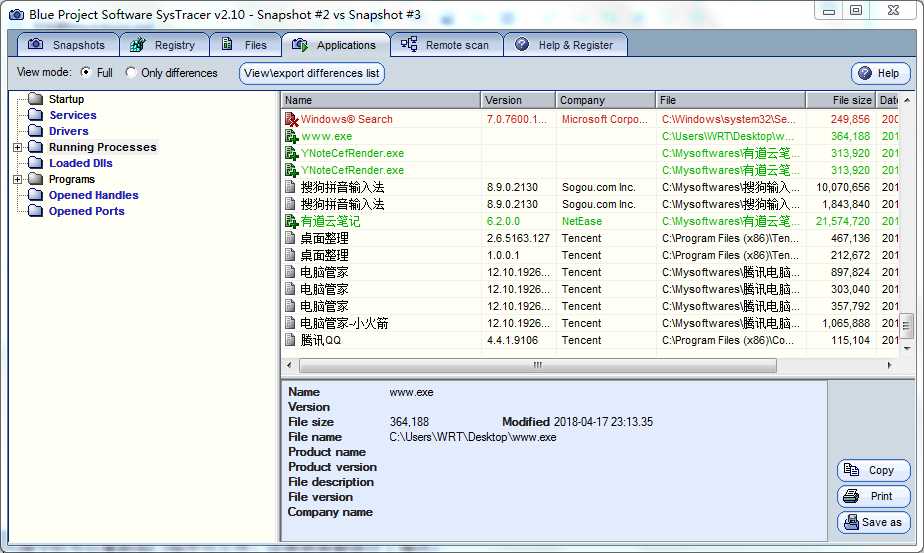

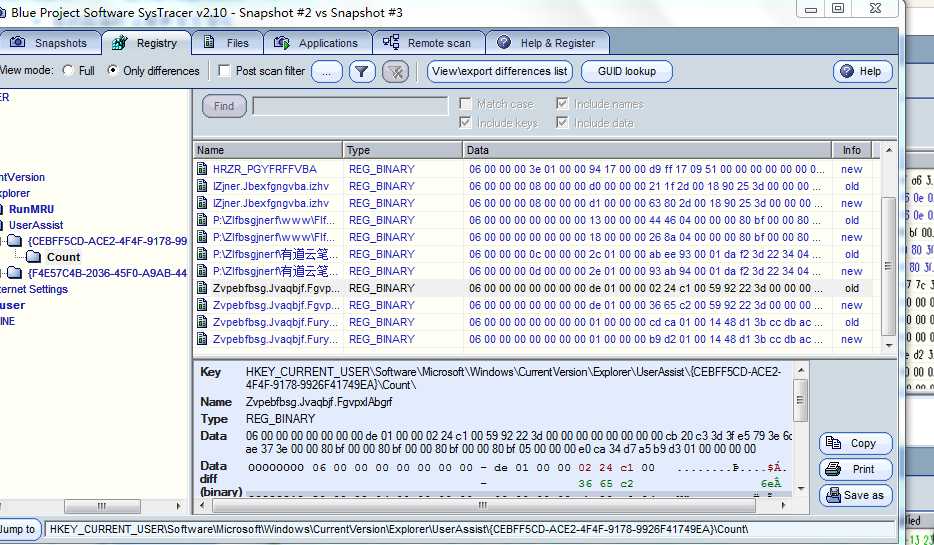

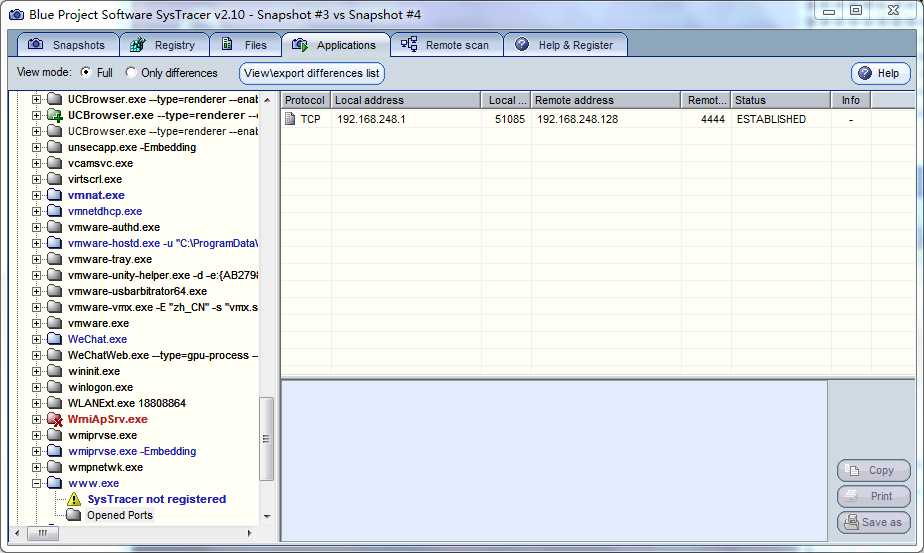

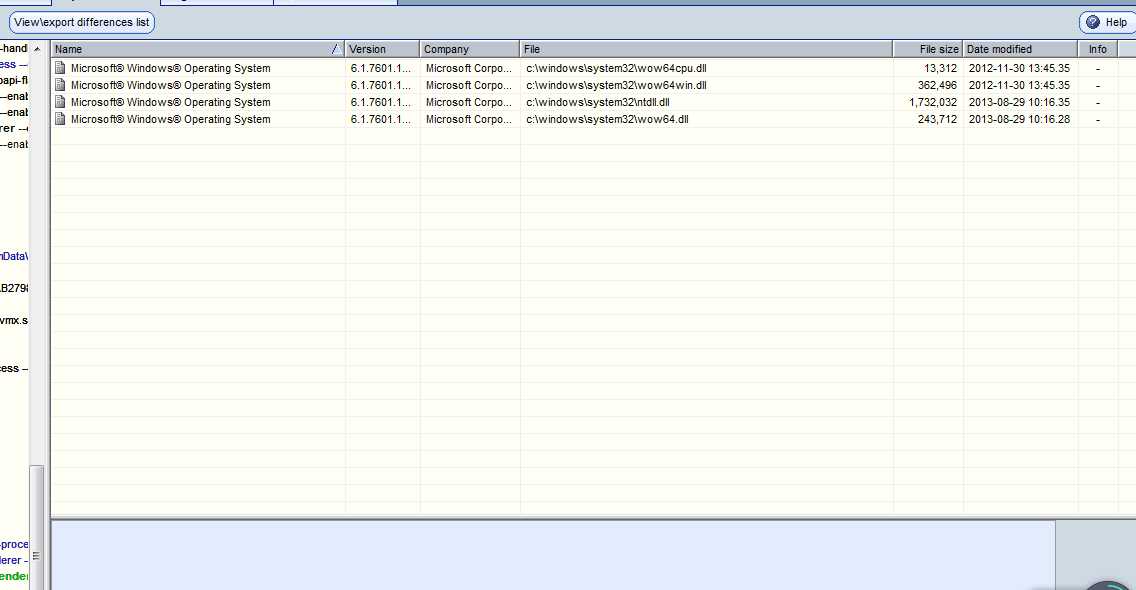

1.使用systracer工具建立了4个快照,分别是在主机中没有恶意软件时、将恶意软件植入到目标主机中后、恶意软件启动回连时、使用恶意软件获取目标主机权限时:

2.一、二相比较没有找到我的后门程序www.exe,我是直接从虚拟中把文件拖了出来,不知道有没有影响。

3.二、三比较找到了这个程序,注册表有变化

4.三、四比较则找到了这个程序调用主机端口、添加注册信息的痕迹。

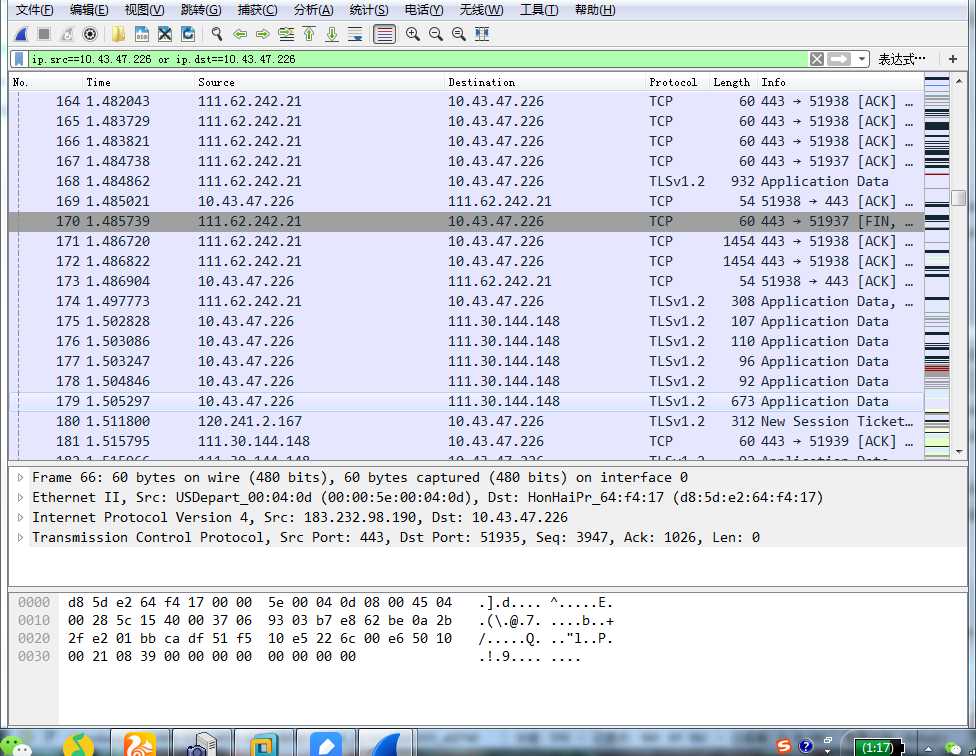

1.设置过滤规则找到后门程序回连的过程,发现其三次握手以及数据通信过程。

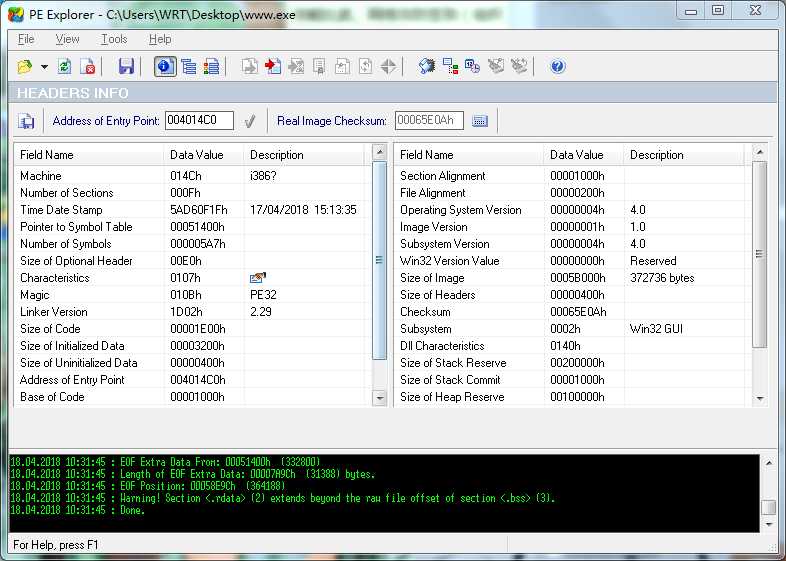

1.在虚拟机下通过PE explorer打开文件20145236_backdoor.exe,可以查看PE文件编译的一些基本信息,导入导出表等。

如下图,可以看到该文件的编译时间、链接器等基本信息:

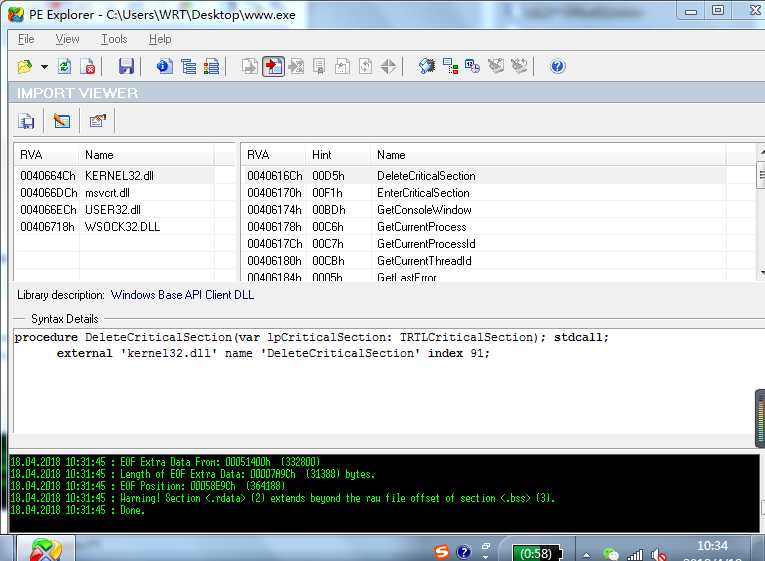

2.如下图,点击“导入表”,可以查看该文件依赖的dll库:

标签:有用 三次 not 启动 algo .com 函数实现 hash net

原文地址:https://www.cnblogs.com/20155204wh/p/8874745.html